前25个最佳的Kali Linux渗透测试工具(优缺点)。渗透测试(又称为渗透测试)是检测IT系统中漏洞和弱点的一种方便方式。当使用正确的工具时,渗透测试有助于提高关键应用程序和系统的质量和安全性。因此,您可以对应用程序、无线系统(Wi-Fi)、云基础设施、系统密码等进行渗透测试。

目前市场上有很多渗透测试工具,其中Kali Linux领先。 Kali Linux是一种基于Debian的Linux发行版,非常适合高级安全测试。该平台集成了各种适用于安全评估的工具和实用程序。理想情况下,Kali Linux拥有超过600个工具,用于渗透测试、逆向工程、计算机取证等。此外,它是开源的,所有开发人员都可以获得代码,并重新构建或调整可用的软件包。

让我们从25个最佳Kali Linux渗透测试工具开始。所以,请继续阅读!

25个最佳Kali Linux渗透测试工具

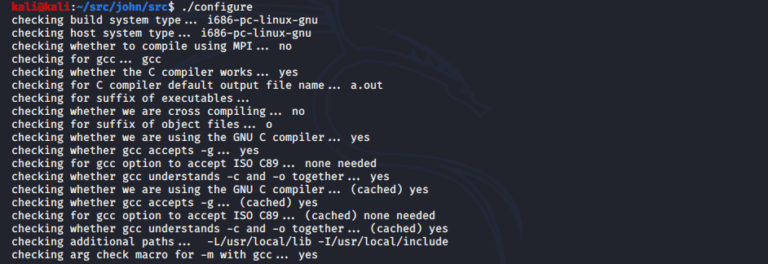

1. John the Ripper

在这个最佳25个Kali Linux渗透测试工具列表中名列第一的是John the Ripper。它是一个功能丰富的渗透测试工具,用作密码破解器。这个免费的开源工具用于破解密码并审计整个系统的安全性。本质上,这个工具结合了多种密码破解模式。此外,您可以根据个人渗透测试需求对其进行配置。

这个工具既有原始密码也有散列密码。为了破解密码,John the Ripper识别出所有潜在的散列格式的密码。然后,它将散列密码与原始的散列密码进行匹配,以找到合适的匹配。如果找到匹配,这个工具就会以原始形式显示破解的密码。

John the Ripper的优点

John the Ripper的缺点

- 设置需要相当长的时间。

- 需要修改以破解更新的高级哈希,例如SHA 256和SHA 512。

- 需要深入理解命令行。

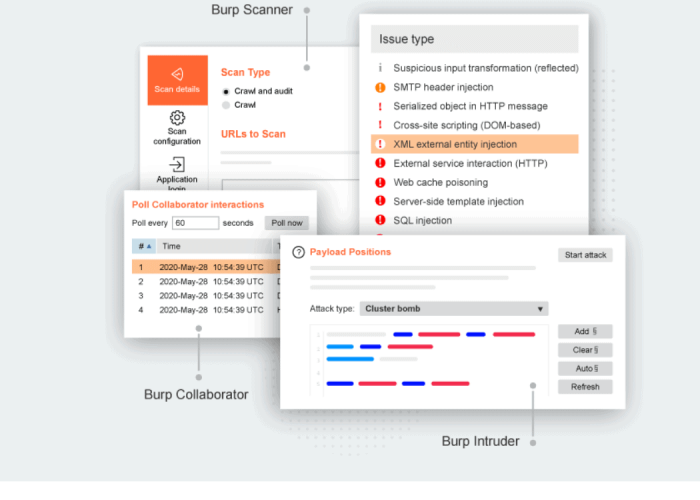

2. Burp Suite

图片来源:Portswigger.net

Burp Suite是一套用于Web应用程序渗透测试的工具集合。此外,它是一个集成平台,拥有多种工具,这些工具协同工作,帮助检测和利用漏洞。这些工具从映射到分析阶段都无缝协作。

Burp提供了完全的控制,允许您结合手动和自动测试过程。这种结合使得渗透测试更快、更有效。

Burp Suite工具执行高级安全扫描。Burp Proxy工具拦截HTTP和HTTPs流量,而Spider则映射目标Web应用程序或网站。Intruder工具执行不同的攻击以帮助发现所有安全漏洞。此外,它还有各种其他工具,这些工具协同工作以检测您的Web应用程序中的弱点。

Burp Suite有三个计划:

- 免费社区版

- 专业版

- 企业版

社区计划是开源且免费的,而专业版和企业版则是付费的。

Burp Suite的优点

- 提供全面的文档以帮助您理解其功能。

- 提供广泛的漏洞测试工具。

- 提供手动和自动渗透测试。

- 快速攻击网站和Web应用程序以检测漏洞。

- 爬取Web应用程序以快速映射所有页面。

- 直观的用户界面。

Burp Suite的缺点

- 对Windows支持不佳。

- 高级版本相对昂贵。

另请阅读尝试Azure AD监控解决方案

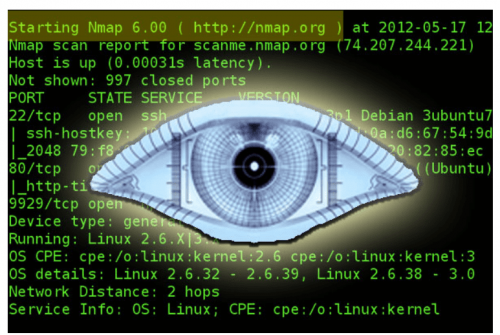

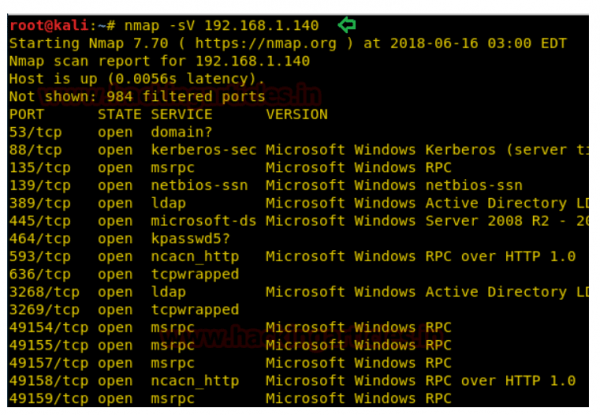

3. Nmap

图片来源:Knoldus.com

Nmap适用于所有主要操作系统,包括Windows、Mac OS X和Linux。除了可执行的命令行外,Nmap还提供图形用户界面、调试工具和结果查看器。此外,它还具有响应分析和数据包生成工具。

Nmap的优点

- A powerful tool for scanning hundreds of thousands of devices.

- 全面的文档,包括教程、白皮书和最新的页面。

- 提供传统命令行和图形用户界面版本供选择。

- 支持数十种高级安全评估技术。

- 免费下载和完整的源代码。

Nmap的缺点

- 学习曲线陡峭。

- 在Windows上的功能有限。

- 扫描需要很长时间才能完成。

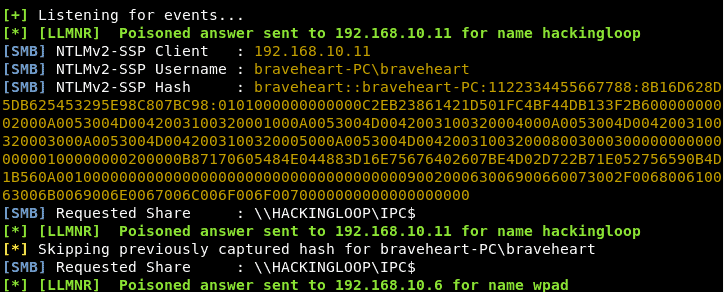

4. Responder

响应者是Kali Linux内置的工具,用于测试公司的IT基础设施。它支持Net BIOS名称服务(NBT-NS)和链路本地多播名称解析(LLMNR)。NBT-NS是一种协议,用于在Windows上将NetBIOS名称转换为IP地址。另一方面,LLMNR是一种基于DNS数据包格式的协议,允许IPv4和IPv6主机以及支持所有DNS类、格式和类型。

该工具扫描IT基础设施,查找任何被毒化的名称服务ID,并从被毒化的服务ID中收集凭据和哈希值。使用Responder,您可以使用NBT-NS和LLMNR来响应特定的NetBIOS查询。

Responder的优点

- 可以检查具有特定DNS条目的本地主机。

- 在选择网络时自动进行DNS查询。

- 使用LLMNR/NBT-NS向网络发送消息。

- 启用简单的故障排除。

Responder的缺点

- 学习曲线陡峭。

- 安装和使用困难。

另请阅读企业预防网络攻击的十大最佳方法

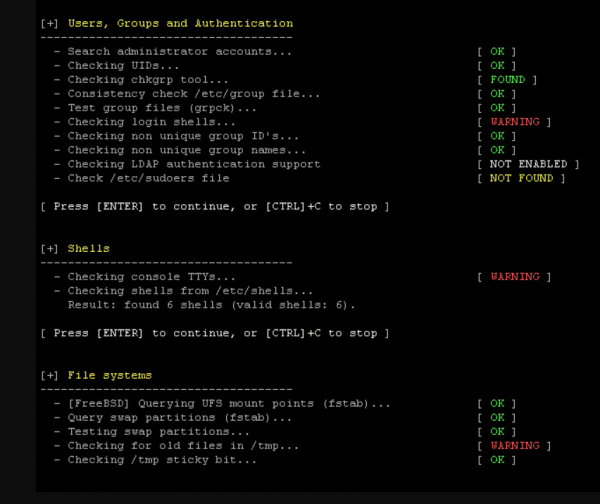

5. Lynis

扫描常见数据库(如Redis、MySQL、PostgreSQL和Oracle)中的配置文件,查找相关进程。具有颜色编码,更易于理解。增强您的安全姿态的强化功能。

Lynis的缺点

- 每天最多只能对系统进行两次审计。

实施更多功能会使界面复杂化。 6. Metasploit Metasploit 是最受欢迎的渗透测试工具之一,由于其丰富的功能和功能而受到欢迎。这个工具对于道德黑客和人类渗透测试人员来说非常方便,他们希望利用IT基础架构上所有可能的攻击系统。Metasploit具有大量的利用数据库,您可以使用它来模拟对基础架构的真实恶意攻击。此外,您还可以使用它来培训您的安全团队,教他们如何识别和发现实际的攻击。 - 提供易于理解的审计报告。

- 扫描常见数据库如Redis、MySQL、PostgreSQL和Oracle中相关进程的配置文件。

- 采用颜色编码以便于理解。

- 提供强化功能以增强您的安全态势。

- 设计用于帮助实现法规遵从性。

Lynis的缺点

- 每天最多只能进行两次系统审计。

- 实现更多功能会使界面变得复杂难用。

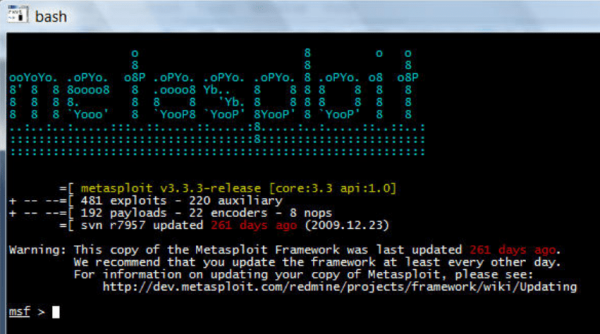

6. Metasploit

Metasploit是因其丰富的功能和特性而成为最受欢迎的渗透测试工具之一。对于寻求利用IT基础设施中所有可能攻击系统的道德黑客和人类笔测试人员来说,这个工具非常实用。Metasploit拥有庞大的漏洞利用数据库,您可以使用这些漏洞来模拟对基础设施的实际恶意攻击。此外,您还可以使用它来训练您的安全团队如何识别和发现实际攻击。

此外,Metasploit会在您的系统中寻找威胁。一旦检测到漏洞,它会记录下来,以便您可以使用这些信息来解决弱点并制定适当的解决方案。这个Kali Linux渗透测试工具包含超过1600个针对25个平台(包括Java、Python、PHP、Cisco、Android等)的漏洞利用。

Metasploit的优点

- 测试跨广泛系统和数据库的漏洞。

- 与其他渗透测试工具(如Nmap)无缝集成。

- 您可以利用日益扩大的漏洞数据库。

- 直观的用户界面和信息管理。

- 由社区驱动的工具,拥有大量开发者为其贡献。

- 自动化手动过程减少了完成扫描所需的时间。

Metasploit的缺点

- 它不支持除Ruby以外的其他语言编写的payload。

- 在Windows上的性能比其他系统弱。

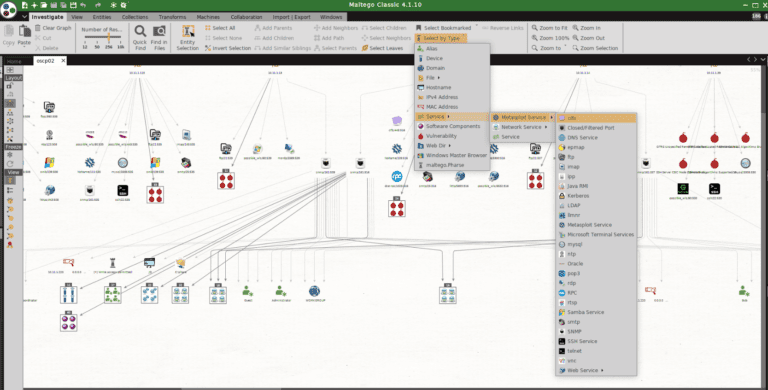

7. Maltego

图片来源:Github.com

Maltego的优点

- 为所有与安全相关的任务收集信息,节省您的时间。

- 可以访问难以发现隐藏信息。

- 提供网络中各种项目之间相互连接的直观演示。

- 直观的GUI,便于检查关系。

- 可在Linux、Mac OS和Windows上运行。

Maltego的缺点

- 对于新用户来说,这可能会让人感到不知所措。

- 导入实体很复杂。

- 它拥有许多复杂的功能,使其难以使用。

还请阅读应用活动目录直接报告

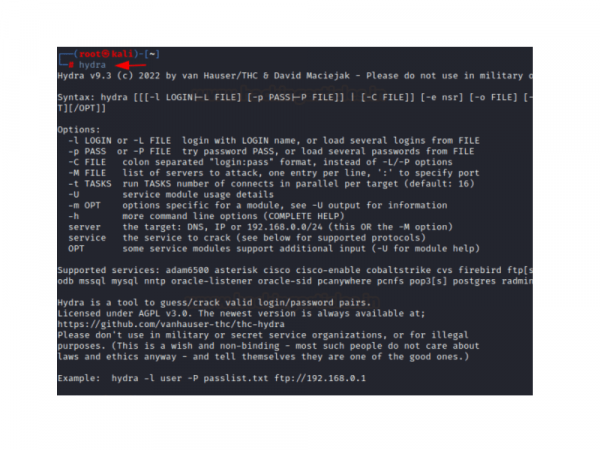

8. Hydra

Hydra有一个选项,可以在意外中断的情况下恢复暴力破解攻击。通常,Hydra为攻击者提供了广泛的选项来利用系统。通过正确的方法,你可以使用这个工具来创建坚固、无法被黑客攻击的系统。

Hydra的优点

- 广泛的暴力破解选项。

- 多种简单易用的协议。

- 执行HTTP POST表单攻击以针对Web应用程序。

- 用于测试Drupal用户名和密码的强度。

Hydra的缺点

- 开源社区版本选项有限。

- 猜测用户名和密码组合需要花费大量时间。

9. Aircrack-Ng

Aircrack-Ng是一套用于无线网络安全的渗透测试工具。这些工具检查你的Wifi安全性以及是否拥有安全的密码。Aircrack-ng专注于四个主要领域:

它检查无线网卡和驱动程序的能力,以检测任何注入或捕获。它包含多种工具来捕获特定网络的数据包。该工具还具有高级破解能力。本质上,它是一个802.11a/b/g破解程序,可以恢复512位、256位、104位或40位WEP密钥。

Aircrack-ng套件包含多种工具,使其能够无缝地进行Wi-Fi审计:

- Aircrack-ng – 用于使用PTW攻击破解WEP密钥,WPA/WPA2-PSK攻击等

- Airodump-ng – 数据包嗅探工具,用于监控所有无线网络和无线信道之间的频率跳转

- Airmon-ng – 用于在无线接口上启用监视模式

- Aireplay-ng – 用于数据包注入攻击

- Airdecap-ng – 用于解密WEP/WPA/WPA2捕获文件

这些工具集合协同工作,提供无缝的Wi-Fi测试。

Aircrack-ng的优势

- 最适合破解WEP加密的Kali Linux渗透测试工具

- 它没有陡峭的学习曲线。

- 轻松理解命令行。

- 它为Linux、UNIX和macOS提供了多个版本。

Aircrack-ng的缺点

- 它没有图形用户界面。

- 初始安装过程令人感到不知所措。

10. Impacket脚本

排名第10的最佳Kali Linux渗透测试工具是Impacket脚本。这个渗透测试工具包含用于网络测试的Python类。用Python编写,这个库在构建网络协议方面很有用,并带有多个工具来执行远程服务执行。它具有面向对象的API,可以无缝地处理深层协议层次结构。除了协议,该库还包含多个工具,如Kerberos、远程执行、服务器工具/MiTM攻击、SMB/MSRPC、MSSQL / TDS等。

这个库使开发人员和安全测试人员能够快速设计和解码网络数据包。在这种情况下,开发人员利用框架来实现协议。毕竟,Impacket脚本支持高级协议(SMB和NMB)以及低级协议(TCP、UDP、IP)。

Impacket脚本的优势

- 安装简便。

- 提供多种协议,使网络测试更加容易。

- 提供全面的测试指南。

- 为测试人员提供广泛的网络测试执行选项。

Impacket脚本的劣势

- 在Windows上的性能不如Linux。

- 需要具备Python知识才能使用。

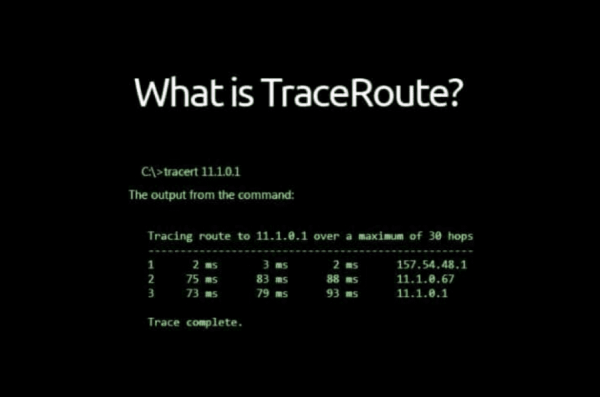

11. Traceroute

Traceroute是一种使用ICMP协议作为核心的渗透测试工具。它允许系统管理员映射数据包在源和目的地之间的传输路径。该工具向目标机器发送数据包,并列出其经过的所有设备。它有助于揭示您的网络数据通过了多少设备,包括所有的IP地址。

使用Traceroute,您可以找到数据包经过的IP地址的节点。这个过程被称为追踪,有助于识别问题在您的计算机网络中。Traceroute附带了适合绕过安全网络和防火墙的额外网络追踪方法。

Traceroute的优点

- 高级网络追踪能力。

- 非常适合测试互联网连接。

- 定位每条路径上的故障点。

- 无缝映射网络跳跃并提供往返时间(RTT)

Traceroute的缺点

- 不显示历史数据,因此难以识别模式。

- 当防火墙阻止ICMP请求时,可能会显示不完整的数据。

12. WPscan

WPScan的优点

- 能够检测公开可访问的数据库转储。

- 适用于媒体文件枚举

- 检测敏感文件,如robots.txt和readme。

- 映射主题和插件并检测它们中可能存在的漏洞。

- 检查暴露的错误日志文件。

- 可以暴力破解用户名和密码。

WPScan的缺点

- 没有图形用户界面。

- 在Kali Linux之外使用可能会让人感到不知所措。

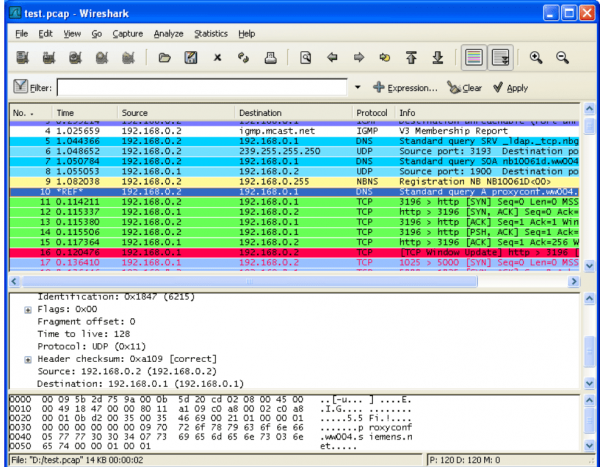

输出到PostScript、XML、CSV和纯文本格式。具有颜色编码以便更容易识别数据包。

Wireshark的缺点

在阅读加密流量方面存在困难。用户界面/用户体验不佳。14. SQLmap

其数据包嗅探和网络分析能力使其成为实时漏洞评估的有价值工具。它详细检查连接层信息并捕获数据包以确定其特征。此外,它能够从以太网、ATM、USB、蓝牙、IEEE 802.11等读取实时数据。您可以利用输出信息来标记网络中的弱点。Wireshark的其他功能包括网络协议开发、软件开发和故障排除。

Wireshark的优点

- 提供网络流量的粒度级分析。

- 强大的TShark命令行实用程序。

- 允许过滤、排序和分组数据包。

- 适用于深度数据包检查。

- 可导出到PostScript、XML、CSV和纯文本格式。

- 具有颜色编码,便于识别数据包。

Wireshark的缺点

- 无法利用孤立问题区域的弱点。

- 在读取加密流量时存在困难。

- 糟糕的用户界面/用户体验。

14. SQLmap

Sqlmap适用于所有流行的SQL数据库,包括MySQL、Oracle、Microsoft SQL Server、PostgreSQL等。此外,它对于攻击者和防御者都有多种用途。您可以使用它对数据库进行模拟攻击。它提供了一个SQL shell,允许您执行任意的SQL命令。同时,您还可以使用它通过字典攻击来破解用户密码。另一方面,您可以使用它来测试您的服务器和Web应用程序是否存在弱密码,并确定任何潜在的注入漏洞。

Sqlmap的优点

- 自动识别密码哈希格式。

- 在线密码破解。

- 可以上传或下载文件到数据库。

- 自动确定数据库架构。

- 支持导出数据库文件。

Sqlmap的缺点

- 经常产生误报。

- 需要用户手动确认漏洞。

- 缺乏图形用户界面(GUI)。

另请阅读使用Office 365报告工具

15. 卡西姆特

卡西姆特提供了对网络目标的更好理解。此外,它提供无缝无线局域网发现。此外,它有助于识别服务集标识符(SSID)、加密措施和无线接入点。利用提供的信息,渗透测试人员可以结合其他工具来访问系统网络。

此外,Kismet内置了报告工具,您可以使用它们来评估网络强度、使用情况和WAP配置的趋势。此外,您还可以使用Kismet进行数据包注入。它使您能够收集合法的数据包流量并插入额外的流量。或者,它可以拦截包含有价值数据的数据包。最后,您可以使用Kismet来破解WEP密码。您可以使用获取的信息,如信号强度、SSID、WAPs、加密类型和连接的设备,来尝试破解WEP密码。

Kismet的优点

- 识别无线网络的理想工具。

- 它有助于识别配置错误的无线网络。

- 可以同时检测多个数据包。

- 执行射频监控。

- 捕获数据包而不留下痕迹,因此是进行道德黑客攻击的理想选择。

Kismet的缺点

- 需要其他工具才能完成渗透测试。

- 网络搜索耗时较长。

16. Nikto

Nikto检查超过6700个危险程序和文件以及超过1200个服务器的过时版本。此外,它还检查超过270个服务器中已知的问题。除了开源之外,它还有插件可以扩展其功能。Nikto还可以帮助您发现常见的漏洞,如跨站脚本(XSS)和SQL注入。

Nikto的优点

- 您可以测试网页服务器配置错误。

- 它有助于建立您的入侵检测系统(IDS)的有效性。

- 具有完整的HTTP代理支持。

- 有报告定制的模板。

Nikto的缺点

- 生成大量误报。

- 需要人工干预来验证检查。

- 运行时间较长。

17. Skip Fish

Skip Fish 高效地发现常见问题,如 SQL 注入、命令注入和目录列表。由于其强大的引擎,该工具能够执行其他工具难以处理的安全检查。此外,它足够快,可以在 LAN/MAN 网络中每秒处理超过 2000 个请求。

Skip Fish 对需要身份验证的网站也很有帮助。首先,它支持需要基本级别身份验证的网站的 HTTP 身份验证。对于需要在 Web 应用程序级别进行身份验证的网站,您可以捕获身份验证 Cookie 并将其提供给 Skip Fish。

Skip Fish 的优点

- 具有类似 Ratproxy 的逻辑来发现安全问题。

- 可以扫描内容管理系统(CMS),如 WordPress 和 Joomla 的漏洞。

- 在低 CPU 和内存使用率下处理数千个请求。

- 支持超过 15 个在渗透测试中有用的模块。

- 适合跟踪枚举。

- 易于使用且高度适应。

- 提供尖端的安全评估和精心设计的检查。

Skip Fish 的缺点

- 没有用于横幅类型检查的已知漏洞的庞大数据库。

- 它可能无法在所有类型的 Web 应用程序上运行。

18. Nessus

Nessus 是一个全面的漏洞评估和渗透测试工具。它对计算机系统进行扫描,发现黑客可能利用的漏洞后进行警告。该工具在系统上运行1200多个检查以识别弱点。一旦发现漏洞,您可以立即修补它们以创建一个强大的安全解决方案。除了检查漏洞,Nessus 还建议有用的方法来减轻这些漏洞的影响。

Nessus 是一个强大的渗透测试工具,它验证每个检查以确保用户不会错过真正的漏洞。它还具有可扩展性,允许用户使用自己选择的脚本语言编写特定系统的检查。

此外,Nessus 还拥有最大和最新的配置和漏洞检查库之一。这确保了最佳的速度、准确性和性能。除了 Web 应用程序,您还可以使用此工具测试云虚拟化平台、数据库、操作系统和网络设备。此外,它的设计还帮助您满足 PCI DSS 等法规要求。

Nessus 的优点

- 检测本地和远程漏洞中的安全弱点。

- 自动检测安全补丁和更新。

- 执行模拟攻击以发现漏洞。

- 通过应用程序扫描和配置审计满足合规要求。

Nessus 的缺点

- 与 Metasploit 等 SIEM 平台的集成有限。

- 在测试大规模时性能下降。

- 免费版本的功能有限。

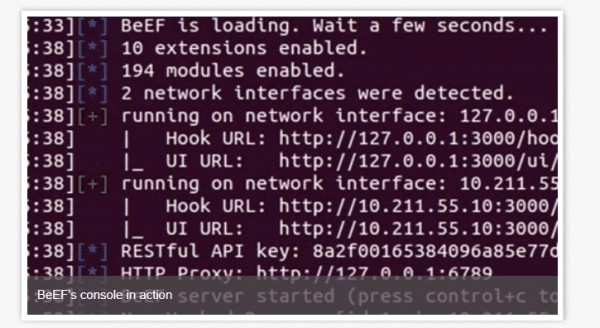

BeEF

浏览器利用框架 (BeEF) 是一个用于扫描网页浏览器的渗透测试工具。它允许用户通过执行客户端攻击向量来评估目标网页浏览器的实际安全状况。基本上,它检查网络环境之外的潜在可利用表面。

BeEF 有一种独特的渗透测试方法,不同于其他类似工具。它不是攻击网络接口,而是嵌入到一个或多个浏览器中,并以此作为发起攻击的重点。在浏览器中嵌入时,它可以测试漏洞、执行漏洞利用模块和注入载荷。

BeEF 的优点

- 它具有一个功能强大且简单的 API,提供高效性。

- 支持多种命令行选项,增强了其兼容性和可配置性。

- 易于设置和使用。

- 与 Metasploit 无缝集成。

- 是内网服务利用的理想选择。

BeEF 的缺点

- 需要专业的渗透测试知识。

- 为了使利用框架工作,每个浏览器都需要启用 Javascript。

另请阅读 部署 Office 365 密码报告

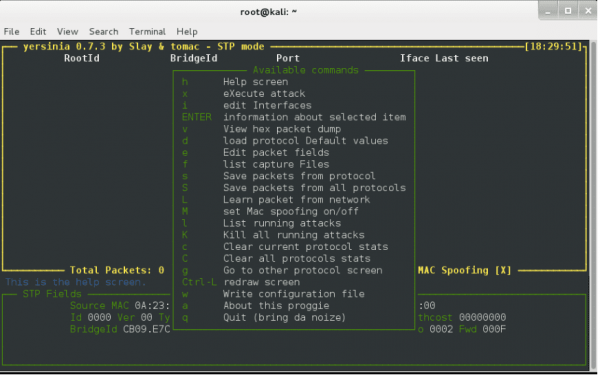

20. Yersinia

耶尔森菌 是一个开源的渗透测试工具,用于利用网络协议中的弱点。该工具可以在不同的协议上执行多种类型的攻击。耶尔森菌用C语言编写,使用ncurses、libnet和libpcap库进行数据包构建和注入。其主要协议包括VLAN中继协议(VTP)、动态中继协议(DTP)、IEEE 802.1X、动态主机配置协议(DHCP)、生成树协议(STP)等。

耶尔森菌有三种主要模式:ncurses、网络客户端和命令行。你可以使用这三种模式中的任何一种在攻击者发现之前利用网络弱点。

耶尔森菌的优点

- 它具有友好的shell脚本集成。

- 你可以在不同的网络段中设置耶尔森菌,以便更容易进行网络评估。

- Ncurses GUI坚固且高度可视化。

- 你可以在配置文件中自定义偏好设置。

耶尔森菌的缺点

- 它在Windows上不能无缝运行。

- 文档有限。

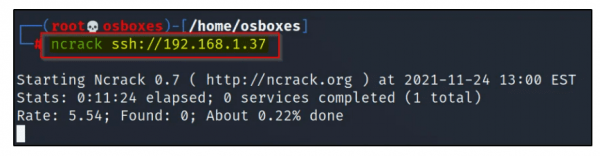

Ncrack 采用模块化设计方法,命令行语法类似于 Nmap。此外,它具有适用于动态网络反馈的自适应引擎。架构设计允许快速、大规模的网络审计

Ncrack 的优点

- Ncrack 和 Nmap 之间的无缝互操作性。

- 适应不断变化的网络反馈。

- 可以恢复中断的攻击。

- 可以同时审计多个主机。

Ncrack 的缺点

- 密码破解过程缓慢。

- 学习曲线陡峭。

- 没有图形界面。

另请阅读 SOC 2 合规清单 – 审计要求解释

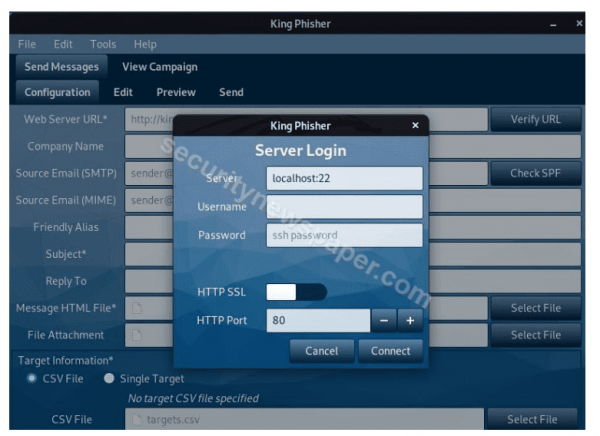

22. King Phisher

King Phisher 是一个用于社会工程攻击的 Kali Linux 渗透测试工具。它是一个易于使用的工具,可以模拟现实世界中的网络钓鱼攻击,使您能够检测团队内的安全 漏洞。这是一个用于员工意识和培训的理想工具。

使用 King Phisher,您可以向用户发送带有恶意链接的图像并尝试窃取用户凭据。这使您能够识别团队和业务系统中的薄弱环节。随后,您可以创建一个定制的培训活动来解决这些问题。此外,您还可以修补易受攻击的业务系统以防止恶意软件攻击和木马。

要为第三方客户使用 King Phisher,您必须获得目标组织的明确法律许可。这确保了黑客不会利用它进行恶意活动。

King Phisher 的优点

- 提供有关电子邮件活动状态的短信提醒。

- 拥有由 Jinja2 引擎

- 提供有关活动结果的详细图表。

- 具备强大的网页克隆功能。

- 采用易于修改的 Python 语言构建。

- 高度灵活,可实现多种钓鱼目标。

- 使用政策限制在道德钓鱼范围内。

King Phisher 的缺点

- 巨大的内存需求。

- 相对较慢且耗时。

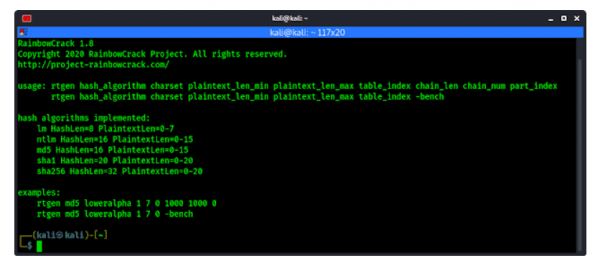

23. RainbowCrack

RainbowCrack 是一种使用 彩虹表 从哈希值破解密码的渗透测试工具。基本上,彩虹表是预先计算的反向密码哈希表。这些表有助于破解数据库中的 密码。它们提供了一种快速破解密码并获得 未经授权 进入计算机系统的方式。

RainbowCrack 生成彩虹表以轻松破解密码。与传统的破解工具不同,RainbowCrack 使用了一个庞大的表格数据库,使得黑客更容易破解。除了彩虹表,它还具有查找、排序和对话功能,使渗透测试更加容易。

RainbowCrack的优点

- 提供图形用户界面和命令行界面。

- 几乎在所有操作系统上运行。

- 拥有多种GPU加速器,即AMD和NVIDIA GPU。

- 支持任何哈希算法和原始格式文件的彩虹表。

- 比传统的密码破解方法更快。

RainbowCrack的缺点

- 如果哈希值不在表中,则无法破解密码。

- 需要大量的RAM和存储空间。

另请阅读 GDPR合规清单 – 审计要求解释

24. 社会工程工具包(SET)

社会工程工具包(SET)是一个开源的渗透工具,理想用于钓鱼模拟。用于对员工进行社会工程攻击,以确保他们完全符合组织的安全政策。它有多个自定义攻击向量来欺骗人类并评估组织中人类意识的水平。您可以通过电子邮件、电话或短信进行攻击。

使用SET,您可以为Instagram、Facebook、Google等网站创建钓鱼页面。该工具生成一个链接,您可以将其发送给目标。如果目标打开链接并输入他们的登录凭据,SET将收集这些凭据。此外,您还可以通过克隆网站进行网络攻击并将其分发给受害者。其他模块包括大规模邮件攻击和Payload and Listener。

SET的优点

- 与Metasploit框架无缝集成。

- 帮助检测系统中的实际弱点。

- 有GUI和控制台版本。

- 根据目标的性质灵活调整攻击。

SET的缺点

- 需要较高的社会工程技能才能操作并达到预期结果。

- 相比类似工具如BeEF,攻击向量有限。

25. Fluxion

Fluxion执行两种类型的攻击:

- 认证门户。

- 握手监听。

Fluxion的优点:

- 不需要暴力破解来获取访问权限。

- 不需要广泛的渗透测试知识。

- 易于使用。

- 对RAM的要求较低。

Fluxion的缺点

- 很容易被检测到。

- 需要用户互动,但这并不一定能保证。

感谢您阅读《前25名最佳Kali Linux渗透测试工具(优缺点)》。我们将总结。

《前25名最佳Kali Linux渗透测试工具(优缺点)》总结

拥有最佳的渗透测试工具可以帮助您发现系统中的弱点和漏洞。利用从测试中获得的信息,您可以执行补丁或更新以保护系统免受攻击。上述每个渗透测试工具都预装在Kali Linux上,并提供广泛的功能。您可以根据您的安全需求和专业知识选择最合适的工具。

Source:

https://infrasos.com/top-25-best-kali-linux-penetration-testing-tools/