数据备份对于防止数据丢失和快速恢复至关重要。一个安全且具有弹性的数据保护策略的一部分是备份加密,以防止泄露和未经授权的人员访问数据。本文介绍了基于数据加密位置的不同加密类型,并解释了如何使用特定方法来实施有效的备份加密策略。

备份加密类型

加密可以根据加密算法、密钥长度和加密执行的位置分为不同的类别。源端加密和目标端加密是在数据加密的背景下使用的术语,特别是在数据在系统之间传输时,例如在云存储或数据备份场景中。它们指的是加密和解密过程发生的位置。

源端加密

源端加密,也称为客户端加密,涉及在数据传输到另一个系统(如云存储服务或远程服务器)之前,在客户端(源)系统上加密数据。这个过程确保了数据从离开客户端控制的那一刻起就受到保护,在整个传输和存储过程中保持其保密性和完整性。

注意:源端加密与通常所说的客户端加密密切相关。实际上,这两个术语经常互换使用,尽管具体应用或系统的上下文可能会有所不同。

源端加密的工作原理

当用户或应用程序在设备上生成数据,例如计算机或服务器时,数据会首先在该设备上进行本地加密。加密过程使用强大的加密算法,如AES(高级加密标准),将可读数据转换成没有相应解密密钥就无法阅读的加密格式。这个加密密钥通常由客户端管理,这意味着只有客户端——或者拥有密钥访问权限的授权实体——才能解密并访问原始数据。

一旦数据被加密,它就会被传输到目标系统。在此传输过程中,数据保持加密状态,如果数据被截获,降低泄露的风险。由于数据在离开客户端环境前就已经被加密,接收系统无需知道其内容或能够解密它。

到达目标系统后,数据以加密状态存储。服务器或存储服务只持有加密数据,通常无法访问解密密钥,这意味着它无法自行解密数据。这种设置确保了即使存储系统被攻破,数据也能保持安全,因为没有正确的解密密钥就无法读取数据。

当客户端或授权用户需要访问存储的数据时,加密数据会从目标系统检索并返回到客户端(源系统)。然后客户端使用原始解密密钥在本地解密数据,将其转换回原始的可读形式。解密过程完全在客户端系统上执行,确保数据在其整个生命周期中始终处于客户端的控制之下。

源端加密在客户端希望掌握数据安全控制的场景中尤其有价值,例如在云环境中存储敏感信息。然而,这也要求客户端安全地管理加密密钥,因为丢失这些密钥将导致数据永久无法访问。这种方法提供了强大的数据保护级别。

源端加密的好处

源端加密允许客户端完全控制加密过程,包括加密密钥。这种方法确保数据在离开客户端环境之前就受到保护,提供了更高水平的信任和自主权。客户端可以根据特定的安全和合规要求定制加密方法和密钥管理策略,这使得这种方法对于敏感或受监管的数据特别有益。

安全性

源端加密的主要安全好处之一是数据在其产生的源头就被加密,这意味着它在传输和静止状态下都是安全的。因为客户端控制着加密密钥,所以数据对任何没有密钥的人,包括服务提供商或第三方,都是不可访问的。因此,即使存储系统被破坏,未经授权访问或数据泄露的风险也大大降低。此外,加密是端到端的,确保数据在其整个生命周期中保持保护。

性能

源端加密会对性能产生显著影响,因为加密和解密过程都在客户端(源)设备上进行。根据数据的大小和复杂性,这可能需要大量的计算资源,可能会减慢操作,尤其是在处理大型数据集或资源受限的设备上。密钥管理也可能增加复杂性,需要小心处理以避免性能瓶颈或密钥处理不当导致的数据丢失。

目标端加密

目标端加密,也称为服务器端加密,是指数据在接收到目标系统(如云服务提供商、远程服务器或数据库)后进行加密的过程。这种加密方法在云存储服务、数据库和其他需要在接收到数据后进行保护的场景中广泛应用。这种方法将加密和保障数据安全的责任放在服务器(目标)上,而不是客户端(源)。

目标端加密的工作原理

当客户端向目标系统发送数据时,数据通常以明文形式到达,虽然在传输过程中可能使用TLS/SSL等传输层安全协议进行保护。一旦数据达到目标系统,服务器接管加密过程。服务器使用强大的加密算法,如AES(高级加密标准),将数据转换为加密格式。这确保了数据受到保护,对任何可能未经授权访问服务器存储的用户或应用程序不可读。

目标服务器管理着此过程所需的加密密钥。这些密钥可以由服务器本身生成和存储,也可以通过专用的密钥管理服务(KMS)进行管理。加密密钥对于数据的加密和解密至关重要,它们的管理是维护加密数据安全性的核心。

数据加密后,目标服务器以其加密形式存储数据,无论是在磁盘上、数据库中还是在云存储系统中。数据在静态时保持加密状态,这意味着即使物理存储介质被未授权的个人访问,他们也只能看到加密后的数据,没有解密密钥这些数据将毫无用处。

当授权用户或系统请求数据时,服务器在将数据返回给客户端之前先对其进行解密。解密过程通常对客户端不可见,客户端可能甚至不知道数据在存储期间是加密的。客户端收到的是原始的、可读形式的数据,准备使用。

目标端加密简化了客户端(源端)的过程,因为客户端不需要担心处理加密或管理密钥。服务器或云服务提供商负责这些任务,确保数据按照提供商的安全策略统一加密和保护。然而,这也意味着客户端必须信任服务器能够安全地管理加密密钥,并正确执行加密和解密过程。

此方法在云存储服务、数据库以及其他需要安全存储大量数据的环境中常用。它为保护静态数据提供了一种高效方式,因此成为希望确保数据安全同时不增加客户端操作复杂性的组织的流行选择。

目标端加密的好处

目标端加密通过将责任转移到目标服务器或云服务提供商,简化了源端客户端的加密过程。客户端无需担心实现加密算法或管理加密密钥,因为这些任务由目标系统处理。这使得将加密集成到现有工作流程变得更加容易,特别是在易用性和可扩展性重要的环境中。它还确保了在服务器上存储的所有数据都一致地应用加密策略。

安全性

虽然目标端加密确保了数据在静态时的加密,但它需要客户端信任服务器或云服务提供商来管理加密过程和保护加密密钥。数据的安全性取决于服务器正确管理密钥和执行安全策略的能力。然而,如果服务器被攻破,存在未经授权的用户可能同时获得加密数据和用于解密的密钥的潜在风险。为了缓解这一点,许多服务提供了额外的安全功能,例如密钥管理服务(KMS)和硬件安全模块(HSMs)来加强密钥保护。

性能

目标端加密通常对客户端(源端)的性能影响较小,因为加密和解密的繁重工作是由目标服务器完成的。这可以使客户端特别是处理能力有限的设备拥有更好的性能。然而,加密和解密过程仍然会消耗服务器上的资源,这可能会影响服务器的性能,尤其是在高需求环境中。另外,需要在服务器上解密数据再发送回客户端可能会引入一些延迟,尽管在优化良好的系统中这通常是微不足道的。

源端加密与目标端加密

下表列出了主要参数,以总结源端加密和目标端加密(客户端加密与服务器端加密)之间的区别。

| 特性/方面 | 源端加密 | 目标端加密 |

| 定义 | 数据在传输前在源端进行加密。 | 数据在到达目标目的地后进行加密。 |

| 控制 | 通常,数据所有者或发送者对加密过程和密钥拥有控制权。 | 数据接收者或存储服务提供者通常管理加密过程和密钥。 |

| 密钥管理 | 密钥通常由数据发送者/所有者控制和管理的。 | 密钥由数据接收者或存储服务提供者管理。 |

| 安全责任 | 主要责任在于数据发送者,确保数据在传输前被加密。 | 主要责任在于数据接收者或存储提供商,在接收数据时进行加密。 |

| 传输安全 | 数据在传输过程中被加密,提供对截获的安全保护。 | 如果数据在传输过程中未被加密,则可能会以明文形式被截获;更专注于保护存储数据。 |

| 集成复杂性 | 数据发送者可能需要更多的集成工作来实现加密机制。 | 通常更容易实现,因为加密过程在接收后发生,通常使用标准服务工具。 |

| 性能影响 | 由于发送前加密过程,客户端可能存在性能开销。 | 客户端影响较小;性能开销在于服务器或存储端,因为接收时的加密过程。 |

| 合规性和策略 | 通过自行控制加密,发送者可以遵守特定的数据保护政策和法规。 | 可能满足与数据静态加密政策和数据保管者责任相关的合规要求。 |

| 应用场景 | 在安全传输至关重要的场景中很有用,例如敏感数据交换。 | 在需要主要保护存储数据的云存储和数据仓库解决方案中很常见。 |

使用NAKIVO的源端备份加密

数据备份可以使用源端加密和目标端加密两种类型。让我们探讨数据备份背景下的源端加密。

NAKIVO Backup & Replication 是一款支持备份加密的高级数据保护解决方案。该解决方案使用强大的 AES-256(加密密钥长度为 256 位)算法进行加密。加密可以在备份仓库级别(针对存储在 备份仓库 中的所有备份)配置为目标加密。另一种选择是在备份作业级别配置加密,使用源端加密。因此,备份在传输过程中被加密,并以加密数据的形式存储在备份仓库中。

源端备份加密需要输入密码。基于提供的密码生成的强哈希值用于创建加密/解密密钥。丢失加密密码是非常重要的,因为没有密码将无法从加密备份中恢复数据。

源端加密的要求:

- NAKIVO Backup & Replication v11.0 或更高版本

- 数据存储类型:增量备份与完全备份(也支持磁带)

配置源端加密

备份的源端加密在作业级别的 Web 界面中配置。

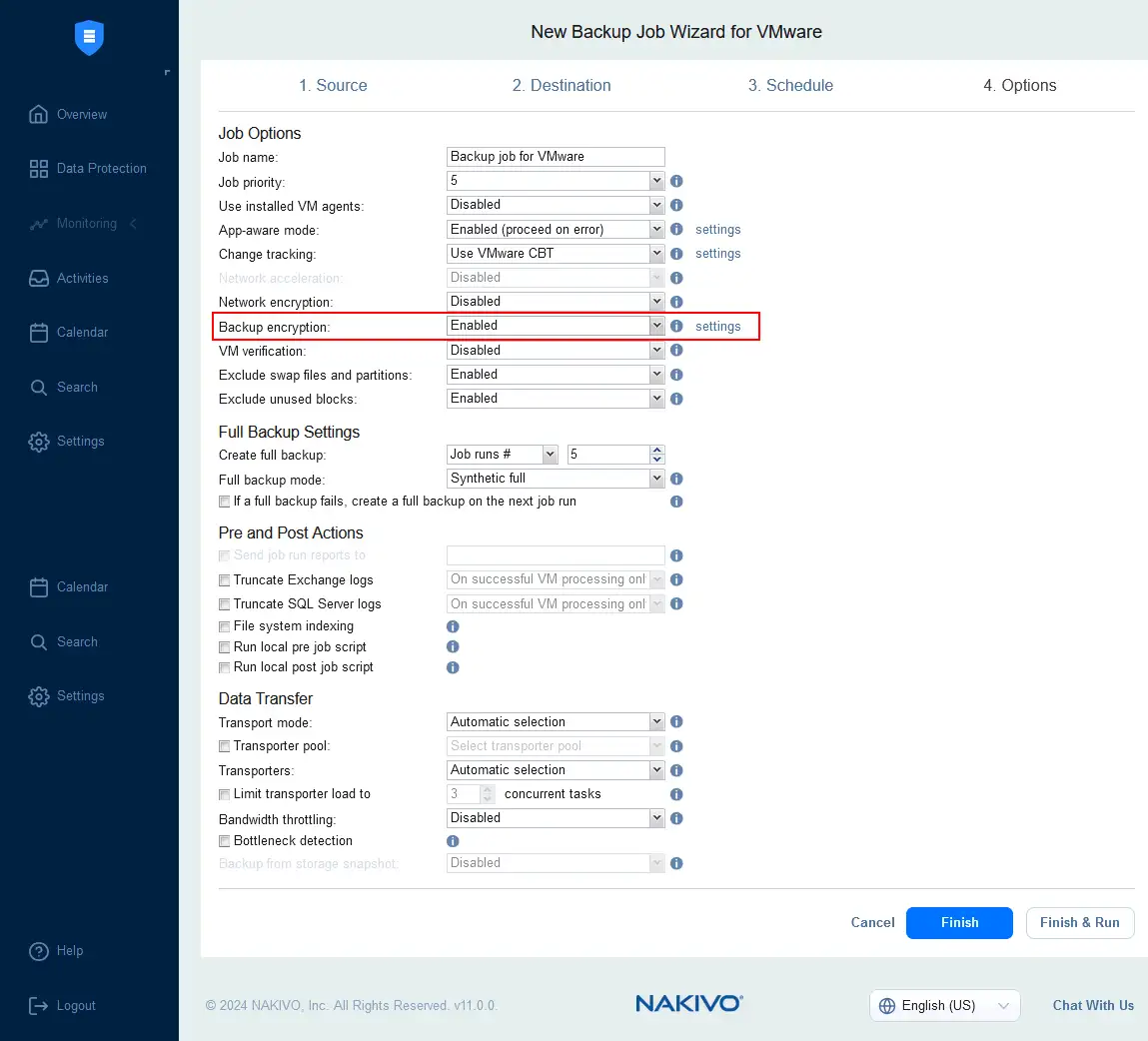

- 在 NAKIVO Backup & Replication 的备份作业向导中,转到 选项 步骤来设置加密选项。

- 将备份加密选项设置为已启用,以实现备份的源端加密。

注意:当启用网络加密时,备份数据在通过网络传输之前被加密,在写入目标备份存储库时被解密。加密和解密数据会增加传输器的负载。当启用备份加密时,数据在源端被加密,以加密数据的形式传输,并以加密数据的形式存储在备份存储库中。同时启用备份加密和网络加密会增加数据的双重加密负载,这不是必要的。

- 点击设置以设置加密密钥。

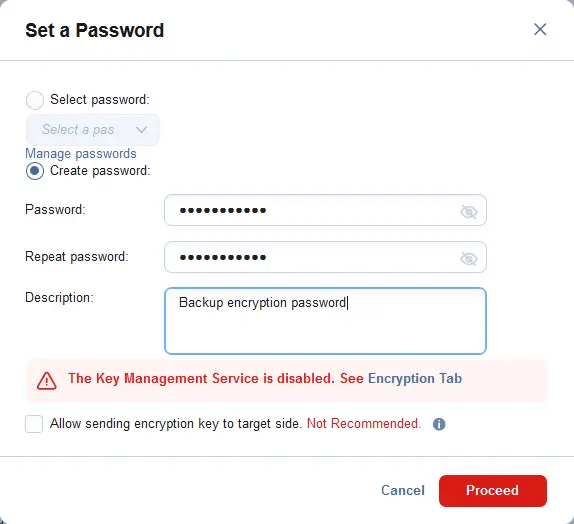

- 在设置密码窗口中设置所需的参数。

- 创建新密码并确认密码。

- 输入描述,例如,备份加密密码。

当您点击继续时,新密码将被保存到NAKIVO Director的数据库中,以后您可以为其他备份任务选择此密码。

您还可以设置一个密钥管理服务(KMS)作为额外的保护措施。NAKIVO Backup & Replication支持AWS KMS。

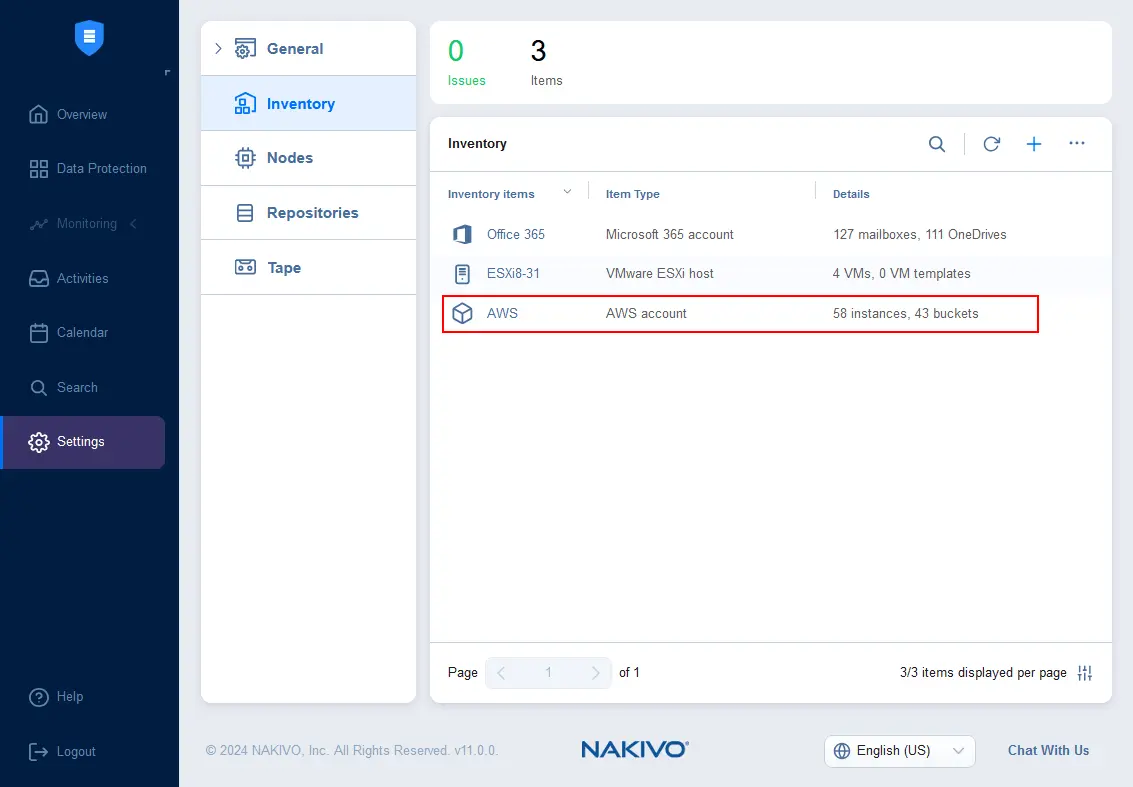

- 要启用AWS KMS,您需要将一个AWS账户添加到NAKIVO清单中。

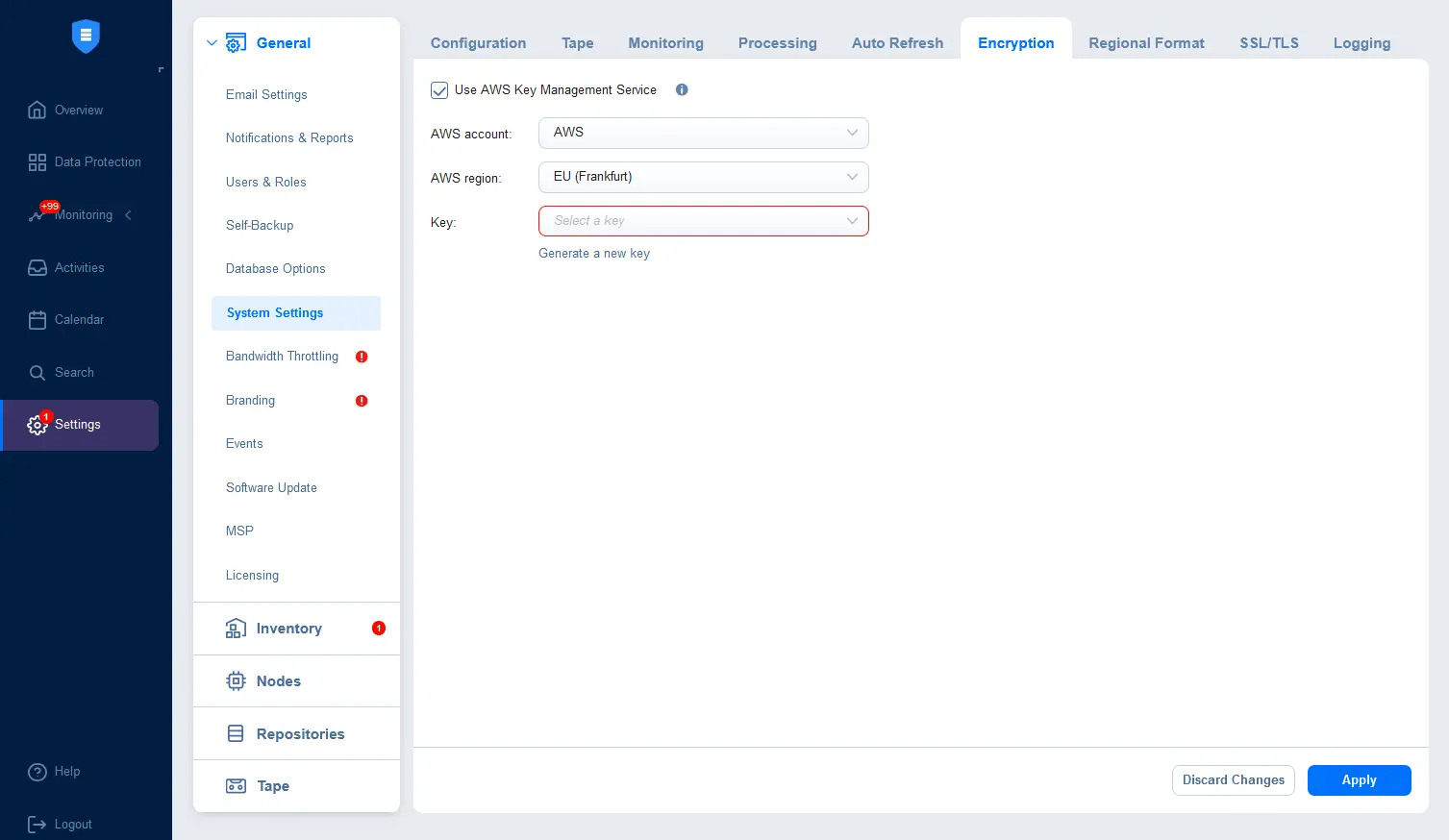

- 要为备份加密启用AWS密钥管理服务,请进入设置> 常规>系统设置,然后切换到加密选项卡。

- 勾选使用AWS密钥管理服务复选框。

- 选择已添加到NAKIVO清单中的AWS账户。

- 选择一个AWS区域。

- 选择一个密钥。

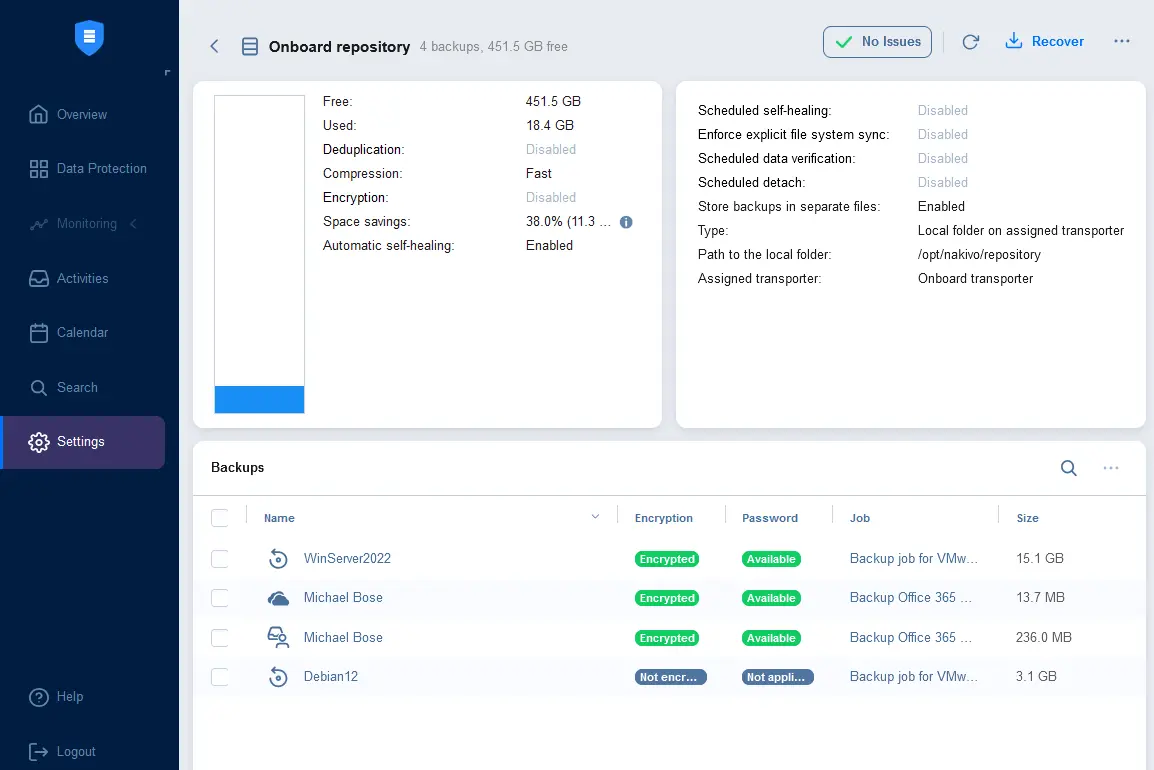

您可以通过前往设置>存储库并选择一个备份存储库(例如,机载存储库)来检查加密状态。点击存储库名称以查看此存储库中的备份列表。

此页面显示了备份名称、加密状态、加密密码状态、作业名称和大小。

备份加密状态:

- 已加密

- 未加密

加密密码状态:

- 可用 —— 在NAKIVO Director的数据库中保存了相应的密码哈希。

- 不可用 —— 备份(恢复点)已加密,但在Director的数据库中找不到加密密码哈希。

- 不适用 —— 如果备份的恢复点未加密,则会显示。

您随时可以编辑备份作业选项并更改备份加密设置。

结论

源端加密是在将备份数据通过网络传输到目标备份存储库时保护数据的可靠且有效的方法。这种类型的备份加密适用于不同的场景,包括本地备份和备份到公有云。使用密码生成加密密钥既经济又对用户友好。此外,还可以使用高级密钥管理服务,如AWS KMS,以避免忘记和丢失加密密钥。

下载最新版本的NAKIVO Backup & Replication,该版本支持源端加密和目标端加密,以有效地实施您的备份策略。

Source:

https://www.nakivo.com/blog/backup-encryption-options/