Чек-лист соблюдения ISO 27001 – требования аудита. Столкнувшись с вредоносными кибератаками, бизнесы должны внедрить более надежные решения. Одним из способов защиты организаций от атак является соблюдение кибербезопасности. В идеале соблюдение кибербезопасности – это подход к управлению рисками, который обеспечивает защиту данных и информации.

Существует несколько стандартов соблюдения кибербезопасности, которые помогают организациям обеспечить безопасность критически важных информационных систем. Таким образом, ISO 27001 была разработана Международной организацией по стандартизации (ISO) и Международной электротехнической комиссией (IEC) для помощи бизнесам в обеспечении безопасности чувствительных данных и персональной информации клиентов. Далее в этой статье обсуждается, что такое ISO 27001, а также различные требования к соблюдению и аудиту.

Начнем статью “Чек-лист соблюдения ISO 27001 – требования аудита”. Читайте далее!

Что такое соответствие ISO 27001?

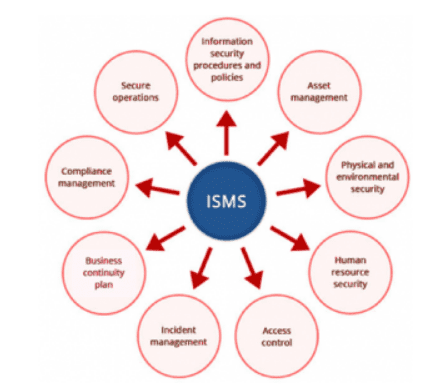

ISO 27001 – это международный стандарт кибербезопасности, разработанный для помощи организациям обеспечить безопасность своих информационных систем. Кроме того, он помогает организациям внедрить эффективные системы управления информационной безопасностью (СУИБ) для защиты информации. По сути, он определяет требования к СУИБ, так что организация может легко внедрить ее и быть полностью уверенной в обеспечении безопасности информации.

Во-вторых, ISO 27001 определяет требования для создания, внедрения, поддержания и улучшения системы менеджмента информационной безопасности (СМИБ) в контексте организации. Достижение соответствия ISO 27001 соответствие ставит вас в отличное положение, если вы хотите убедить клиентов и деловых партнеров в безопасности их конфиденциальных данных. В свою очередь, это дает вам конкурентное преимущество и более высокую репутацию.

Требования к соответствию стандарту ISO 27001

Источник изображения: Imperva

Чтобы достичь соответствия ISO 27001, вы должны внедрить надежные меры по обеспечению безопасности информации. Однако это долгий, непрерывный и трудоемкий процесс. Вот чек-лист ISO 27001, который поможет вашей организации достичь соответствия:

Также читайте SOAR против SIEM – в чем разница? (Плюсы и минусы)

1. Назначить команду ISO 27001

Первым шагом к достижению соответствия ISO 27001 является создание команды, которая будет контролировать внедрение системы управления информационной безопасностью (СУИБ). Более того, члены команды должны обладать знаниями и опытом в области информационной безопасности. Кроме того, ваша команда должна иметь лидера, который будет руководить проектом.

Более того, команда по безопасности разрабатывает план, в котором подробно описываются все процессы внедрения СУИБ, включая цели, затраты, временные рамки и т.д. Действительно, этот документ полезен при оценке прогресса и помогает команде оставаться на курсе.

2. Создайте свою СУИБ

Источник изображения: Anitech

После назначения команды по безопасности следующим шагом к соответствию ISO 27001 является создание внутренней СУИБ. Также СУИБ должна быть всеобъемлющей и определять общую стратегию организации. Тем не менее, она должна описывать ожидания для руководства, сотрудников и партнеров при работе с конфиденциальными данными и информационными системами.

По сути, ИСЗИ должен быть адаптирован к вашей организации. Он должен соответствовать бизнес-процессам вашей компании и природе безопасности рисков, с которыми вы сталкиваетесь. Кроме того, ИСЗИ должен охватывать внутренние процессы организации, а также вклад каждого сотрудника в реализацию ИСЗИ.

3. Определите методологию оценки рисков

Оценка рисков имеет решающее значение при получении сертификата ISO 27001. По этой причине организация должна применять систематический подход для понимания потенциальных угроз безопасности, вероятности их возникновения и любых потенциальных воздействий. Учитывая это, оценка рисков начинается с отображения бизнес-активов, участвующих в обработке информации. Следующим шагом является идентификация всех активов и документирование их в соответствии с приоритетом.

4. Проведите оценку рисков

После этого проведите оценку уязвимостей, чтобы выявить любые слабые места, которые могут привести к неавторизованному доступу к конфиденциальным данным. Глубокая оценка безопасности является необходимой для определения вероятности киберальной атаки.

Для проведения комплексной оценки рисков необходимо объединить различные стратегии. Сюда входят проникновение тестирования, социально-инженерные атаки, ручное тестирование, этичное взломание и т.д. Эти инструменты предоставляют широкую картину вашей положения в области безопасности и рисков вашей организации рисков. Наконец, документируйте процесс оценки рисков и результаты.

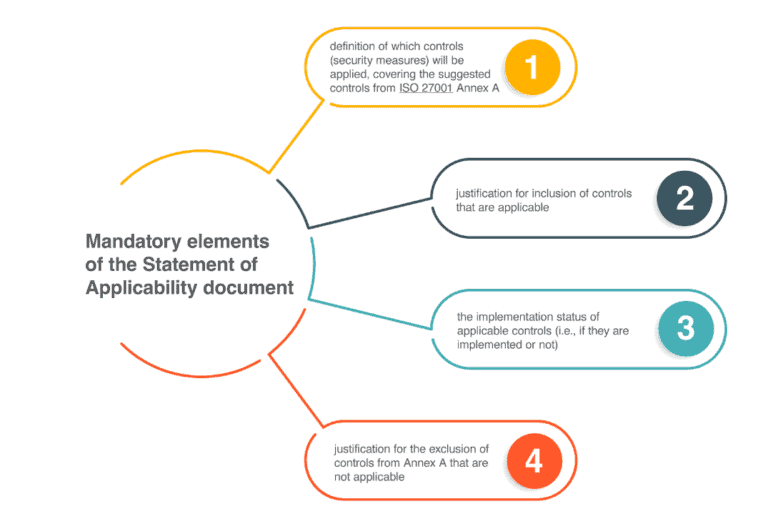

5. Завершите документ “Заявление о применимости” (SOA)

Источник изображения: Advisera

В Заявлении о применимости (SOA) подробно описывается область системы безопасности вашей организации. В SOA указываются все применяемые меры безопасности управления для вашей организации. В идеале, ISO 27001 имеет набор управлений, известный как Приложение A, содержащий 114 возможных управлений. Вы должны выбрать управления, которые решают риски, выявленные в вашем анализе. Кроме того, вы также должны указать управления, которые вы применяете.

6. Определить, как измерять эффективность ISMS

После проведения оценки рисков и заполнения SoA, вы должны следовать основе для оценки реализованных управлений. В частности, этот подход помогает выявить любые пробелы в вашей ISMS. Этот шаг включает в себя установление порога для всех процессов, политик и порогов, которые определяют эффективность ISMS.

7. Реализовать политики и управления ISMS

Вам необходимо внедрить все политики и контрольные механизмы безопасности, относящиеся к вашей организации. На основе оценки рисков оценка отчет, вы должны создать комплексные политики безопасности, которые определяют подход организации к безопасности.

Ваш документ политики безопасности должен описывать, как обезопасить бизнес-активы, как действовать в случае кибер-атаки, обучение сотрудников, мониторинг и т. д. В любом случае, вы также должны внедрить контрольные процессы, такие как идентификация и управление доступом, доступ с наименьшими привилегиями, ролевой доступ и т. д. Эти контроли гарантируют, что только авторизованные пользователи могут получить доступ к информации.

8. Реализовать программы обучения и повышения осведомленности

После того как вы установили систему управления информационной безопасностью (ISMS), необходимо обучить своих сотрудников новым подходам к обеспечению безопасности. Стандарт ISO 27001 требует от организаций обучения сотрудников пониманию рисков безопасности и способам их снижения. В идеале следует использовать социальную инженерию и кампании по фишинговому мошенничеству для выявления любых слабых мест в безопасности информированности. После выявления слабых мест можно разработать индивидуальную программу обучения по безопасности, которая будет решать возникшие проблемы.

9. Собрать необходимые документы и записи

Чтобы соответствовать требованиям ISO 27001, необходимо правильно документировать каждый процесс обеспечения безопасности. Предоставьте доказательства процедур и подготовьте необходимые документы во время аудита.

10. Пройти внутренний аудит

Внутренний аудит вашей СЗИ позволяет выявить области, которые нуждаются в улучшении, и дает представление о соответствии вашей СЗИ. Выберите аккредитованного аудитора по ISO 27001 для проведения аудита и всестороннего анализа документов. Затем внедрите рекомендации аудитора и устраните все выявленные им несоответствия.

Внутренний аудит не должен затрагивать лиц, ответственных за внедрение СЗИ. Это создает условия для всестороннего, беспристрастного аудита, который выявляет сильные и слабые стороны СЗИ.

11. Отслеживайте СЗИ

ISO 27001 требует от организаций мониторинга своих систем безопасности и процедур. Значимо, мониторинг позволяет обнаружить любые новые уязвимости в реальном времени. Кроме того, он позволяет проверить, достигают ли ваши меры безопасности необходимых целей. Вы должны реализовать решение для мониторинга, которое постоянно отслеживает вашу СЗИ и собирает журналы пользователей для аудита. Решение для мониторинга в реальном времени дает вам видимость всех активностей в вашей системе. В случае аномалии оно отправляет предупреждения мгновенно, что позволяет немедленно устранять их.

12. Выполнять последующие аудиты и оценки

ISO 27001 требует от организаций проводить последующие аудиты безопасности и оценки. Вы должны проводить обзоры управления ежеквартально или ежегодно. Ежегодные оценки рисков обязательны, если вы хотите соответствовать требованиям.

13. Выполнить сертификационный аудит

Последний шаг к соответствию ISO 27001 – сертификационный аудит. Вам необходимо нанять внешнего аудитора для проведения второго аудита после первого внутреннего аудита. Сертификационный аудит является более обширным и проводится аккредитованным органом, который является членом Международной ассоциации по аккредитации (IAF). Сертификация ISO 27001 действует в течение трех лет. В течение этого периода ваша организация должна проводить ежегодные аудиты.

Далее следуют требования к аудиту. Пожалуйста, продолжайте чтение “Чек-лист соответствия ISO 27001 – Требования к аудиту”.

Улучшите соответствие безопасности Active Directory и Azure AD

Попробуйте нас бесплатно, доступ ко всем функциям. – 200+ шаблонов отчетов AD доступны. Легко настраивайте свои собственные отчеты AD.

Требования к аудиту ISO 27001

Источник изображения: Alcumus

Существенно, что аудиты ISO 27001 необходимы для обеспечения соответствия ИСЗИ установленным критериям. Они включают в себя компетентные проверки аудиторами того, соответствует ли ИСЗИ и его элементы требованиям стандарта. Также проверяется, насколько контроли и политики являются практичными и эффективными и могут помочь поддерживать безопасность организации.

Существуют два вида аудитов ISO 27001:

Внутренний аудит

Внутренний аудит проводится самой организацией с использованием собственных ресурсов. Он может включать использование собственных внутренних аудиторов или заключение контракта с третьей стороной. Внутренний аудит включает проверку политик и процедур, а также тестирование их последовательности. Также в него входит проверка, соответствуют ли результаты аудита документов требованиям ISO 27001.

Внешний аудит

Внешний аудит также известен как сертификационный аудит. Он проводится внешним аккредитованным аудитором, который проверяет процедуры, документацию и контроли организации на соответствие. Когда внешний аудитор удовлетворен проектировкой ИСЗИ, он рекомендует вашу организацию для сертификации. Сертифицирующий орган проводит периодические аудиты перед пересертификацией.

Для поддержания соответствия организация должна соблюдать следующие требования аудита:

- Эффективный обзор управления.

- Обновленная документация.

- Внутренний аудиторский отчет.

- Анализ аудиторского отчета.

Идеально, аудит ISO 27001 – это постоянный процесс, требующий организационного подхода. Чтобы оставаться соблюдаемым, внутренний аудит необходимо проводить раз в три года.

Благодарим вас за ознакомление с чеклистом по соблюдению ISO 27001 – требования аудита. Заключаем.

Чеклист по соблюдению ISO 27001 – требования аудита: Заключение

Хотя ISO 27001 не требуется по закону, она предоставляет множество преимуществ организациям. Она помогает защитить критическую информацию и повысить надежность компании. Эта сертификация является отличным способом продемонстрировать надежность вашей компании клиентам и партнерам. Поэтому важно работать с аккредитованным органом, чтобы помочь вам достичь соблюдения ISO 27001.

Читайте наш блог для получения больше советов по кибербезопасности!

Source:

https://infrasos.com/iso-27001-compliance-checklist-audit-requirements/