Как защитить Windows Server: вредоносные программы, программы-вымогатели, атаки DDoS и другие угрозы. В растущем цифровом ландшафте, связанном между собой, защита нашего сервера Windows от вредоносных программ и множества угроз безопасности является важнейшей задачей. Антивирусные решения для Windows Server и защита конечных точек предлагают мощный механизм защиты для защиты нашей критической инфраструктуры сервера от потенциальных нарушений и компрометации данных. В этом комплексном руководстве рассматриваются практические стратегии и лучшие практики для укрепления окружения сервера Windows, обеспечения устойчивости и целостности наших критических данных для бизнеса перед лицом развивающихся киберугроз.

Как защитить Windows Server: вредоносные программы, программы-вымогатели, атаки DDoS и другие угрозы

Уязвимости Microsoft достигли исторического максимума в последнем Отчете о Уязвимостях Microsoft, с общим числом 1 292 зарегистрированных уязвимостей. Сказанное, в данной статье рассматриваются различные стратегии, которые мы используем для защиты нашего сервера Windows от современных киберугроз, обеспечивая его бесперебойную работу в течение времени.

Также прочтите Проверьте Инструмент отчетности Active Directory InfraSOS

Понимание Киберугрозы для Серверов Windows

Для эффективной защиты нашего сервера Windows от вредоносного ПО и других угроз, первый важный шаг – понимание противников или уязвимостей, с которыми мы сталкиваемся. Эта практика включает выявление потенциальных актеров угроз, их мотивов и конкретных векторов атак, которые они могут использовать для атаки на наше серверное окружение. Понимая тонкости киберугрозы, мы настраиваем наши стратегии антивирусной защиты и защиты конечных точек, чтобы проактивно смягчить риски и укрепить безопасность нашего сервера.

Четыре основные угрозы, с которыми сталкиваются серверы Windows, включают в себя:

- Вымогательство

- Атаки DDoS

- Вредоносное ПО

- Эксплуатации нулевого дня

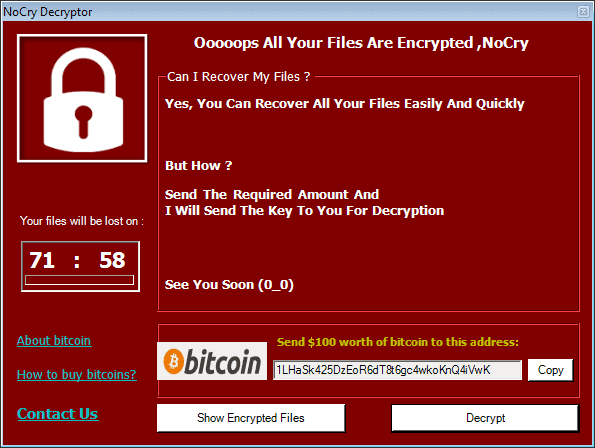

Вымогательство

Эти атаки включают использование вредоносного программного обеспечения, которое держит наши данные в заложниках. Наши данные зашифрованы, и злоумышленник требует выкуп для их освобождения. Однако оплата выкупа не гарантирует восстановление наших данных. Многие хакеры не восстановят данные независимо от суммы, которую им заплатят, так что имейте это в виду.

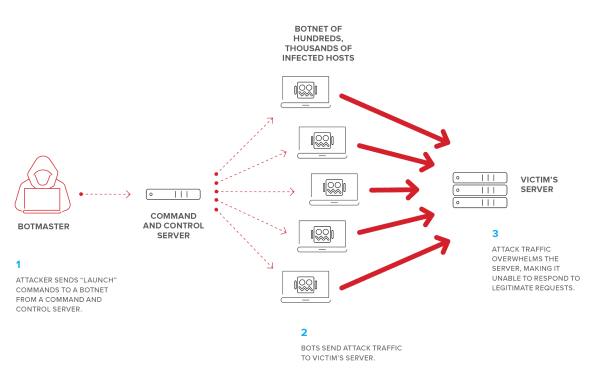

Атаки DDoS

Атаки распределенного отказа в обслуживании (DDoS) происходят, когда наш сервер переживает наводнение трафика, что приводит к нарушению работы или полной остановке. Эти атаки, характеризующиеся высоким объемом и координированным характером, направлены на затруднение работы нашего сервера путем перегрузки его ресурсов. Понимание атак DDoS и внедрение надежных стратегий смягчения является важным для обеспечения доступности и устойчивости нашего сервера против подобных угроз.

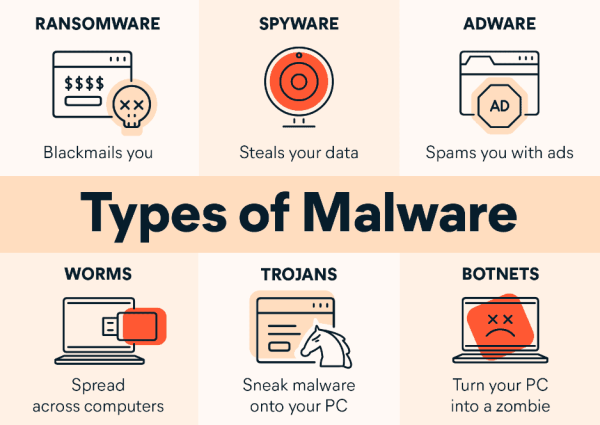

Вредоносное ПО

Вредоносное ПО, также известное как вредоносное программное обеспечение, представляет собой существенную угрозу для серверов Windows, нацеленных на нарушение безопасности и компрометацию критических данных. Эта категория вредоносного программного обеспечения включает в себя вирусы, трояны и программы-вымогатели, каждый из которых обладает характерным разрушительным потенциалом. Вирусы реплицируются и распространяются, нанося ущерб при прохождении через систему; трояны обманывают, маскируясь под легитимное программное обеспечение, проникают в системы и крадут данные, в то время как программы-вымогатели шифруют данные и требуют оплаты за расшифровку, нарушая работу сервера. Для эффективной защиты нашего сервера Windows необходимо полностью понимать характер вредоносного программного обеспечения и предпринимать активные меры по обеспечению безопасности.

Эксплойты нулевого дня

Эксплойты нулевого дня представляют собой серьезную проблему кибербезопасности, поскольку они используют уязвимости, не раскрываемые поставщиком программного обеспечения, что делает их исключительно опасными. Эти эксплойты нацелены на различные прикладные программы и операционные системы, что может привести к компрометации безопасности и функциональности затронутых систем. Понимание серьезности уязвимостей нулевого дня подчеркивает важность быстрой обнаружения и стратегий устранения для защиты наших цифровых активов от этих непредсказуемых и потенциально разрушительных угроз.

Основы безопасности Windows

Microsoft усердно выпускает патчи безопасности для известных уязвимостей. Убедитесь, что мы регулярно обновляем операционную систему сервера и его приложения. Воспользуйтесь автоматическими обновлениями для этого. Также выполняйте ручные обновления, устанавливая периодические напоминания для себя. Это такой простой шаг, но он предотвращает множество угроз.

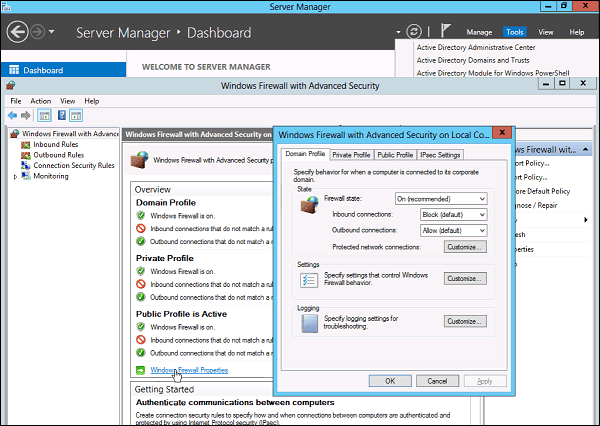

Один из примеров базовой безопасности – это брандмауэры. Брандмауэр анализирует входящие и исходящие данные, немедленно выявляя или блокируя все подозрительное. Читайте больше об этом в статье о брандмауэре Windows с расширенной безопасностью.

Укрепляем наши данные

Один из способов укрепить наши данные – начать запускать задания резервного копирования. Подумайте о резервных копиях как о нашей сети безопасности. Регулярно запланированные резервные копии гарантируют, что мы не примем печальных решений в критическом сценарии потери данных или атаки вымогателей. Один из примеров – Резервное копирование Windows Server, важная системная утилита, обеспечивающая надежный способ защиты критических данных нашего сервера путем создания резервных копий для восстановления в случае потери данных или сбоев системы.

Затем необходимо провести шифрование данных. Шифрование чувствительных данных означает, что даже если злоумышленники их украдут, им не удастся их расшифровать. Это похоже на то, что у вас есть сейф внутри сейфа.

Наконец, не стоит недооценивать важность регулярной оценки уязвимостей. Используя инструменты, такие как Microsoft Baseline Security Analyzer, можно выявлять уязвимости и помогать закрывать их до возникновения эксплойтов.

Применяйте многоуровневые решения по безопасности

Учитывая сложные кибератаки сегодня, требуется несколько защитных решений. Ключевое значение имеет наложение защитных мер, чтобы другая мера была готова защищать наши активы, если одна из них не сработает.

Некоторые из различных уровней, которые мы можем добавить в наш план безопасности, включают:

- Фильтрацию веб-сайтов

- Защиту конечных точек

- Решения по электронной почте

- Средства контроля доступа в сеть

Фильтрация веб-сайтов

Интернет содержит небезопасные зоны, где определенные веб-сайты либо распространяют вредоносное ПО, либо обманывают пользователей, заставляя их раскрывать чувствительную информацию. Регулируйте доступ пользователей к веб-сайтам в нашей сети, внедряя фильтрацию веб-сайтов, которая предотвращает доступ к известным источникам вредоносного контента. Более того, современные веб-фильтры категоризируют веб-сайты по содержанию, позволяя администраторам применять точные политики просмотра, такие как блокировка социальных медиа в рабочее время или ограничение доступа к определенным развлекательным веб-сайтам.

Защита конечных точек

Каждое устройство, подключающееся к нашей сети, является потенциальной точкой входа для киберпреступников. Защита конечных точек имеет первостепенное значение, поскольку она расширяет свои меры безопасности за пределы защиты настольных компьютеров. Учитывая широкое использование мобильных устройств и растущее присутствие Интернета вещей (IoT), объем конечных точек значительно увеличился.

Помимо включения Windows Defender и обновления его с последними настройками безопасности, мы рекомендуем устанавливать специализированные сторонние системы защиты конечных точек, особенно для серверов. Для обеспечения всесторонней защиты всех этих конечных точек на серверах необходимо установить специализированное программное обеспечение безопасности, сопровождаемое инструментами мониторинга для оперативного обнаружения признаков вредоносной активности.

Решения по защите электронной почты

Электронная почта остается одним из любимых инструментов кибератакующих. От фишинговых схем до вредоносных вложений, риски велики. Решение по защите электронной почты делает больше, чем фильтрует спам. Современные решения используют машинное обучение и распознавание образцов для идентификации потенциально вредоносных электронных писем, даже от ранее неизвестного источника.

Одним из решений от Microsoft для защиты электронной почты является “Microsoft Defender для Office 365” (ранее известный как Office 365 Advanced Threat Protection или ATP). Эта служба активно защищает организации от продвинутых угроз электронной почты, таких как атаки фишингом, вредоносное ПО и злонамеренные вложения, используя машинное обучение и анализ угроз в реальном времени. Она предлагает функции, такие как Safe Links, Safe Attachments и возможности анти-фишинга для укрепления безопасности электронной почты в средах Microsoft 365.

Контроль доступа к сети

Не все угрозы исходят извне. Иногда опасность может возникнуть от устройства, уже находящегося в нашей сети. Например, это может быть скомпрометированный смартфон или зараженный вирусами ноутбук посетителя. Решения контроля доступа к сети помогают нам управлять устройствами, получающими доступ к нашей сети. Мы гарантируем, что только устройства, соответствующие нашим стандартам безопасности, имеют право подключения.

Как защитить Windows Server: вредоносное ПО, вымогательство, DDoS-атаки и другие угрозы В заключение

Защита нашего сервера Windows от постоянно изменяющегося ландшафта вредоносных программ и угроз безопасности является ключевой для целостности и устойчивости нашей серверной инфраструктуры. Реализуя надежные антивирусные и защитные решения для конечных точек, мы проактивно защищаемся от многих опасностей, начиная от вредоносного программного обеспечения и заканчивая потенциальными нарушениями. Постоянное информирование о появляющихся угрозах и лучших практиках по безопасности серверов играют важную роль в поддержании надежной защиты и обеспечении бесперебойной работы ваших критически важных бизнес-систем.

Source:

https://infrasos.com/how-to-protect-windows-server-malware-ransomware-ddos-attacks-other-threats/