Топ 10 лучших способов предотвратить кибератаки на бизнесы. Каждый осознает, что кражи и хакерские атаки происходят очень часто. Постоянные нарушения кибербезопасности растут, и мы знаем из официальных источников, что к 2023 году их число увеличится до 15.4 миллиона.

Но технологический прогресс позволил многим организациям обеспечить безопасность своих средств. С другой стороны, хакеры используют такие инструменты, что несмотря на все, они могут обойти и работать через барьеры кибербезопасности.

В конечном итоге бизнес может понести огромные потери, в результате чего будут потеряны доходы, нарушена операционная деятельность и воруются данные клиентов. Нарушения безопасности данных также наносят ущерб вашей репутации и, в некоторых случаях, могут даже привести к закрытию бизнеса.

Поэтому, учитывая риск, давайте рассмотрим, как еще можно дополнительно снизить риск в нашей организации. В конечном итоге, ниже приведены практические стратегии, которые вы должны внедрить в свой бизнес.

Начнем с Топ 10 лучших способов предотвратить кибератаки на бизнесы.

Топ-10 лучших способов предотвращения киберугроз для бизнеса

1. Защита WIFI

Прежде всего, с использованием WIFI, любое устройство может быть заражено при попытке подключения к сети. Таким образом, если это зараженное устройство подключается, скажем, к сети вашей компании, то вся система уже подвержена киберугрозам со стороны хакеров.

Как предотвратить

Защита от атак на беспроводных сетях по-прежнему является очень сложной задачей. Если вы используете Wi-Fi, обязательно применяйте последние протоколы шифрования для защиты вашего соединения. Большинство маршрутизаторов Wi-Fi имеют эту функцию, но вам может потребоваться найти ее в меню настроек.

Также важно поддерживать вашу операционную систему и приложения в актуальном состоянии, чтобы снизить риск атак. Когда компьютер не используется, хорошей идеей будет отключить Wi-Fi на вашем компьютере.

Вот дополнительные советы о том, как предотвратить кибер-атаки:

- Отключите общий доступ к файлам в вашей сети.

- С использованием фильтрации MAC-адресов позволяет разрешить доступ только уполномоченным устройствам на сеть.

- Измените стандартное SSID (Service Set Identifier) маршрутизатора и сделайте его сложным для угадывания.

- Регулярно обновляйте ваш компьютер.

- Шифруйте его с использованием последнего и наиболее безопасного протокола WPA2.

2. Образование для ваших сотрудников

Источник изображения: augustadatastorage

Сотрудники являются одним из самых популярных способов для киберпреступников получить доступ к вашим данным. Они отправляют фишинговые письма, притворяясь вашей компанией и прося персональную информацию или доступ к определенным файлам.

Ну, для нетренированного глаза ссылка может показаться настоящей, и легко попасть в эту ловушку. Поэтому нетренированный персонал часто попадает в эти ловушки. В результате повышение осведомленности имеет решающее значение.

Помните, образование ваших сотрудников в области предотвращения кибератак и информирование их является жизненно важным вторым шагом. Как правило, из последних кибератак это одна из самых эффективных стратегий для борьбы с кибератаками и всеми формами утечек данных.

Как предотвратить

Дальше ниже есть 8 советов, как обучить ваших сотрудников вопросам кибербезопасности и сделать работоспособным вашу политику в области кибербезопасности.

- Знайте своих сотрудников.

- Проводите тренировки для сотрудников.

- Практикуйте безопасность паролей.

- Обучайте сотрудников распознаванию фишинговых атак и других киберугроз.

- Проводить обучение по кибербезопасности при приеме на работу.

- Регулярно практиковать атаки.

- Научите сотрудников распознавать подозрительные действия.

- Воспользуйтесь онлайн-курсами по кибербезопасности.

3. Установите брандмауэр

Существует несколько видов сложных утечек данных, и каждый день появляются новые, иногда даже на пути назад.

Безусловно, самый эффективный способ защититься от всех видов киберугроз — это установить сеть с брандмауэром. Кроме того, система брандмауэра предотвращает серьезные повреждения от атак методом грубой силы на сеть или корпоративные системы.

Как предотвратить

- Блокировать входящие угрозы.

- Удовлетворять уникальные безопасность потребности.

- Помните, что брандмауэр является вашей первой линией защиты от хакеров и других неавторизованных внешних пользователей.

- Более того, брандмауэр позволяет блокировать доступ к неподтвержденным веб-сайтам.

- Используйте брандмауэр для контроля за пропускной способностью.

- Также можно использовать брандмауэр для предоставления услуг VPN.

- Наконец, брандмауэр защищает ваш бизнес от вредоносного кода.

Также читайте Чек-лист соответствия ISO 27001 – Требования аудита

4. Используйте многофакторную аутентификацию (MFA)

Системы многофакторной аутентификации должны обеспечивать не менее двух факторов для аутентификации пользователей и позволять им использовать аккаунт. В основном MFA обеспечивает надежное убеждение в подлинной личности пользователя, снижая риск несанкционированного доступа.

Поэтому, MFA является более эффективным в защите, чем пароли.

Как предотвратить

- Атаки методом грубой силы и противодействие атакам методом грубой силы – Конечно, нападающие используют программное обеспечение для быстрого тестирования набора часто используемых учетных данных, таких как Password123, в попытке получить доступ к веб-сайтам и приложениям.

- Направленное фишинговое – Хакеры собирают информацию из учетных записей в социальных сетях или других источниках, чтобы персонализировать эти сообщения и сделать их более убедительными.

- Регистрация нажатий клавиш – Нападающий устанавливает программное обеспечение (обычно вирус), которое записывает нажатия клавиш на компьютере пользователя, включая пароли, посещенные веб-сайты и имена пользователей.

- Credential stuffing – Более того, атакующие полагаются на повторение пользователями имен пользователей и паролей для входа в их приложения и веб-сайты. Они пытались использовать ряд украденных учетных данных для доступа к другим веб-сайтам и программному обеспечению.

- Атаки man in the middle – Нападающий получает доступ к учетным данным пользователя для другой стороны, а затем наблюдает за взаимодействием или перенаправляет вход на поддельный веб-сайт, где пользователь введет свои учетные данные или сеанс.

Также читайте Попробуйте инструмент мониторинга Azure AD

5. Регулярно резервное копирование данных

Ваше устройство часто заражается вирусами, вредоносным ПО или сеть хакеров, которые получили доступ к большей части ваших данных. Часто они повреждаются, удаляются или используются для шантажа с помощью специального вредоносного ПО, которое позволяет получить доступ.

Вот почему резервное копирование ваших данных является идеальным шагом к созданию другой резервной копии, которую вы всегда можете использовать.

Если вы хотите защитить себя от вредоносных программ, обязательно попробуйте восстановить свои данные из чистой резервной копии. Выкуп обычно выплачивает организация, поэтому нет гарантии, что ключ дешифрования будет передан атакующему.

Мы уверены, что знаем, что восстановление из резервных копий незаменимо, надежно, менее дорого и не предполагает передачи денег преступникам!

Как предотвратить

- Используйте внешний жесткий диск.

- Примените шифрование.

- Защитите свои резервные копии с помощью паролей.

- Имейте системы резервного копирования в качестве часть своей стратегии восстановления после катастрофы.

- Проведите анализ рисков процесса резервного копирования.

- Инвестируйте в сетевое хранилище данных (NAS).

Также читайте Разверните отчеты о паролях Active Directory

6. Обеспечьте защиту конечных точек

Во-первых, безопасность конечных точек – это защита конечных точек или точек входа на устройства конечных пользователей, таких как настольные компьютеры, ноутбуки и мобильные устройства от злоумышленников и вредоносных действий.

Во-вторых, системы защиты конечных точек защищают эти конечные точки от кибербезопасности угроз в сети или в облаке. Таким образом, защита конечных точек часто рассматривается как передовой отряд кибербезопасности и одно из основных мест, где компании стремятся обеспечить безопасность своих корпоративных сетей.

Как предотвратить

- Шифрование данных.

- Политика доступа к данным.

- Назначьте политику “выведи свое устройство” (BYOD).

- Продвинутая и автоматизированная защита конечных точек.

- Определите свои конечные точки.

7. Обучите свою команду

Часто организации тратят большую часть своего времени и много денег на конкретные инфраструктуры и инструменты кибербезопасности. Важно обучить всех членов команды, как защищать себя и организацию от угроз безопасности.

Нужно уделять особое внимание поощрению сотрудников сообщать обо всех кибератаках. Образовательная команда профессионалов может обучить сотрудников о потенциальных вопросах кибербезопасности и о том, как это может повлиять на ваш бизнес, что является хорошим способом информировать их.

Как предотвратить

- Научите и обучите персонал сообщать о проблемах.

- Предоставьте удаленный доступ и

- обучение WIFI.

- Создайте политику допустимого использования.

- Предложите обучение по фишинговым и спам-атакам.

- Предоставьте обучение по созданию надежных паролей.

8. Разверните управление доступом

Решения для контроля доступа к бизнесу для аутентификации, авторизации и аудита доступа к приложениям и ИТ-системам. Решения для контроля доступа часто предлагаются в качестве компонента решения для управления идентификацией и доступом (IAM).

Помогая улучшить безопасность и снизить риски, строго контролируя доступ к приложениям, службам и ИТ-инфраструктуре, как на месте, так и в облаке.

Большинство решений для контроля доступа включают инструменты для управления правами доступа и отслеживания входа и активности доступа. Исторически, решения для контроля доступа представлялись как традиционные собственные программные приложения.

Сегодня большинство предприятий используют Identity as a Service (IDaaS) для обеспечения гибкости, простоты и экономии затрат в облаке. Решения для управления доступом на основе облака помогают предприятиям упростить операции.

Ускорение ROI и извлечение выгоды из мгновенной и неограниченной масштабируемости.

Как предотвратить

- Автоматизация предоставления привилегий доступа.

- Сильнаяполитика паролей.

- Поворот ключей шифрования.

- Удаление неиспользуемых учетных записей.

9. Поддерживайте свое программное обеспечение в актуальном состоянии.

Обновления программного обеспечения важны для вашей цифровой и кибербезопасности. Помните, что кибер -угрозы часто возникают из-за того, что ваша система или программное обеспечение не были полностью обновлены, оставляя слабую точку. Хакеры используют эти уязвимости, поэтому киберпреступники используют их для получения доступа к вашей сеть.

Чтобы противостоять этому, лучше инвестировать в систему управления патчами. Поскольку она обрабатывает все обновления программного обеспечения и системы и поддерживает вашу систему сильной и актуальной.

Как предотвратить

- Оставайтесь в безопасности от новых угроз.

- Введите полезные новые функции.

- Устраняйте старые уязвимости.

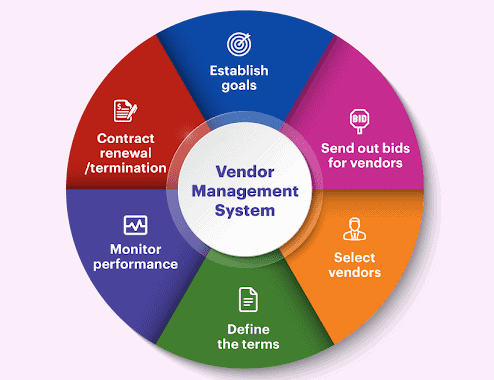

10. Оцените и отслеживайте своих поставщиков

Источник изображения: Kissflow

В конце концов, в пункте 10, есть возможность оценить безопасность поставщика. В свою очередь, это дает возможность помочь организациям понять, какие риски связаны с использованием данного продукта или услуги поставщика.

Проведя мониторинг состояния кибербезопасности организации, становится ясно и прозрачно. В то время как компании иногда сталкиваются с ошибками, обходящими кибербезопасные процедуры своих поставщиков.

Ключ к успеху – определить потенциальные уязвимости в ваших поставщиках так же, как и в своих собственных. Постоянство является одним из самых важных факторов, которые следует учитывать при мониторинге кибербезопасности ресурса.

Непрерывное обслуживание критически важно для эффективного и своевременного реагирования на угрозы. Что важно, потому что кибербезопасность вашей организации только настолько хороша, насколько слабый звено в вашей цепочке поставок.

Как предотвратить

- Принимайте поставщиков, используя правильные стратегии, и отслеживайте их на протяжении всего вашего сотрудничества.

- Назначьте каждому поставщику рейтинг безопасности.

- Отвечайте на риски безопасности и определяйте метрики производительности поставщиков.

- Если поставщик является критически важной частью вашей организации, убедитесь, что они не нарушат ваши операции.

Спасибо за прочтение Топ-10 лучших способов предотвращения кибератак на бизнес. Мы подводим итоги.

Также ознакомьтесь с Топ-15 лучшими инструментами для сканирования уязвимостей в кибербезопасности

Заключение Топ-10 лучших способов предотвращения кибератак на бизнес

В заключение, в этой статье объясняется важность типов безопасности вашей компании против кибератак. Бизнесы находятся под высоким риском взлома, и обсуждаемые в этой статье методы помогают вашему бизнесу избежать атак и желания быть атакованными злоумышленниками.

В заключение, это может заинтересовать их меньшие компании, где они могут использовать свои эксплойты. Самое важное – провести общую оценку системы, чтобы определить статус безопасности вашей компании. Пожалуйста, изучите следующие шаги, которые нужно предпринять.

Source:

https://infrasos.com/top-10-best-ways-to-prevent-cyber-attacks-on-businesses/