Топ-10 лучших инструментов IAM – Управление доступом к идентификации (плюсы и минусы). В этом посте мы представляем IAM, затем объясняем о лучших инструментах IAM, которые вы можете использовать в своем бизнесе, чтобы защитить данные от вредоносной активности.

Безопасность играет ключевую роль для бизнеса с онлайн-присутствием. В конечном итоге, это остается на переднем крае их стратегии управления сетью. Почему? Потому что им всегда нужно иметь информацию о людях, получающих доступ к их цифровым ресурсам.

Поэтому важно использовать все доступные им решения, от программного до аппаратного обеспечения. Таким образом, они будут сохранять свои данные и сети в безопасности. Среди этих способов инструмент управления доступом к идентификации – это то, что сохраняет данные и сеть в безопасности и защищенности.

Давайте начнем с Топ-10 лучших инструментов IAM – Управление доступом к идентификации (плюсы и минусы).

Также читайте SOAR против SIEM – В чем разница? (Плюсы и минусы)

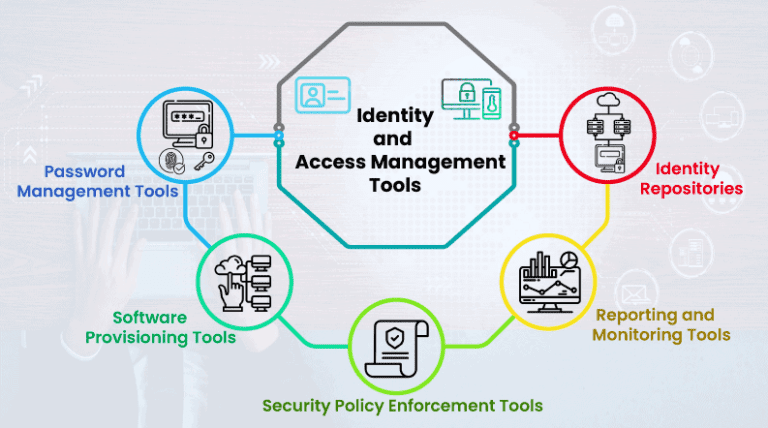

Что такое инструменты IAM?

Прежде всего, инструмент управления идентификацией и доступом, или IAM, – это программное обеспечение, которое обеспечивает безопасный и легкий доступ к данным и приложениям. Кроме того, оно гарантирует, что только авторизованные сотрудники имеют доступ к конфиденциальной информации вашего бизнеса. Предположим, что ваша бухгалтерская команда нуждается в доступе к определенной информации, к которой не нуждается отдел маркетинга. В основном инструменты IAM обеспечивают доступ на основе ролей, что обеспечивает безопасность ресурсов вашей компании.

Инструменты IAM обычно выполняют две функции.

- Они подтверждают, что пользователь, устройство и приложение являются теми, за кого себя выдают. Они делают это путем кросс-проверки предоставленных учетных данных с тем, что имеется в системе.

- После подтверждения учетных данных программное обеспечение предоставляет только необходимый доступ.

Преимущества решений IAM

Если вы используете решения IAM, вы можете ожидать следующих преимуществ:

- Меньший риск утечек данных.

- Обеспечивает контроль доступа, который раскрывается до отдельных приложений, API и сервисов.

Обеспечивает лучший пользовательский опыт с функциями, такими как SSO и настраиваемыми интерфейсами.

- Предоставляет лучший пользовательский опыт с функциями, такими как единая точка входа и настраиваемые интерфейсы.

- Обеспечивает бесшовное переходное наполнение между организациями, даже когда система не установлена.

- Защита организации создает доверие бренда, делая ваш бизнес соответствующим, надежным и заслуживающим доверия.

- Предоставляет облачный доступ и контроль над пользователями и приложениями, расположенными в любой точке мира.

- Улучшенный контроль над доступом к учетным записям пользователей и привилегиями.

Также читайте Чек-лист соответствия GDPR – требования аудита объяснены

Топ-10 инструментов управления идентификацией и доступом (IAM)

1. Twingate

Первым в списке Топ-10 лучших инструментов IAM – Identity Access Management является Twingate. С помощью Twingate быстрорастущие компании легко реализуют безопасное решение доступа Zero Trust без ущерба безопасности, удобства использования или производительности. Кроме того, он считает, что фраза “Работа из любого места” должна работать безупречно. Кроме того, безопасная платформа доступа заменяет устаревшие VPN современными решениями сетевой аутентификации на основе идентификации. Также включает безопасность корпоративного уровня с пользовательским опытом уровня потребителя. Вы можете настроить его всего за 15 минут и интегрировать его со всеми центральными облачными и провайдерами идентичности.

Преимущества Twingate

- Непрерывная реализация современной сети нулевого доверия, которая более безопасна и поддерживаема, чем VPN.

- Упрощенный и сокращенный опыт администрирования.

- Автоматическое разделение бизнес- и личного трафика.

- Обеспечивает управление ресурсами на уровне ресурсов, ограничивая хакеров в доступе ко всей сети, когда один пользователь скомпрометирован.

Централизованное управление доступом пользователей к внутренним приложениям, независимо от того, находятся ли они на месте или в облаке . Простой и быстрый пользовательский опыт.

- Централизованно управляет доступом пользователей к внутренним приложениям, независимо от того, находятся они на месте или в облаке.

- Простой и живой пользовательский опыт.

- Решает запросы DNS локально на удаленной сети, поэтому обычные имена хостов и IP-адреса работают.

Недостатки Twingate

- Не подходит для организаций с строгими требованиями к безопасности.

- Предоставляет только премиальное интеграционное и консультационное обслуживание.

- Нет контроля доступа на уровне порта.

- В настоящее время не предоставляет клиентскую программу с графическим интерфейсом для Linux.

2. Ping Identity

Ping Identity – еще один лидер в области IAM. Конечно, это идеальный выбор для организации, которая хочет усилить безопасность своих облачных активов, не нарушая пользовательский интерфейс клиентов. Он также контролирует доступ к локальным и гибридным системам. Используя Ping Identity, можно аутентифицировать любое устройство: мобильный телефон, планшет, ноутбук или настольный компьютер. Это лучший инструмент IAM для интеграции с другими IAM-решениями, включая Active Directory, Azure AD, Oracle, CA Technologies и IBM.

Преимущества Ping Identity

- Поддерживает SSO, MFA и принудительную аутентификацию.

- Применим для локальных, облачных или гибридных сред.

- Возможность вручную написать код, если уведомление не доставлено

- Мгновенное уведомление.

- Возможность входа с нескольких устройств.

- Кросс-платформенное приложение

Недостатки Ping Identity

- Основной фокус только на крупных компаниях. Не подходит для малых сетей.

Уведомления требуют интернет-соединения. Это может быть проблемой при перегрузке сети. Не поддерживает все рабочие процессы и хуки.

- Уведомления требуют интернет. Возможная проблема возникает при загрузке сети.

- Не поддерживает все рабочие процессы и крючки.

- Более функциональные возможности должны быть доступны в режиме on prem, например, PingID.

3. InfraSOS

Преимущества InfraSOS

InfraSOS – это унифицированное решение для управления пользователями в Active Directory, Teams, Exchange, Microsoft 365 и Azure AD, а также для создания отчетов, чтобы упростить задачи управления пользователями в Active Directory и Office 365. В результате вы получаете более 200 встроенных отчетов, включая отчеты о неактивных учетных записях, лицензиях Microsoft 365 и времени последнего входа пользователей. Он также позволяет создавать пользовательские рабочие процессы для создания тикетов и соответствия требованиям, автоматизировать задачи AD и делегировать задачи техникам.

- Работает и интегрируется с другими продуктами Microsoft и локальными средами AD.

- Высоко масштабируемый и может управлять сотнями тысяч учетных записей пользователей.

- Имеет приятные отчетные функции.

- Упрощает процессы приема на работу и увольнения.

- Помогает генерировать журналы отчетов для очистки AD.

- Не требуется инфраструктура на месте, все работает через нашу платформу SaaS.

Недостатки InfraSOS

- На данный момент предоставляет только отчеты через наш портал SaaS.

- Доступен только на английском языке

Улучшите безопасность Active Directory и Azure AD

Попробуйте нас бесплатно, доступ ко всем функциям. – Более 200 шаблонов отчетов AD доступны. Легко настраивайте свои собственные отчеты AD.

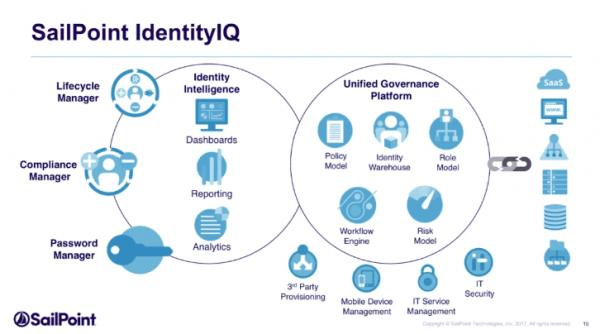

4. SailPoint Identity IQ

SailPoint Identity IQ является пионером в области решений IAM. Компании полагаются на это программное обеспечение из-за его надежных возможностей управления идентификацией и подготовки. Кроме того, вы можете использовать это решение как самостоятельно, в режиме на-самом-деле, или как решение “Identity as a service”. Более того, с помощью IdentityIQ вы можете получить длинный список приложений для управления доступом к ним. Он также контролирует хранилища данных.

Преимущества SailPoint Identity IQ

- Предоставляет хороший обзор управления идентификацией для вашей организации.

- Интегрируется с многочисленными корпоративными платформами.

- Высоко настраиваемые и удобные для навигации панели.

- Легко подключается к нашим внутренним приложениям для извлечения прав доступа пользователей для сертификации менеджеров.

- Процесс набора и освобождения рабочих мест очень прост.

- Обеспечивает безопасность и управление доступом к критическим приложениям и ресурсам по всей группе.

Недостатки SailPoint Identity IQ

- Требует значительного количества настроек для работы.

- Не масштабируется хорошо для больших сред или когда данные не являются на 100% чистыми.

- В гибридной модели, где автоматизация приложений не полностью развернута, может привести к несогласованности процесса, что приводит к дублированию учетных записей.

- Возможности аудита и ведения журналов ограничены.

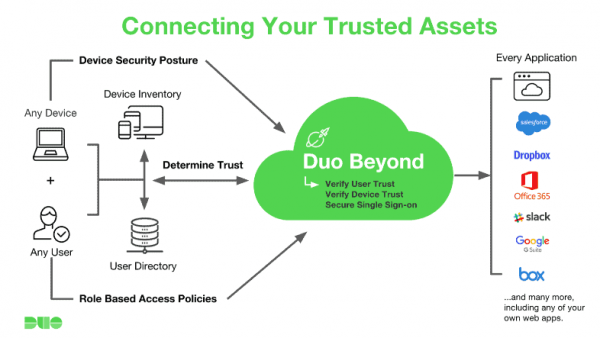

5. Cisco Duo Security

Приобретенный Duo Security в 2018 году, Cisco обеспечивает прочную присутствие как в IAM, так и в концепции Zero Trust. Его безопасность микросегментации Tetration, SD Access Fabric и решения NAC на основе Identity Services делают Cisco единственным решением, предоставляющим IAM, микросегментацию, нулевую доверительную модель и контроль доступа к сети.

Преимущества Cisco Duo Security

- Он быстр, с почти нет задержки между активацией запроса MFA и получением уведомления на iPhone.

- Его продукты содержат CLI, которая легка в использовании и понимании.

- Помимо дополнительного слоя MFA, к запросу аутентификации можно добавить простой 4-значный пароль.

- Защищает конфиденциальные данные.

- Пользователи могут использовать различные методы аутентификации.

Недостатки Cisco Duo Security

- Иногда уведомление о толчке занимает очень много времени.

- Часто зависает на низкой пропускной способности.

- Поскольку его GUI написано на Java, конфигурирование ASA с помощью программного обеспечения ADSM может вести себя неправильно.

- Стандартные данные, отправляемые приложением, могут быть слишком инвазивными.

6. JumpCloud

JumpCloud обеспечивает вас единой аутентификацией доступа, что делает процесс доступа к ресурсам легким и безопасным. Он подходит для локальных и облачных приложений, сетей и инфраструктуры macOS, Linux, а также Windows. Он также предоставляет отчеты и аналитику по активности пользователей. Таким образом, команда безопасности может видеть попытки доступа, которые могут указывать на компрометацию личности. Более того, он предлагает удаленное управление, чтобы команда по безопасности могла решать проблемы с помощью идентификации пользователя.

Плюсы JumpCloud

- Область включает в себя все операционные системы для MDM.

- Одна централизованная платформа для удобного управления.

- Простая навигация по интерфейсу на платформе.

- Запуск скриптов на серверах Windows.

- Хорошая командная поддержка, постоянные обновления и отличное управление пользователями.

Минусы JumpCloud

- Отчетность в JumpCloud требует API.

- Обновление приложений возможно только для операционной системы

- Настройки SSO не всегда корректны.

- Не поддерживает изменение доменного имени.

- Не всегда легко проходить аутентификацию, для этого нужно загружать отдельное приложение.

Также читайте Откройте для себя инструмент отчетности Active Directory

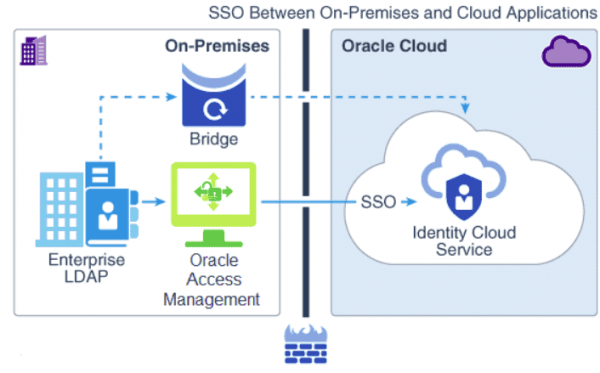

7. Oracle Identity Cloud Service

Облачное сервисе идентификации Oracle – это решение по управлению идентификацией и доступом, которое предлагает неограниченные облачные услуги, отвечающие потребностям бизнеса, начиная от хранения данных и сервисов сетевой связи до пространства тестирования приложений и т.д. С помощью IDCS вы можете получить более централизованный контроль над доступом пользователей к их локальным цифровым активам, PaaS и SaaS.

Преимущества Oracle Identity Cloud Service

- Он легко справляется с большим объемом трафика.

- Простота внедрения и обслуживания.

- Имеет плавную подготовку пользователей и реконcиляцию.

- Синхронизация на основе LDAP с Microsoft Active Directory с минимальной задержкой между каталогами.

- Возможность автоматизировать управление доступом, это очень полная и простая в использовании решение.

Недостатки Oracle Identity Cloud Service

- Настройка сложна и непросто внедрить новые улучшения.

- Требуется настройка для доступа к нескольким функциям.

- Понимание потока событий затруднено.

- Лицензия довольно дорога для малых предприятий.

8. Okta

Окта – это управление доступом, аутентификация и единая точка входа. Он предлагает простой и легко управляемый подход на основе SaaS, который помогает реализовать управление удостоверениями и доступом (IAM) и принцип нулевой доверия без большой сложности. Кроме того, он предоставляет функцию отслеживания поведения и продукты с многочисленными вариантами аутентификации, такими как многофакторная, биометрическая и единый вход. Это один из самых простых путей к принципу нулевого доверия и продвинутому управлению удостоверениями.

Преимущества Okta

- Настраиваемое управление ролями пользователей и сопоставление для аутентификации.

- Поддержка нескольких типов аутентификации.

- Помогает организациям соблюдать стандарты соответствия.

- Может подключаться к приложениям и системам сторонних разработчиков, что повышает безопасность и удобство использования.

- Позволяет безопасно сохранять пароли и централизованно управлять рабочими инструментами.

Недостатки Okta

- Аутентификация приложений на основе оборудования требует дорогостоящего оборудования.

- Иногда автоматическое заполнение веб-форм не работает.

- Первоначальная настройка требует значительных усилий по интеграции.

- Okta довольно быстро выходит из строя, заставляя нас входить несколько раз в день.

Также читайте Используйте Активный каталог прямых отчетов

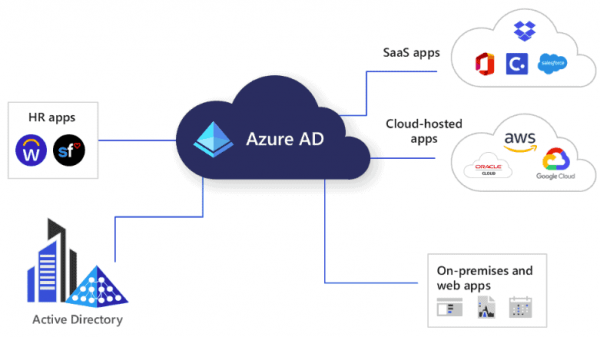

9. Управление идентификацией Microsoft Azure

С помощью Управления идентификацией Microsoft Azure вы можете защитить свои данные и приложения как в облачных, так и в гибридных средах. У них есть несколько продуктов по управлению идентификацией, чтобы найти именно то, что требуется вашему бизнесу. Вы также можете классифицировать и маркировать данные, чтобы легко назначать разрешения в зависимости от ролей пользователей. Так как он отслеживает активность на общих данных и приложениях, вы знаете, кто имеет доступ к каждому файлу.

Преимущества Управления идентификацией Microsoft Azure

- Он просто обеспечивает безопасность данных и приложений, а также предоставляет ограниченный доступ.

- Предоставляет удаленный доступ для управления идентификациейуправление.

- Использует тот же формат и похожую структуру разрешений, как и другие продукты Microsoft

- Он может управлять тысячами учетных записей пользователей.

- Интегрируйте с другими продуктами Microsoft и встроенными средами AD.

- Позволяет централизованное управление пользователями

Недостатки Управления идентификацией Microsoft Azure

- Необходим профессиональный уход и управление, исключающие СМБ.

- Сложность, особенно для пользователей, не знакомых с “методом Microsoft”

- Интеграция с Mac OS не так гладкая, как с клиентами Windows.

10. CyberArk

Последним в списке 10 лучших инструментов IAM – управления идентификацией и доступом является CyberArk. Полученный от Idatptive в 2020 году, CyberArk предоставляет SSO, MFA и управление жизненным циклом идентификации в вашей рабочей силе, конечных точках, третьих лицах, пользователях-потребителях и мобильных устройствах. Его поведенческий анализ устанавливает ценную базовую линию, которая вызывает оповещения и изменения доступа всякий раз, когда обнаруживает аномальное поведение. Его возможности, простота развертывания, ценность и поддержка делают эти решения IAM надежными.

Преимущества CyberArk

- Упрощает создание и обеспечение соблюдения пользовательских политик учетных данных

- Интегрируется с локальными и облачными центрами данных

- Предоставляет SSO и адаптивное MFA.

- Легко идентифицировать системы и отслеживать их статус через интерфейс.

- Предоставляет биометрическую аутентификацию.

- Хорошие возможности отчетности и устранения неполадок

Недостатки CyberArk

- Хотя это отличный выбор для предприятий, он не имеет значительной цены.

- Его инструменты аналитики поведения немного сложны для клиентов, не являющихся предприятиями.

- Не поддерживает защитный хранилище HA

- У него много требований к аппаратному и программному обеспечению для начальной настройки, что может затянуть сроки внедрения.

Спасибо за чтение 10 лучших инструментов IAM – управление доступом к идентификации. Мы сейчас подведем итоги.

Топ-10 лучших инструментов IAM – управление доступом к идентификации Заключение

Возможности идентификации и управления доступом необходимы в условиях все возрастающей частоты и серьезности кибератак на бизнес. В тесной связи с программным обеспечением управления API это стало критической частью любой бизнес-модели.

Хорошее управление данными является ключом к успеху в любой отрасли, и невозможно обеспечить хорошее управление данными без программного обеспечения IAM. Решение для управления доступом и идентификацией (IAM) – это набор функций, позволяющих системным администраторам защищать конфиденциальные данные.

Source:

https://infrasos.com/top-10-best-iam-tools-identity-access-management/