Как наблюдать и аудитировать ваш сервер Windows по событиям безопасности. В динамичной среде информационных технологических инфраструктур охрана целостности и безопасности среды Windows Server является ключевым моментом. Эффективное наблюдение и аудитирование являются не только проактивными мерami. Они являются настолько осведомленными стражниками, что обеспечивают устойчивость нашего системного объекта против потенциальных угроз и неаutorizedного доступа. Эта статья исследует необходимые элементы наблюдения и аудита в Windows Server, предлагая ценные взгляды на необходимые инструменты и практики для распознавания и обработки событий безопасности. Сделав это, она укрепляет цифровые оборонительные системы нашего серверного окружения.

Как наблюдать и аудитировать ваш сервер Windows по событиям безопасности.

Каждая система в сети организации генерирует какой-то тип журнальных файлов. Управление и мониторинг этих данных журналов критически важно для выявления проблем, возникающих в сети. Журналы служат первоначальным источником доказательств в случае несчастного случая. Кроме того, мониторинг журналов также помогает выполнять требования по соответствию. Журналы мониторинга также помогают выполнять требования по соответствию. Active Directory (AD), основная платформа идентификации и управления доступом большинства предприятий, должна регулярно мониториться. События, происходящие в среде AD (платформа Windows), классифицируются и регистрируются в трех основных категориях:

- Журналы приложений.

- Журналы системы.

- Журналы безопасности.

Журналы безопасности содержат сведения о событиях, таких как входы в учетные записи пользователей и выходы, изменения в привилегированных группах, создание, удаление или изменение запланированных задач и т. д. Эти журналы являются одним из первых следователей при несчастном случае, чтобы составить хронологию и проследить путь атаки. Постоянное мониторинг событий безопасности и анализ журналов помогает сетевым администраторам получить представление о потенциальных атаках, угрожающих информационной инфраструктуре организации и улучшить уровень безопасности.

Различные типы журналов безопасности.

В цифровой безопасности понимание тонкостей различных журналов событий крайне важно. Этот сегмент рассматривает категории — от аутентификации до журналов аудита — необходимые для мониторинга и обеспечения целостности системы. Изучите, как каждый тип журнала способствует комплексному взгляду на область безопасности и укрепляет вашу стратегию кибербезопасности. В этой статье мы сосредотачиваемся больше на Журналах безопасности. Ниже приведены некоторые из основных безопасностных событий, которые мы начинаем отслеживать в нашей среде:

События входа пользователя

Мониторинг событий входа пользователей необходим для определения активности пользователей в любое время. В случае нарушения идентификация конкретных пользователей, получивших доступ к сетевым ресурсам, является отличным местом для начала расследования. Ниже приведены некоторые идентификаторы событий журнала Windows, связанные с событиями входа пользователей:

-

- Сбои входа в систему – Событие ID 4771

- Успешные входы в систему – Событие ID 4624

- Сбои из-за неправильных паролей – Событие ID 4625

Изменения атрибутов пользователя

Важно следить за изменениями, внесенными в атрибуты пользователя. Несанкционированные изменения свойств пользователя могут быть предвестником компрометации учетной записи или внутренних атак. Ниже приведены некоторые идентификаторы событий, связанных с критическими изменениями:

-

- Пользователь изменил пароль – Идентификатор события 4723

- Учетная запись пользователя была изменена – Идентификатор события 4738

События блокировки учетной записи

Решение проблем с блокировкой учетной записи сотрудников – одна из повседневных задач, которые выполняют администраторы ИТ. Аудит событий блокировки учетной записи помогает выявить причину блокировок и быстро решить проблему. Ниже приведены некоторые идентификаторы событий, связанных с событиями блокировки учетной записи:

-

- Учетная запись пользователя заблокирована – Идентификатор события 4740

- Учетная запись пользователя разблокирована – Идентификатор события 4767

События управления группами

Отслеживание изменений членства в группах Active Directory критически важно для выявления несанкционированного доступа к ресурсам и эскалации привилегий. Злонамеренные изменения, внесенные в группы, нарушают функционирование организации, так как пользователи могут потерять доступ к ресурсам, необходимым для эффективной работы. Ниже приведены некоторые идентификаторы событий, связанные с критическими событиями изменения групп:

-

- Пользователь добавлен в привилегированную группу – Идентификатор события 4728, 4732, 4756

- Член добавлен в стандартную группу – Идентификатор события 4728, 4732, 4756, 4761, 4746, 4751

- Член удален из группы – Идентификатор события 4729, 4733, 4757, 4762, 4747, 4752

Изменения объекта политики группы

Объект политики группы (GPO) обеспечивает интегрированную платформу для настройки и управления настройками пользователей, приложенийми и операционной системой в среде Active Directory.

-

- Изменения политики группы – Event ID 5136

- Создание GPO – Event ID 5137

- Удаление GPO – Event ID 5141

Действия привилегированных пользователей

Мониторинг действий привилегированных пользователей может помочь организации защитить критические ресурсы, выявить аномальную активность и смягчить внешние и внутренние угрозы. Ниже приведены некоторые идентификаторы событий, связанных с критической активностью привилегированных пользователей:

-

- Изменение объекта службы каталогов – Событие № 5236

- Попытка сбросить пароль учетной записи – Событие № 4724

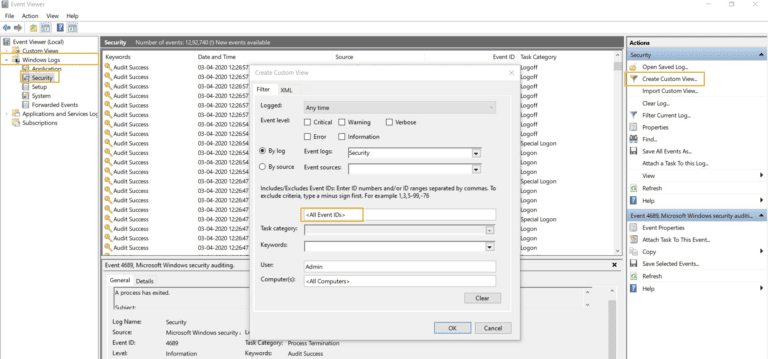

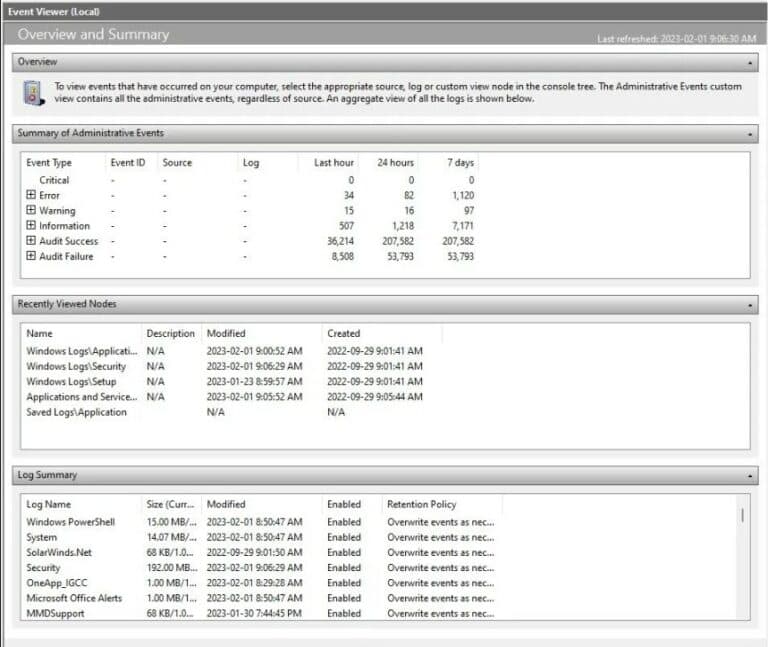

Просмотр событий с помощью Windows Event Viewer

После включения аудита, мы используем Event Viewer, чтобы просмотреть журналы и исследовать события, следуя указанным ниже шагам:

- Кликните на Start ➔ Administrative Tools ➔ Event Viewer

- Кликните Windows Logs и выберите Security. Мы увидим все события, записанные в журнале безопасности.

- Используйте опцию Find для поиска所需的 Event ID или создайтеカスタムвид, чтобы найти искамые журналы событий.

Windows, являясь основной платформой в большинстве корпоративных сетей, генерирует обширные журналы безопасности. Мануальный просмотр каждого записанного события безопасности для идентификации аномальной активности в practice это невозможно.

Лучшие практики журнала событий безопасности Windows

Без планирования наши политики аудита Windows генерируют большие объемы подавляющих данных. Мы должны следовать некоторым основным стратегиям для эффективного использования журналов событий безопасности Windows для обеспечения безопасности и соответствия. На самом высоком уровне мы должны понимать логическую группировку ресурсов и действий, которые требуют аудита.

Управление журналами Windows

- Включение соответствующих политик аудита: Гарантия активации ключевых политик аудита, включая вход/выход учетной записи, использование привилегий, доступ к объектам, изменение политики и системные события, в соответствии с потребностями организации в области безопасности.

- Регулярный просмотр журналов и их очистка: Проведение периодических обзоров и очистка журналов событий для предотвращения проблем с емкостью. Внедрение автоматизированных процессов вращения и архивирования журналов для эффективного управления журналами.

- Централизованный сбор журналов: Использование инструментов, таких как Windows Event Forwarding или сторонние решения, для централизации журналов, обеспечивающих единое представление для анализа и оповещения.

- Политика хранения журнала событий: Установите четкую политику хранения журнала событий в соответствии с требованиями регулирующих органов и стандартами организационной безопасности.

- Мониторинг в реальном времени и оповещения: Внедрите мониторинг в реальном времени для критических событий безопасности и настройте оповещения для определенных идентификаторов событий или шаблонов, чтобы обеспечить проактивное обнаружение угроз.

- Безопасное управление доступом: Ограничьте доступ к журналам событий только для авторизованного персонала, следуя принципу наименьших привилегий, чтобы предотвратить несанкционированное вмешательство.

- Резервное копирование журналов событий: Регулярно создавайте резервные копии журналов безопасности для сохранения данных в случае сбоев системы или инцидентов безопасности. Резервные копии необходимы для судебного анализа.

- Обновляйте систему: Microsoft регулярно обновляет операционную систему Windows и программное обеспечение безопасности с последними патчами для устранения известных уязвимостей.

- Подготовка персонала: Проведение обучения IT-персонала, ответственного за мониторинг и управление журналами безопасности. Оснащение их знаниями о ежедневных событиях безопасности и соответствующими мерами реагирования.

- Интеграция с решениями SIEM: При необходимости внедрите журналы событий в решения управления информационной безопасностью и событиями (SIEM), чтобы улучшить возможности анализа, корреляции и отчетности.

Спасибо за время, уделенное чтению. Мы завершаем статью “Как отслеживать и аудитировать журналы событий безопасности на вашем сервере Windows”.

Заключение: Как отслеживать и аудитировать журналы событий безопасности на вашем сервере Windows

В заключение, тщательное планирование мониторинга и аудита Windows Server не просто лучшая практика; это стратегически важно в кибербезопасности. Реализуя надежные инструменты мониторинга и проактивные практики аудита, организации создают устойчивую защиту от потенциальных угроз безопасности, обеспечивая непрерывную целостность своей серверной среды. По мере развития цифрового ландшафта, приверженность бдительности через мониторинг и аудит становится защитой и краеугольным камнем в укреплении основ надежной и безопасной инфраструктуры Windows Server.

Source:

https://infrasos.com/how-to-monitor-and-audit-your-windows-server-for-security-events/