As 10 melhores ferramentas SIEM para monitoramento de ataques cibernéticos (Prós e contras). Neste guia curto, apresentamos SIEM e depois navegamos entre as 10 melhores ferramentas SIEM, que ajudam você a monitorar ataques de cibersegurança.

Hoje em dia, para manter uma rede segura, é preciso ter ferramentas de segurança robustas e avançadas. Entre elas estão as ferramentas SIEM. Principalmente, aquela que fornece análise em tempo real de hardware de uma rede, mantém um olhar próximo e avisa você sempre que houver alguma atividade suspeita.

Vendo sua popularidade, nós listamos as dez melhores ferramentas SIEM que você pode usar para monitorar qualquer ataque cibernético. Então, sem perder tempo, vamos direto ao ponto.

Vamos começar com as dez melhores ferramentas SIEM para monitoramento de ataques cibernéticos.

O que é SIEM?

Fonte da imagem: wallarm.com

SIEM, ou Segurança da Informação e Gerenciamento de Eventos, compreende pacotes de software que variam de Sistemas de Gerenciamento de Logs a Gerenciamento de Informações de Segurança e Correlação de Eventos de Segurança. Em outras palavras, é um grupo de ferramentas que trabalham juntas para garantir a segurança de sua rede. A ideia é fornecer ao usuário uma visão 360 dentro de um sistema, tornando a identificação de atividades suspeitas algo fácil.

Embora esse sistema não seja infalível, é um indicador crítico das políticas de segurança cibernética definidas pelas organizações. Além disso, suas capacidades superiores de gerenciamento de logs os tornaram um ponto central de transparência da rede.

Os programas de segurança geralmente funcionam em uma escala micro. Além disso, abordam ameaças menores, mas perdem a visão geral dos ciberataques. Mesmo que o Sistema de Detecção de Intrusão (IDS) faça mais do que apenas monitorar pacotes e endereços IP, os logs de serviço mostram apenas suas sessões e alterações de configuração. No entanto, com a ajuda do SIEM, você pode obter uma visão geral completa de qualquer incidente de segurança por meio do monitoramento em tempo real e da análise de logs de eventos.

Por que o SIEM é importante?

Afinal, o SIEM se tornou um componente crucial das organizações modernas. Todo usuário ou rastreador deixa um rastro virtual nos dados de log da rede. Esse sistema usa esses dados de log para gerar insights de ataques e eventos passados. Dessa forma, ajuda o sistema a identificar quando ocorre uma ataque e permite que você veja como e por que ele aconteceu.

Além disso, com organizações se atualizando e ampliando para infraestruturas de TI cada vez mais complexas, esta ferramenta se torna ainda mais crítica. Ao contrário da crença popular, firewalls e antivírus não podem proteger completamente a rede. Mesmo com essas medidas de segurança em vigor, ataques de zero dia podem invadir o sistema.

No entanto, ao usar o SIEM, você pode resolver esse problema, pois ele detecta atividade de ataque e avalia-a em relação ao comportamento passado na rede. Além disso, ele diferencia o comportamento como uso legítimo e atividade mal-intencionada. Dessa forma, a proteção de incidentes de um sistema aumenta e qualquer dano ao sistema ou propriedade virtual diminui.

O uso do SIEM também pode permitir que você cumpra várias regulamentações de gerenciamento cibernético da indústria. Este melhor sistema fornece a você os requisitos regulatórios apropriados e transparência sobre o log. Dessa forma, você gera insights e melhorias claras.

Top 10 Melhores Ferramentas SIEM para Monitoramento de Ataques Cibernéticos

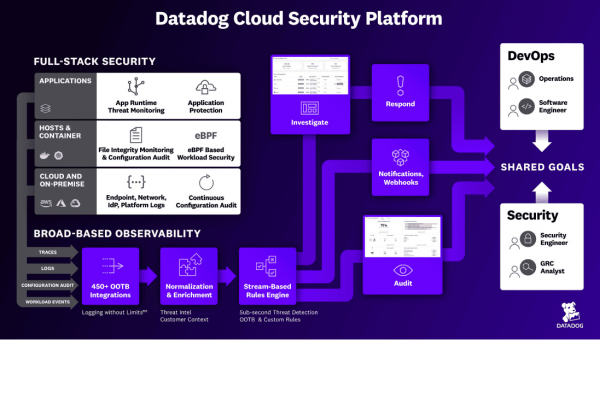

1. Datadog Security Monitoring

Primeiro na lista dos Top 10 Melhores SIEM Tools para Monitoramento de Ataques Cibernéticos é Datadog Security Monitoring. Certamente, a plataforma monitora em tempo real e dados de logs, considerando as razões certas. Então, identifica automaticamente cada evento. Isso inclui verificar as vulnerabilidades ou atividade suspeita e relatar isso aos profissionais de TI. Esta ferramenta coleta informações locais por meio de um agente que envia todos os registros para seu servidor. Em seguida, analisa todas as notificações recebidas e empilha-as em um arquivo.

Características do Datadog Security Monitoring

As características críticas fornecidas por este SIEM são:

- Detecção instantânea por meio de monitoramento em tempo real.

- Permite acesso a logs, rastreamentos, métricas, etc.

- Fornece várias integrações para personalizar sua segurança.

- Configuração rápida e única.

Prós do Datadog Security Monitoring

- Fornece detecção de ameaças em tempo real.

- Visibilidade completa da segurança com mais de 500 integrações.

- Fornece uma avaliação gratuita de 14 dias.

- Configuração rápida e sem esforço e funciona imediatamente.

Contras do Datadog Security Monitoring

- Várias funcionalidades tornam o processo esmagador.

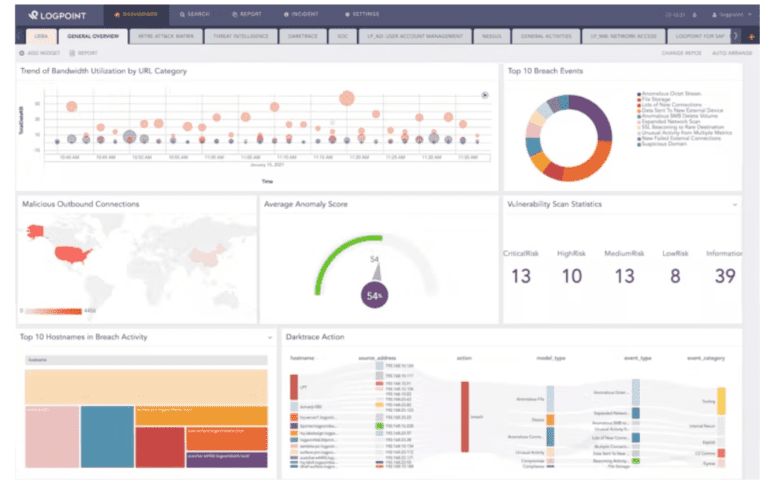

2. LogPoint

LogPoint é um sistema SIEM local que usa detecção de anomalias para caçar ameaças. Também registra a atividade de cada usuário usando processos de aprendizagem de máquina. Dessa forma, estabelece uma linha de base para detectar comportamento incomum, acionando atividade focada rastreamento. A técnica é conhecida como Análise Comportamental de Usuários e Entidades (UEBA).

Recursos do LogPoint

Os recursos cruciais do LogPoint são os seguintes:

- Estabelecimento de linha de base de atividade usando UEBA.

- Fornece Feed de Inteligência de Ameaça.

- Possui processamento eficiente.

- Detecção de tomada de conta.

Vantagens do LogPoint

- Fornece orquestração com outras ferramentas.

- Executa relatórios GDPR reporting.

- Constitui regras de detecção de ameaças.

- Possui detecção de ameaças internas.

Contras do LogPoint

- Não oferece nenhum teste gratuito.

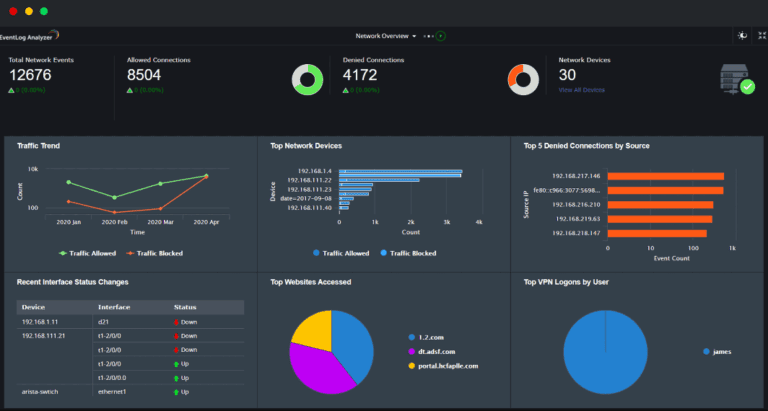

3. ManageEngine EventLog Analyzer

ManageEngine EventLog AnalyzerA ferramenta SIEM ajuda a gerenciar logs e extrair informações de segurança e desempenho deles. Ele coleta o log de eventos do Windows e mensagens Syslog, organizando-os em arquivos. Em seguida, rotaciona os arquivos em um local apropriado e diretórios significativos para acessá-los facilmente. Também protege os arquivos de serem adulterados.

Recursos do ManageEngine EventLog Analyzer

As características essenciais que oferece são:

- Detecção em tempo real de intrusões

- Mecanismo de alerta.

- Windows Log de Eventos e mensagens Syslog.

Vantagens do ManageEngine EventLog Analyzer

- É multiplataforma disponível tanto no Linux quanto no Windows.

- Disponibiliza uma versão de teste gratuita.

- Suporta auditoria de conformidade gratuita para todos os padrões cruciais, incluindo HIPAA, FISMA, PCI, etc.

- Fornece um recurso de alerta inteligente que ajuda a mitigar a falsa positividade e simplifica o processo de priorização de eventos específicos ou áreas da rede.

Desvantagens do ManageEngine EventLog Analyzer

- Como é um produto rico em recursos, os novos usuários acham difícil de usar e investem muito de seu tempo aprendendo sobre ele.

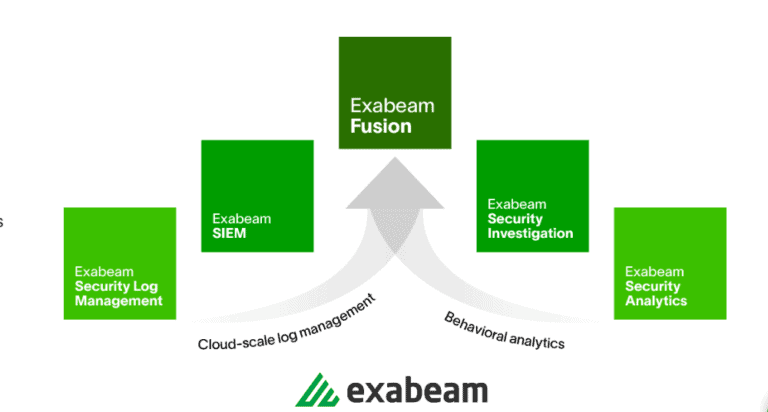

4. Exabeam Fusion

Exabeam Fusion capacita analistas de TI a coletar dados de log valiosos e utilizar o comportamento atividade para detectar violações. Também responde a incidentes automaticamente. Essa solução SIEM abrangente utiliza uma estratégia rica em comportamento para detectar ameaças, agregar eventos relevantes, excluir eventos admissíveis e usar o aprendizado de máquina para detectar violações em tempo real. Além disso, melhora as taxas de detecção, garantindo considerar todas as alertas.

Recursos do Exabeam Fusion

O Exabeam Fusion oferece os seguintes recursos:

- Pode adaptar a linha de base por meio do UEBA.

- Constitui SOAR para detecção e resposta.

Vantagens do Exabeam Fusion

- Arquitetura de dados ilimitada

- Capacidades de automação

- Análise avançada

Desvantagens do Exabeam Fusion

- Não fornece nenhuma avaliação gratuita ou lista de preços.

5. Gerenciador de Eventos de Segurança SolarWinds

SolarWinds Security Event Manager software ajuda a melhorar a postura de segurança. Esta ferramenta demonstra conformidade usando uma solução de gerenciamento de informações e eventos de segurança leve, pronta para uso e acessível. Sua resposta detalhada em tempo real a incidentes a torna adequada para aqueles que desejam explorar os logs de eventos do Windows para proteger sua infraestrutura de rede de ameaças futuras.

Recursos do SolarWinds Security Event Manager

- Coleta centralizada de logs e normalização.

- Licenciamento simples e acessível.

- Detecção e resposta automatizadas a ameaças.

- Monitoramento de integridade de arquivos integrado monitoramento.

- Ferramentas de relatórios de conformidade integradas.

- Dashboard e interface do usuário intuitivos.

Vantagens do SolarWinds Security Event Manager

- Oferece uma avaliação gratuita de 30 dias.

- É focado em empresas e oferece uma ampla gama de integrações.

- Fornece um processo de filtragem de logs direto.

- É uma ferramenta de análise histórica que ajuda a identificar comportamento estranho na rede.

- Fornece dezenas de modelos

Desvantagens do SolarWinds Security Event Manager

- É um produto avançado utilizado apenas por profissionais. Para iniciantes, leva algum tempo para aprender.

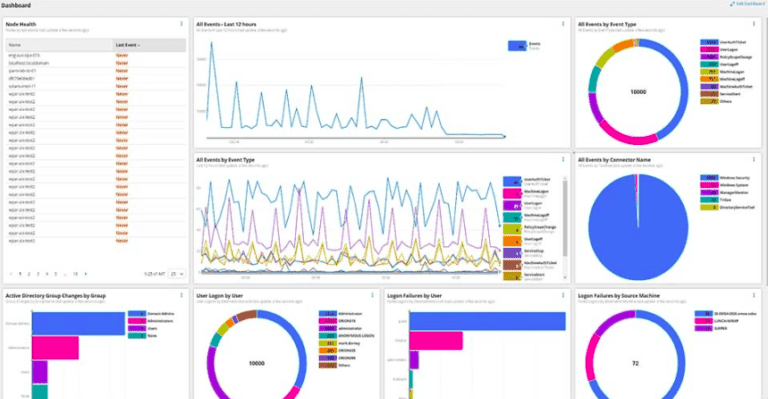

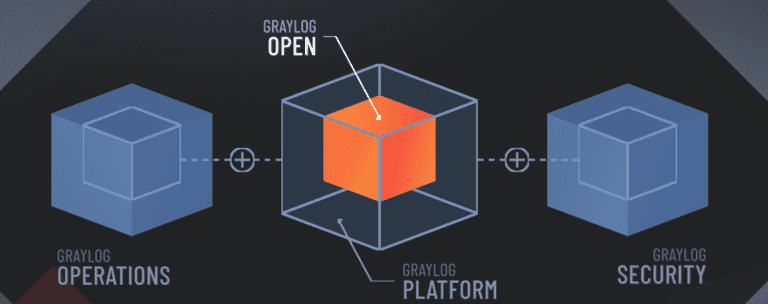

6. Graylog

Graylog é um sistema de gerenciamento de logs que inclui pacotes como um coletor de dados para buscar mensagens de log derivadas do sistema operacional. Também obtém dados de log de outras aplicações integradas ao pacote.

Recursos do Graylog

Os recursos essenciais desta ferramenta são:

- Syslog e Windows Event.

- Consolidação.

- Coletor de dados.

- Integrações de aplicativos.

Prós do Graylog

- Adapta funções de SIEM.

- Fornece orquestração.

- Ferramenta de consulta ad hoc.

Contras do Graylog

- Difícil de instalar no Windows

7. ManageEngine Log360

OSSEC é um dos melhores Sistemas de Prevenção de Intrusões Baseados em Hospedeiros (HIDS) que torna os serviços realizados pelos sistemas SIM intercambiáveis. Essa ferramenta concentra-se principalmente nas informações disponíveis nos arquivos de log para procurar evidências de intrusão. Além de ler os arquivos de log, também monitora os checksums dos arquivos para detectar adulteração.

Recursos do OSSEC

Os recursos do OSSEC são:

- Gerenciamento de arquivos de log.

- Gratuito para uso.

- Opção de pacote de suporte.

Prós do OSSEC

- Funciona tanto como SIEM quanto HIDS.

- Interface personalizável e altamente visual.

- Contras do OSSEC

Sua versão de código aberto não fornece suporte pago.

- Requer uma ferramenta secundária para análise adicional.

9. Gerenciamento de Segurança Unificado AlienVault

OSSEC é um dos melhores Sistemas de Prevenção de Intrusão Baseados em Host (HIDS) que torna os serviços executados por sistemas SIM intercambiáveis. Esta ferramenta se concentra principalmente na informação disponível nos arquivos de log para procurar evidências de intrusão. Além de ler os arquivos de log, também monitora as somas de verificação dos arquivos para detectar adulterações.

Recursos do OSSEC

Os recursos do OSSEC são:

- Gerenciamento de arquivos de log.

- Gratuito para uso.

- Opção de suporte de pacote.

Vantagens do OSSEC

- Compatível com vários sistemas operacionais como Linux, Windows, Mac e Unix.

- Possui modelos criados pela comunidade que permitem iniciar o processo imediatamente.

- Funciona tanto como SIEM quanto como HIDS.

- Interface personalizável e altamente visual.

Desvantagens do OSSEC

- Sua versão de código aberto não fornece suporte pago.

- Requer uma ferramenta secundária para análise adicional.

9. AlienVault Unified Security Management

Próximo na lista dos 10 Melhores Ferramentas SIEM para Monitoramento de Ataques Cibernéticos está o AlienVault Unified Security Management. Um dos softwares SIEM com os preços mais competitivos. No entanto, vem com ofertas muito atraentes. Essa solução SIEM tradicional possui detecção de intrusão, monitoramento comportamental monitoramento e avaliação de vulnerabilidades. Possui análise embutida que a maioria das pessoas espera de uma plataforma escalável.

Recursos do AlienVault

Os recursos do software AlienVault são:

- – Monitoramento comportamental.

- – Detecção de intrusão.

Vantagens do AlienVault

- – Com a ajuda da inteligência artificial, você pode caçar ameaças sem esforço.

- – Seu User Power Portal permite que os clientes compartilhem seus dados de ameaça e melhorem o sistema.

- – Essa ferramenta não apenas escaneia arquivos de log, mas também fornece relatórios de avaliação de vulnerabilidades com base em dispositivos e aplicativos escaneados.

Desvantagens do AlienVault

- – Não oferece um período de teste mais longo.

- – Não possui opções de integração suficientes.

- – Os logs ficam mais difíceis de pesquisar e ler.

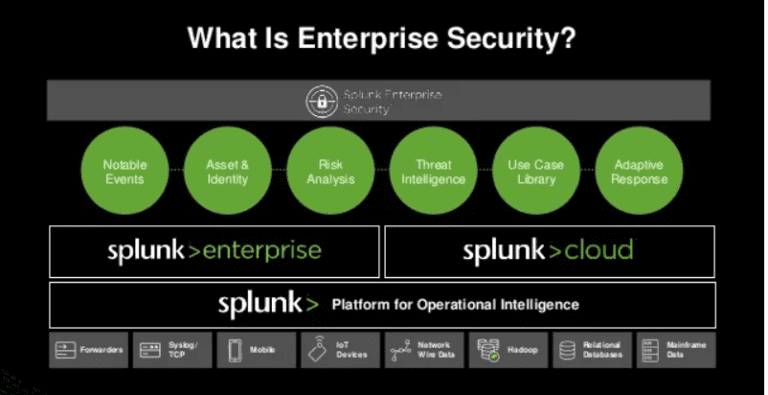

10. Splunk Enterprise Security

Splunk é um dos softwares SIEM populares no mundo. Ele incorporou análise em seu sistema. Além disso, monitora redes e máquinas em tempo real, pois o sistema busca por possíveis vulnerabilidades. Também aponta comportamento anormal na web.

Recursos do Splunk

Os recursos deste software são:

- Investigador de ativos.

- Monitora rede em tempo real.

- Analisa dados passados.

Vantagens do Splunk

- Priorizar eventos com facilidade.

- Disponível para Linux e Windows.

- Detectar ameaças usando análise comportamental.

- Focado em empresas.

- Uma excelente interface do usuário com alto visual e opções de personalização fáceis.

Desvantagens do Splunk

- Adequado apenas para grandes empresas.

- Não possui preços transparentes. Você precisa esperar pelos orçamentos.

- Usa Linguagem de Processamento de Pesquisa (SPL) para aumentar a curva de aprendizado e consultas.

Obrigado por ler Top 10 Melhores Ferramentas SIEM para Monitoramento de Ataques Cibernéticos (Prós e Contras). Vamos concluir.

Top 10 Melhores Ferramentas SIEM para Monitoramento de Ataques Cibernéticos (Prós e Contras) Conclusão

Para resumir, SIEM é uma ferramenta poderosa que organizações de todos os tamanhos podem usar e obter benefícios. Se você também está pensando em adicionar essa ferramenta à sua configuração de segurança atual, certifique-se de analisar seus prós e contras e recursos para adequar às suas necessidades de segurança de rede. Acima estão algumas opções sólidas que você pode conferir e aumentar a segurança da sua rede.

Source:

https://infrasos.com/top-10-best-siem-tools-for-cyber-attack-monitoring/