Os 15 melhores tools de scanner de vulnerabilidades em cibersegurança. Neste post, apresentamos soluções de varredura de vulnerabilidades e explicamos as melhores ferramentas de scanner de vulnerabilidades para proteger sua infraestrutura.

No geral, a varredura e avaliação de vulnerabilidades para gerenciamento, todos compartilham um princípio significativo de segurança cibernética. Por sua vez, isso restringe os hackers de entrar. Uma segurança essencial de TI precisa escanear vulnerabilidades e corrigi-las por meio de um Sistema de Gerenciamento de Patches.

Portanto, ao usar uma ferramenta de avaliação de vulnerabilidades, você ajuda as organizações a:

- Classificar falhas de segurança para ajudar os desenvolvedores durante a correção.

- Fornecer atualizações de segurança entre testes de penetração.

- Automatizar seu processo de descoberta de vulnerabilidades.

- Escaneie continuamente redes e aplicativos em busca de novas ameaças.

No entanto, qual ferramenta de Scanner de Vulnerabilidades é a melhor? Para saber mais, aprofunde-se no blog.

Vamos começar este artigo sobre os Top 15 Melhores Tools de Scanner de Vulnerabilidades em Cibersegurança.

O que é Varredura de Vulnerabilidades?

A varredura de vulnerabilidades envolve escanear continuamente redes e aplicativos para identificar as últimas falhas de segurança. Além disso, fornece vulnerabilidades classificadas com etapas acionáveis para remediação.

Posteriormente, muitas avaliações também fornecem listas de verificação para monitorar seu sistema e manter sua equipe de segurança ativa entre os testes.

Basicamente, as avaliações de vulnerabilidades ajudam a prevenir acesso não autorizado ao sistema, simplificando o processo de remediação e fornecendo insights de segurança consistentes dentro de testes de penetração mais amplos.

Tipos de Ferramentas de Avaliação de Vulnerabilidades

Curiosamente, os scanners de vulnerabilidades têm suas maneiras de fazer as coisas. Podemos classificar os scanners de vulnerabilidades em quatro tipos com base em como eles funcionam.

- Scanner de Vulnerabilidades Baseado em Rede – Ele detecta vulnerabilidades em uma rede interna verificando portas abertas. Os serviços em execução nas portas abertas identificam se existem vulnerabilidades ou não com a ajuda da ferramenta.

- Scanner de Vulnerabilidades Baseado em Banco de Dados – Este banco de dados detecta vulnerabilidades em sistemas de gerenciamento de banco de dados. De fato, os bancos de dados são o alicerce de qualquer sistema que armazena informações sensíveis. Outro ponto chave, a varredura de vulnerabilidades realizada neste sistema permite evitar ataques como injeção SQL.

- Scanner de Vulnerabilidades Baseado em Host – Com a ajuda deste scanner de vulnerabilidades, você detecta vulnerabilidades em um único host ou sistema, incluindo um computador individual ou um dispositivo de rede como um switch ou roteador de núcleo.

Então, quais são as 15 principais ferramentas de scanner de vulnerabilidades no campo da cibersegurança? Vamos descobrir.

15 Melhores Ferramentas de Scanner de Vulnerabilidades em Cibersegurança

Como resultado, os scanners de vulnerabilidades detectam fraquezas em um aplicativo de várias maneiras. Escaneadores de vulnerabilidades de código analisam erros de codificação. Além disso, ferramentas de verificação de vulnerabilidades encontram rootkits, backdoors e trojans conhecidos.

Existem muitos scanners de vulnerabilidades no mercado. Como visto, pode ser gratuito, pago ou de código aberto. Principalmente, ferramentas gratuitas e de código aberto estão disponíveis no GitHub. A decisão de usar um dispositivo depende de vários fatores, como o tipo de vulnerabilidade, orçamento e com que frequência a ferramenta é atualizada.

1. Rapid7 InsightVM (Nexpose)

Rapid7 InsightVM é uma solução premium de scanner de vulnerabilidades de código aberto. O que é ótimo sobre ele é que ele escaneia e avalia automaticamente infraestruturas físicas, em nuvem e virtuais. Como mostrado, possui painéis ao vivo e interativos, remediação baseada em soluções, pontuação de risco e priorização.

Comparativamente, essa ferramenta verifica automaticamente e detecta todos os novos dispositivos conectados a uma rede para fornecer a identificação de vulnerabilidades em tempo real. Além disso, oferece um agente de ponto de extremidade leve para processar informações enquanto consome a menor largura de banda possível.

Vantagens do Rapid7 InsightVM

- Suporta múltiplos sistemas operacionais, incluindo Linux, Windows e Windows Server.

- Atualiza seus processos e reanalisa sempre que detecta uma nova exploração.

- Capacidade de criar recomendações sobre mudanças na política de segurança.

- Realiza verificações em todo o sistema imediatamente e também verifica novos ativos instantaneamente.

- Facilmente atribui e acompanha tarefas de remediação.

- Integração com serviços de nuvem e infraestrutura virtual.

Desvantagens do Rapid7 InsightVM

- Requer muita RAM.

- A lot of issues with scans running long out of nowhere, causing resource issues for the next scans.

- Os dispositivos encontrados e verificados nunca são removidos. A remoção deve ser feita manualmente, sem opção para automatização.

- Não contém um gerente de patches associado.

2. Edição Enterprise do Burp Suite

Burp Suite fornece ferramentas de varredura de vulnerabilidades automatizadas para testes internos e externos. Mais de 14.000 organizações usam o Burp Suite para automatizar a varredura de vulnerabilidades da web. Projetado para varrer em qualquer escala e integração com processos de desenvolvimento de software. Além disso, suas várias ferramentas funcionam perfeitamente juntas para apoiar todo o processo de teste.

Vantagens da Edição Enterprise do Burp Suite

- Varredura em lote automatizada e cenários simulados.

- Teste de penetração manual e ajustes de configuração.

- Ótimas extensões através da loja que ampliam a funcionalidade.

- Ajuda a prover todos os pedidos baseados na web, que podem até ser modificados ao serem enviados ou recebidos.

Desvantagens da Edição Enterprise do Burp Suite

- Não descreve como testar diferentes vulnerabilidades, o que pode ser desafiador se você é um novo usuário desta ferramenta.

- A configuração para proxies é difícil e demorou algum tempo para ser configurada.

- A interface é datada e usa abas para tudo.

Leia também Use o Relatório de Licença do Office 365

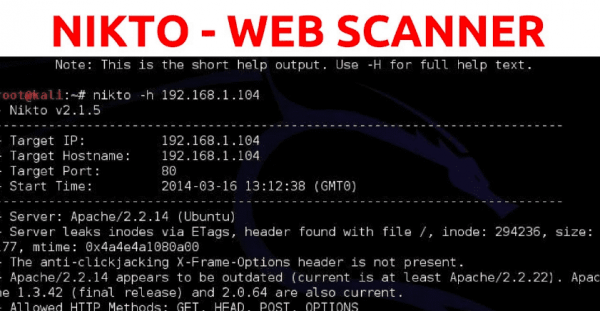

3. Nikto2

Nikto é uma ferramenta de varredura de vulnerabilidades de código aberto que se concentra na segurança de aplicativos web. Como resultado, ele pode encontrar 6.700 arquivos prejudiciais que causam problemas para servidores web e relatar versões desatualizadas baseadas em servidor. Além disso, o Nikto2 pode alertá-lo sobre problemas de configuração do servidor e realizar verificações em servidores web no menor tempo possível.

Além disso, com o Nikto2, ele não fornece contramedidas para as vulnerabilidades encontradas e não possui capacidades de avaliação de risco. No entanto, o Nikto2 é uma ferramenta atualizada com frequência que permite maior cobertura de vulnerabilidades.

Vantagens do Nikto2

- Gerar relatórios sobre vulnerabilidades detectadas.

- Verificações externas para aplicativos web.

- Ele verifica minuciosamente vários exploits que os gerenciadores de vulnerabilidades pagos procuram.

Desvantagens do Nikto2

- Não funcionará sem uma lista de vulnerabilidades paga.

- Não contém uma equipe de desenvolvimento e suporte.

4. Gerenciamento de Vulnerabilidades Qualys

Scanner de Gerenciamento de Vulnerabilidades Qualys funciona atrás de firewalls em redes internas complexas. Esta ferramenta pode escanear ambientes em nuvem e detectar vulnerabilidades em redes geograficamente dispersas. Ela também monitora contêineres e pontos finais.

Um painel intuitivo e personalizável fornece uma visão unificada de todas as aplicações web censuradas e ativos. Os preços podem ser mais altos do que outros serviços, mas sua proteção abrangente é completa.

Prós do Qualys

- Painel unificado para postura de segurança.

- Facilidade de configuração e gerenciamento de controle.

- Fornece mecanismo de relatórios e alertas.

- Visibilidade de problemas de configuração de segurança em nuvem.

- Oferece uma ampla gama de configurações para verificações mais direcionadas.

Contras do Qualys

- Tratamento de falsos positivos.

- A navegação é bastante complexa e envolve muitas páginas para clicar.

- Alguns sensores de tarefas selecionadas são automatizados.

- A interface da UI é incômoda para iniciantes.

Leia também Use os Relatórios de Grupo do Office 365

5. Nessus

Outro Top 15 Melhores Ferramentas de Scanner de Vulnerabilidades em Cibersegurança Nessus. Da mesma forma, é um software que oferece varredura profunda de vulnerabilidades por meio de um serviço baseado em assinatura. Hacker usa Nessus para identificar configurações incorretas, descobrir senhas padrão e realizar avaliações de vulnerabilidades.

Vantagens do Nessus

- Pode atualizar constantemente o banco de dados CVE.

- Possui vários perfis/políticas para realizar diferentes tipos de varreduras.

- Classifica e agrupa vulnerabilidades com precisão com pouca configuração.

- Bastante acessível do que ferramentas semelhantes no mercado.

Desvantagens do Nessus

- Digitalizar conjuntos de dados maiores é uma tarefa muito difícil.

- Demora muito tempo para concluir as varreduras.

Leia também Implantar Relatórios de Usuário do Office 365

6. Netsparker

Netsparker é outra ferramenta de vulnerabilidade de aplicativos web com automação para detectar vulnerabilidades. O dispositivo também pode encontrar milhares de vulnerabilidades de aplicativos web em questão de horas. Esta é uma ferramenta de vulnerabilidade paga de nível corporativo, mas possui muitos recursos avançados. Existem técnicas de varredura que verificam aplicativos quanto a vulnerabilidades.

Especialmente, verifica aplicativos quanto a vulnerabilidades. O Netsparker descreve e fornece técnicas de mitigação para as vulnerabilidades descobertas. Soluções de segurança para avaliação avançada de vulnerabilidades também estão disponíveis.

Vantagens do Netsparker

- Possibilidades de integração com muitos DevOps.

- Projetado para uma organização maior.

- Quantidade extrema de personalização para varrer qualquer aplicativo web.

- Possui várias possibilidades de integração com DevOps.

Desvantagens do Netsparker

- Oferece poucos planos flexíveis.

- Poucas vulnerabilidades podem ser detectadas em comparação com seus concorrentes.

- A versão desktop consome muitos recursos.

- Disponível apenas para versões desktop ou em nuvem.

7. AT&T Cybersecurity

Varredura de Vulnerabilidades Cibernéticas da AT&T é oferecida como um serviço gerenciado. Evidentemente, ajuda a identificar vulnerabilidades de segurança em sistemas, aplicativos web e dispositivos de rede. Um scanner de vulnerabilidades faz parte de uma ferramenta mais eficaz que inclui SIEM e detecção de intrusão. Assinaturas de vulnerabilidades conhecidas são atualizadas constantemente à medida que novas vulnerabilidades são identificadas pelos AlienVault Labs e pela comunidade de inteligência Open Threat Exchange. Possivelmente, o melhor serviço gerenciado para departamentos de TI que carecem de expertise em segurança cibernética.

Vantagens da AT&T Cybersecurity

- Fornece capacidades essenciais de segurança em uma única console para gerenciar conformidade e ameaças.

- Oferece inteligência de ameaças, defesa colaborativa, segurança sem costuras e soluções que se adaptam a qualquer negócio.

- Também capacita as empresas a protegerem os pontos finais contra ameaças cibernéticas.

- Permite que as organizações encerrem processos maliciosos, isolem dispositivos infectados e revertam eventos para manter os pontos finais limpos.

Desvantagens da AT&T Cybersecurity

- O produto é muito complexo.

- A implementação foi desajeitada e penosa.

8. Openvas

OpenVAS é um software de detecção de vulnerabilidades de código aberto. A plataforma oferece uma variedade de opções de verificação, incluindo verificação de rede, verificação de servidor web e verificação de banco de dados. O scanner obtém os testes para detectar vulnerabilidades de um feed com uma longa história e atualizações diárias. A ferramenta é capaz de verificar protocolos de baixo e alto nível. De qualquer forma, possui uma linguagem de programação interna poderosa para implementar qualquer tipo de teste de vulnerabilidade.

Prós do Openvas

- Compatibilidade com sistemas operacionais baseados em Unix.

- Possui uma funcionalidade integrada de geração de relatórios das vulnerabilidades encontradas e sua gravidade.

- Seu código-fonte é público e qualquer pessoa pode contribuir para a ferramenta.

- Fornece recursos para ser configurado pelos usuários do produto de acordo com seus próprios requisitos e desejos.

- Sua cobertura de CVE é de cerca de 26.000, nas quais as vulnerabilidades e erros são pesquisados e testados na infraestrutura subjacente.

Contras do Openvas

- Compara-se a menos vulnerabilidade.

- Fornece suporte limitado ao sistema operacional.

- Difícil de instalar, configurar e usar.

Leia também Use o Monitoramento do Azure AD

9. W3AF

W3AF é uma ferramenta livre e de código aberto chamada Web Application Attack and Framework. Esta ferramenta é uma ferramenta de código aberto para detectar vulnerabilidades em aplicativos web. Desenvolver um framework que ajuda a proteger aplicativos web detectando e explorando vulnerabilidades. Além das opções de varredura de vulnerabilidade, o W3AF possui facilidades de controle usadas para testes de penetração.

Além disso, o W3AF abrange uma ampla gama de vulnerabilidades. Domínios frequentemente atacados, especialmente vulnerabilidades identificadas recentemente, podem escolher essa ferramenta.

Vantagens do W3AF

- Muito modular e flexível.

- Pode ser instalado sem problemas em ambientes Linux.

- Melhor ferramenta para iniciantes, pois é fácil de aprender e usar.

- Ajuda na geração de relatórios valiosos.

- Pode automatizar inúmeras tarefas.

Desvantagens do W3AF

- O número de falsos negativos ainda é alto.

- Sua versão para Windows é difícil de instalar.

- Possui uma GUI (Interface Gráfica do Usuário) complexa.

10. Serviço de Segurança Gerenciado da Alibaba Cloud

Alibaba oferece um serviço gerenciado baseado em SaaS para varredura de portas e avaliação de vulnerabilidades, eliminando falsos positivos. Para evitar danos à reputação, o serviço usa aprendizagem de máquina para identificar vulnerabilidades na web e backdoors, conteúdo ilegal e manipulação de sites.

Da mesma forma, a Alibaba simplifica o processo realizando varreduras ilimitadas que não exigem instalação, atualização ou manutenção. Isso é ideal para empresas não-estadunidenses, considerando o foco em nuvem e a antagonismo comercial em andamento entre os EUA e a China.

Vantagens do Serviço de Segurança Gerenciada da Alibaba Cloud

- Amplamente utilizado por grandes organizações.

- Fornece habilidades de aceleração dinâmica.

- Rede de Entrega de Conteúdo Dinâmico.

- Proteção Profissional.

Desvantagens do Serviço de Segurança Gerenciada da Alibaba Cloud

- Possui um problema de conformidade potencial.

- Falta em atendimento ao cliente.

11. Intruder.io

Intruder.io fornece um conjunto de ferramentas de teste de penetração e varredura de vulnerabilidades. As organizações podem usar o Intruder.io para realizar uma única avaliação ou monitorar constantemente seu ambiente em busca de ameaças.

Vantagens do Intruder.io

- Interface fácil de usar que permite iniciar a varredura rapidamente.

- Modelo de preços simples e visível publicamente.

- As verificações permitem a marcação para ajudar a organizar agrupamentos.

- A verificação de ameaças emergentes verificará novas vulnerabilidades assim que houver uma verificação.

Desvantagens do Intruder.io

- Oferece pouco em termos de relatórios detalhados.

- Suporte para fluxos de trabalho sem senha para a verificação de aplicativos da web autenticados.

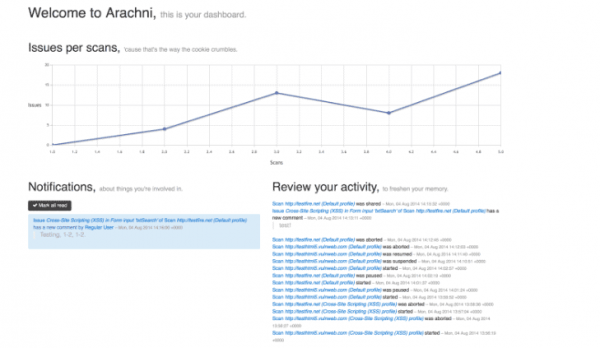

12. Arachni

Arachni também é uma ferramenta de vulnerabilidade dedicada a aplicativos web. Esta ferramenta abrange múltiplas vulnerabilidades e é atualizada regularmente. O arqueiro fornece instalações para avaliação de risco e sugere conselhos e contramedidas para vulnerabilidades encontradas.

Além disso, o Arachni é uma ferramenta de vulnerabilidade de código aberto e gratuita que é compatível com Linux, Windows e macOS. Também suporta testes de penetração devido à sua capacidade de abordar vulnerabilidades identificadas recentemente.

Vantagens do Arachni

- Ele avança por todos os testes críticos.

- Oferece tanto uma interface de linha de comando quanto uma GUI baseada em navegador.

- Ele fornece resultados impressionantes e explicações perspicazes.

- Oferece uma variedade de modos de teste.

Desvantagens do Arachni

- Demora muito tempo para ser executado.

- Foi abandonado

13. Amazon Inspector

Para lojas na AWS, o Amazon Inspector é um serviço de avaliação de segurança automatizado. Você pode escanear qualquer aplicativo implantado na AWS e dimensioná-lo para instâncias Amazon EC2. Após a varredura e a avaliação de vulnerabilidade, a ferramenta fornece uma lista detalhada de possíveis vulnerabilidades classificada por nível de risco. Ele também pode detectar a falta de práticas de segurança recomendadas em aplicativos durante a execução e implantação.

Vantagens do Amazon Inspector

- Automatiza a avaliação de segurança de seus aplicativos e identifica proativamente vulnerabilidades.

- Permite que você desenvolva e itere novos aplicativos rapidamente e avalie conformidade com as melhores práticas e políticas.

- Ele realiza avaliação em nível de rede e host.

- Capacidade de resolver problemas automaticamente sem interferência humana.

Contras do Amazon Inspector

- O faturamento do Amazon Inspector é um pouco complicado quando você o configura para trabalhar com outros serviços.

- Falta de algumas proteções personalizadas.

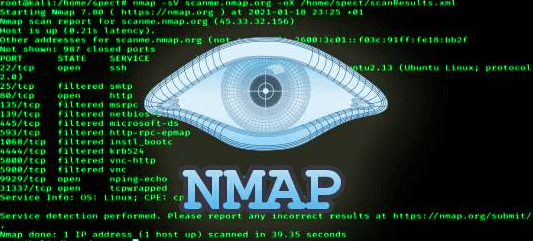

14. NMAP

Nmap é uma ferramenta de análise de rede gratuita e de código aberto, popular entre muitos profissionais de segurança. Ela usa tecnologia de sonda para encontrar hosts de rede e detecção de sistema operacional. Essa característica ajuda a identificar vulnerabilidades em redes únicas ou múltiplas. Se você é iniciante ou está aprendendo um pouco sobre varredura de vulnerabilidades, o Nmap é um excelente ponto de partida.

Vantagens do NMAP

- Inclui métodos de varredura para evitar IDS.

- Oferece funcionalidade GUI através do Zenmap

- Varredura abrangente de portas tanto TCP quanto UDP.

- Muito configurável. Você pode escolher exatamente o que deseja verificar, limitar a intervalos de portas, protocolos, IPs, etc.

Contras do NMAP

- Ele não é atualizado tão frequentemente quanto ferramentas pagas.

- No Windows, nem todas as funções estão disponíveis.

- Se você não limitar o alcance da varredura, um comando pode demorar muito tempo para ser concluído

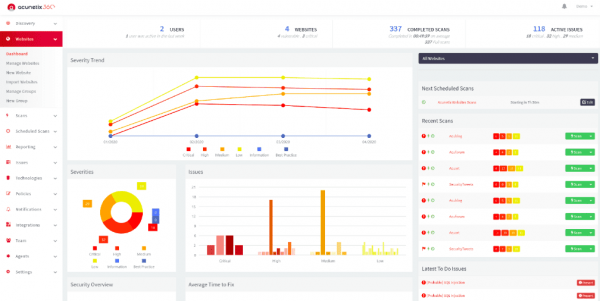

15. Acunetix

Último em nossa lista dos 15 Melhores Ferramentas de Scanner de Vulnerabilidades em Cibersegurança está Acunetix. Além disso, é outra ferramenta que escaneia apenas aplicativos baseados na web. Mas seu scanner multi-threaded pode rastrear rapidamente centenas de milhares de páginas e detectar problemas comuns de configuração do servidor web. Perfeito para verificar o WordPress. Portanto, aqueles com um grande número de posts no WordPress devem considerá-lo.

Prós do Acunetix

- Baixo índice de falsos positivos.

- Boas opções de relatórios.

- Suporta a importação de arquivos de estado de outras ferramentas populares de teste de aplicativos.

Contras do Acunetix

- Má gestão de usuários.

- Não suporta múltiplos endpoints bem.

- Tem problemas de autenticação com aplicativos empresariais modernos.

Obrigado por ler os 15 Melhores Ferramentas de Scanner de Vulnerabilidades em Cibersegurança. Vamos concluir.

Top 15 Melhores Ferramentas de Scanner de Vulnerabilidades na Conclusão de Cibersegurança

Resumindo, qualquer ferramenta de escaneamento de vulnerabilidades que você decidir usar, escolher a ferramenta ideal depende de suas necessidades de segurança e de sua capacidade de analisar seu sistema. Por favor, identifique e corrija as vulnerabilidades de segurança antes que seja tarde demais. Agora verifique a função de cada ferramenta e escolha aquela que é adequada para você.

Os Scanners de Vulnerabilidades podem identificar vulnerabilidades, classificá-las com base em quão grave é a ameaça e gerar relatórios que incluem sugestões sobre como abordá-las da melhor maneira possível.

Source:

https://infrasos.com/top-15-best-vulnerability-scanner-tools-in-cybersecurity/