A depuração é uma tarefa comum para administradores de sistemas trabalhando com redes. Equipamentos de rede profissionais normalmente têm funcionalidades para monitoramento e depuração, como o espelhamento de porta. O espelhamento de porta também pode ser útil para análise de tráfego de rede em ambientes virtuais, incluindo redes virtuais em hospedadores Microsoft Hyper-V e comunicações de rede entre VMs. Este post do blog explica como configurar o espelhamento de porta do Microsoft Hyper-V para análise de comunicações de rede em um ambiente virtual.

Conceitos Chave de Espelhamento de Porta

Antes de explicar como configurar o espelhamento de porta, vamos explorar os conceitos chave, o princípio de funcionamento e as funcionalidades de configuração existentes no Hyper-V.

O que é espelhamento de porta?

O espelhamento de porta é a funcionalidade que permite duplicar o tráfego de rede de uma porta de rede de origem de um host para uma porta (adaptador) de rede de um host secundário para a análise deste tráfego. Um host pode ser uma máquina física, máquina virtual, equipamento de rede com um adaptador de rede, etc. Um host de origem é o host cujo tráfego de rede está sendo monitorado neste contexto. A porta de origem também é chamada de porta espelhada e a porta de destino também é chamada de porta observada. O espelhamento de porta também é referido como Switched Port Analyzer (SPAN).

Tipos e benefícios

O espelhamento de porta pode ser local e remoto, dependendo do modo de conexão entre as portas. Para o espelhamento de porta local, as portas de rede de origem e destino estão conectadas à mesma switch. O espelhamento de porta remoto é usado quando as portas de origem e destino estão conectadas a diferentes switches. A etiquetagem VLAN e a encapsulação GRE podem ser usadas para o espelhamento de porta remoto para transferir o tráfego de rede para a porta de monitoramento e o dispositivo.

O benefício do espelhamento de porta é a capacidade de análise e depuração de comunicações de rede sem afetar o processamento dos dispositivos de rede funcionais. Administradores podem análise tráfego para identificar possíveis ataques em rede, detectar a fonte do ataque e melhorar a segurança da rede. Não há necessidade de capturar o tráfego de rede diretamente em um sistema operacional de convidado the working machine (que pode ser um VM de produção, por exemplo) quando usando o espelhamento de porta.

Observe que o espelhamento de porta consome mais banda de rede para transferir o tráfego espelhado e você pode precisar habilitar essa funcionalidade em demanda quando precisar realizar análises de rede.

Espelhamento de porta vs. encaminhamento de porta

O espelhamento de porta difere do encaminhamento de porta porque o tráfego de rede, como pacotes TCP ou datagramas UDP, não pode ser redirecionado no espelhamento de porta. O tráfego pode ser espelhado (duplicado), mas a origem e o destino para a direção original do tráfego não são alterados. Uma cópia do tráfego original é enviada para o local de destino para análise.

No encaminhamento de porta, a destinação do tráfego (como pacotes TCP ou datagrama UDP) pode ser alterada, e pacotes específicos (ou outros unidades de dados de protocolo) podem alcançar outra porta de IP e endereço na rede IP. O encaminhamento de porta é usado com a tradução de endereço de rede (NAT) para comunicação entre redes. Não é criada nenhuma cópia do tráfego original.

Port mirroring no Hyper-V

Você pode usar a funcionalidade de port mirroring no Hyper-V para analisar o tráfego nas redes virtuais às quais as VM estão conectadas via switches virtuais. Você precisa definir uma VM de destino e instalar software de captura de tráfego, como Wireshark, para análise de tráfego. Você pode usar outros sistemas de detecção de intrusão (IDS) disponíveis para esse fim.

A funcionalidade de port mirroring do Hyper-V é semelhante ao encaminhamento de porta de hardware, mas é implementada no nível do switch virtual do Hyper-V. As capacidades de extensão do switch e as ACLs de porta (listas de acesso) são usadas em um switch virtual do Hyper-V para definir regras para encaminhamento e rastreamento de tráfego.

O port mirroring funciona apenas dentro dos limites de um único host Hyper-V. Se as máquinas virtuais estão localizadas em hosts Hyper-V diferentes (por exemplo, em um cluster de failover, depois da migração da VM de um host para outro), então o port mirroring do Hyper-V não pode ser usado. Neste caso, você precisa configurar uma VM de destino adicional para análise de rede no segundo host Hyper-V para o qual a VM de origem foi migrada.

Preparando para a Configuração de Port Mirroring

Você deve familiarizar-se com os requisitos para configurar o port mirroring do Hyper-V.

Pré-requisitos e condições de configuração

Abaixo estão os requisitos para configurar o espelhamento de portas em um ambiente Hyper-V:

- Windows Server 2012 R2 (ou mais recente) com Hyper-V e acesso administrativo. O Windows 10 ou superior pode ser usado como SO de cliente.

- Uma switch virtual no host Hyper-V.

- Pelo menos duas máquinas virtuais para espelhar (duplicar) tráfego da máquina virtual de origem para a máquina virtual de destino.

Lista de hardware e software

É necessário instalar um sniffer de tráfego (analyzador de tráfego) ou sistema de detecção de intrusão na máquina virtual de destino. Exemplos de ferramentas desse tipo são Wireshark, Microsoft Network Monitor, Ettercap e SmartSniff.

Passos de configuração

Temos duas máquinas virtuais Windows em um host Hyper-V:

- Wind0ws-VM – a máquina virtual de origem (192.168.101.215)

- Win-VM-Dest – a máquina virtual de destino (192.168.101.212)

Um host Hyper-V está configurado no Windows Server 2019. A configuração para outras versões do Windows suportadas é idêntica.

Configurando uma switch virtual

Pode usar uma switch virtual existente ou criar uma nova. Se não houver switch virtual no host Hyper-V, crie um novo switch virtual. Para criar uma switch virtual, faça o seguinte:

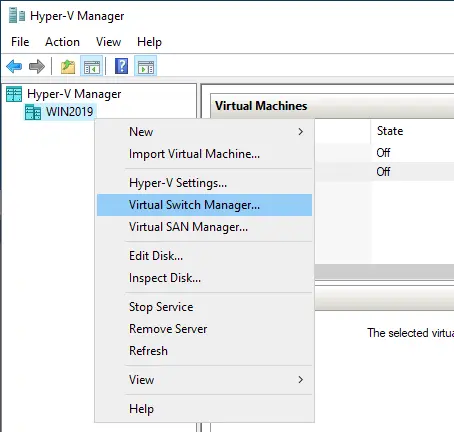

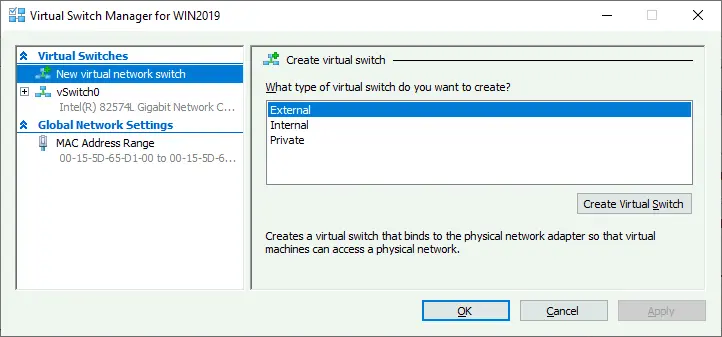

- Abra o Gerenciador Hyper-V, clique com o botão direito no host Hyper-V e selecione Gestor de Trem Virtual no menu de contexto.

- Selecione o tipo de trem virtual e clique em Criar Trem Virtual. Para este fim, usaremos vSwitch0, um trem externo (rede ligada). Clique em OK para salvar as configurações e fechar a janela.

Configurando a máquina virtual de origem

Uma vez que o trem virtual estiver pronto, você pode configurar a máquina virtual de origem cujo tráfego você deseja monitorar.

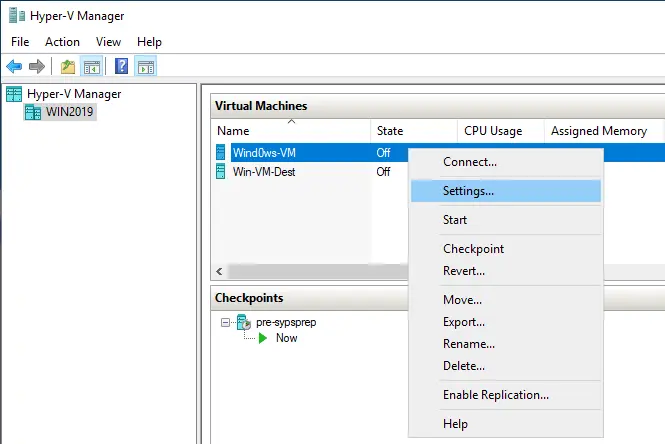

- Para abrir as configurações da máquina virtual de origem no Gerenciador Hyper-V, clique com o botão direito no nome da máquina virtual e selecione Configurações no menu de contexto.

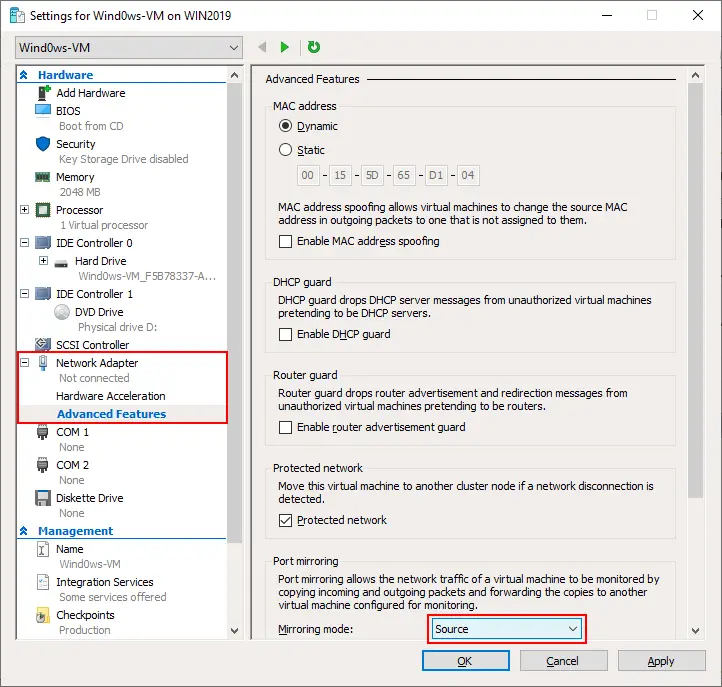

- Na janela de configurações da máquina virtual, navegue até Adaptador de Rede > Funções Avançadas.

- Na seção de Amostragem de Porta, selecione Fonte como o modo de amostragem na lista suspensa. Esta ação habilita a amostragem de porta do Hyper-V para a porta do switch virtual conectado à qual a porta atual do VM está conectada. Aperte OK para salvar as configurações.

- Lembre-se do nome do switch virtual para o qual o adaptador de rede virtual da fonte VM está conectado. A vantagem é que você pode configurar mais de uma VM de origem para analisar o tráfego de todas as VMs no VM de destino.

O próximo estágio é configurar a máquina virtual de destino para a qual o tráfego de rede será amostrado (duplicado).

Configurando a VM de destino

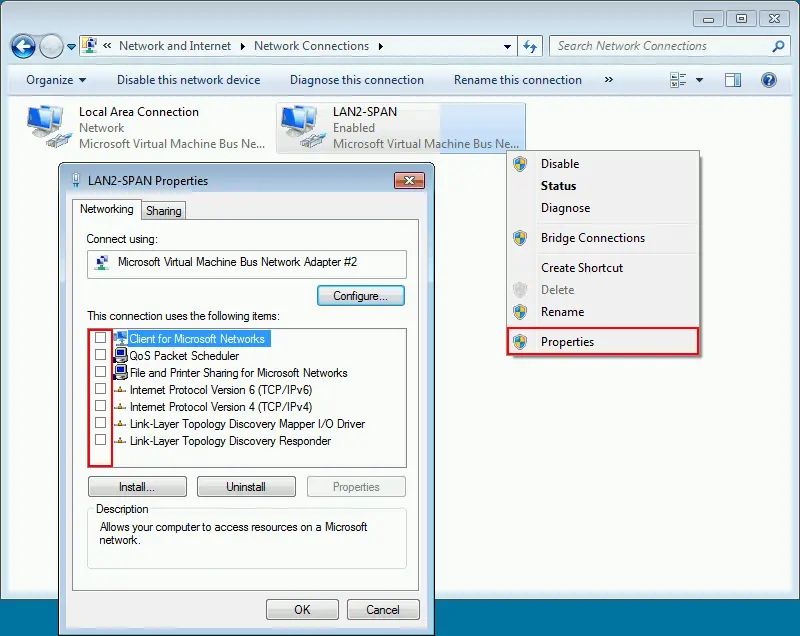

A prática recomendada é criar um adaptador de rede adicional na VM de destino e desabilitar todos os serviços de rede para este adaptador de rede para uma análise mais precisa. Essa abordagem permite que você obtenha o pacote completo do tráfego de rede após desabilitar os serviços e protocolos de rede não necessários.

- Desligue a VM de destino se a VM estiver rodando.

- Para abrir as configurações da VM de destino, clique com o botão direito do mouse no nome da VM no Gerenciador Hyper-V e clique em Configurações.

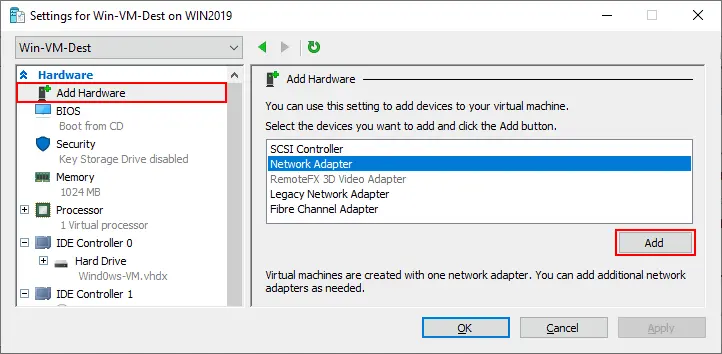

- Clique em Adicionar hardware no painel esquerdo da janela de configurações da VM, selecione Adaptador de rede, e clique em Adicionar.

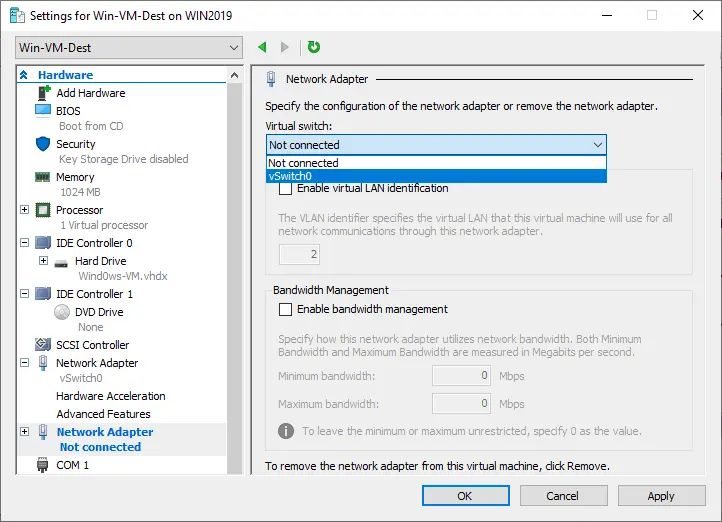

- Selecione o switch virtual para o qual o segundo adaptador de rede virtual será conectado. Isso deve ser o mesmo switch virtual que o primeiro (fonte) VM está conectado. No nosso caso, isso é vSwitch0. Clique em OK para salvar as configurações e fechar a janela.

- Abra as configurações da VM da máquina virtual de destino novamente.

- Selecione o segundo adaptador de rede virtual criado para o espelhamento de porta e diagnósticos de tráfego (na lista de hardware de VM no painel esquerdo) e vá para Adaptador de rede > Funcionalidades avançadas.

- Na seção Espelhamento de porta, selecione Destino como o modo de espelhamento para receber o tráfego de rede espelhado. Clique em OK.

- Ligue as VMs.

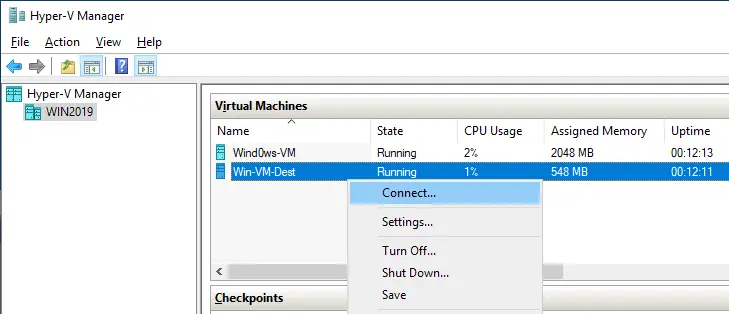

- Conecte-se à VM de destino criada para receber e analisar tráfego (usando Hyper-V VMConnect ou RDP).

- Abra Centro de rede e partilha na VM de destino Windows. Clique em Alterar configurações de adaptador.

- Selecione o segundo adaptador de rede criado para análise de tráfego (você pode renomear este adaptador para LAN2-SPAN para maior conveniência).

- Clique com o botão direito do mouse no adaptador de rede e escolha Propriedades.

Agora, você pode instalar e configurar software de análise de tráfego de rede, como WireShark, na VM de destino.

Instalar um analisador de tráfego

- Baixe e instale Wireshark na VM de destino. O processo de instalação é fácil no assistente GUI – você pode usar as configurações padrão.

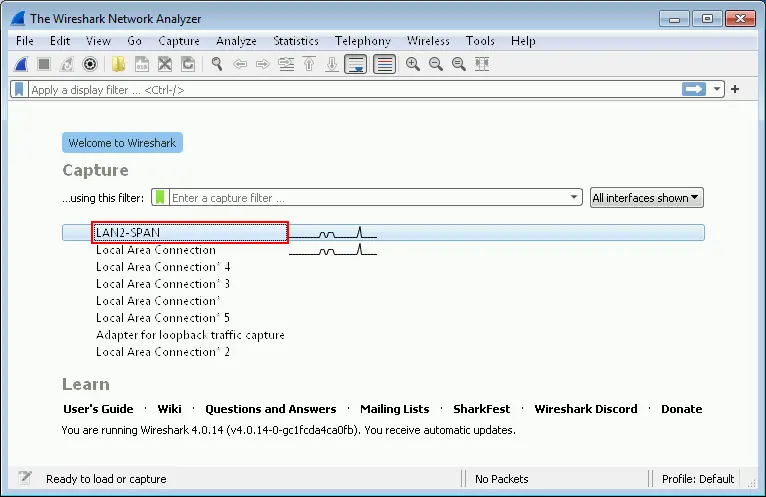

- Execute Wireshark na VM de destino.

- Clique duplo no adaptador de rede criado especialmente para monitoramento de porta e análise de tráfego de rede (LAN2-SPAN) na janela do Wireshark.

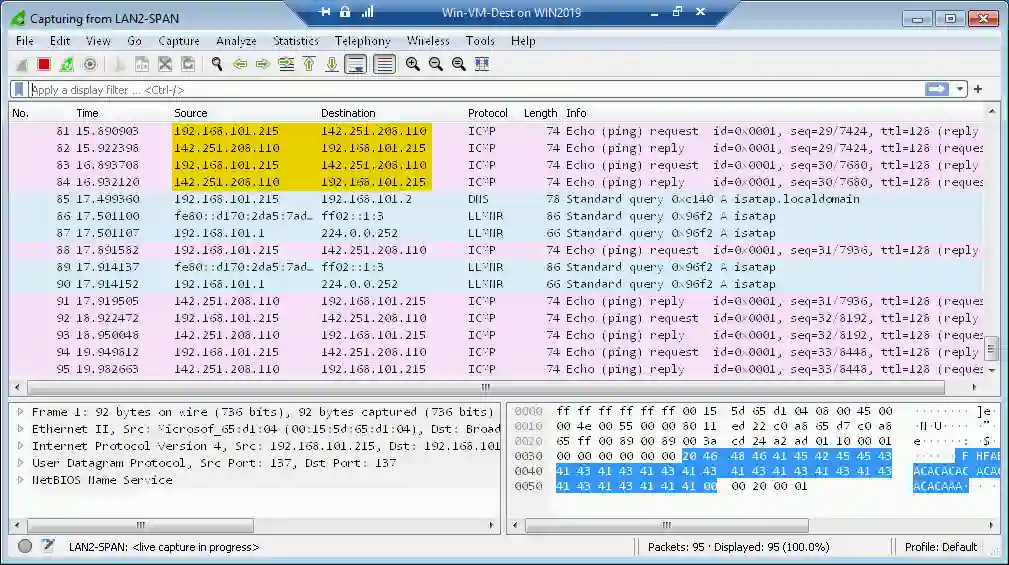

- Agora, você pode ver a atividade de rede da VM de origem (o endereço IP da VM de origem é 192.168.101.215). Vamos tentar pingar google.com na VM de origem.

- Nós podemos ver as solicitações ICMP e as respostas de/para 142.251.208.110, que é o endereço IP do host google.com neste momento.

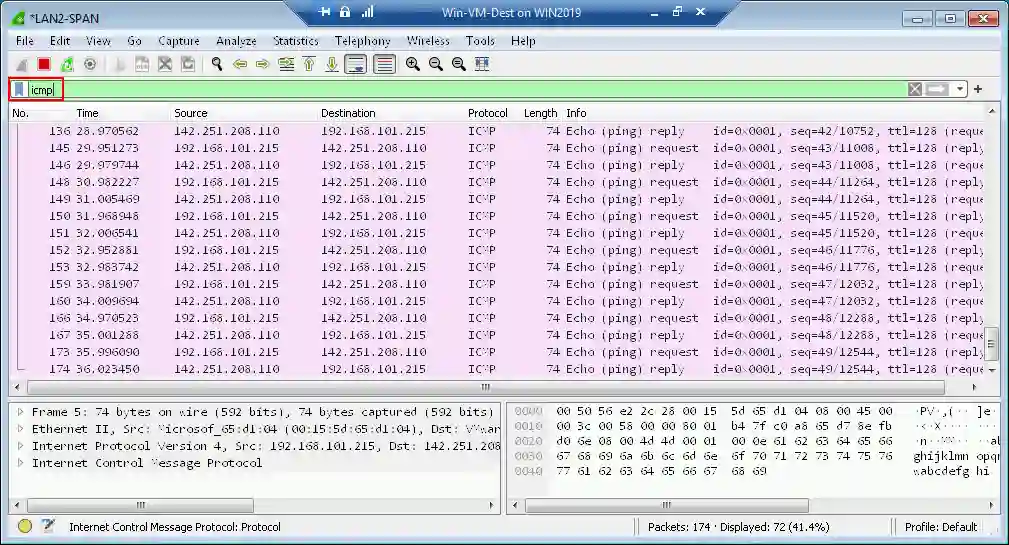

- Para maior conveniência, você pode habilitar um filtro, por exemplo, selecione ICMP.

Este é um exemplo básico. Você pode monitorar e analisar outras atividades de rede usando outros protocolos.

PowerShell

O sistema operacional Windows Server também permite que você configure e gere o monitoramento de porta do Hyper-V por meio de PowerShell.

Para habilitar o monitoramento de porta na VM de origem e destino, execute os comandos correspondentes:

Set-VMNetworkAdapter -VMName Wind0ws-VM -PortMirroring Source

Defina-VMNetworkAdapter -VMName Win-VM-Dest -PortMirroring Destination

Para desabilitar o port mirroring para uma VM:

Defina-VMNetworkAdapter -VMName Wind0ws-VM -PortMirroring None

Para ver as configurações de port mirroring para VMs:

(Get-VMNetworkAdapter -VMName Wind0ws-VM).PortMirroringMode

(Get-VMNetworkAdapter -VMName Win-VM-Dest).PortMirroringMode

Você pode usar os seguintes comandos para exibir informações de ajuda:

Get-Help Set-VMNetworkAdapter

Get-Help Set-VMNetworkAdapter -full

Get-Help Set-VMNetworkAdapter -detailed

Get-Help Set-VMNetworkAdapter -examples

Os seguintes comandos podem ser úteis para configurar o port mirroring:

Add-VMNetworkAdapter – adicionar um novo adaptador de rede virtual para uma VM

Get-NetAdapter – exibir uma lista de adaptadores de rede para uma VM

Rename-Netadapter – alterar o nome de um adaptador de rede virtual de uma VM

Conclusão

A configuração de mirroring de porta do Hyper-V pode ser feita convenientemente na interface gráfica do Gerenciador Hyper-V ou em PowerShell. Siga com os requisitos e lembre-se das limitações, como a localização das fontes de origem e destino de VMs em um único host Hyper-V. Pode ser necessário configurar VMs de destino adicionais com uma ferramenta de análise de tráfego em hosts Hyper-V em um cluster de failover. Wireshark é uma ferramenta conveniente e popular para análise de tráfego, mas você pode usar outras ferramentas se necessário.