Qual è l’ID evento Windows 4624? – Accesso riuscito. L’ID evento Windows 4624, spesso chiamato evento di accesso riuscito, è un componente cruciale dei Log degli eventi di sicurezza di Windows che è uno strumento fondamentale per monitorare e proteggere i sistemi informatici. Questo codice evento è generato dal sistema. Ogni volta che un utente accede con successo a un sistema basato su Windows, fornisce importanti informazioni sulle attività dell’utente e sui privilegi di accesso. Esaminando l’ID evento 4624 e i relativi dettagli, i professionisti della sicurezza informatica comprendono chi ha ottenuto accesso a un sistema, quando è avvenuto e da quale origine. Queste informazioni sono preziose per identificare e rispondere prontamente alle minacce alla sicurezza e mantenere l’integrità e la sicurezza dell’ambiente digitale di un’organizzazione.

Cominciamo Cos’è l’ID evento Windows 4624? – Accesso riuscito.

Qual è l’ID evento Windows 4624? – Accesso riuscito

Ogni tentativo di accesso riuscito a un computer locale viene registrato dall’ID evento 4624, che vediamo nel Visualizzatore eventi di Windows. In altre parole, quando il sistema stabilisce un evento, il sistema genera l’evento sull’accesso al computer. L’ID evento 4625 registra i tentativi di accesso falliti in un incidente collegato.

Panoramica dei campi evento

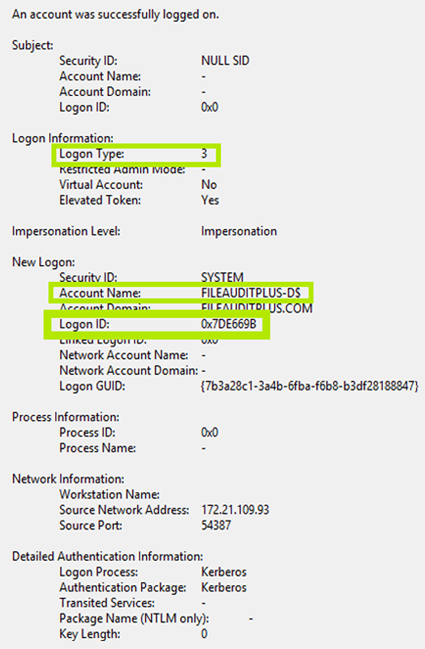

Le informazioni cruciali che otteniamo dall’Evento 4624 includono:

- Tipo di accesso: Questo campo rivela il metodo di accesso dell’utente, evidenziando come l’utente ha acceduto al sistema. Tra i nove tipi di accesso, i più diffusi sono il tipo di accesso 2 (interattivo) e il tipo 3 (rete), mentre qualsiasi tipo di accesso diverso dal 5 (indicante l’avvio di un servizio) dovrebbe destare preoccupazione. Ulteriori approfondimenti sui tipi di accesso seguono più avanti nell’articolo.

- Nuovo accesso: In questo segmento, scopriamo il Nome Account associato a ciascun nuovo accesso creato dal sistema, insieme all’ID di accesso corrispondente, un valore esadecimale che aiuta a incrociare questo evento con altri.

Altre informazioni dall’ID evento 4624

- Soggetto: Rivela l’account sul sistema locale (non l’utente) che ha avviato la richiesta di accesso.

- Livello di impersonificazione: Questa sezione indica come un processo all’interno della sessione di accesso impersona un client, influenzando le operazioni che un server esegue nel contesto del client.

- Informazioni sul processo: Dettagli riguardanti il processo che ha tentato l’accesso.

- Informazioni sulla rete: Rivela la posizione da cui l’utente ha effettuato l’accesso. Nel caso di un accesso inizializzato dall’utente dallo stesso computer, queste informazioni possono essere vuote o visualizzare il nome della postazione del computer locale e l’indirizzo della rete di origine.

- Informazioni sull’autenticazione: Informazioni sull’insieme di autenticazione utilizzato per il processo di accesso.

Rilevamento e prevenzione delle minacce con l’evento 4624

La rilevazione e la prevenzione delle minacce sono cruciali per proteggere i sistemi informatici e le reti dalle attività dannose. L’ID evento 4624, un componente fondamentale dei Log di Sicurezza di Windows, è strumentale in questo sforzo. Indica un evento di accesso riuscito, offrendo approfondimenti sulle attività degli utenti e aiutando i professionisti della sicurezza a identificare e rispondere alle minacce potenziali in tempo reale. Analizzando l’ID evento 4624 e i dati associati, le organizzazioni rafforzano proattivamente la propria postura di sicurezza informatica, individuano e mitigano prontamente tentativi di accesso non autorizzati, e garantiscono l’integrità e la riservatezza dei loro asset digitali.

Tipi di Accesso a Windows

Windows supporta diversi tipi di accesso, ognuno con uno scopo specifico e un metodo di autenticazione. Ecco un elenco dei tipi di accesso standard di Windows insieme alle loro descrizioni:

- Accesso Interattivo (Tipo 2): Utilizzato quando un utente accede direttamente al computer o tramite un desktop remoto. Questo tipo di accesso richiede un nome utente e una password.

- Accesso di Rete (Tipo 3): Avviene quando si accede alle risorse di rete su un altro computer. Il sistema invia le credenziali al server remoto per l’autenticazione.

- Accesso batch (Tipo 4):Per attività pianificate o lavori batch in esecuzione con un account utente specificato; non interattivo.

- Accesso servizio (Tipo 5):Utilizzato dai servizi di Windows, avviati automaticamente o manualmente con il Gestore dei servizi.

- Accesso sbloccato (Tipo 7):Generato quando si sblocca una postazione di lavoro precedentemente bloccata; non sono richieste nuove credenziali.

- Accesso in testo normale di rete (Tipo 8):Raro e insicuro; invia credenziali in chiaro sulla rete.

- Accesso con nuove credenziali (Tipo 9):Avviene quando vengono fornite credenziali diverse per accedere alle risorse di rete.

- Accesso interattivo remoto (Tipo 10):Utilizzato per le connessioni desktop remote.

- Accesso interattivo memorizzato nella cache (Tipo 11):Utilizzando le credenziali memorizzate nella cache quando non si è connessi alla rete consente l’autenticazione locale.

- Accesso interattivo remoto memorizzato (Tipo 12): Simile all’accesso interattivo memorizzato ma per connessioni remote.

- Sblocco memorizzato (Tipo 13): Generato quando si sblocca un computer con credenziali memorizzate offline.

- Accesso con credenziali memorizzate (Tipo 14): Questo tipo di accesso utilizza applicazioni o servizi che accedono a risorse di rete con credenziali memorizzate.

- Accesso remoto con credenziali memorizzate (Tipo 15): Simile all’accesso con credenziali memorizzate, ma per l’accesso remoto.

- Sblocco (Tipo 21): Avviene quando si sblocca una postazione di lavoro precedentemente bloccata.

Questi tipi di accesso sono essenziali per l’auditing e l’analisi della sicurezza per monitorare l’attività degli utenti e potenziali violazioni della sicurezza.

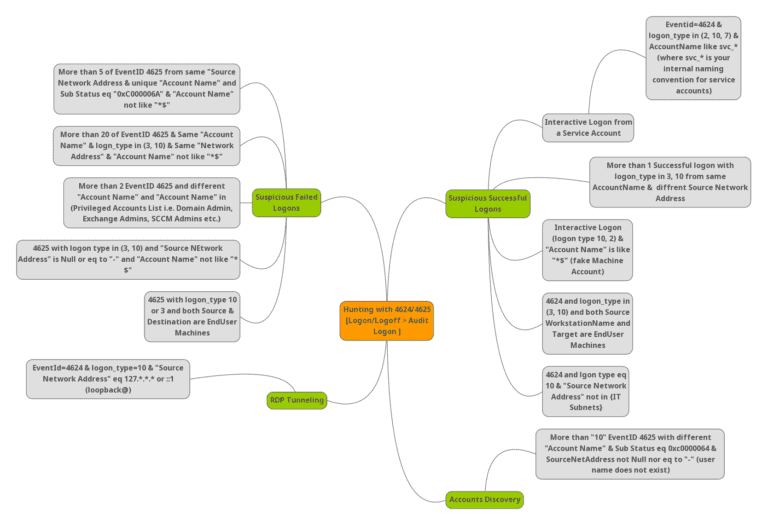

Accessi riusciti sospetti

Ora che abbiamo discusso i diversi metodi di accesso a Windows, iniziamo ad analizzare quali ID evento 4624 vengono registrati da un perpetratore malintenzionato. Ecco alcuni esempi seguenti:

- <Event ID 4624 con tipo di accesso 10 (accessi RemoteInteractive) e l’indirizzo di rete di origine è loopback (127.*.*.* o ::1), principalmente tunneling RDP.

- Evento ID 4624 tipo di accesso 10 (Accessi RemoteInteractive) e la rete di origine non è nel subnet della nostra organizzazione.

- Evento ID 4624, tipo di accesso (3 e 10), nomi delle workstation di origine e destinazione sono macchine per utenti finali.

- Evento ID 4624, con tipi di accesso (2 e 10) e un nome account che termina con $, come ItSupport$, è un possibile account macchina falso.

- Evento ID 4624 con più di un accesso riuscito con tipi di accesso 3 e 10 dallo stesso nome account e diversi indirizzi di rete di origine è considerato sospetto.

- Evento ID 4624 e tipi di accesso (2, 10 e 7) e nomi account come account di servizio interni (svc_*), Possibile accesso interattivo da un account di servizio.

Nella costante ricerca della sicurezza informatica, la vigilanza necessaria per monitorare e rispondere agli eventi di accesso riusciti sospetti, spesso indicativi di accessi non autorizzati o malintenzionati, rimane un impegno cruciale e continuo.

Ottenere il registro degli eventi per l’ID evento 4624 utilizzando PowerShell

Come qualsiasi altra interfaccia utente grafica (GUI) nel sistema operativo Windows, accediamo alle informazioni tramite comandi dell’interfaccia della riga di comando (CLI), come quelli disponibili in Windows PowerShell. Per ottenere i registri degli eventi relativi all’ID evento 4624, PowerShell fornisce comodati cmdlet come Get-EventLog e Get-WinEvent. Dimostriamo come recuperare i registri degli eventi per l’ID evento 4624 utilizzando il Get-EventLog comando in PowerShell.

$currentDate = [DateTime]::Now.AddDays(-1)

Get-EventLog -LogName "Security" -After $currentDate | Where -FilterScript {$_.EventID -eq 4624}Nella sintassi sopra:

- Get-EventLog ottiene eventi con ID evento 4624 per la data specificata utilizzando la variabile $currentDate.

- Utilizza il parametro LogName per determinare il nome del registro dell’evento, come Sicurezza

- Tutti gli ID evento sono filtrati in base a 4624 utilizzando il parametro FilterScript.

Otteniamo anche i log degli eventi per l’ID evento 4624 utilizzando il Get-WinEvent comando in PowerShell:

Get-WinEvent -FilterHashtable @{LogName = 'Security'; ID = 4624}Nello script di Windows PowerShell sopra,

- Get-WinEvent ottiene il registro degli eventi per l’ID evento 4624.

- Utilizza il parametro FilterHashtable e LogName come Sicurezza per portare questi eventi

Sfruttare il cmdlet degli eventi di PowerShell per recuperare le voci dell’ID evento 4624 fornisce un potente mezzo per monitorare e rispondere agli eventi di accesso riusciti, consentendo la rilevazione proattiva e la mitigazione delle potenziali minacce alla sicurezza nel sempre più evolvente panorama della cybersecurity.

Grazie per aver letto Cosa è Windows Event ID 4624? – Accesso riuscito. Concludiamo questo articolo.

Grazie per aver letto Cosa è Windows Event ID 4624? – Accesso riuscito. Concludiamo questo articolo.

Cosa è Windows Event ID 4624? – Accesso riuscito – Conclusione

In conclusione, Windows Event ID 4624 è un pilastro fondamentale per la sicurezza e il monitoraggio del sistema. È uno strumento indispensabile per tracciare e comprendere l’accesso degli utenti agli ambienti basati su Windows, offrendo preziose informazioni sugli eventi di accesso fornendo informazioni su chi ottiene l’accesso, quando avviene e da dove. L’Event ID 4624 permette ai professionisti della sicurezza informatica di rafforzare la sicurezza dei propri sistemi e di rispondere rapidamente alle minacce potenziali. È un componente essenziale nell’arsenale delle misure di sicurezza, garantendo l’integrità e la riservatezza degli asset digitali e consentendo la rilevazione e la prevenzione proattive delle minacce.

Source:

https://infrasos.com/what-is-windows-event-id-4624-successful-logon-2/