Le 10 migliori strategie per prevenire gli attacchi informatici alle imprese. Tutti si rendono conto che i furti e gli attacchi degli hacker sono molto frequenti. Le violazioni alla sicurezza informatica si verificano costantemente e sappiamo da fonti ufficiali che entro il 2023 il numero aumenterà a 15,4 milioni.

Ma il progresso tecnologico ha permesso a molte organizzazioni di proteggere i loro fondi. D’altra parte, gli hacker utilizzano strumenti che, nonostante tutto, riescono a superare e a eludere le barriere della sicurezza informatica.

Dopotutto, l’impatto sul business può essere enorme, provocando perdite di entrate, interruzioni operative e furti di dati dei clienti. Le violazioni dei dati danneggiano anche la tua reputazione e, in alcuni casi, possono addirittura mettere fuori mercato la tua attività.

Pertanto, tenendo conto del rischio, consideriamo come ridurre ulteriormente il rischio nella nostra organizzazione. In fin dei conti, le strategie pratiche che dovresti implementare nella tua attività sono delineate di seguito.

Iniziamo con le 10 migliori strategie per prevenire gli attacchi informatici alle imprese.

Top10 Migliori Modi per Prevenire Attacchi Informatici alle Aziende

1. Protezione WIFI

Prima di tutto, con l’uso di WIFI, qualsiasi dispositivo può essere infettato mentre cerca di connettersi a una rete. Quindi, se questo dispositivo infetto viene collegato, ad esempio, alla rete della tua azienda, l’intero sistema è già a rischio di minacce informatiche da parte di hacker.

Come prevenire

Bloquare gli attacchi su reti wireless rimane ancora un compito molto difficile. Se utilizzi la connessione Wi-Fi, assicurati di utilizzare i protocolli di crittografia più recenti per proteggere la tua connessione. La maggior parte dei router Wi-Fi dispone di questa funzionalità, ma potresti doverla cercare nel menu delle impostazioni.

È anche importante mantenere aggiornato il tuo sistema operativo e le applicazioni per ridurre il rischio di attacchi. Quando il computer non è in uso, è una buona idea disattivare la connessione Wi-Fi sul tuo computer.

Ecco alcuni suggerimenti aggiuntivi su come prevenire gli attacchi informatici:

- Disattiva la condivisione file sulla tua rete.

- Con il filtraggio MAC, consente di consentire solo i dispositivi autorizzati sulla rete.

- Cambia l’SSID predefinito del router (Service Set Identifier) e rendilo difficile da indovinare.

- Aggiorna il tuo computer frequentemente.

- Crittalo utilizzando il protocollo WPA2 più recente e sicuro.

2. Educa i tuoi dipendenti

Fonte immagine: augustadatastorage

I dipendenti sono uno dei modi più comuni per cui i criminali informaticiriescono a accedere ai tuoi dati. Inviando email di phishing fingendosi della tua azienda, chiedono informazioni personali o l’accesso a file specifici.

Bene, ad occhio non allenato, il link potrebbe sembrare reale e rischiare di cadere in questa trappola è facile. Pertanto, il personale non addestrato cade spesso in queste trappole. Di conseguenza, aumentare la consapevolezza è critico.

Ricorda, educare i tuoi dipendenti sulla prevenzione degli attacchi informatici e tenerli informati è un passo vitale. In generale, dai più recenti attacchi informatici è una delle strategie più efficaci per combattere gli attacchi informatici e tutte le forme di violazioni dei dati.

Come prevenire

Più in basso, ci sono8 suggerimenti per educare i tuoi dipendenti sulla cybersecurity e rendere efficace la tua politica di sicurezza informatica.

- Conosci i tuoi dipendenti.

- Effettua la formazione dei dipendenti.

- Pratica la sicurezza delle password.

- Educa i dipendenti riguardo phishing e altri attacchi informatici.

- Integrazione con la sicurezza informatica.

- Attacchi di pratica regolare.

- Insegna ai dipendenti come individuare attività sospette attività.

- Sfrutta i corsi online di cybersecurity.

3. Installare un Firewall

Esistono diversi tipi di violazioni di dati complesse, e nuovi tipi compaiono ogni giorno, a volte sulla via del ritorno.

Di gran lunga, il modo più efficace per difendersi da tutti i tipi di attacchi informatici è installare una rete con un firewall. Inoltre, il sistema firewall previene danni significativi da attacchi a forza bruta sulla rete o sui sistemi aziendali.

Come prevenire

- Blocca le minacce in entrata.

- Soddisfa esigenze di sicurezza uniche.

- Ricorda che un Firewall è la tua prima linea di difesa contro hacker e altri utenti non autorizzati esterni.

- Inoltre, il firewall ti consente di bloccare l’accesso a siti web non approvati.

- Usa un firewall per misurare la larghezza di banda.

- Puoi anche utilizzare un firewall per fornire servizi VPN.

- Infine, un firewall protegge la tua attività da codice dannoso.

4. Utilizza l’autenticazione a più fattori (MFA)

I sistemi di autenticazione a più fattori devono fornire almeno due fattori per autenticare gli utenti e consentire loro di utilizzare l’account. Fondamentalmente MFA fornisce una confidenza affidabile nell’identità vera dell’utente, riducendo il rischio di accesso non autorizzato.

Pertanto, l’MFA è più efficace nella protezione rispetto alle password.

Come prevenire

- Attacchi di forza bruta e contro attacchi di forza bruta – Certamente gli attaccanti utilizzano software per provare rapidamente un set di credenziali comunemente utilizzate, come Password123, nel tentativo di accedere a siti web e applicazioni.

- Spear phishing– Gli hacker raccolgono informazioni dai profili sui social media o da altre fonti per personalizzare questi messaggi e renderli più credibili.

- Registrazione delle pressioni dei tasti – L’attaccante installa un software (di solito un virus) che registra le pressioni dei tasti sul computer dell’utente, comprese password, siti web visitati e nomi utente.

- Credential stuffing – Inoltre, gli attaccanti si basano sull’uso ripetuto di nomi utente e password dagli utenti per accedere ai loro app e siti web. Tentano di utilizzare una serie di credenziali rubate per accedere ad altri siti web e software.

- Attacchi man in the middle – L’attaccante accede alle informazioni di accesso dell’utente a un’altra parte e poi osserva l’interazione o reindirizza il login a un sito web falso dove l’utente inserirà le proprie credenziali di sessione.

Leggi anche Prova lo strumento di monitoraggio di Azure AD

5. Eseguire backup dei dati regolarmente

Il tuo dispositivo è spesso infetto da virus, malware o gli hacker di rete hanno accesso alla maggior parte dei tuoi dati. Spesso vengono corrotti, cancellati o utilizzati per estorsione da ransomware speciale che permette l’accesso.

Ecco perché eseguire il backup dei tuoi dati è il passo perfetto per creare un altro backup a cui puoi sempre accedere.

Se desideri proteggerti dal malware, assicurati di provare a ripristinare i tuoi dati da un backup pulito. Il riscatto viene solitamente pagato dall’organizzazione, quindi non c’è alcuna garanzia che la chiave di decrittazione verrà consegnata all’attaccante.

Siamo certi di sapere che il ripristino da backup è insostituibile, affidabile, meno costoso e non comporta il dare soldi ai criminali!

Come prevenire

- Utilizza un disco rigido esterno.

- Fai uso della crittografia.

- Proteggi i tuoi backup utilizzando password.

- Avere sistemi di backup come parte della tua strategia di recupero da disastri.

- Condurre un’analisi dei rischi del processo di backup.

- Investire in un dispositivo di archiviazione connesso in rete (NAS).

6. Garantire la protezione degli endpoint

Prima di tutto, la sicurezza degli endpoint è la protezione degli endpoint o dei punti di ingresso su dispositivi degli utenti finali come computer desktop, laptop e dispositivi mobili da attori e attività malevoli.

In secondo luogo, i sistemi di sicurezza degli endpoint proteggono questi endpoint da minacce alla sicurezza informatica nella rete o nel cloud. Pertanto, la sicurezza degli endpoint è spesso considerata la prima linea di sicurezza informatica e uno dei principali punti in cui le aziende cercano di proteggere le loro reti aziendali.

Come prevenire

- Crittografia dei dati.

- Politica di accesso ai dati.

- Applicare la politica “porta il tuo dispositivo” (BYOD).

- Protezione avanzata e automatizzata degli endpoint.

- Identificare il tuo endpoint.

7. Formare il tuo staff

Spesso, le organizzazioni dedicano la maggior parte del loro tempo e molto denaro a infrastrutture e strumenti specifici per la sicurezza informatica. La questione importante è educare tutti i membri del team su come proteggersi e l’organizzazione da minacce alla sicurezza.

Bene, particolare attenzione dovrebbe essere dedicata all’incoraggiamento degli impiegati a segnalare tutti gli attacchi informatici. Ottenere una squadra professionale per formare i dipendenti su potenziali problemi di sicurezza informatica e su come potrebbero influenzare il tuo business è un buon modo per informarli.

Come prevenire

- Insegna e forma lo staff a segnalare i problemi.

- Fornire accesso remoto e formazione su

- WIFI.

- Creare una politica di utilizzo accettabile.

- Offrire formazione su phishing e spam.

- Fornire formazione su password robuste.

8. Implementare la gestione degli accessi

Le aziende utilizzano soluzioni di controllo degli accessi per autenticare, autorizzare e controllare l’accesso alle applicazioni e ai sistemi IT. Le soluzioni di controllo degli accessi sono spesso offerte come componente di una soluzione di identità e gestione degli accessi (IAM).

Aiutando a migliorare la sicurezza e ridurre il rischio controllando strettamente l’accesso alle applicazioni, servizi e infrastruttura IT, sia in locale che nel cloud.

La maggior parte delle soluzioni di controllo degli accessi include strumenti per gestire i diritti di accesso e tracciare i tentativi di login e attività di accesso. Storicamente, le soluzioni di controllo degli accessi sono state presentate come applicazioni software native tradizionali.

Oggi, la maggior parte delle aziende sfrutta le offerte Identity as a Service (IDaaS) per fornire flessibilità, semplicità e risparmi in cloud. Le soluzioni di gestione degli accessi basate sul cloud aiutano le aziende a semplificare le operazioni.

Aumenta il tuo ROI e beneficia della scalabilità istantanea e illimitata.

Come prevenire

- Automatizzare la fornitura dei privilegi di accesso.

- Fortepolitica password.

- Rotazione delle chiavi di crittografia.

- Rimozione degli account orfani.

9. Mantieni il tuo Software aggiornato

Aggiornamenti software sono importanti per la tua sicurezza digitale e cibernetica. Ricorda, gli attacchi cibernetici spesso avvengono perché il tuo sistema o software non è aggiornato completamente, lasciando un punto debole. I hacker sfruttano queste vulnerabilità, quindi i ciber criminali li usano per accedere al tuo network.

Per contrastare questo, è meglio investire in un sistema di gestione delle patch. Perché si occupa di tutti gli aggiornamenti software e del sistema e mantiene il tuo sistema forte e aggiornato.

Come prevenire

- Stai al sicuro dalle minacce emergenti.

- Introduci nuove funzionalità utili.

- Risolvi vecchie vulnerabilità.

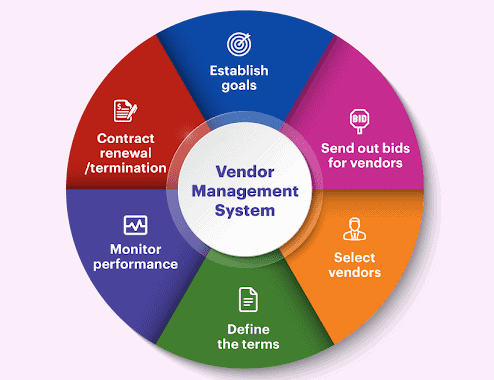

10. Valuta e Monitora i tuoi Venditori

Fonte immagine: Kissflow

Infine, nel punto10, c’è la capacità di valutare la sicurezza di un fornitore. A sua volta, offre l’opportunità di aiutare le organizzazioni a conoscere quali rischi sono associati all’uso di un determinato prodotto o servizio del fornitore.

Attraverso il monitoraggio dello stato della cybersecurity dell’organizzazione, diventa chiaro e trasparente. Sebbene le aziende occasionalmente incontrino errori che aggirano le procedure di cybersecurity dei loro fornitori.

La chiave del successo è identificare potenziali vulnerabilità nei tuoi fornitori come se fossero tue. La coerenza è una delle cose più importanti da considerare durante il monitoraggio della cybersecurity di una risorsa.

La manutenzione continua è fondamentale per rispondere efficacemente alle minacce in tempo reale. Ciò è importante perché la cybersecurity della tua organizzazione è buona solo quanto il collo di bottiglia più debole nella tua catena di approvvigionamento.

Come prevenire

- Integra i fornitori utilizzando le strategie giuste e monitorali durante tutta la tua relazione.

- Assegna a ogni fornitore un punteggio di sicurezza.

- Rispondi ai rischi di sicurezza e definisci metriche di performance per i fornitori.

- Se il fornitore è un aspetto critico della tua organizzazione, assicurati che non interromperà le tue operazioni.

Grazie per aver letto i Top10 Migliori Modi per Prevenire gli Attacchi Informatici alle Imprese. Concluderemo.

Conclusione dei Top10 Migliori Modi per Prevenire gli Attacchi Informatici alle Imprese

In conclusione, questo articolo ha spiegato l’importanza dei tipi di sicurezza della tua azienda contro gli attacchi informatici. Le aziende sono ad alto rischio di essere hackerate e i metodi discussi in questo articolo aiutano la tua azienda ad evitare e a non voler essere attaccata dagli aggressori.

In sintesi, questo potrebbe renderli più interessati aziende più piccole, dove possono utilizzare le loro esploitazioni. La cosa più importante è fare una valutazione complessiva del sistema per determinare lo stato di sicurezza della tua azienda. Si prega di informarsi sui prossimi passaggi che dovranno essere intrapresi.

Source:

https://infrasos.com/top-10-best-ways-to-prevent-cyber-attacks-on-businesses/