Top 10 Migliori Strumenti IAM – Gestione dell’Identità e dell’Accesso (Vantaggi e Svantaggi). In questo post, presentiamo l’IAM e spieghiamo i principali strumenti IAM che puoi implementare nel tuo business per mantenere al sicuro i dati dalle attività malevole.

Sicurezza svolge un ruolo cruciale per le aziende con presenza online. In definitiva, rimane al primo posto nella loro strategia di amministrazione di rete. Perché? Perché hanno sempre bisogno di avere informazioni su persone che accedono ai loro risorse digitali.

Iniziamo con Top 10 Migliori Strumenti IAM – Gestione dell’Identità e dell’Accesso (Vantaggi e Svantaggi).

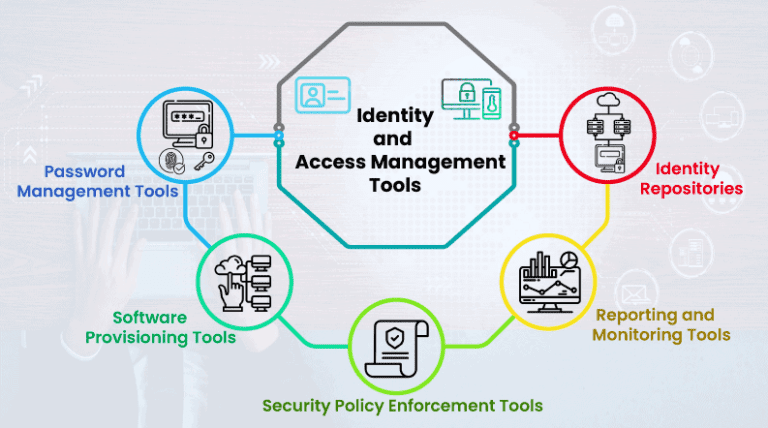

Cosa sono gli strumenti IAM?

Innanzitutto, uno strumento di Identity and Access Management o IAM è un software che consente l’accesso sicuro e senza sforzo ai dati e alle applicazioni. Inoltre, garantisce che solo autorizzati dipendenti abbiano accesso alle informazioni sensibili della tua azienda. Supponiamo che il tuo team di contabilità abbia bisogno di accedere a determinate informazioni che il tuo team di marketing non deve vedere. Fondamentalmente, gli strumenti IAM offrono accesso basato su ruolo che mantiene al sicuro le risorse della tua azienda.

Gli strumenti IAM di solito svolgono due funzioni.

- Si assicurano che l’utente, il dispositivo e l’applicazione siano chi dicono di essere. Lo fanno confrontando le credenziali che forniscono con ciò che il sistema ha nei file.

- Dopo la conferma delle credenziali, il software fornisce solo l’accesso necessario.

Vantaggi delle Soluzioni IAM

Se utilizzi Soluzioni IAM, tendi ad aspettarti i seguenti vantaggi:

- Minore rischio di violazioni dei dati.

- Fornisce il controllo degli accessi che si estende a singole applicazioni, API e servizi.

Migliora l’esperienza utente con funzionalità come SSO e interfacce personalizzate.

- Migliora l’esperienza utente con funzionalità come SSO e interfacce personalizzate.

- Offre un onboarding trasparente tra organizzazioni, anche quando il sistema non è in atto.

- Proteggere un’organizzazione crea fiducia nel brand, rendendo il tuo business conforme, affidabile e degno di fiducia.

- Fornisci cloud based accesso e controllo su utenti e applicazioni ubicati in qualsiasi parte del mondo.

- Migliorato controllo sulle autorizzazioni e privilegi degli account utente.

Top 10 Strumenti di Gestione delle Identità e degli Accessi (IAM)

1. Twingate

Primo in classifica tra i 10 Migliori Strumenti IAM – Identity Access Management è Twingate. Con l’aiuto di Twingate, le aziende in rapida crescita implementano facilmente una soluzione sicura di accesso a Zero Trust senza compromettere sicurezza, usabilità o prestazioni. Inoltre, ritiene che la frase “Lavorare da Ovunque” dovrebbe funzionare semplicemente. In aggiunta, la piattaforma di accesso sicuro sostituisce i VPN legacy con soluzioni moderne di rete prioritizzate per l’identità. Comprende inoltre la sicurezza di livello enterprise con esperienza utente di livello consumer. Puoi configurarlo in soli 15 minuti e integrarlo con tutti i provider centrali di cloud e identità.

Vantaggi di Twingate

- Implementa continuamente una rete zero trust contemporanea, che è più sicura e gestibile dei VPN.

- Esperienza amministrativa semplificata e ottimizzata.

- Separazione automatica del traffico aziendale/personale.

- Fornisce il controllo a livello di risorsa, limitando hacker dall’accedere alla tua rete intera quando un utente è compromesso.

Gestisce centralmente l’accesso degli utenti alle app interne, indipendentemente dal fatto che siano in locale o nel cloud .Esperienza utente semplice e veloce.

- Gestisce centralmente l’accesso degli utenti alle app interne, indipendentemente dal fatto che si trovino in locale o nel cloud.

- Esperienza utente semplice e vivace.

- Risolve le richieste DNS localmente sulla rete remota, in modo che i soliti nomi host e indirizzi IP funzionino.

Svantaggi di Twingate

- Non adatto per organizzazioni con requisiti di sicurezza rigidi.

- Offre solo integrazione premium e servizi di consulenza.

- Nessun controllo di accesso a livello di porta.

- Al momento non fornisce un client GUI Linux.

2. Ping Identity

Ping Identity è un altro leader nel settore dell’IAM. Certamente, è una scelta ideale per un’organizzazione che desidera migliorare la sicurezza dei suoi asset basati su cloud senza compromettere l’interfaccia utente dei clienti. Controlla anche l’accesso ai sistemi on-premise e ibridi. Utilizzando Ping Identity, mobile, tablet, laptop o desktop, è possibile autenticare qualsiasi dispositivo. È il miglior strumento IAM per integrarsi con altre soluzioni IAM, inclusi Active Directory, Azure AD, Oracle, CA Technologies e IBM.

Vantaggi di Ping Identity

- Supporta SSO, MFA e l’applicazione dell’autenticazione.

- Applicabile per ambienti on-premise, cloud o ibridi.

- Opzione di scrivere manualmente il codice nel caso di fallimento della notifica

- Notifica istantanea

- Opzione di accesso multi-dispositivo

- Applicazione multi-piattaforma

Svantaggi di Ping Identity

- Si concentra solo sulle aziende di livello enterprise. Non è appropriato per reti più piccole.

Le notifiche richiedono internet. Potrebbe essere un problema possibile in caso di congestione della rete. Non supporta tutti i workflow e hook.

- Le notifiche richiedono una connessione Internet. Potrebbe esserci un problema quando c’è congestione nella rete.

- Non supporta tutti i flussi di lavoro e gli hook.

- Dovrebbero essere disponibili più funzionalità in locale, come PingID.

3. InfraSOS

Vantaggi di InfraSOS

InfraSOS è una soluzione unificata per l’AD, Teams, Exchange, Microsoft 365 e Azure AD reporting per semplificare le attività di gestione degli utenti in Active Directory e Office 365. Di conseguenza, si ottengono 200 report predefiniti che includono report su account utente inattivi, licenze Microsoft 365 e tempi dell’ultimo accesso degli utenti. Consente inoltre di creare un flusso di lavoro personalizzato per i ticket e la conformità, automatizzare le attività di AD e delegare le attività ai tecnici.

- Lavora e si integra con altri prodotti Microsoft e in ambiente AD.

- Altamente scalabile e in grado di gestire migliaia di account degli utenti.

- Caratteristiche di reporting gradevoli.

- Semplifica i processi di assunzione e di cessazione del rapporto di lavoro.

- Aiuta a generare report e log per assistere nella pulizia di AD.

- Non è necessaria infrastruttura on-prem, tutto viene eseguito tramite la nostra piattaforma SaaS.

Svantaggi di InfraSOS

- Attualmente fornisce solo report tramite il nostro portale SaaS.

- Disponibile solo in inglese

Migliora la sicurezza del tuo Active Directory & Azure AD

Provaci gratis, Accesso a tutte le funzionalità. – 200+ modelli di report AD disponibili. Personalizza facilmente i tuoi report AD.

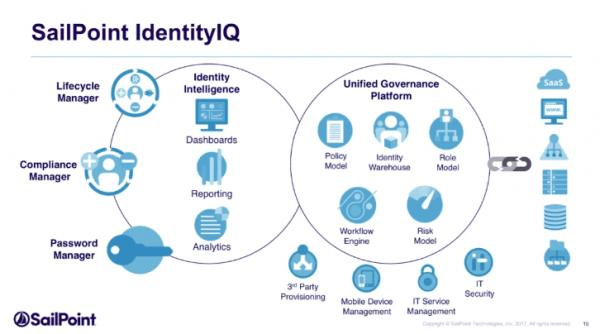

4. SailPoint Identity IQ

SailPoint Identity IQ è il precursore delle soluzioni IAM. Le aziende si affidano a questo software a causa delle sue solide capacità di governance e provisioning delle identità. Allo stesso modo, è possibile utilizzare questa soluzione come stand alone, on premise o come soluzione Identity as a service. Inoltre, con l’aiuto di IdentityIQ, è possibile gestire l’accesso a una lunga lista di applicazioni. Controlla anche i repository dati.

Vantaggi di SailPoint Identity IQ

- Offre una buona visuale sulla governance delle identità nella tua organizzazione.

- Si integra con numerosi sistemi d’impresa.

- Dashboard altamente personalizzabili e facili da navigare.

- Facile da collegare alle nostre applicazioni interne per estrarre i privilegi degli utenti per le certificazioni dei manager.

- Il processo di onboarding e offboarding è molto semplice.

- Protegge e gestisce l’accesso alle applicazioni e alle risorse critiche nel gruppo.

Svantaggi di SailPoint Identity IQ

- Richiede una notevole quantità di personalizzazione per farlo funzionare.

- Non si adatta bene a ambienti grandi o quando i dati non sono puliti al 100%.

- In un modello ibrido in cui l’automazione delle applicazioni non è completamente implementata, ciò può portare a incongruenze nel processo, che a loro volta possono portare a account duplicati.

- Le capacità di controllo e registrazione sono limitate.

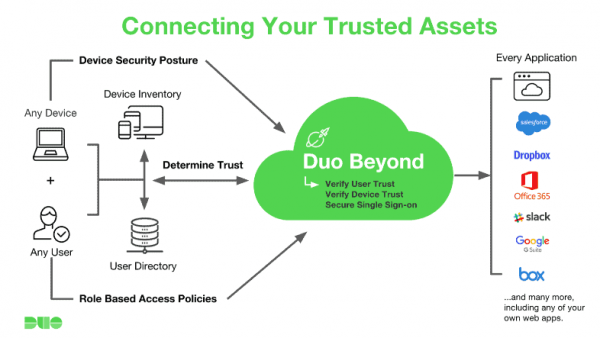

5. Cisco Duo Security

Acquisì Duo Security nel 2018, Cisco offre una solida presenza sia nell’IAM che nel Zero Trust. Il suo Tetration Microsegmentation Security, SD Access Fabric e Identity Services NAC Solutions rendono Cisco l’unica soluzione che offre IAM, microsegmentazione, zero trust e controllo di accesso alla rete.

Vantaggi di Cisco Duo Security

- È veloce con quasi nessun ritardo tra l’attivazione della richiesta MFA e la ricezione della notifica su un iPhone.

- I suoi prodotti contengono CLI, che è facile da usare e capire.

- Oltre alla strato aggiuntivo MFA, è possibile aggiungere un semplice codice di 4 cifre alla richiesta di autenticazione.

- Protegge i dati sensibili.

- Gli utenti possono utilizzare una varietà di metodi di autenticazione.

Svantaggi di Cisco Duo Security

- A volte le notifiche push richiedono molto tempo.

- Si blocca frequentemente su bassa larghezza di banda.

- Poiché la sua GUI è scritta in Java, il software ADSM che configura ASA può comportarsi male.

- I dati predefiniti inviati dall’app potrebbero essere troppo invasivi.

6. JumpCloud

JumpCloud ti fornisce l’accesso con un’unica firma, rendendo il processo di accesso alle risorse semplice e sicuro. È adatto per le applicazioni in locale e cloud, reti e infrastrutture macOS, Linux e Windows. Fornisce inoltre report e informazioni per registrare l’attività dell’utente. In questo modo, il team di sicurezza può vedere i tentativi di accesso che potrebbero indicare un’identità compromessa. Inoltre, offre la gestione remota per consentire al team di sicurezza di affrontare i problemi con l’aiuto dell’identità dell’utente.

Vantaggi di JumpCloud

- L’ambito include tutti i sistemi operativi per MDM.

- Una piattaforma centralizzata per una gestione facile.

- Navigazione UI semplice sulla piattaforma.

- Esegui script sui server Windows.

- Un buon team di supporto, costanti aggiornamenti e un’ottima gestione degli utenti.

Svantaggi di JumpCloud

- La segnalazione su JumpCloud richiede API.

- Il patching delle applicazioni è possibile solo per il sistema operativo

- Le impostazioni predefinite di SSO non sono sempre corrette.

- Non supporta il cambio di nome di dominio.

- Non sempre facile da autenticare, l’autenticatore deve essere scaricato come app separata.

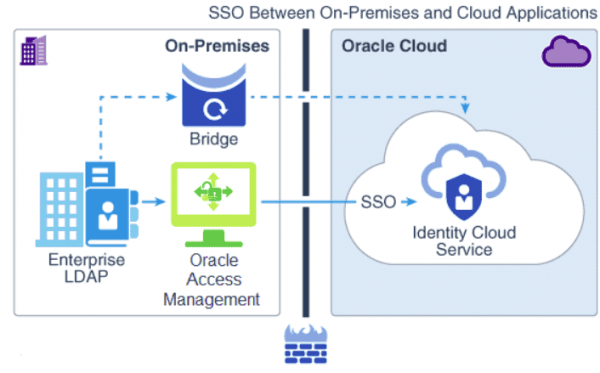

7. Oracle Identity Cloud Service

Il servizio cloud di identità di Oracleè una soluzione IAM che offre servizi cloud illimitati per soddisfare le esigenze delle aziende, dallo spazio di archiviazione dati ereteai servizi di test delle applicazioni, ecc. Con l’aiuto di IDCS, puoi ottenere un controllo centralizzato migliore degli utenti che accedono ai loro asset digitali locali, PaaS eSaaS.

Vantaggi del servizio cloud di identità di Oracle

- Gestisce con facilità un elevato volume di traffico.

- Facilità di implementazione e manutenzione.

- Ha un provisioning utenti e un’integrazione fluida.

- Sincronizzazione basata su LDAP con Microsoft Active Directory con il minimo ritardo tra i directory.

- La capacità di automatizzare la gestione degli accessi, si tratta di una soluzione molto completa e facile da usare.

Svantaggi del Servizio cloud Oracle Identity

- La personalizzazione è difficile e semplice da implementare nuovi miglioramenti.

- Richiede personalizzazione per accedere a diverse funzionalità.

- Comprendere il flusso di eventi è difficile.

- È abbastanza costoso acquistare la licenza per le piccole imprese.

8. Okta

Okta è il gestione dell’accesso, autenticazione e single sign on. Offre un approccio SaaS semplice ed facile da gestire, che aiuta a implementare IAM e zero trust senza molta complessità. Inoltre, fornisce il monitoraggio comportamentale e prodotti con numerose opzioni di autenticazione come multi-fattore, biometrico e single sign on. È una delle strade più semplici verso zero trust e gestione avanzata delle identità.

Vantaggi di Okta

- Gestione personalizzata dei ruoli utente e mappatura per l’autenticazione.

- Supporta più tipi di autenticazione.

- Aiuta le organizzazioni a rispettare gli standard di conformità.

- Può connettersi a app e sistemi di terze parti che migliorano la sicurezza e l’esperienza utente.

- Permette il salvataggio sicuro delle password e la centralizzazione degli strumenti di lavoro.

Svantaggi di Okta

- L’autenticazione delle app on premise richiede hardware costoso.

- A volte il riempimento automatico web non funziona.

- L’impegno per l’integrazione in un’unica occasione è elevato per la configurazione iniziale.

- Okta si disconnette abbastanza rapidamente, costringendoci a effettuare il login più volte durante la giornata.

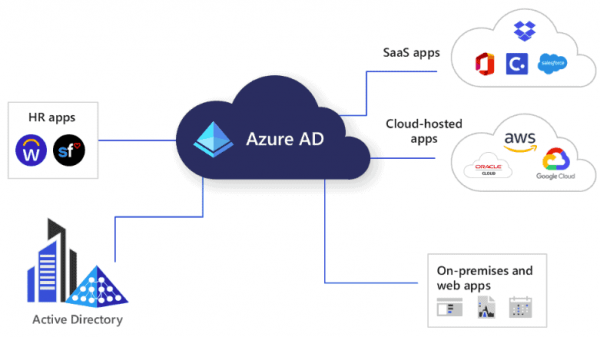

9. Gestione delle identità di Microsoft Azure

Con l’aiuto della gestione delle identità di Microsoft Azure, puoi proteggere i tuoi dati e le tue applicazioni sia nel cloud che in ambienti ibridi. Offrono diversi prodotti per la gestione delle identità per trovare esattamente ciò di cui la tua azienda ha bisogno. Puoi anche classificare e etichettare i dati per rendere facile assegnare i permessi in base ai ruoli degli utenti. Poiché segue l’attività su dati condivisi e applicazioni, sai chi sta accedendo a ogni file.

Vantaggi della gestione delle identità di Microsoft Azure

- Semplifica la protezione dei dati e delle applicazioni e fornisce anche accesso limitato.

- Fornisce accesso remoto per la gestione delle identità.

- Utilizza lo stesso formato e una struttura di autorizzazioni simile a quella degli altri prodotti Microsoft

- Può gestire migliaia di account utente.

- Integra con altri prodotti Microsoft e ambienti AD on premise.

- Permette la gestione centrale degli utenti

Svantaggi della gestione delle identità di Microsoft Azure

- Richiede manutenzione ed amministrazione di esperti che esclude le PMI.

- La complessità, soprattutto per gli utenti non familiari con il “modo Microsoft” di fare le cose

- L’integrazione con Mac OS non è così fluida come con i client Windows.

10. CyberArk

Alla fine della lista dei 10 migliori strumenti IAM – Identity Access Management c’è CyberArk. Conseguito da Idatptive nel 2020, CyberArk offre SSO, MFA e Identity Lifecycle Management nella tua forza lavoro, endpoint, terze parti, utenti consumer e dispositivi mobili. La sua analisi comportamentale stabilisce una base di valore che attiva avvisi e modifiche di accesso ogni volta che rileva comportamenti anomali. Le sue capacità, la facilità di distribuzione, il valore e il supporto rendono queste soluzioni IAM solide.

Vantaggi di CyberArk

- Permette di creare ed applicare facilmente politiche di credenziali personalizzate

- Si integra con centri dati basati su locale e cloud

- Fornisce SSO e MFA adattivo.

- È facile identificare i sistemi e monitorarne lo stato dall’interfaccia.

- Fornisce Autenticazione Biometrica.

- Buone funzionalità di reporting e risoluzione dei problemi

Svantaggi di CyberArk

- Anche se è un’ottima scelta per le aziende, e non ha un prezzo considerevole.

- I suoi strumenti di analisi comportamentale sono leggermente complessi per i clienti non aziendali.

- Non supporta HA vault

- Ha molti requisiti hardware/software per l’installazione iniziale, il che potrebbe rendere il tempo di implementazione un po’ lungo.

Grazie per aver letto 10 Best IAM Tools – Identity Access Management. Faremo un riassunto ora.

Conclusione dei migliori 10 strumenti IAM – Identity Access Management

Le capacità di identificazione e gestione degli accessi sono essenziali nell’aumento della frequenza e gravità degli attacchi informatici alle aziende. Strettamente collegato al software di gestione delle API, è diventato una parte critica di qualsiasi modello aziendale.

Una buona gestione dei dati è la chiave del successo in qualsiasi settore, e non si può avere una buona gestione dei dati senza un software IAM. Una soluzione di Identity and Access Management (IAM) è un insieme di funzionalità che consentono agli amministratori di sistema di proteggere dati sensibili.

Source:

https://infrasos.com/top-10-best-iam-tools-identity-access-management/