מהו מסגרת האבטחת מידע של NIST? (שיטות מובילות). רבות מארגונים החדשים והישנים מתאימים את עצמם לסט חדש של אבטחת מידע הידוע בשם NIST. הוא הפך לפופולרי למדי בין מספר עסקים וארגונים, אך מה המשמעות שלו?

אם אין לך מושג מה NIST אבטחת מידע מציינת ומה המשמעות שלה, אל תדאג כי אתה לא לבד. במאמר זה, נספק לך הסבר מפורט על משמעות מסגרת האבטחת מידע של NIST והשיטות השונות שלה.

האם נתחיל עם מהו מסגרת האבטחת מידע של NIST?

מהו מסגרת האבטחת מידע של NIST?

מקור התמונה: Forescout.com

המסגרת לאבטחת מידע של NIST היא סט של הנחיות לזיהוי, זיהוי ותגובה לתקיפות סייבר. המסגרת הזו נוצרה על ידי מכון התקנים והטכנולוגיה הלאומי (NIST) בארצות הברית כדי לספק מפת דרכים יציבה שבהן ישתמשו מגזרים פרטיים או ארגונים כדי לחזק את אבטחת המידע שלהם.

דבר אחד שחשוב לשים לב אליו הוא שהמסגרת לאבטחת מידע של NIST היא מסגרת מתנדבת לחלוטין שעוזרת לעסקים קטנים או לסטארט-אפים. רוב הארגונים הגדולים יש להם מערכת ביטחונית ברירת מחדל שעוזרת להם לשמור על אבטחת המידע שלהם. מערכת הביטחון הזו היא דבר אחד שלא מספיק לרוב העסקים הקטנים, ולכן הם מחייבים את המסגרת לאבטחת מידע של NIST. ועל אף שהיא שימושית בעיקר לעסקים קטנים, אפשר להחיל את המסגרת לאבטחת מידע של NIST גם על ארגונים גדולים אם ירצו לחזק את הרשתות שלהם.

ההיסטוריה של NIST מובילה אותנו חזרה לשנת 2013 כאשר הנשיא הקודם של ארצות הברית, ברק אובמה, נתן הוראה לסייע בהגברת התשתיות לסייבר ביטחוני. כתוצאה מכך, ההוראה הובילה לפיתוח של מסגרת סייבר ביטחונית רצונית עם הנחיות מפורטות לעזור לארגונים להבין את הדרך הטובה ביותר לאבטחת הסייבר. המסגרת גם גמישה ומתאימה לארגונים מהקטנים הפרטיים ועד למשרדי הממשלה הגדולים.

מאז הכנסתו, מסגרת הסייבר ביטחונית של NIST הייתה מדריך ברירת המחדל ויעיל לארגונים רבים להגביר את הסייבר ביטחוני שלהם בקלות רבה. בעבר, היה קצת קשה לארגונים להבין מה הם צריכים לעשות לגבי הסייבר ביטחוני באופן מלא. אך כעת, המסגרת של NIST נותנת לארגונים אלה נתיב טוב לעקוב אחריו ואת הדברים השונים שצריך לעשות.

מהם השיטות הטובות של NIST?

תמונת העטיפה: מאסטרו של זהות

מסגרת הסייבר ביטחונית של NIST משתמשת בנתיב ישר כדי לעזור לעסק לחזק בקלות את הרשת שלו. לכן, לאחר שהחלטתם ליישם מסגרת זו, עליכם לעקוב אחרי מספר שיטות. בואו נסתכל עליהן:

קראו גם: השתמשו בכלי הניטור של Azure AD

זהו

ארגון צריך לזהות את כל תכונות הרשת. הוא צריך לזהות את כל המחשבים וכלים אחרים ברשת. הזיהוי הזה עוזר לפתח הבנה של איך הרשת מאורגנת. ומהבנה הזו, ניתן לנהל בקלות סיכונים שונים שעשויים לקרות ברשת.

מקור התמונה: Pixabay.com

לאחר זיהוי כל מחשב וציוד ברשת, חשוב גם להבין את סוג המידע והנתונים שכל מחשב וציוד אוספים. החולשות ברשת צריכות להיות זוהות באמצעות הפרקטיקה הזו. הזיהוי הזה מסייע לארגון להתמקד במאמציו להפחתת הסיכון שעשוי להתרחש מהחולשות הללו או מחשיפת המידע והנתונים שנאספו ועשויים להיות סודיים.

הגנה

מקור התמונה: Pixabay.com

כלים אבטחה כדי להגן על הרשת והנתונים שבה. כלים אלה עוזרים להתריע לארגונים על אנומליות שונות שהם מוצאים ברשת כך שהארגון יכול להתמודד איתן. סיסמאות גם חיוניות בתרגול זה, ומומלץ ליישם אימות מאחר והוא עוזר להגן על רשת נגד תקיפות סייבר מתוחכמות.

ההגנה כוללת גם את הפיצול של רשת — מגן על מידע רגיש על ידי פיצולו ואחסונו בסקטורים שונים של הרשת. פיצול הנתונים מבטיח שלא תאבדו מידע סודי או רגיש פתאום אם תחוו התקפה על הרשת.

זיהוי

ארגונים צריכים ליישם מערכות או כלים לסייבר בטחון כדי לעזור לזהות כאשר יש פריצה ברשת. בשילוב עם כלי האבטחה, יהיה גם עליך לעקוב אחר הרשת בתדירות. בדרך זו, זיהוי פעילויות לא רגילות והסרתן בזמן היא פשוטה. כדי לבצע זאת באופן אפקטיבי, חשוב לעקוב אחר השקופיות השונות של המערכת וגם לחפש אחר חולשות חדשות שעשויות להתעורר ברשת.

הגב

לאחר שזיהוי פעילויות זדוניות ברשת, עליך להגיב בזמן כדי להיפטר מהן. ארגון צריך לפעול, אחרת הוא יחשף את רשתו לתקיפות. התגובה עשויה גם לכלול שימוש ב כלים אבטחה שונים להדלקת האיום או הפגיעות אם זוהו.

התגובה צריכה להיות תמיד מהירה. מכיוון שאם ארגון לא מגיב מהר לתקיפות או פגיעות שזוהו ברשת, איומים סייבר יכולים במהירות לתקוף ולהרוס רשת. תגובה מהירה היא חובה פעם שפעם כאשר זוהו פעילויות זדוניות או פגיעות.

שחזור

אם איום סייבר תוקף את רשת הארגון, הוא גורם לרשת לאבד רוב המידע שלה והנתונים. על ארגון ליישם פעילויות שונות שיסייעו לו לשחזר את כל המידע שאבד ברשת שלו לאחר התקפה. אם ארגון אבד את כל הנתונים שלו, זה גורם לרשת שלו לקשור חזרה אל הפעילויות הרגילות.

רוב הפעילויות ברשת מתקיימות סביב רוב הנתונים שמאוחסנים ברשת. הנתונים האלו גם עוזרים לרשת לספק שירותים לציבור או לכל אחד שמשתמש ברשת. כאשר הנתונים האלו אבודים, הרשת לא יכולה לספק שום שירות עד שהם משוחזרים.

מקור התמונה: Embroker.com

זה שיטת התאושש או התוכנית מקלה על רשת להתאושש בקלות מהתקפה ולהמשיך עם פעילויות רגילות פעילויות. בלי תוכנית זו, זה נהיה קשה מאוד להמשיך עם פעילויותיהם הרגילות מאחר והם יצטרכו להתחיל לבנות מה שאבד במהלך ההתקפה.

האם עליכם ליישם את מסמך הסייבר של NIST?

מסמך הסייבר של NIST נועד לעסקים קטנים וארגונים, כפי שאמרנו, אך המסמך הוא לגמרי אופציונלי. דחיית היישום של המסמך לא תגרום לעלות משפטית כלשהי עליכם או על הארגון שלכם. ההחלטה תלויה בכם.

מאחר שזה לא חובה, האם כדאי ליישם את מסמך האבטחה הסייברי של NIST המסמך המסודר עבור הארגון או העסק שלך? אם אתה מודאג מחיזוק האבטחה של הרשת שלך, כדאי ליישם את מסמך NIST משום שזה עוזר להגן על הרשתות שלך מפני התקפות סייבר חמורות שיעלו לך ממתנה.

היישום של המסגרת של NIST יכול להיות קצת מאתגר, אך זה טוב יותר מלחוות פגיעה באבטחת מידע. התקפות סייבר הופכות להיות יותר מתוחכמות והשמידו בקלות מספר ארגונים ועסקים. שחזור מהתקפת סייבר הוא מייגע, והדרך הטובה ביותר להימנע מכך היא להשתמש במסגרת NIST. סיבות נוספות שאתה צריך ליישם את מסגרת NIST לאבטחת מידע כוללות:

- זה עוזר ליצור גישה ארוכת טווח, רגישה ונרכסת לאבטחת המידע וניהול הסיכונים של הארגון שלך.

- זה עוזר להאצת העסק שלך באמצעות יחסים יעילים עם שרשראות האספקה.

- מסגרת NIST מתאימה בקלות, מה שהופך אותה לגמישה במיוחד, ללא קשר לסוג או גודל העסק שלך.

- זה עוזר לך להסתכל על בניית התכנית שלך, וזה מספק מסגרת לאינטראקציות עם משקיעים, כולל המנהלים העיקריים של הארגון שלך והמועצה של המניות.

- NIST נחשב על ידי רבים מהעסקים לסטנדרט כשמדובר באבטחת מידע. כתוצאה מכך, זה מעודד אמון בין עסקים, לקוחות ושותפים.

סיכום מסמך אבטחת המידע של NIST

מסמך אבטחת המידע של NIST (CSF) הינו פיתרון ממשלתי ארה"ב למגוון של עסקים ציבוריים ופרטיים המשמשים או מספקים תשתית קרדינלית. המטרה של המסמך של NIST היא לשפר את אבטחת התשתית הקרדינלית, ולספק מסגרת מוסכמת אבטחה לכל סוגי וגודל הארגונים.

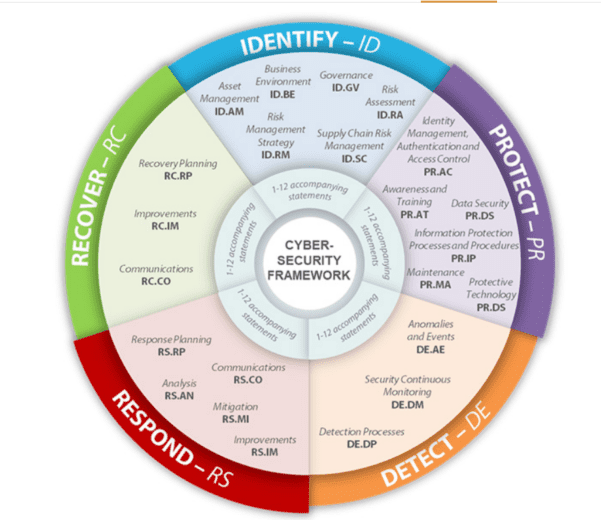

מסמך אבטחת המידע של NIST מחולק לחמישה פונקציות עיקריות המכונות גם בשם הלב המסמך. הן כוללות:

- לזהות: זה כולל פיתוח הבנה של איך לנהל סיכון אבטחת המידע לנכסים, מערכות, יכולות ונתונים.

- הגנה: זה כרוך בביצוע וקיומם של ההגנות הנחוצות להבטחת משימה בטוחה ומוצלחת של שירותי תשתיות קרדינליים.

- גילוי: פועל זה כולל פיתוח ויישום של צעדים יעילים לגילוי התרחשות תקלה אבקריאה או אירוע בהקדם ככל האפשר.

- תגובה: זה כרוך בביצוע הפעולות הדרושות כאשר חווים איום ביטחוני מזוהה.

- שיקום: זה קשור לפעולות המתאימות לשחזור כל יכולת או שירות שנפגע במהלך אירוע ביטחוני.

פונקציות NIST CSF מחולקות עוד ל-21 קטגוריות:

זהות:

- ניהול נכסים.

- סביבת עסקית.

- ממשל.

- הערכת סיכון.

- אסטרטגיית ניהול סיכון.

הגנה:

- בקרת גישה.

- מודעות ואימון.

- אבטחת נתונים.

- תהליכים ונהלים להגנת מידע.

- שירות ותחזוקה.

גילוי:

- אנומליות ואירועים.

- אבטחה וניטור רציף של מערכות האבטחה.

- תהליכים לגילוי.

תגובה:

- תכנון תגובה.

- תקשורת.

- ניתוח.

- פיצויים.

- שיפורים.

שיקום:

- תכנון שיקום.

- שיפורים.

- תקשורת.

NIST CSF מספק רמה מתאימה של אבטחה בסייבר על ידי הקמת תהליכים בסיסיים ובקרות הכרחיים לאבטחה בסייבר. זו שיטה מצוינת להמרה של יציבת סיכון ומצב אבטחה של ארגון מגישה רגישה לגישה מוכנה מראש.

תודה על קריאת מהו מסגרת האבטחה הסייברנטית של NIST? (שיטות מומלצות). אנחנו צריכים לסיים.

מהו מסגרת האבטחה הסייברנטית של NIST? (שיטות מומלצות) – סיכום

מסגרת האבטחה הסייברנטית של NIST עוזרת לארגונים רבים או עסקים עם הנחיות לחיזוק האבטחה של רשתותיהם בצורה יעילה. מסגרת זו הייתה חלק מתוכנית שהייה נשיא ארצות הברית הקודם, בארק אובמה, יישם כדי לעזור להגביר את התשתיות הקריטיות של הסייברנטיקה. מאז אז, הרבה ארגונים פרטיים וממשלתיים יישמו את המסגרת.

על אף שמסגרת האבטחה הסייברנטית של NIST אינה חובה, מומלץ לארגונים ליישם אותה כדי לעזור לחזק את הרשת שלהם. עם הידע שנרקם מעקיבה אחרי מסגרת האבטחה הסייברנטית של NIST, ייתכן להקל על דברים שונים, ללא קשיים כלשהם, מתקפות שונות, למרות כמה הן מתוחכמות.

Source:

https://infrasos.com/what-is-the-nist-cybersecurity-framework-best-practices/