עשרת הכלים הטובים ביותר למעקב אחר איומים באבטחת מידע (יתרונות וחסרונות). בפוסט זה, אנו מציגים כמה מהכלים למעקב אחר איומים הטובים ביותר בתחום אבטחת המידע עם יתרונותיהם וחסרונותיהם.

מעקב אחר איומים הוא תהליך המתבצע באופן פרואקטיבי לחיפוש פגיעויות במערכות ויישומים על מנת למנוע מתקפות מצד מתקפים. בנוסף, מאנליסטים מבצעים מעקב אחר איומים באופן ידני או בעזרת כלים לאבטחת מידע.

המתודות הטובות ביותר למעקב אחר איומים מתפתחות באופן קבוע כך שאין סוף לסוגי התקפות החדשים שמתעוררים. לכן, האסטרטגיה הנכונה למעקב אחר איומים היא לגלות רשתות סיכונים ולבדוק אותם. כמו כן, להסיר אותם לפני שמערכות האזהרה המסורתיות עולות את האזהרה.

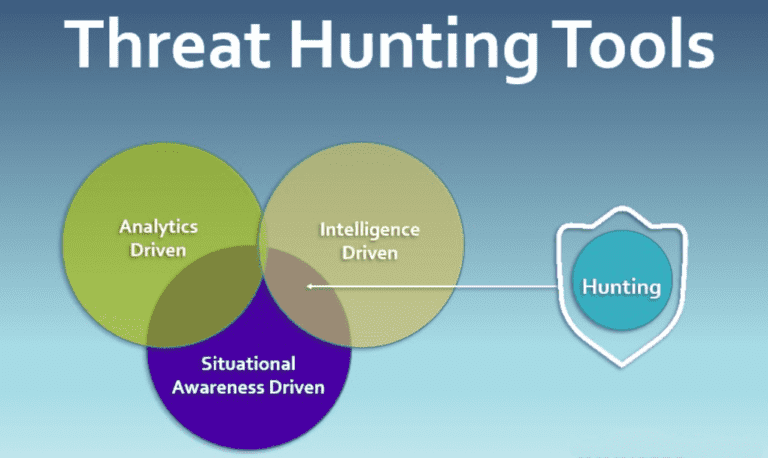

בסופו של דבר, ישנם גם סוגים שונים של מעקב אחר איומים:

- מעקב ראקטיבי (תגובה לתקפה).

- מעקב פרואקטיבי (מניעת תקפה).

אבטחה אנאליסטים או כל אחד שמנסה לאבטח איומים ברשת שלהם יכול להשתמש. עם עזרת תוכנת ציוד לצוד איומים אלה, תשמור על נתוניך.

נתחיל את המאמר 10 הכלים הטובים ביותר לצידו של איומים באבטחת מידע (יתרונות וחסרונות).

10 הכלים הטובים ביותר לצידו של איומים באבטחת מידע

מקור התמונה: אדובה

לְכָאוֹת, כלי ציוד לצוד איומים הוא תוכנה שמותקנת בארגונים רבים כדי למצוא איומים ברשת. לכן, באמצעות הפתרונות המעולים האלה, ארגונים זוהים איומים ברשת, מרכיבים מודעות, ומספקים ראיות. להלן כמה מהכלים המובילים לצידו של איומים הזמינים בשוק, אנא בדוק והשווה.

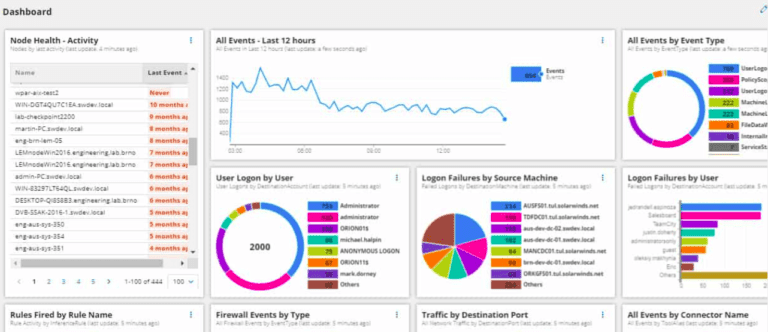

1. מנהל אירועי אבטחת מידע של SolarWinds

מנהל אירועי אבטחה של SolarWinds הוא מערכת ניהול אירועי אבטחה שמספקת תצוגה מאוחדת של כל סוגי האירועים. בגדול, היא אוספת מידע ממקורות מרובים ומבצעת ניתוח. בנוסף, היא מציעה לוח זכוכית אחת לתפעולי אבטחה ועוזרת לנטר אירועי אבטחה בזמן אמת.

בנוסף, היא תומכת באינטגרציה עם כלים אחרים כמו מערכות כרטיסי כניסה ומערכות עזר.

תכונות

- ניטור אינטגריטיות של קבצים.

- התאמה לתקני IT DISA STIG.

ניתוח לוגי של אירועים.ניטור פעילות משתמשים. - יומן אירועים אנליזר.

- ניטור פעילות משתמש.

- ניטור אבטחה רשת.

- אנליזר אבטחה USB.

- ניהול אבטחה של מגדל הגנה.

- מונע התקפות DDoS.

- גילוי בוט.

- ניטור SIEM יומן.

- הגנה מאיומים.

- דיווח תואם.

- הגנה מהתקפות SQL Injection.

- תגובות אוטומטיות.

יתרונות של SolarWinds Security Event Manager

- התוכנה מאפשרת לארגון לנהל את קבצי היומן שלהם ולבצע ניתוח.

- היא מתרעה מיידית בזיהוי כל חשדני פעילות.

- מאפשר למשתמשים ליצור ולתאם דיווחים מובנים.

- כולל יכולות ניהול וכן כלי SIEM העוזרים במניעת סיכומי בטיחות.

תכונות שליליות של מנהל אירועי בטיחות SolarWinds

- ממשק המשתמש צריך להיות יותר ידידותי למשתמש.

- מנהל אירועי בטיחות SolarWinds אינו תומך בגרסה הענן.

- בניית השאילתות מייגעת לשימוש

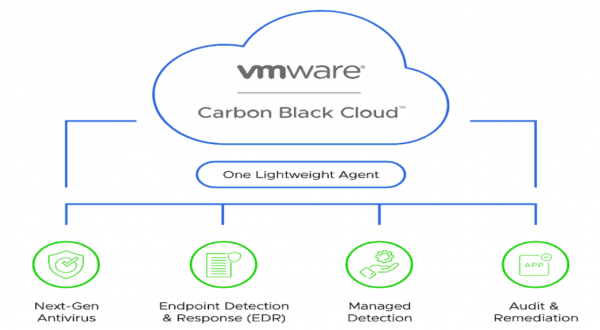

2. מכשירי גרף שחור של VMWare

מכשירי גרף שחור של VMWare הוא כלי חיפוש איומים פופולרי אחר שמשתמשים בו ברוב הארגונים להגנה מרובה על נקודות ממשק. בנוסף, לכל נקודת ממשק יש סוכן המתקשר עם מעבד הנתונים של גרף שחור ועוזר לפעול במהירות רבה יותר.

התוכנה עוזרת לעקוב אחרי מיליארדי אירועים במערכת ומונעת ממתקדמים לנצל כלים לגיטימיים. בהחלט, היא גם עוזרת לאוטומטזם את זרם העבודה של החקירה שלך כך שתוכל להגיב במהירות.

התוכנה כוללת גם מערכת גילוי איומים המגלה ושולחת אזהרה מיידית למערכת SOAR. באמצעות כלי זה, אתה מקטין את זמן התגובה לאירועים ומחזיר מחזורי CPU חיוניים לחברה.

תכונות

- תגובה אוטומטית.

- שער חומרה חכם.

- תמיכה במערכת SOAR.

- גילוי איומים מהיר.

- הגנה מנקושי כספים.

- אנטי וירוס למוסדות.

- אבטחת נקודות קצה מבוססת הענן.

יתרונות של VMWare Carbon Black Endpoint

- מונעת איומים בזמן אמת ומקטין את זמן הפסקת הפעילות.

- VMWare Carbon Black Endpoint מדגיש בבירור איך הזיהום התפשט למערכות שונות לאורך זמן.

- כדי לפצח בעיות ולקבוע אם Carbon Black הוא הגורם העיקרי, המשתמשים יכולים גם לשים עבודה או שרת לניצול מצב בקלות.

חסרונות של VMWare Carbon Black Endpoint

- אין אפשרות לסרוק קבצים בודדים.

- יכול להיות קשה להפעיל את התוכנה באמצעות SCCM.

- מנהל היומן אינו זמין.

3. קאטן פישינג

קאטן פישינג הוא סוג מסוים של כלי הגנה מפישינגהגנה מפישינג המסייע להגן על אתרים מלהיכנס להם. בו זמנית, הוא משתמש במידע הקשור לתעודות TLS בוגדות באופן חשוד.

עם קאטן הפישינג, בדרך כלל נוצר על ידי סריקת האתר ובדיקת כל פגמים על האתר. במציאת פגמים, הוא חוסם את ההתקפה ומונע מהאקרים להשיג גישה לאתר.

היום, משרדים רבים משתמשים בכלי קוד פתוח לגילוי דומיינים פישינג ומניעת איומים. כמו כן, קאטן פישינג מציע דירוגים על פי קריטריונים מסוימים, מה שמאפשר לצוותי ציד להתמקד באיומים אמיתיים.

תכונות

- ניתוח אוטומטי.

- משתמש ב-AI לכתיבת קודים.

- גילוי פגמים בזמן אמת.

- שינוי קוד ניהול.

- שיתוף פעולה.

יתרונות של קאטן פישינג

- מאפשר למשתמשים לגלות דומיינים פישינג בזמן אמת.

- מתמקד במונחים חשודים ומחפש איומים אמיתיים.

תפקידי Phishing Catcher

- לא נמצאו חסרונות לגבי רובוט קוץ התמונות.

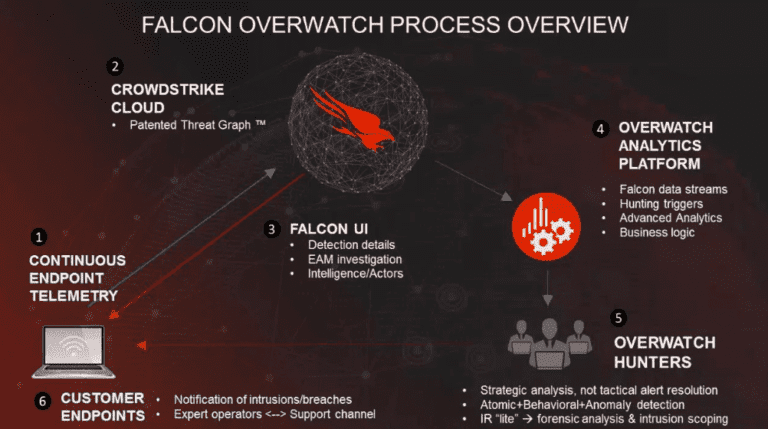

4. קראודסטרייק פלקון אוברוואץ'

קראודסטרייק פלקון אוברוואץ' היא מערכת המונעת באמצעות בינה מלאכותית המספקת הגנה בזמן אמת מניעת מתקפות סייבר. כתוצאה מכך, היא מספקת אבטחת נקודות מפתח אחידה, בטיחות רשת, ומערכת חוכמת איומים.

קראודסטרייק פלקון אוברוואץ' יכולה לזהות מתקיפים לפני שהם מתקיפים, לעצור מתקפות במהלך התקדמותן, ולתקן את הנזק. היא גם משתמשת בבינה מלאכותית לזיהוי משפחות ומגשימים של זיהומים והתקפת כספים בזמן אמת.

באופן שווה, ה- CrowdStrike Falcon Overwatch הוא פלטפורמת הגנה על נקודת הקצה המספקת נגישות מלאה לשטח המתקפה וחוסם מלאכותיים ואיומים לא ידועים. זה מאפשר למשתמשים לצפות בכל הפעילויות על מכשיר. בין אם זה נתונים, אפליקציות, תהליכים, קשרי רשת, העלאות/הורדות קבצים או טיעונים שורת פקודה, אפשר לעקוב אחרי כולם.

תכונות

יתרונות של CrowdStrike Falcon Overwatch

- CrowdStrike Falcon Overwatch עוזר להפחית עלויות, מורכבות ועלות עם תכונות מצוינות.

- מאפשר למשתמשים למצות נתונים בזמן אמת כדי לזהות פריצות.

- שימוש מעט או שווה בכוח מחשוב.

- אינטליגנציה במידע על איומים עם שיקול דעת על חמורות האיום.

- נגישות מלאה לשימוש במכשירי USB עם שליטה במכשירים של Falcon

חסרונות של CrowdStrike Falcon Overwatch

- שליטה במכשיר דרושה יותר מקיפה.

- העברת רכיב צריכה יותר שיפור.

- A few features may take time to assess or run.

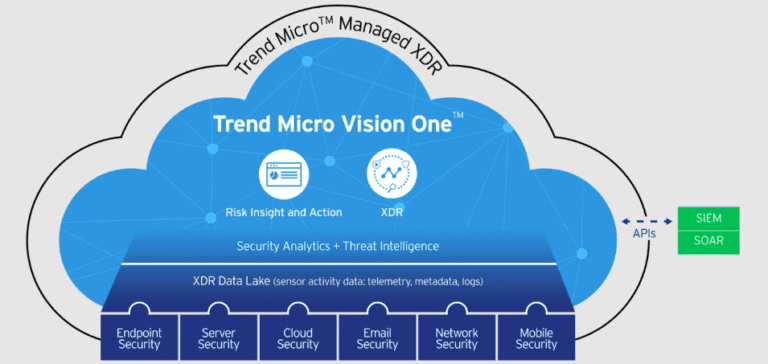

5. Trend Micro Managed XDR

Trend Micro Managed XDR הוא המוצר החדש של Trend Micro המספק סט מלא של פתרונות אבטחה עבור הענן. עוזר לארגונים ולספקים שירות לשמור על לקוחותיהם מאיומים שהופכים להיות מתקדמים, עקשנים ונרחבים יותר.

במיוחד, Trend Micro Managed XDR הוא פתרון אבטחה המציע מערכת הגנה מרובת שכבות נגד איומים ממוקדים. מספק הגנה מפני התקפות ממוקדות באמצעות שימוש במערכת אינטליגנציה מובנית המזהה וחוסמת פעילויות מסרוכסות.

עם Trend Micro Managed XDR מספק גם הגנה מול כניסת רסנוורם ומתקפות מלאכותיות אחרות, כמו גם הגנה מול הפרת מידע. מסביב, זה עוזר לארגונים להגן על הנתונים שלהם מלהיגנב על ידי הקרדים. כמו כן, זה מונע גישה לא מורשית למידע רגיש על ידי זרים.

תכונות

- חיפוש איומים ברמה הארגוניתאיום.

- תפיסת סיכון Zero Trust.

- חיפוש איומים ידני.

- דוחות תאימותדיווח.

- תגובה וגילוי איומים.

- מדגים את סיפור המתקפה המלא.

- מתאמים מתקפות מתקדמות.

- תומך בטקטיקות MITRE ATT&CK.

- זהות ניהול גישה.

- נוח לשילוב.

יתרונות של Trend Micro Managed XDR

- זה הבחירה הטובה ביותר עבור עסקים שאין בהם מומחים לאבטחה בשכר.

- מספק ראייה מקצה לקצה, מזהה פגמים בזמן אמת ומייצר דוחות פעולה.

- זה מסוגל לנהל אבטחה עבור מספר אתרים ולזהות איומים בזמן אמת.

תכונות של Trend Micro Managed XDR

- רוב המשתמשים מוצאים ש-Trend Micro Managed XDR הוא פתרון יקר.

- התוצאות מאוחרות.

- מערכת הסוכן מאוד איטית, היא צריכה לשפר את ביצועיה.

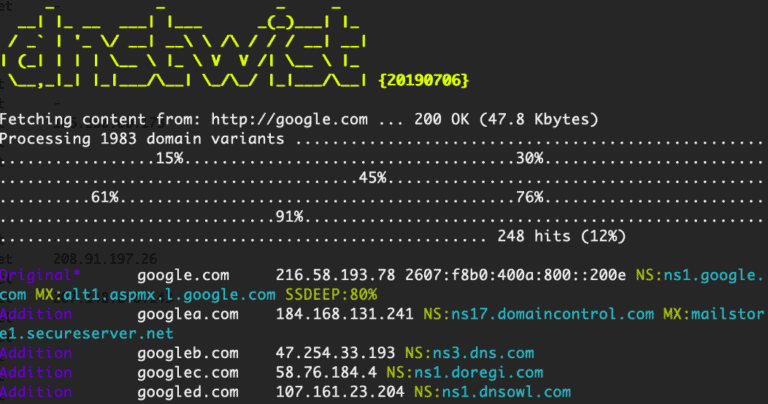

6. DNSTwist

DNSTwist הוא כלי מציאת איומים המסייע לארגון לזהות ולהגיב לאיומים. הוא משתמש במספר שיטות מעטה כדי למצוא נגעים ממאל, לזהות הונאות פישינג, ולאתר דומיינים מזיקים.

בנוסף, הוא מאפשר לארגונים לעקוב אחר דומיינים שגויים, דמויות חד תואמות, או שמות דומיין בינלאומיים (IDN). כמו כן, כדי למצוא חריגים מוזרים, הוא יכול גם להיכתב גיאוגרפית את כל תוצאותיו ולזהות דפים של הונאה בשידור חי.

תכונות

- שמות דומיין ב-Unicode (IDN).

- גילוי דף הונאה חי.

- מיקום GeoIP.

- ייצא דוחות.

- גילוי מארחי Rogue MX.

תוצאות של DNSTwist

- משתמש באלגוריתמים לגילוי דומיינים חשודים ושגויים

- יש לו את היכולת לגלות דפים פישינג חיים.

תכונות של DNSTwist

- אין תכונות של DNSTwist.

7. ממשק Cynet 360 AutoXDR

Cynet 360 הוא ספק בינוני של אבטחת מידע המספק סט של פתרונות להגנת הנכסים הדיגיטליים של הלקוחות שלו. החברה הייתה בשוק במשך שנים רבות. היא עזרה ליותר מ-2000+ ארגונים, כולל חברות Fortune 500 וסוכנויות ממשלתיות, להגן על הנכסים הדיגיטליים שלהם.

תכונות

- צידת איומים ושיתוף חממות.

- פרוטוקטור זיכרון.

- תמיכה במערכת חממות.

- הגנה עצמית נגד הפרת סף.

- ניתוח התנהגות משתמשים ויחידות (UEBA).

- גילוי ותגובה בנקודת קצה.

- ניהול פגם.

- הגנה מרגע הפריצה האוטונומית.

יתרונות של פלטפורמת Cynet 360 AutoXDR

- ניתוח ותיקון אוטומטי של איומים ברחבי הסביבה שלך.

- מספקת ראייה טובה יותר ועוזרת לגלות איומים ברחבי הסביבה.

חסרונות של פלטפורמת Cynet 360 AutoXDR

- מנהל היומן אינו זמין.

- קשיים בגילוי שירותים מחוברים חשודים וחווית עיכוב מסוים.

8. Gnuplot

Gnuplot הוא כלי פתוח נוסף העוזר לגלות חריגות בנתונים. בנוסף, Gnuplot יש המון שימושים, כמו גילוי חריגות בזרימת רשת, פעילות מערכת הקבצים, ויומני יישומים. גם משתמשים בו ליצירת גרפים של תוצאות הדמיה או מודלים.

ברור כי Gnuplot הוא כלי אמין לחיפוש איומים, ויזואליזציה נתונים וכלי ניתוח המשמש לגילוי חריגים בנתונים. השלב הראשון בשימוש ב-Gnuplot הוא להקים את הספרייה העבודה שלך. זה יהיה המקום בו אתה שומר את קבצי הנתונים הקלט שלך ואת הקבצים המוצא.

תכונות

- תומך בתסריטות אינטרנט.

- משתמש במנוע גרפים.

- תומך בסוגים שונים של פלט.

- כלי שורת פקודה.

יתרונות של Gnuplot

- תוכנת המקור הפתוח מאפשרת ציור נתונים בשני ושלושה ממדים.

- משתמש בכלי ויזואליזציה נתונים לניטור ולגילוי חריגים סטטיסטיים.

- באמצעות כלי שורת הפקודה, ציידים עשויים להזרים ל-Gnuplot כמויות עצומות של נתונים מפוצלים ולקבל תוצאות מיידיות.

חסרונות של Gnuplot

- גישה דרך האינטרנט אינה זמינה.

9. Exabeam Fusion

אקסבים היא חברת ניתוח נתונים המספקת מוצרים לארגונים ממשלתיים ופרטיים. עוזרת בזיהוי איומים פנימיים, מניעת התקפות סייבר, וניהול סיכון. לאקסבים יותר מעשור של ניסיון בחיפוש אחר איומים פנימיים.

המוצר המוביל של אקסבים הוא אקסבים פיוזן – פתרון יחיד המשלב ניתוח תוכן עם למידת מכונה כדי לזהות עובדים בסיכון גבוה על פי טביעות רגל דיגיטליות והתנהגויות.

תכונות

- זיהוי איומים, חקירה ותגובה (TDIR).

- קביעת תקינות דו"חות.

- ניהול יומן.

- ניתוח התנהגותי.

- תמיכה בשילוב.

- יישומי פרודוקטיביות SaaS.

- סוגי גרפים מוגדרים מראש.

- שילוב תכונות איומים אינטליגנציה.

יתרונות של אקסבים פיוזן

- אוסף נתונים הקשורים לפעילות שלו מיישומים ובודק קבצי יומן.

- מספק כיסוי מלא ועוזר להשיג הצלחה במערכות אבטחה.

- תמיכה ב-500+ שילובים וסוגי גרפים מוכנים מראש.

תכונות שליליות של Exabeam Fusion

- אם נקודת מגורים אין קשר לרשת, היא אינה מאובטחת.

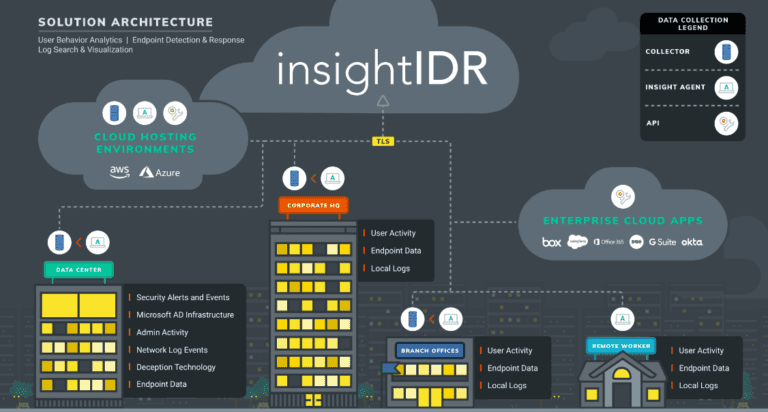

10. Rapid7 InsightIDR

Rapid7 InsightIDR הוא מוצר רוברט קיום שמשמש ארגונים לזיהוי איומי סייבר. המוצר משתמש בלמידה מכונה לזיהוי האיום הסביר ביותר ומספק תובנות פעולתיות. התובנות מספרות על מה שהאיום עושה, איך הוא מתפשט ומי הוא מכוון אליו.

Rapid7 InsightIDR מזהה אוטומטית פליטה זרה לא ידועה באמצעות ניתוח היררכי של קבצים במכונה של המשתמש או בחשבון משתתף ברשת. הוא גם מזהה פליטה חדשה על ידי מעקב אחר שינויים במערכת הקבצים.

תכונות

- אינפורמציה על איומים.

- זיהוי איומים מבוסס חריגות.

- זיהוי איומים מבוסס חתימה.

- זיהוי ותגובה לאירועים.

- ניתוח התנהגות משתמש וישות.

- פתרון נייד קלו, מבוסס ענן.

- תגובה אוטומטית.

- ניהול פגמים.

תוצאות חיוביות של Rapid7 InsightIDR

- השקע והערכת תוצאות תוך ימים ולא חודשים.

- הגדל את הפרודוקטיביות שלך כדי לשחרר עוד זמן ביום שלך.

- פתרון מבוסס ענן מוצע מראש מספק גילויים מוגדרים מראש.

חסרונות של Rapid7 InsightIDR

- המשתמשים צריכים לשלם תוספת כדי לקבל את פונקציית ה- SOAR.

- ניתוח המחוונים של התקיפה מורכב.

- הרצת סריקות מערכת מצרה על רוחב הפס של הרשת ומשפיעה על תהליכים אחרים.

תודה שקראתם את עשרת הכלים הטובים ביותר לחיפוש איומים באבטחת מידע. אנחנו נסכים כאן.

מסקנה לעשרת הכלים הטובים ביותר לחיפוש איומים באבטחת מידע (יתרונות וחסרונות)

חיפוש איומים הוא תהליך של זיהוי והסרת איום שלא זוהה על ידי שום מערכת אבטחה. חיפוש האיומים הוא משימה מאתגרת וחשובה מאוד לאבטחת החברה. בעזרת כלי חיפוש איומים, הוא יותר קל למצוא איומים. הכלי יכול להשתמש בטכניקות שונות כמו חיפוש מידע, ניתוח תעבורת רשת וכו '. רוב הארגונים סומכים על כלים אלה לחיפוש תוכנות זדוניות ברשתות או בדואר דואר נכנס או יוצא.

Source:

https://infrasos.com/top-10-best-threat-hunting-tools-in-cyber-security/