כיצד למעקב ולבקור את שרת ה־Windows שלך עבור אירועי אבטחה. בנוף הדינמי של תשתיות המידע, שימור התקינות והאבטחה של סביבת שרת ה־Windows שלנו הוא יסודי. מעקב וביקור הם לא רק צעדים פעילים. הם שומרים ויגים ודאיים המבטיחים את עמידות המערכת שלנו נגד איומים פוטנציאליים וגישה לא מורשית. מאמר זה חוקר את הרכיבים הקריטיים של מעקב וביקור בשרת Windows, מציע תובנות ערכיות בכלים ובשיטות הנדרשות לזיהוי וטיפול באירועי אבטחה. בכך הוא מחזק את הגנות הדיגיטל של סביבת השרת שלנו.

כיצד למעקב ולבקור את שרת ה־Windows שלך עבור אירועי אבטחה

כל מערכת ברשת של ארגון מייצרת קבצי לוגים מסוימים. ניהול ומעקב אחר נתוני הלוג הללו חיוני לזיהוי בעיות שקורות בתוך הרשת. הלוגים משמשים כמקור ראשוני של ראיות פורנזיות במקרה של תקרית. בנוסף לכך, מעקב אחר הלוגים מסייע גם בעמידה בדרישות ההתאמה לתקנות. פעילות הספרייה (AD), פלטפורמת הניהול והשליטה בזיהוי ובגישה של רוב הארגונים, צריכה להישאר תחת מעקב באופן רציף. האירועים שקורים בסביבת AD (פלטפורמת Windows) מסווגים ומתעדים בשלושה קטגוריות ראשיות:

- לוגי אפליקציה.

- לוגי מערכת.

- לוגי אבטחה.

הלוגים האבטחה כוללים פרטים על אירועים כמו כניסת משתמש לחשבון ו־יציאה מהמערכת, שינויים בקבוצות פריבילגיות, יצירה, מחיקה או שינוי של משימות מתוזמנות, וכו '. כל אלה הם ראשוניים כאילו לבחינת ראיות פורנזיות במקרה של תקלה, ליצירת ציר זמן ולעקוב אחר נתיב התקפה. מעקב עקבי אחר אירועי אבטחה וניתוח הלוגים עוזרים למנהלי רשת להשיג תובנות על תקיפות פוטנציאליות המאיימות על תשתיות המחשוב של הארגון ולשפר את מעמד האבטחה.

סוגים שונים של לוגים של אירועי אבטחה

באבטחת מידע דיגיטלית, הבנת הדפים שונים של לוגים אירועים חיונית. הסקטור הזה חוקר את הקטגוריות—מאימות עד לוגי האודיט—החיוניות לצורך ניטור והגנת תקינות המערכת. בדוק כיצד כל סוג לוג מתרומם לתצוגה מקיפה של הנוף האבטחתי ומחזק את אסטרטגיית האבטחת הסייבר. למאמר זה, אנו מתמקדים יותר בלוגי האבטחה. האירועים הבאים הם חלק מהאירועים החיוניים לביטחון שאנו מתחילים לנטר בסביבתנו:

אירועי התחברות משתמש

ניטור של אירועי התחברות משתמש חיוני לזיהוי של אילו משתמשים היו פעילים בכל רגע נתון. במקרה של פריצה, זיהוי משתמשים ספציפיים המגיעים אל משאבי הרשת הוא מקום מצוין להתחיל בחקירה. להלן מספר מזהה אירועי הלוג של Windows הקשורים לאירועי התחברות משתמש:

-

- נכשלו התחברויות – אירוע מזהה 4771

- התחברויות מוצלחות – אירוע מזהה 4624

- נכשלויות שנגרמו על ידי סיסמאות רעות – אירוע מזהה 4625

שינויים במאפייני משתמש

חשוב לשמור על בדיקה של שינויים שנעשו לתכונות המשתמש. שינויים לא מורשים בתכונות המשתמש עשויים להיות תחילה לפגיעה בחשבון או לפני התקפות מבפנים. להלן כמה ממספרי האירועים הקשורים עם שינויים חיוניים:

-

- משתמש שינה את הסיסמה – מספר אירוע 4723

- חשבון משתמש שונה – מספר אירוע 4738

אירועי נעילת חשבון

פתרון בעיות נעילת חשבונות של עובדים הוא אחת מהמשימות היומיומיות שבוצעות על ידי מנהלי ה-IT. ביצוע ביקורת על אירועי נעילת חשבון עוזר לזהות את הסיבה לנעילות ולפתור ביעילות את הבעיה. להלן כמה ממספרי האירועים הקשורים עם אירועי נעילת חשבון:

-

- חשבון משתמש ננעל – מספר אירוע 4740

- חשבון משתמש שנפתח לפתיחה – מספר אירוע 4767

אירועי ניהול קבוצה

מעקב אחר שינויים בחברות הקבוצה ב-Active Directory חיוני לזיהוי גישה לא מורשית למשאבים ולסוחרת זכויות. שינויים זדוניים שנעשים בקבוצות מפריעים לפעולת הארגון מאחר שמשתמשים עשויים לאבד גישה למשאבים שהם זקוקים לעבודה יעילה. להלן מספר מזהי אירוע הקשורים לאירועי שינוי קבוצה קריטיים:

-

- משתמש נוסף לקבוצת פריבילגיות – מזהה אירוע 4728, 4732, 4756

- חבר נוסף לקבוצת סטנדרטית – מזהה אירוע 4728, 4732, 4756, 4761, 4746, 4751

- חבר הוסר מהקבוצה – מזהה אירוע 4729, 4733, 4757, 4762, 4747, 4752

שינויים באובייקט מדיניות קבוצה

אובייקט מדיניות קבוצה (GPO) מספק פלטפורמה משולבת להגדרת ולניהול הגדרות משתמש, יישומים ומערכות הפעלה בסביבת רישום Active Directory. לשמור על קרובות לשינויי מדיניות חשובים כמו נעילת חשבון ושינויי מדיניות סיסמאות חיוני לזיהוי מיידי ותגובה לפעילויות זדוניות. להלן כמה ממזהי האירועים הקשורים לשינויי GPO חשובים:

-

- שינויים במדיניות קבוצה – מזהה אירוע 5136

- יצירת GPOs – מזהה אירוע 5137

- מחיקת GPOs – מזהה אירוע 5141

פעילויות משתמש פריבילגי

מעקב אחר פעילויות משתמשים פריבילגיים עשוי לאפשר לארגון להגן על נכסים חיוניים, לזהות פעילויות חריגות ולהפחית איומים חיצוניים ופנימיים. להלן מזהים אירועים שקשורים לפעילות משתמש פריבילגי חיונית:

-

- אובייקט שירות ספרייה נערך – מזהה אירוע 5236

- ניסיון ל אפס סיסמת חשבון – מזהה אירוע 4724

צפייה באירועים באמצעות צפיין האירועים של Windows

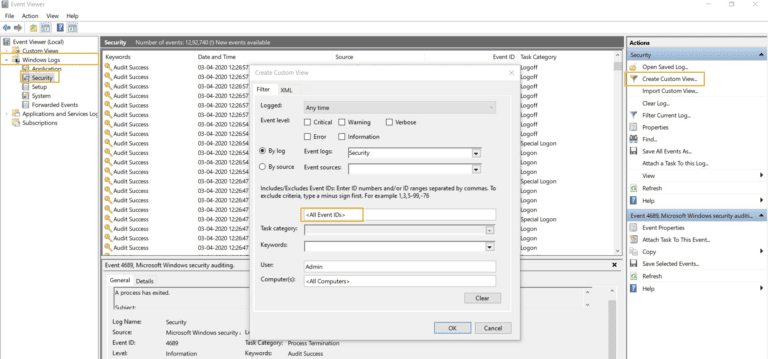

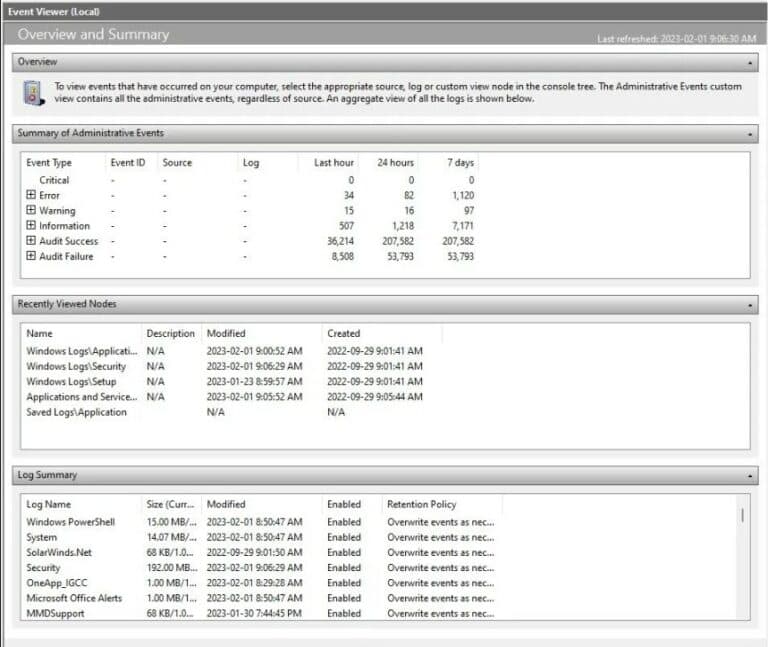

לאחר הפעלת ביקורת, אנו משתמשים בצפיין האירועים כדי לראות את הלוגים ולחקור אירועים על פי השלבים המצוינים להלן:

- לחץ על התחל ➔ כלים מנהליים ➔ צפיין אירועים

- לחץ יומני Windows ובחר אבטחה. אנו רואים את כל האירועים שנרשמו ביומני האבטחה.

- חפש את מזהה האירוע הרצוי באמצעות האפשרות ל מצא או צור תצוגה מותאמת אישית כדי למצוא את לוגי האירועים שאנו מחפשים.

Windows, שהוא הפלטפורמה המובילה ברשתות עסקיות רבות, הלוגים האבטחתיים שנוצרים על ידי אלו הם נפוצים. לבצע כל אירוע אבטחה שנרשם באופן ידני כדי לזהות פעילויות חריגות הוא בעצם בלתי אפשרי.

שיטות מיטב התרגום של יומן אירועי אבטחת Windows

ללא תכנון, מדיניות הבדיקה שלנו ב- Windows יוצרת נתונים במידות גבוהות של מידע מוביל. עלינו לעקוב אחרי כמה אסטרטגיות בסיסיות כדי להשתמש ביומני אירועי אבטחת Windows לצורך אבטחה והתאמה לתקנים בצורה יעילה. ברמה הגבוהה ביותר, עלינו להבין את הקיבוץ הלוגי של משאבים ופעילויות שדורשים בדיקה.

ניהול יומני Windows

- אפשר מדיניות בדיקה רלוונטית: ודא שמדיניות הבדיקה המרכזיות, כולל כניסת/יציאה מחשבון, שימוש בהרשאות, גישה לאובייקטים, שינויי מדיניות ואירועי מערכת, מופעלים בהתאם לצרכי האבטחה הארגוניים.

- סקירת יומן קבועה וניקוי: נערוך באופן תקופתי ביקורות וננקה את יומני האירועים כדי למנוע בעיות קיבולת. נממש תהליכי סיבוב אוטומטי של יומני ארכיון לניהול יומנים יעיל.

- יומנים מרכזיים: נהיה משתמשים בכלים כמו העברת אירועי Windows או פתרונות של צד שלישי למרכזיות יומנים, מספקים תצוגה מאוחדת לניתוח והתראה.

- מדיניות שמירת יומן אירועים:קביעת מדיניות ברורה לשמירת יומני האירועים לפי דרישות החוק ותקנות האבטחה הארגוניות.

- מעקב והתראות בזמן אמת:יישום מעקב בזמן אמת עבור אירועי אבטחה קריטיים והגדרת התראות עבור מזהים אירועים ספציפיים או תבניות על מנת לסייע בגילוי מראש של איומים.

- בקרת גישה מאובטחת:הגבלת גישה ליומני האירועים לצוות מורשה, עוקבת אחר עקרון ההרשאות המינימליות כדי למנוע תערובת לא מורשית.

- גיבויים של יומני האירועים:גיבויים תקופתיים של יומני אירועי האבטחה כדי לשמור על הנתונים במקרה של כשלי מערכת או אירועי אבטחה. גיבויים הם חיוניים לניתוח פורנזי.

- שמירה על עדכוני המערכת:מיקרוסופט מעדכנת באופן תדיר את מערכת ההפעלה של Windows ו את תוכנות האבטחה בעדכונים האחרונים כדי לטפל בפגיעות ידועות.

- הכשרת צוות:ספק הכשרה לצוות טכנולוגי מידע אחראי על ניטור וניהול יומני אירועי אבטחה. צייד אותם בידע על אירועי אבטחה יומיומיים ואמצעי תגובה מתאימים.

- אינטגרציה עם פתרונות SIEM:אם רלוונטי, לשלב רשומות אירועים לתוך פתרונות ניהול אירועים ומידע בטחוני (SIEM) כדי לשפר את יכולות הניתוח, הקישור והדיווח.

תודה על זמנך. אנו מסיימים את המאמר איך לנטר ולבצע בדיקת אבטחה עבור שרת Windows שלך לאירועי אבטחה..

איך לנטר ולבצע בדיקת אבטחה עבור שרת Windows שלך לאירועי אבטחה סיכום

בסיכום, התיאורגנות מפוקחת של צפייה וביקורת על שרתי Windows אינה רק שיטת התנהגות מומלצת; זו עיקרון אסטרטגי בסייברביטחון. על ידי הבצעת כלי צפייה מעוצבים ותרגולים פרואקטיביים של ביקורת, ארגונים יוצרים הגנה עמידה נגד איומים פוטנציאליים לאבטחת המשק המקומי, ומבטיחים את שלמות הקיום המתמיד של סביבת השרתים שלהם. כאשר הנוף הדיגיטלי מתפתח, המחויבות לידיעה ולביקורת דרך צפייה מעוצבת מתהפכת למערכת הגנה ולבסיס החזק ביותר להמצאת היסודות של תשתית שרתי Windows מאובטחת ומהימנה.

Source:

https://infrasos.com/how-to-monitor-and-audit-your-windows-server-for-security-events/