Qu’est-ce que le Cadre de Cybersécurité du NIST ? (Meilleures pratiques). De nombreuses nouvelles organisations ainsi que des anciennes suivent un nouveau ensemble de cybersécurité cadres connus sous le nom de NIST cadre de cybersécurité. Il est devenu assez populaire auprès de quelques entreprises et organisations, mais que signifie-t-il?

Si vous n’avez aucune idée de ce que représente et signifie le NIST cybersécurité et bien, ne vous inquiétez pas car vous n’êtes pas seul. Dans cet article, nous vous donnerons une explication détaillée de ce que signifie le cadre de cybersécurité du NIST et de ses différentes pratiques.

Devrions-nous commencer par Qu’est-ce que le Cadre de Cybersécurité du NIST ?

Qu’est-ce que le Cadre de Cybersécurité du NIST ?

Source de l’image: Forescout.com

Le cadre de cybersécurité du NIST est un ensemble de directives visant à détecter, identifier et répondre aux attaques cybernétiques. Ce cadre a été créé par les instituts nationaux des normes et de la technologie (NIST) aux États-Unis pour fournir une feuille de route solide que les secteurs privés ou les organisations utiliseront pour renforcer leur cybersécurité.

Il est important de noter que le cadre de cybersécurité du NIST est un cadre entièrement volontaire qui aide les petites entreprises ou les start-ups. La plupart des grandes organisations disposent d’un système de sécurité par défaut pour les aider à maintenir leur cybersécurité. Ce système de sécurité est une chose que beaucoup de petites entreprises ne possèdent pas, d’où la nécessité de mettre en œuvre le cadre de cybersécurité du NIST. Bien qu’il serve principalement aux petites entreprises, les grandes organisations peuvent également mettre en œuvre le cadre de cybersécurité du NIST si elles souhaitent renforcer leurs réseaux.

L’histoire du NIST remonte à 2013 lorsque l’ancien président des États-Unis, Barack Obama, a émis un décret visant à renforcer l’infrastructure de cybersécurité. Par conséquent, le décret a conduit au développement d’un cadre de cybersécurité volontaire avec des directives détaillées pour aider les organisations à comprendre la meilleure approche en matière de cybersécurité. Le cadre est également flexible et accueille les organisations du secteur privé de petite taille aux grands secteurs gouvernementaux.

Depuis son introduction, le cadre de cybersécurité du NIST est devenu un guide par défaut et efficace pour de nombreuses organisations pour renforcer leur cybersécurité assez facilement. Par le passé, il était un peu difficile pour les organisations de comprendre ce qu’elles devaient faire en matière de cybersécurité. Mais maintenant, le cadre du NIST donne à ces organisations un bon chemin à suivre et les différentes choses qu’elles doivent faire.

Quelles sont les meilleures pratiques du NIST?

Crédit image : Identity Maestro

Le cadre de cybersécurité du NIST suit un chemin direct pour aider une entreprise à renforcer facilement son réseau. Par conséquent, après avoir décidé de mettre en œuvre ce cadre, vous devez suivre quelques pratiques. Jetons-y un coup d’œil :

Lire aussi Utiliser l’outil de surveillance Azure AD

Identifier

Une organisation doit identifier toutes ses propriétés/caractéristiques réseau. Elle doit identifier tous les ordinateurs ainsi que les autres équipements sur le réseau. Cette identification aide à développer une compréhension de l’organisation du réseau. Et donc, à partir de cette compréhension, vous pouvez facilement gérer les différents risques qui pourraient survenir sur le réseau.

Source de l’image : Pixabay.com

Après avoir identifié chaque ordinateur et équipement sur un réseau, il est également nécessaire de comprendre le type d’informations et de données que chaque ordinateur et équipement recueille. Les vulnérabilités sur le réseau doivent également être identifiées en suivant cette pratique. Cette identification aide une organisation à concentrer ses efforts sur l’atténuation du risque qui pourrait résulter de ces vulnérabilités ou de l’exposition des informations ou données recueillies qui pourraient être confidentielles.

Protéger

La protection implique la mise en œuvre de mesures de sécurité supplémentaires pour éviter une attaque sur un réseau. Cette pratique limite l’accès à certaines données, systèmes et actifs réseau. Limiter l’accès renforce la confidentialité des informations ainsi que réduit ses chances de tomber entre de mauvaises mains.

Source de l’image : Pixabay.com

Outils de sécurité pour protéger le réseau et ses données. Ces outils aident à alerter les organisations sur les différentes anomalies qu’ils trouvent sur un réseau afin que l’organisation puisse les traiter. Les mots de passe sont également essentiels dans cette pratique, et il est préférable de mettre en œuvre l’authentification car cela aide à protéger un réseau contre les attaques cybernétiques.

La protection inclut également la segmentation d’un réseau — protéger les informations sensibles en les fragmentant et en les stockant dans différentes sections du réseau. La segmentation des données garantit que vous ne perdez pas d’informations confidentielles ou sensibles en une seule fois si vous subissez une attaque sur le réseau.

Détecter

Les organisations devraient mettre en place des systèmes ou des outils de cybersécurité pour aider à détecter les violations de réseau. Associés aux outils de sécurité, vous devrez également surveiller régulièrement le réseau. De cette manière, détecter les activités anormales et les éliminer à temps est facile. Pour mener efficacement cette tâche, il est nécessaire de surveiller les différents journaux système et également de rechercher de nouvelles vulnérabilités qui pourraient apparaître sur un réseau.

Après avoir détecté des activités malveillantes sur un réseau, vous devez répondre rapidement pour vous en débarrasser. Une organisation doit agir, sinon elle exposera son réseau à des attaques. La réponse peut également impliquer l’utilisation de différents outils de sécurité pour éliminer la menace ou une vulnérabilité si elle est détectée.

La réponse doit toujours être rapide. Car si une organisation ne répond pas rapidement à une vulnérabilité détectée sur un réseau, les menaces cybernétiques peuvent rapidement exploiter cette vulnérabilité pour attaquer et détruire un réseau. Une réponse rapide est obligatoire dès que des activités malveillantes ou des vulnérabilités sont détectées.

Récupérer

Si une menace cybernétique attaque le réseau d’une organisation, cela provoque la perte de la plupart de ses informations et de ses données. Une organisation devrait mettre en place différentes activités qui l’aideront à récupérer toutes les informations perdues sur son réseau après une attaque. Si une organisation perd toutes ses données, il devient difficile pour son réseau de revenir à ses activités normales.

La plupart des activités sur un réseau tournent autour de la plupart des données stockées sur le réseau. Ces données stockées aident également le réseau à offrir des services au public ou à quiconque utilise le réseau. Lorsque ces données stockées sont perdues, le réseau ne pourra plus offrir de service jusqu’à ce qu’il soit restauré.

Source de l’image : Embroker.com

Cela pratique ou plan de récupération facilite la récupération d’un réseau après une attaque et permet de reprendre les activités normales activités. Sans ce plan, il devient très difficile de continuer les activités normales car il faut reconstruire ce qui a été perdu lors de l’attaque.

Devriez-vous mettre en œuvre le cadre de cybersécurité NIST?

Le cadre de cybersécurité NIST a été conçu pour les petites entreprises et les organisations, comme nous l’avons dit, mais le cadre est entièrement facultatif. Refuser d’implémenter le cadre ne vous coûtera ni à vous ni à votre organisation. La décision vous appartient.

Puisque ce n’est pas obligatoire, devriez-vous mettre en œuvre le cadre de cybersécurité NIST cadre pour votre organisation ou entreprise? Si vous vous souciez de renforcer la sécurité de votre réseau, il est conseillé d’implémenter le cadre NIST car il aide à protéger vos réseaux contre les attaques cyberattaques qui vous coûteront cher.

Le cadre aide une organisation à être pleinement consciente des différentes activités sur ses réseaux. Avec cette connaissance, ils peuvent utiliser efficacement le guide du cadre pour détecter les anomalies et y répondre efficacement à temps. Une sécurité plus stricte ne fait que favoriser davantage de progrès au sein d’une organisation.

Mettre en œuvre le cadre NIST peut être un peu difficile, mais c’est préférable à subir une violation de sécurité. Attaques informatiques qui deviennent de plus en plus sophistiquées et ont détruit facilement diverses organisations et entreprises. La remontée après une attaque informatique est éprouvante, et la meilleure façon d’éviter cela est d’utiliser le cadre NIST. D’autres raisons pour lesquelles vous devriez appliquer le cadre de cybersécurité NIST incluent :

- Il permet de créer une approche à long terme, réactive et adaptative de la cybersécurité et de la gestion des risques de votre organisation.

- Il favorise la croissance de votre entreprise grâce à des relations efficaces avec les chaînes d’approvisionnement.

- Le cadre NIST est facilement adaptable, ce qui en fait extrêmement flexible, quelle que soit la nature ou la taille de votre entreprise.

- Il vous aide à raisonner sur la maturité de votre programme et il fournit un cadre pour les interactions avec les parties prenantes, y compris la haute direction et le conseil d’administration de votre organisation.

- Le NIST est considéré par de nombreuses entreprises comme la référence en matière de cybersécurité. En conséquence, il favorise la confiance entre les entreprises, les clients et les partenaires.

Résumé du Framework de cybersécurité NIST

Le Framework de cybersécurité NIST (CSF) est une orientation du gouvernement américain pour les organisations publiques et privées qui possèdent, exploitent ou fournissent des infrastructures critiques. L’objectif du cadre NIST est d’améliorer la cybersécurité des infrastructures critiques et de fournir un cadre de sécurité standardisé pour toutes les tailles et types d’organisations commerciales.

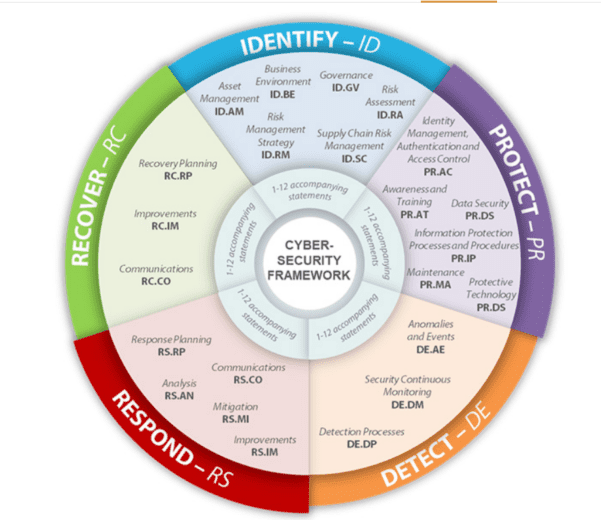

Le Framework de cybersécurité NIST est divisé en cinq fonctions principales, également appelées le noyau du Framework. Ils incluent :

- Identifier : Cela implique de développer une compréhension de la manière de gérer les risques de cybersécurité liés aux actifs, systèmes, capacités et données.

- Protection:Cela implique établir et mettre en œuvre les protections nécessaires pour assurer une livraison sécurisée et réussie des services d’infrastructure critiques.

- Détecter:Cette fonction consiste à développer et à mettre en place des mesures efficaces pour identifier le plus rapidement possible la survenue d’une anomalie de sécurité ou d’événement de sécurité.

- Répondre:Cela implique d’effectuer les actions nécessaires en cas de menace de sécurité détectée.

- Récupérer:Cela concerne les activités appropriées pour restaurer les capacités ou services endommagés lors d’un événement de sécurité.

Les fonctions du NIST CSF sont divisées en 21 catégories:

Identité:

- Gestion des actifs.

- Environnement commercial.

- Gouvernance.

- Évaluation des risques.

- Stratégie de gestion des risques.

Protection:

- Contrôle d’accès.

- Connaissance et formation.

- Sécurité des données.

- Processus et procédures de protection de l’information.

- Entretien.

Détecter :

- Anomalies et événements.

- Sécurité et surveillance continue monitoring.

- Processus de détection.

Répondre :

- Planification de la réponse.

- Communications.

- Analyse.

- Atténuation.

- Améliorations.

Récupérer :

- Planification de la récupération.

- Améliorations.

- Communications.

Le NIST CSF fournit un niveau de base approprié de cybersécurité en établissant des processus fondamentaux et des contrôles nécessaires pour la cybersécurité. C’est une excellente méthode pour convertir l’approche de gestion des risques et la posture de sécurité d’une organisation d’une approche réactive à une approche proactive.

Merci d’avoir lu Qu’est-ce que le cadre de cybersécurité du NIST ? (Meilleures pratiques). Nous devrions conclure.

Qu’est-ce que le cadre de cybersécurité du NIST ? (Meilleures pratiques) Conclusion

Le cadre de cybersécurité du NIST aide de nombreuses organisations ou entreprises en leur fournissant des lignes directrices pour renforcer efficacement la sécurité de leurs réseaux. Ce cadre faisait partie d’un plan mis en place par l’ancien président américain, Barack Obama, pour aider à accroître l’infrastructure critique de la cybersécurité. Depuis lors, de nombreuses organisations privées et gouvernementales ont mis en œuvre ce cadre.

Bien que le cadre de cybersécurité du NIST ne soit pas obligatoire, il est conseillé aux organisations de le mettre en œuvre pour renforcer leur réseau. Grâce aux connaissances acquises en suivant ce cadre, il devient facile de faire face à différentes attaques, quelle que soit leur sophistication.

Source:

https://infrasos.com/what-is-the-nist-cybersecurity-framework-best-practices/