Hay constantes niveles de ataques altos y exploraciones de puertos en servidores Linux todo el tiempo, mientras que un firewall configurado correctamente y actualizaciones regulares del sistema de seguridad agregan una capa adicional para mantener el sistema seguro, pero también debes vigilar con frecuencia si alguien logra ingresar. Esto también ayudará a garantizar que tu servidor se mantenga libre de cualquier programa que tenga como objetivo interrumpir su funcionamiento normal.

Las herramientas presentadas en este artículo están creadas para estas exploraciones de seguridad y son capaces de identificar virus, malware, rootkits y comportamientos maliciosos. Puedes usar estas herramientas para realizar exploraciones regulares del sistema, por ejemplo, todas las noches, y enviar informes a tu dirección de correo electrónico.

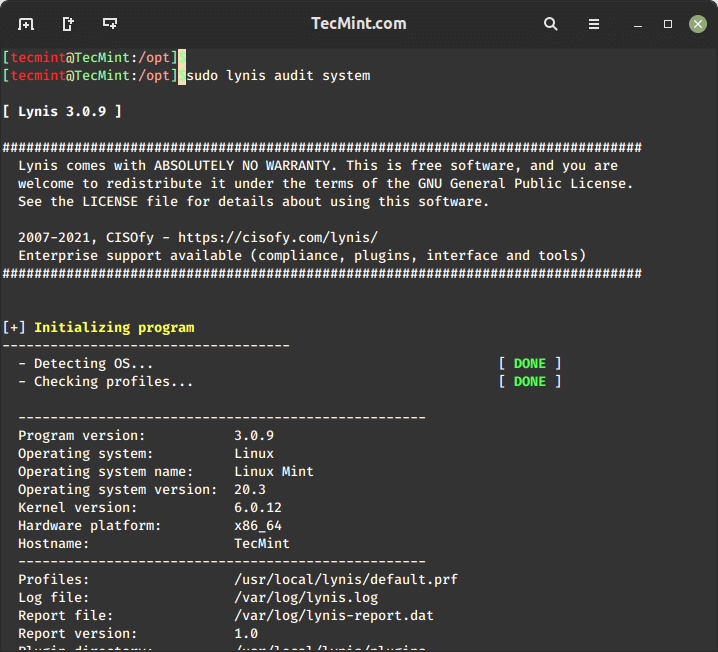

1. Lynis – Auditoría de seguridad y escáner de rootkits

Lynis es una herramienta gratuita, de código abierto, potente y popular para auditoría y exploración de seguridad en sistemas operativos tipo Unix/Linux. Es una herramienta de exploración de malware y detección de vulnerabilidades que escanea sistemas en busca de información de seguridad y problemas, integridad de archivos, errores de configuración; realiza auditorías de firewall, verifica software instalado, permisos de archivos/directorios y mucho más.

Es importante tener en cuenta que no realiza automáticamente ningún endurecimiento del sistema, sin embargo, simplemente ofrece sugerencias que le permiten fortalecer su servidor.

Instalaremos la última versión de Lynis (es decir, 3.0.9) desde las fuentes, utilizando los siguientes comandos.

cd /opt/ sudo wget https://downloads.cisofy.com/lynis/lynis-3.0.9.tar.gz sudo tar xvzf lynis-3.0.9.tar.gz sudo mv lynis /usr/local/ sudo ln -s /usr/local/lynis/lynis /usr/local/bin/lynis

Ahora puede realizar el escaneo de su sistema con el siguiente comando.

sudo lynis audit system

Para ejecutar lynis automáticamente todas las noches, agregue la siguiente entrada de cron, que se ejecutará a las 3 am y enviará informes a su dirección de correo electrónico.

0 3 * * * /usr/local/bin/lynis --quick 2>&1 | mail -s "Lynis Reports of My Server" [email protected]

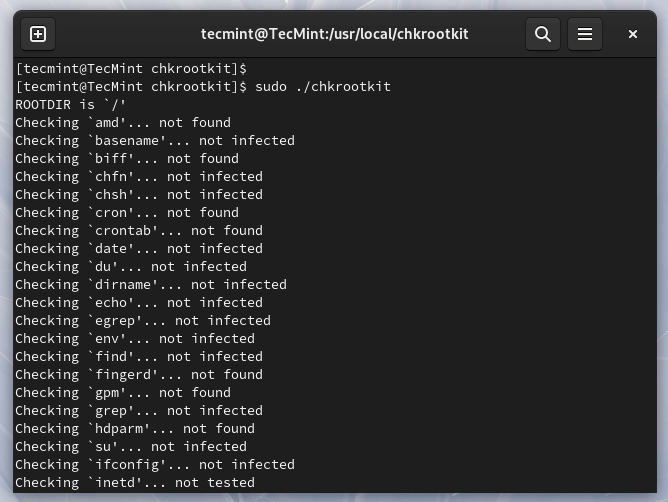

2. Chkrootkit – Un Escáner de Rootkits para Linux

Chkrootkit es también otro detector de rootkits gratuito y de código abierto que verifica localmente signos de un rootkit en sistemas tipo Unix. Ayuda a detectar agujeros de seguridad ocultos.

El paquete chkrootkit consta de un script de shell que verifica las binarias del sistema en busca de modificaciones de rootkit y una serie de programas que verifican varios problemas de seguridad.

La herramienta chkrootkit se puede instalar utilizando el siguiente comando en sistemas basados en Debian.

sudo apt install chkrootkit

En sistemas basados en RHEL, necesitas instalarlo desde fuentes utilizando los siguientes comandos.

sudo yum update sudo yum install wget gcc-c++ glibc-static sudo wget -c ftp://ftp.chkrootkit.org/pub/seg/pac/chkrootkit.tar.gz sudo tar –xzf chkrootkit.tar.gz sudo mkdir /usr/local/chkrootkit sudo mv chkrootkit-0.58b/* /usr/local/chkrootkit cd /usr/local/chkrootkit sudo make sense

Para verificar tu servidor con Chkrootkit ejecuta el siguiente comando.

sudo chkrootkit OR sudo /usr/local/chkrootkit/chkrootkit

Una vez ejecutado, comenzará a verificar tu sistema para malware conocido y Rootkits y, después de que el proceso haya terminado, podrás ver el resumen del informe.

Para ejecutar Chkrootkit automáticamente todas las noches, agrega la siguiente entrada de cron, que se ejecutará a las 3 am y enviará informes a tu dirección de correo electrónico.

0 3 * * * /usr/sbin/chkrootkit 2>&1 | mail -s "chkrootkit Reports of My Server" [email protected]

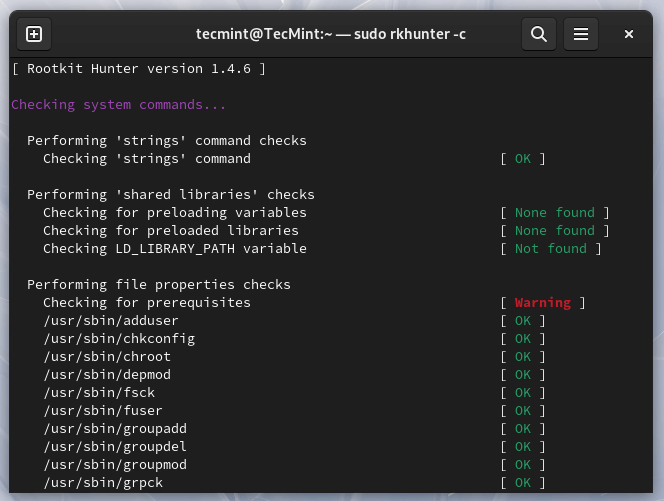

3. Rkhunter – Escáneres de Rootkit para Linux

RootKit Hunter es una herramienta gratuita, de código abierto, potente, fácil de usar y conocida para escanear backdoors, rootkits y exploits locales en sistemas compatibles con POSIX como Linux.

Como su nombre lo indica, es un cazador de rootkits, una herramienta de monitoreo y análisis de seguridad que inspecciona minuciosamente un sistema para detectar agujeros de seguridad ocultos.

La herramienta rkhunter se puede instalar utilizando el siguiente comando en Ubuntu y sistemas basados en RHEL.

sudo apt install rkhunter [On Debian systems] sudo yum install rkhunter [On RHEL systems]

Para verificar tu servidor con rkhunter ejecuta el siguiente comando.

sudo rkhunter -c

Para ejecutar rkhunter automáticamente todas las noches, agrega la siguiente entrada de cron, que se ejecutará a las 3 am y enviará informes a tu dirección de correo electrónico.

0 3 * * * /usr/sbin/rkhunter -c 2>&1 | mail -s "rkhunter Reports of My Server" [email protected]

4. ClamAV – Herramienta de Software Antivirus

ClamAV es un motor antivirus de código abierto, versátil, popular y multiplataforma para detectar virus, malware, troyanos y otros programas maliciosos en una computadora.

Es uno de los mejores programas antivirus gratuitos para Linux y el estándar de código abierto para el escaneo de puerta de enlace de correo que es compatible con casi todos los formatos de archivo de correo.

Admite actualizaciones de la base de datos de virus en todos los sistemas y escaneo en tiempo real solo en Linux. Además, puede escanear dentro de archivos comprimidos y soporta formatos como Zip, Tar, 7Zip y Rar entre otros y otras características.

El ClamAV se puede instalar utilizando el siguiente comando en sistemas basados en Debian.

sudo apt install clamav

El ClamAV se puede instalar utilizando el siguiente comando en sistemas basados en RHEL.

sudo yum -y update sudo -y install clamav

Una vez instalado, puede actualizar las firmas y escanear un directorio con los siguientes comandos.

# freshclam sudo clamscan -r -i DIRECTORY

Donde DIRECTORIO es la ubicación para escanear. Las opciones -r, significan escaneo recursivo y el -i significa mostrar solo archivos infectados.

5. LMD – Detección de malware Linux

LMD (Detección de malware Linux) es un escáner de malware de código abierto, potente y con todas las características para Linux específicamente diseñado y dirigido a entornos de hosting compartido, pero se puede utilizar para detectar amenazas en cualquier sistema Linux. Puede integrarse con el ClamAV para mejorar el rendimiento.

Proporciona un sistema de informes completo para ver los resultados de los escaneos actuales y anteriores, admite la notificación por correo electrónico después de cada ejecución del escaneo y muchas otras características útiles.

Para la instalación y uso de LMD, lea nuestro artículo Cómo instalar LMD con ClamAV como motor antivirus en Linux.

¡Eso es todo por ahora! En este artículo, compartimos una lista de 5 herramientas para escanear un servidor Linux para malware y rootkits. Cuéntanos tus pensamientos en la sección de comentarios.

Source:

https://www.tecmint.com/scan-linux-for-malware-and-rootkits/