¿Qué es el ID de evento 4624 de Windows? – Inicio de sesión exitoso. El ID de evento 4624 de Windows, a menudo llamado evento de inicio de sesión exitoso, es un componente crucial de los Registros de eventos de seguridad de Windows que es una herramienta integral para monitorear y asegurar sistemas informáticos. Este código de evento es generado por el sistema. Cada vez que un usuario inicia sesión correctamente en un sistema basado en Windows, proporciona información crucial sobre las actividades del usuario y privilegios de acceso. Al examinar el ID de evento 4624 y sus detalles asociados, los profesionales de ciberseguridad comprenden quién ha obtenido acceso a un sistema, cuándo ocurrió y desde qué origen. Esta información es invaluable para identificar y responder rápidamente a amenazas de seguridad y mantener la integridad y seguridad del entorno digital de una organización.

¿Empezamos Qué es el ID de evento 4624 de Windows? – Inicio de sesión exitoso.

¿Qué es el ID de evento 4624 de Windows? – Inicio de sesión exitoso

Cada intento exitoso de iniciar sesión en una computadora local es registrado por el ID de evento 4624, que vemos en el Visor de eventos de Windows. En otras palabras, donde el sistema establece un evento, el sistema genera el evento en el acceso a la computadora. El ID de evento 4625 registra intentos fallidos de inicio de sesión en un incidente conectado.

Resumen de los Campos de Evento

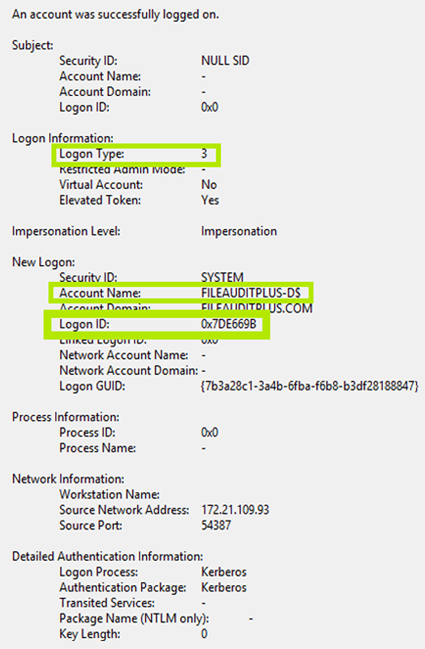

La información vital que obtenemos del Evento 4624 incluye:

- Tipo de inicio de sesión: Este campo revela el método de inicio de sesión del usuario, destacando cómo accedió el usuario al sistema. Entre los nueve tipos de inicio de sesión, los más comunes son el tipo de inicio de sesión 2 (interactivo) y el tipo 3 (de red), mientras que cualquier tipo de inicio de sesión que no sea 5 (indicando un inicio de servicio) debería generar preocupaciones. Más adelante en el artículo se proporcionará una mayor explicación sobre los tipos de inicio de sesión.

- Nuevo inicio de sesión: En este segmento, revelamos el Nombre de cuenta asociado con cada nuevo inicio de sesión creado por el sistema, junto con el ID de inicio de sesión correspondiente, un valor hexadecimal que ayuda a cruzar esta evento con otros.

Otra información del ID de evento 4624

- Sujeto: Revela la cuenta en el sistema local (no el usuario) que inició la solicitud de inicio de sesión.

- Nivel de suplantación: Esta sección indica cómo un proceso dentro de la sesión de inicio de sesión suplanta a un cliente, influyendo en las operaciones que un servidor realiza dentro del contexto del cliente.

- Información del proceso: Detalles sobre el proceso que intentó iniciar sesión.

- Información de la red: Revela la ubicación desde la cual el usuario inició sesión. En el caso de un inicio de sesión iniciado por el usuario desde la misma computadora, esta información puede estar vacía o mostrar el nombre de la estación de trabajo de la computadora local y la dirección de red de origen.

- Información de autenticación: Información sobre el paquete de autenticación utilizado para el proceso de inicio de sesión.

Detección y prevención de amenazas con el evento 4624

La detección y prevención de amenazas son fundamentales para proteger los sistemas informáticos y las redes de actividades maliciosas. El ID de evento 4624, un componente fundamental de los registros de eventos de seguridad de Windows, es crucial en este esfuerzo. Significa un evento de inicio de sesión exitoso, ofreciendo información sobre las actividades del usuario y ayudando a los profesionales de seguridad a identificar y responder a posibles amenazas en tiempo real. Al analizar el ID de evento 4624 y sus datos asociados, las organizaciones fortalecen proactivamente su postura de ciberseguridad, detectan y mitigan rápidamente intentos de acceso no autorizados, y garantizan la integridad y confidencialidad de sus activos digitales.

Tipos de inicio de sesión de Windows

Windows admite varios tipos de inicio de sesión, cada uno con un propósito específico y un método de autenticación. Aquí hay una lista de los tipos de inicio de sesión estándar de Windows junto con sus descripciones:

- Inicio de sesión interactivo (Tipo 2): Se utiliza cuando un usuario inicia sesión directamente en la computadora o a través de un escritorio remoto. Este tipo de inicio de sesión requiere un nombre de usuario y una contraseña.

- Inicio de sesión en red (Tipo 3): Ocurre al acceder a recursos de red en otra computadora. El sistema envía las credenciales al servidor remoto para la autenticación.

- Inicio de sesión por lotes (Tipo 4): Para tareas programadas o trabajos por lotes que se ejecutan bajo una cuenta de usuario especificada; no interactivo.

- Inicio de sesión de servicio (Tipo 5): Utilizado por servicios de Windows, que se inician automáticamente o manualmente con el Administrador de control de servicios.

- Inicio de sesión de desbloqueo (Tipo 7): Generado al desbloquear una estación de trabajo previamente bloqueada; no se requieren nuevas credenciales.

- Inicio de sesión de texto claro en red (Tipo 8): Raro e inseguro; envía credenciales en texto claro a través de la red.

- Inicio de sesión con nuevas credenciales (Tipo 9): Ocurre al proporcionar credenciales diferentes para acceder a recursos de red.

- Inicio de sesión interactivo remoto (Tipo 10): Utilizado para conexiones de escritorio remoto.

- Inicio de sesión interactivo en caché (Tipo 11): Utilizando credenciales en caché cuando no se está conectado a la red permite la autenticación local.

- Inicio de sesión interactivo en caché remoto (Tipo 12): Similar al inicio de sesión interactivo en caché pero para conexiones remotas.

- Desbloqueo de inicio de sesión en caché (Tipo 13): Se genera al desbloquear una computadora con credenciales en caché sin conexión.

- Inicio de sesión de credenciales en caché (Tipo 14): Este tipo de inicio de sesión utiliza aplicaciones o servicios que acceden a recursos de red con credenciales en caché.

- Inicio de sesión de credenciales remoto en caché (Tipo 15): Similar al inicio de sesión de credenciales en caché, pero para acceso remoto.

- Desbloqueo (Tipo 21): Ocurre al desbloquear una estación de trabajo previamente bloqueada.

Estos tipos de inicio de sesión son esenciales para la auditoría y el análisis de seguridad para monitorear la actividad del usuario y posibles violaciones de seguridad.

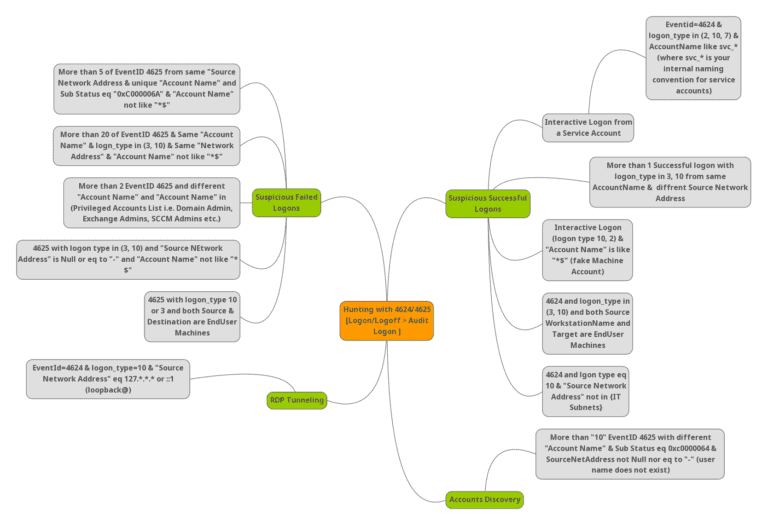

Inicios de sesión exitosos sospechosos

Ahora que hemos discutido los diferentes tipos de métodos de inicio de sesión de Windows, comenzamos a analizar qué Event IDs 4624 son registrados por un perpetrador malicioso. Aquí hay algunos ejemplos a continuación:

- El ID del evento 4624 con tipo de inicio de sesión 10 (inicios de sesión remotos interactivos) y la dirección de red de origen es de bucle local (127.*.*.* o ::1), principalmente túneles RDP.

- El ID del evento 4624 tipo de inicio de sesión 10 (Inicios de sesión remotos interactivos) y la red de origen no está en la subred de nuestra organización.

- El ID del evento 4624, tipo de inicio de sesión (3 y 10), nombres de estaciones de trabajo de origen y destino son máquinas de usuario final.

- El ID del evento 4624, con tipos de inicio de sesión (2 y 10) y un nombre de cuenta que termina con $, como ItSupport$, es una posible cuenta de máquina falsa.

- El ID del evento 4624 con más de un inicio de sesión exitoso con tipos de inicio de sesión 3 y 10 desde el mismo nombre de cuenta y diferente dirección de red de origen se considera sospechoso.

- El ID del evento 4624 y tipos de inicio de sesión (2, 10 y 7) y nombres de cuenta como cuentas de servicio internas (svc_*), Posible inicio de sesión interactivo desde una cuenta de servicio.

En la búsqueda incesante de ciberseguridad, la vigilancia necesaria para monitorear y responder a eventos de inicio de sesión exitosos sospechosos, a menudo indicativos de acceso no autorizado o malicioso, sigue siendo un esfuerzo crucial y continuo.

Obtener el registro de eventos para el ID de evento 4624 utilizando PowerShell

Al igual que cualquier otra interfaz de usuario gráfica (GUI) en el sistema operativo Windows, accedemos a la información a través de comandos de interfaz de línea de comandos (CLI), como los disponibles en Windows PowerShell. Para obtener los registros de eventos relacionados con el ID de evento 4624, PowerShell nos proporciona cmdlets convenientes como Get-EventLog y Get-WinEvent. Vamos a demostrar cómo recuperar registros de eventos para el ID de evento 4624 utilizando el comando Get-EventLog en PowerShell.

$currentDate = [DateTime]::Now.AddDays(-1)

Get-EventLog -LogName "Security" -After $currentDate | Where -FilterScript {$_.EventID -eq 4624}En la sintaxis anterior:

- Get-EventLog obtiene eventos de ID 4624 para la fecha especificada utilizando la variable $currentDate.

- Se utiliza el parámetro LogName para determinar el nombre del registro del evento, como Seguridad

- Todos los IDs de evento se filtran igual a 4624 utilizando el parámetro FilterScript.

También obtenemos registros de eventos para el ID de evento 4624 utilizando el comando Get-WinEvent en PowerShell:

Get-WinEvent -FilterHashtable @{LogName = 'Security'; ID = 4624}En el script de Windows PowerShell anterior,

- Get-WinEvent obtiene el registro de eventos para el ID de evento 4624.

- Utiliza el parámetro FilterHashtable y LogName como Seguridad para obtener estos eventos

El uso del cmdlet de eventos de PowerShell para recuperar las entradas del ID de evento 4624 proporciona un medio poderoso para monitorear y responder a eventos de inicio de sesión exitosos, permitiendo la detección proactiva y la mitigación de posibles amenazas de seguridad en el panorama de ciberseguridad en constante evolución.

Gracias por leer ¿Qué es el ID de evento de Windows 4624? – Inicio de sesión exitoso. Concluiremos este artículo.

Gracias por leer ¿Qué es el ID de evento de Windows 4624? – Inicio de sesión exitoso. Concluimos este artículo.

¿Qué es el ID de evento de Windows 4624? – Conclusión de inicio de sesión exitoso

En conclusión, el ID de evento de Windows 4624 es un pilar fundamental de seguridad y monitoreo del sistema. Es una herramienta indispensable para rastrear y comprender el acceso de los usuarios a entornos basados en Windows, ofreciendo información valiosa sobre los eventos de inicio de sesión al proporcionar información sobre quién obtiene acceso, cuándo ocurre y desde dónde. El ID de evento 4624 capacita a los profesionales de ciberseguridad para fortalecer la postura de seguridad de sus sistemas y responder rápidamente a posibles amenazas. Es un componente esencial en el arsenal de medidas de seguridad, garantizando la integridad y confidencialidad de los activos digitales al permitir la detección y prevención proactiva de amenazas.

Source:

https://infrasos.com/what-is-windows-event-id-4624-successful-logon-2/