Las 10 mejores formas de prevenir ciberataques en las empresas. Todo el mundo se da cuenta de que los robos y los ataques de hackers son muy frecuentes. Las violaciones de ciberseguridad que ocurren constantemente están aumentando y sabemos por fuentes oficiales que para 2023 la cifra aumentará a 15.4 millones.

Sin embargo, el progreso tecnológico ha permitido que muchas organizaciones aseguren sus fondos. Por otro lado, los hackers utilizan herramientas que a pesar de todo les permiten sortear las barreras de ciberseguridad y trabajar.

Después de todo, el impacto en los negocios puede ser astronómico, resultando en pérdida de ingresos, interrupciones operativas y robo de datos de clientes. Las brechas de datos también dañan su reputación y, en algunos casos, incluso pueden llevarlo a la quiebra.

Por lo tanto, teniendo en cuenta el riesgo, consideremos cómo reducir aún más el riesgo en nuestra organización. En resumen, a continuación se detallan estrategias prácticas que debería implementar en su empresa.

¿Empezamos con las 10 mejores formas de prevenir ciberataques en las empresas?

Las 10 mejores formas de prevenir ataques cibernéticos en empresas

1. Protección WIFI

Primero que nada, con el uso de WIFI, cualquier dispositivo puede infectarse al intentar conectarse a una red. Entonces, si este dispositivo infectado está conectado, digamos, a la red de su empresa, entonces todo el sistema ya corre el riesgo de amenazas cibernéticas de hackers.

Cómo prevenir

Bloquear ataques en redes inalámbricas sigue siendo una tarea muy difícil. Si utilizas Wi-Fi, asegúrate de emplear los protocolos de encriptación más recientes para proteger tu conexión. La mayoría de los enrutadores wifi cuentan con esta función, pero es posible que debas buscarla en el menú de configuración.

También es importante mantener actualizado tu sistema operativo y aplicaciones para reducir el riesgo de ataques. Cuando el equipo no esté en uso, es una buena idea apagar el Wifi en tu computadora.

A continuación, te presentamos consejos adicionales sobre cómo prevenir ataques cibernéticos:

- Deshabilita el intercambio de archivos en tu red.

- Con el filtrado de MAC, te permite permitir solo dispositivos autorizados en la red.

- Cambia el SSID predeterminado del enrutador (Identificador de Conjunto de Servicio) y hazlo difícil de adivinar.

- Actualiza tu computadora con frecuencia.

- Encrípala utilizando el protocolo WPA2 más reciente y seguro.

2. Educar a sus empleados

Fuente de imagen: augustadatastorage

Los empleados son una de las formas más populares para que los delincuentes cibernéticos accedan a sus datos. Envían correos electrónicos de phishing fingiendo ser de su empresa pidiendo información personal o acceso a archivos específicos.

Bueno, para el ojo no entrenado, el enlace podría parecer real, y es una trampa fácil de caer en. Por lo tanto, el personal no entrenado, a menudo cae en estas trampas. Como resultado, elevar la conciencia es crítico.

Recuerde, educar a sus empleados sobre la prevención de ataques cibernéticos y mantenerlos informados es un paso vital segundo. Generalmente, a partir de los últimos ataques cibernéticos es una de las estrategias más efectivas para combatir los ataques cibernéticos y todas las formas de brechas de datos.

Cómo prevenir

A continuación, encontrarás 8 consejos para educar a tus empleados sobre ciberseguridad y hacer que tu política de ciberseguridad funcione.

- Conoce a tus empleados.

- Realiza capacitaciones para empleados.

- Practica la seguridad de contraseñas.

- Educa a los empleados sobre phishing y otros ataques cibernéticos.

- Incorporación con ciberseguridad.

- Ataques de práctica regular.

- Enseña a los empleados a detectar actividades sospechosas .

- Aprovecha los cursos en línea de ciberseguridad.

3. Instala un Firewall

Existen varios tipos de violaciones de datos complejas, y aparecen nuevas cada día, a veces de manera retroactiva.

Por mucho, la forma más efectiva de defenderse de todos los tipos de ataques cibernéticos es instalar una red con un firewall. Además, el sistema de firewall previene daños significativos de ataques de fuerza bruta en la red o sistemas corporativos.

Cómo prevenir

- Bloquear amenazas entrantes.

- Cumplir con necesidades de seguridad únicas.

- Recuerde que un Firewall es su primera línea de defensa contra hackers y otros usuarios no autorizados externos.

- Además, el firewall le permite bloquear el acceso a sitios web no aprobados.

- Utilice un firewall para medir el ancho de banda.

- También puede usar un firewall para proporcionar servicios VPN.

- Por último, un firewall protege su negocio de código malicioso.

4. Utilice autenticación multifactor (MFA)

Los sistemas de autenticación multifactor deben proporcionar al menos dos factores para autenticar a los usuarios y permitirles usar la cuenta. Básicamente, MFA brinda una confianza confiable en la verdadera identidad del usuario, reduciendo el riesgo de acceso no autorizado.

Por lo tanto, MFA es más efectivo en la protección que las contraseñas.

Cómo prevenir

- Ataques de fuerza bruta y contraataques de fuerza bruta – Ciertamente, atacantes utilizan software para intentar rápidamente un conjunto de credenciales comúnmente utilizadas, como Password123, en un intento de acceder a sitios web y aplicaciones.

- Fishing selectivo – Los hackers recopilan información de las cuentas de redes sociales u otras fuentes para personalizar estas publicaciones y hacerlas más creíbles.

- Registro de pulsaciones de teclas – El atacante instala un software (generalmente un virus) que captura las pulsaciones de teclas en el ordenador del usuario, incluyendo contraseñas, sitios web visitados y nombres de usuario.

- Relleno de credenciales – Además, los atacantes se basan en que los usuarios repiten nombres de usuario y contraseñas para iniciar sesión en sus aplicaciones y sitios web. Intentan utilizar una gran cantidad de credenciales robadas para acceder a otros sitios web y software.

- Ataques de hombre en el medio – El atacante accede a la información de inicio de sesión del usuario a otra parte y luego observa la interacción o redirecciona la iniciar sesión a un sitio web falso donde el usuario introducirá sus credenciales de sesión.

También lea Probar la herramienta de monitoreo de Azure AD

5. Realizar copias de seguridad de datos regularmente

Su dispositivo está a menudo infectado con virus, malware o hackers de red han accedido a la mayoría de sus datos. A menudo están dañados, borrados o utilizados para el chantaje por un ransomware especial que permite el acceso.

Es por eso que realizar copias de seguridad de sus datos es el paso perfecto para hacer otra copia de seguridad que siempre pueda acceder.

Si deseas protegerte de los malware, asegúrate de intentar restaurar tus datos desde una copia de seguridad limpia. La cantidad de rescate suele pagarse por la organización, por lo que no hay garantía de que la clave de descifrado se entregue al atacante.

Estamos seguros de que sabemos que restaurar desde copias de seguridad es insustituible, confiable, menos costoso y no implica entregar dinero a criminales!

Cómo prevenir

- Utilice una unidad de disco duro externo.

- Haga uso de la encriptación.

- Proteja sus copias de seguridad usando contraseñas.

- Tener sistemas de respaldo como parte de su estrategia de recuperación ante desastres.

- Realice un análisis de riesgos del proceso de copia de seguridad.

- Invierte en un dispositivo de almacenamiento conectado a la red (NAS).

6. Garantizar la protección de los puntos finales

Primero, la seguridad de los puntos finales es la protección de los puntos de acceso o de entrada en dispositivos de los usuarios finales como computadoras de escritorio, portátiles y dispositivos móviles de actores maliciosos y actividades.

En segundo lugar, los sistemas de seguridad de los puntos finales protegen estos puntos finales de las amenazas de ciberseguridad en la red o en la nube. Por lo tanto, la seguridad de los puntos finales a menudo se considera la primera línea de ciberseguridad y uno de los principales lugares en los que las empresas buscan proteger sus redes corporativas.

Cómo prevenir

- Cifrado de datos.

- La política de acceso a datos.

- Hacer cumplir la política de “trae tu propio dispositivo” (BYOD).

- Protección de puntos finales avanzada y automatizada.

- Identificar su punto final.

7. Capacite a su personal

A menudo, las organizaciones dedican la mayor parte de su tiempo y una gran cantidad de dinero en infraestructuras y herramientas de ciberseguridad específicas. Lo importante es educar a todos los miembros del equipo sobre cómo protegerse a sí mismos y a la organización de las amenazas de seguridad.

Bueno, se debe prestar especial atención a fomentar que los empleados informen de todos los ataques cibernéticos. Al contratar a un equipo profesional para capacitar a los empleados sobre los posibles problemas de ciberseguridad y cómo podrían afectar a su negocio, la oficina es una buena manera de informarles.

Cómo prevenir

- Enseñe a los empleados a reportar problemas.

- Dar acceso remoto y

- capacitación en WIFI.

- Crear una política de uso aceptable.

- Ofrecer capacitación sobre phishing y spam.

- Proporcionar capacitación sobre contraseñas seguras.

8. Implementar Gestión de Acceso.

Soluciones de control de acceso para negocios para autenticar, autorizar y auditar el acceso a aplicaciones e infraestructuras de TI. Las soluciones de control de acceso suelen ofrecerse como componente de una solución de Identidad y Gestión de Acceso (IAM).

Ayudando a mejorar la seguridad y reducir el riesgo al controlar estrictamente el acceso a aplicaciones, servicios e infraestructura de TI, tanto en el entorno local como en la nube.

La mayoría de las soluciones de control de acceso incluyen herramientas para gestionar los derechos de acceso y rastrear los intentos de inicio de sesión y actividad de acceso. Históricamente, las soluciones de control de acceso se presentaban como aplicaciones de software nativo tradicional.

Hoy en día, la mayoría de las empresas aprovechan las ofertas de Identidad como Servicio (IDaaS) para proporcionar flexibilidad, simplicidad y ahorros de costos en la nube. Las soluciones de gestión de acceso basadas en la nube ayudan a las empresas a optimizar sus operaciones.

Acelera tu ROI y beneficia de una escalabilidad instantánea e ilimitada.

Cómo prevenir

9. Mantén tu Software actualizado.

Las actualizaciones de software son fundamentales para la seguridad digital y cibernética. Recuerda que los ataques cibernéticos a menudo ocurren porque tu sistema o software no está completamente actualizado, lo que deja un punto débil. Los hackers aprovechan estas vulnerabilidades, por lo que los ciberdelincuentes las utilizan para acceder a tu red.

Para contrarrestar esto, es mejor invertir en un sistema de gestión de parches. Debido a que maneja todas las actualizaciones de software y sistema y mantiene tu sistema fuerte y actualizado.

Cómo prevenir

- Mantente seguro de las amenazas emergentes.

- Presenta nuevas características útiles.

- Aborda las vulnerabilidades antiguas.

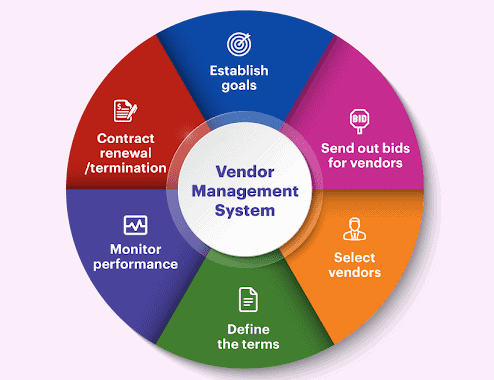

10. Evaluar y monitorear a tus proveedores

Fuente de imagen: Kissflow

Por último, en el punto 10, está la capacidad de evaluar la seguridad de un proveedor. A su vez, brinda la oportunidad de ayudar a las organizaciones a conocer qué riesgos están asociados con el uso de un producto o servicio determinado del proveedor.

Al monitorear el estado de ciberseguridad de la organización, se vuelve claro y transparente. Si bien las empresas ocasionalmente encuentran errores al evadir los procedimientos de ciberseguridad de sus proveedores.

La clave del éxito es identificar posibles vulnerabilidades en tus vendedores como si fueran tuyas. La consistencia es una de las cosas más importantes a considerar al monitorear la ciberseguridad de un recurso.

El mantenimiento continuo es fundamental para responder a las amenazas de manera efectiva y en tiempo real. Lo cual es importante porque la ciberseguridad de tu organización solo es tan buena como el eslabón más débil en tu cadena de suministro.

Cómo prevenir

- Incorpora vendedores utilizando las estrategias adecuadas y monitóralos a lo largo de tu relación.

- Asigna a cada vendedor con una calificación de seguridad.

- Respóndele a los riesgos de seguridad y define métricas de rendimiento de los proveedores.

- Si el proveedor es un aspecto crítico de tu organización, asegúrate de que no interrumpirán tus operaciones.

Gracias por leer Top 10 Mejores Formas de Prevenir Ataques Cibernéticos a Empresas. Concluiremos.

Conclusión: Top 10 Mejores Formas de Prevenir Ataques Cibernéticos a Empresas

En conclusión, este artículo explicó la importancia de los tipos de seguridad de tu empresa contra los ataques cibernéticos. Las empresas están en alto riesgo de ser hackeadas, y los métodos discutidos en este artículo ayudan a tu negocio a evitar ser atacado por los atacantes.

En resumen, esto puede hacer que los atacantes estén más interesados en las empresas más pequeñas, donde puedan aprovechar sus vulnerabilidades. Lo más importante es hacer una evaluación general del sistema para determinar el estado de seguridad de tu empresa. Por favor, aprende sobre los siguientes pasos que deberán ser tomados.

Source:

https://infrasos.com/top-10-best-ways-to-prevent-cyber-attacks-on-businesses/