Odiarlo o amarlo; el correo electrónico está en todas partes. El protocolo para mover ese correo electrónico por todas partes es SMTP, y los “enrutadores” SMTP son retransmisores SMTP.

Not a reader? Check out this tutorial’s related video.

Configurar retransmisores SMTP varía según los sistemas, pero si tienes Office 365 como proveedor de servicios de correo, tus opciones son limitadas. La configuración puede ser complicada y propensa a errores, especialmente para dispositivos que no son capaces de TLS.

Ten en cuenta que enviar correo electrónico a través de Office 365 no requiere un retransmisor SMTP. Puedes hacer que los clientes envíen correos electrónicos directamente a Office 365 sin agregar un retransmisor SMTP que no requiera cambios de configuración. Para saber qué son, lee Cómo enviar correo directo de Office 365/Envío de correo de presentación de cliente SMTP (PowerShell).

Prerrequisitos

Estos son los requisitos antes de que puedas proceder.

- Una suscripción a Office 365. Si aún no tienes esto, puedes Inscribirte en una suscripción de prueba de Office 365 E5.

- A Windows 10 computer with PowerShell v5.1

- A public static IP address. You can still create an SMTP relay in Office 365 even without this, but you might not test.

- Acceso al puerto TCP 25 desde un cliente a tu punto final MX de Office.

- A valid SSL certificate. This certificate could be a wildcard certificate (eg. *.yourdomain.com) issued by third-party certificate authorities like LetsEncrypt, Digicert, etc. Note, that you cannot use self-signed certificates or certificates issued by an internal PKI because they are not supported. (only required for TLS connections)

Para configurar un retransmisor SMTP, primero debes crear un conector en Office 365 para aceptar transacciones SMTP. Este conector recibirá transacciones de retransmisión SMTP desde la aplicación o dispositivo.

Antes de intentar crear un conector, asegúrate de que tu cuenta tenga los permisos adecuados de Exchange Online. Asegúrate de que tu cuenta sea miembro del grupo de Organization Management.

Existen dos formas de crear un conector. Puedes usar el Centro de administración de Exchange o PowerShell. Ambas opciones realizarán la misma tarea. Depende de ti cuál usar. En este artículo, cubriremos ambas opciones. También abordaremos la creación de conectores tanto no-TLS como TLS.

Crea un conector no-TLS usando el Centro de administración de Exchange

Comencemos creando un conector no-TLS. Primero aprenderás cómo hacerlo a través del Centro de administración de Exchange. Puedes configurar muchas configuraciones SMTP de Office 365 en el Centro de administración de Exchange.

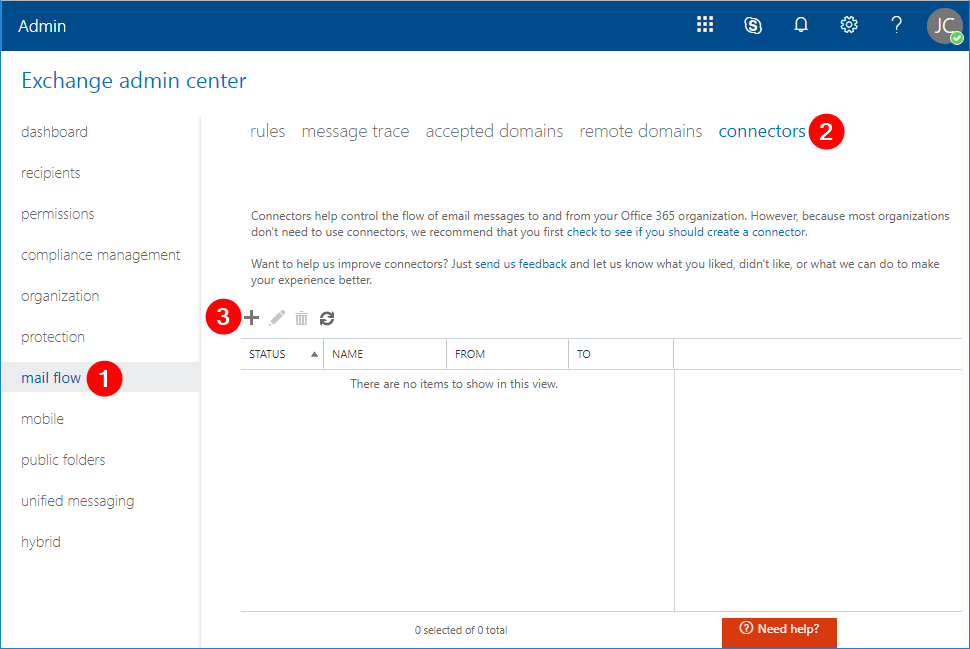

Una vez que hayas iniciado sesión, haz clic en flujo de correo (1) –> conectores (2) –> Nuevo (3). Aparecerá la ventana Nuevo conector.

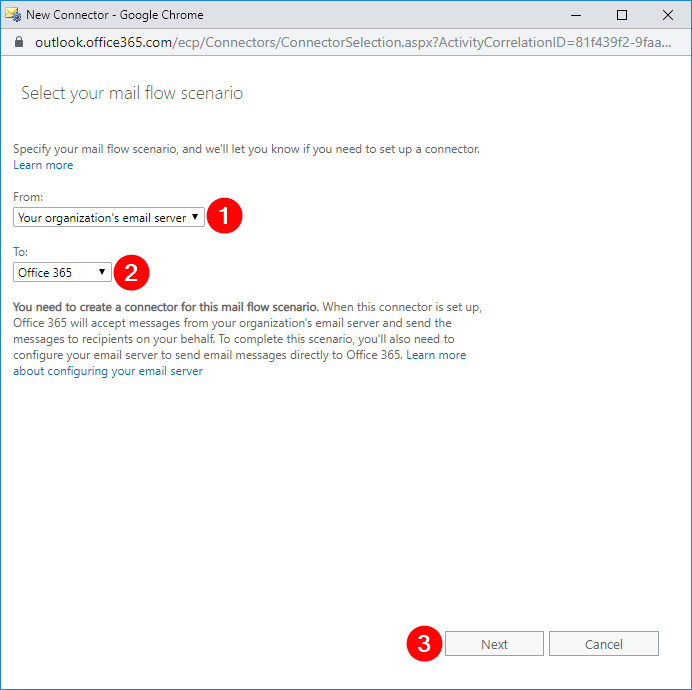

En la ventana Nuevo conector, selecciona Desde: El servidor de correo electrónico de tu organización (1), selecciona Para: Office 365 (2), haz clic en Siguiente (3).

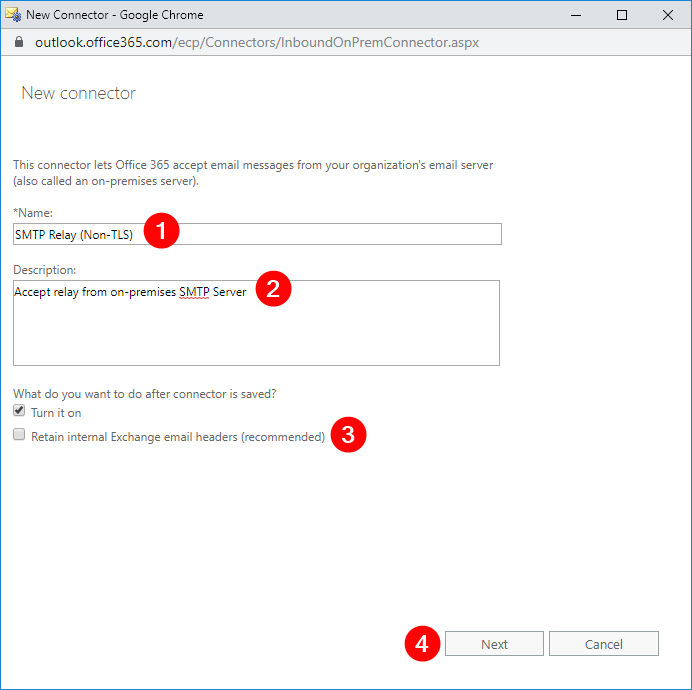

En la siguiente ventana, ingresa el nombre Relevo SMTP (No-TLS) o elige tu propio nombre (1), escribe la descripción Aceptar relevo desde el servidor SMTP local (2), desmarca la opción Conservar encabezados de correo electrónico internos de Exchange (recomendado) (3) y haz clic en Siguiente (4).

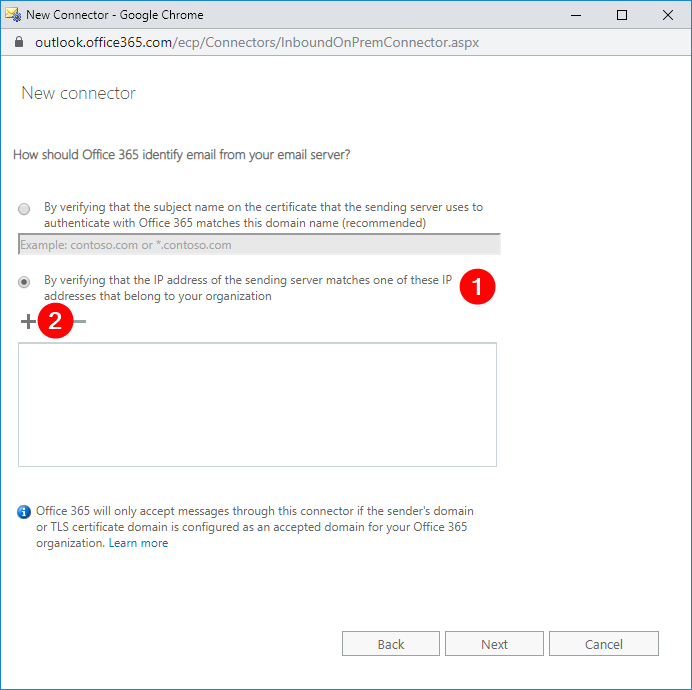

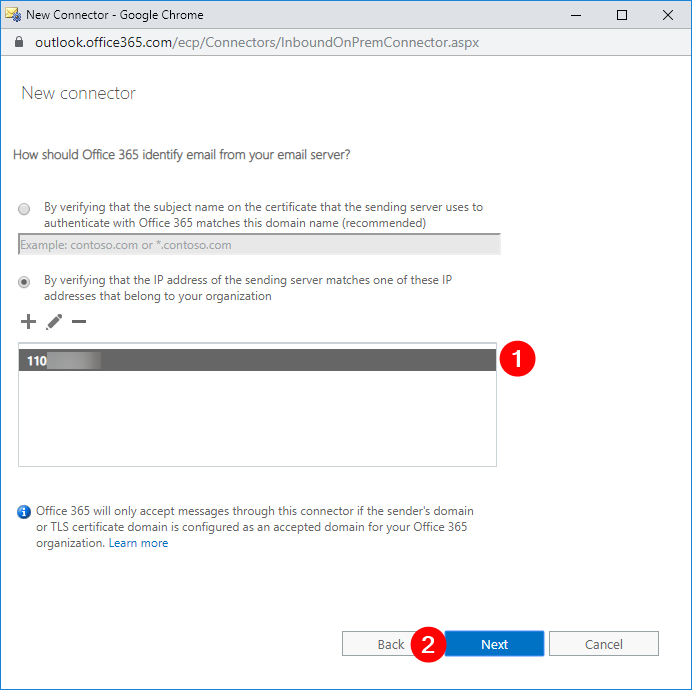

En la siguiente ventana, selecciona Verificando que la dirección IP del servidor emisor coincida con una de estas direcciones IP que pertenecen a tu organización (1), y haz clic en Agregar (2).

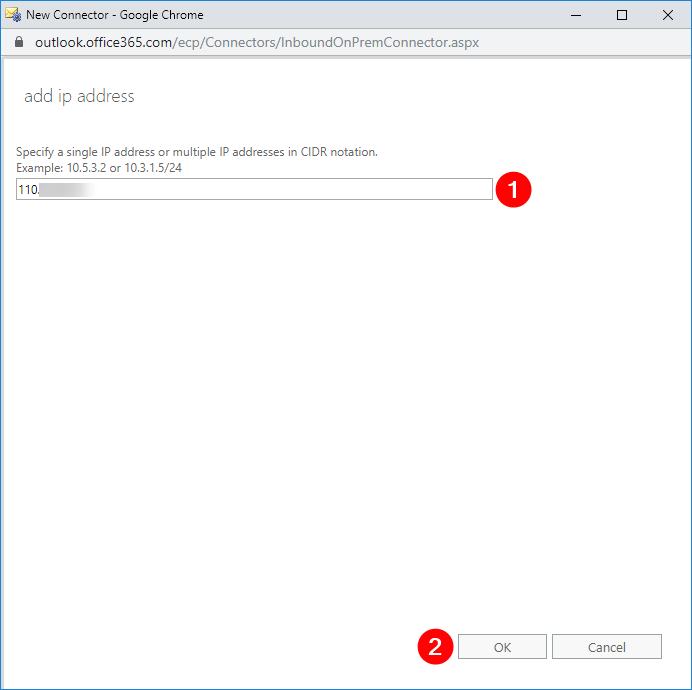

En la nueva ventana emergente, escribe tu dirección IP pública (1), luego haz clic en OK (2). Esto debería devolverte a la ventana anterior.

Verifica que la dirección IP se haya añadido a la lista (1), luego haz clic en Siguiente (2).

Luego verás un resumen de los cambios que necesitas implementar. Trabaja primero en los cambios necesarios. Si no hay ninguno, puedes hacer clic en Guardar.

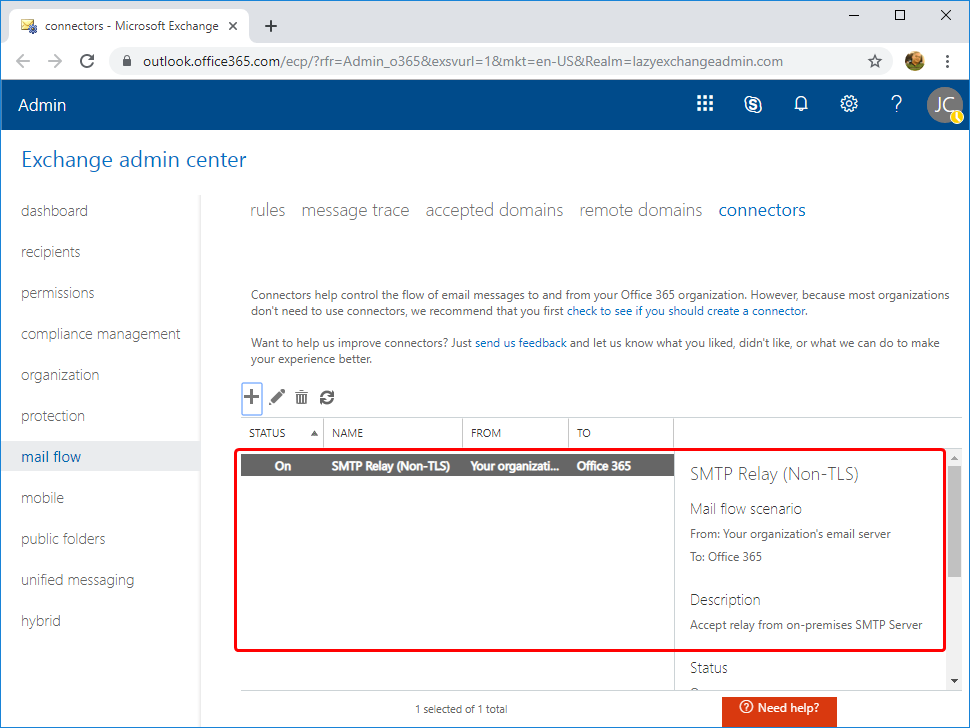

De vuelta en el Centro de Administración de Exchange, ahora puedes confirmar que se ha creado el nuevo conector.

Ahora deberías tener creado un conector no-TLS.

Crea un conector TLS usando el Centro de Administración de Exchange

Crear un conector TLS es similar a crear un conector no-TLS. Como creaste un conector no-TLS, regresa al asistente Nuevo Conector y utiliza el mismo escenario de flujo de correo. Yo usaré un nombre de conector Relevo SMTP (No-TLS) pero el tuyo puede variar.

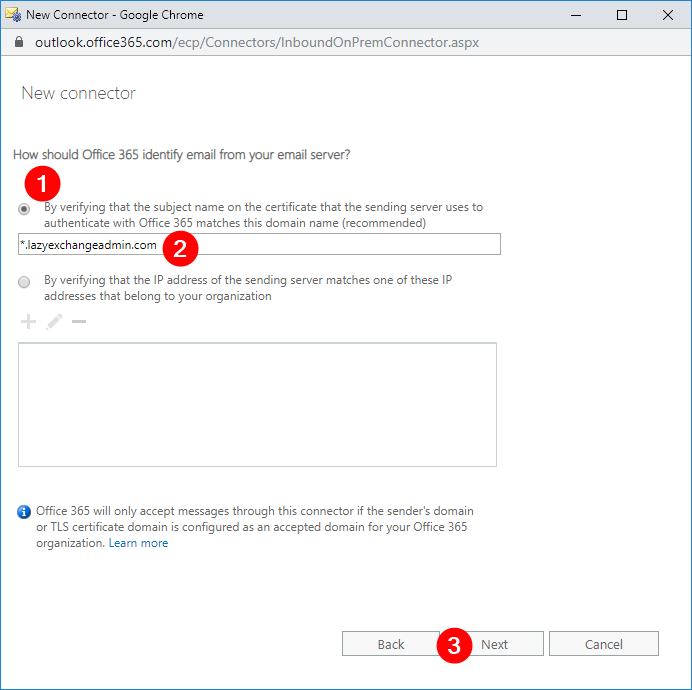

En la ventana para definir Office 365, debe identificar el correo electrónico desde su servidor de correo, seleccionar :

- Verificando que el nombre del asunto en el certificado que utiliza el servidor de envío para autenticarse con Office 365 coincida con este nombre de dominio (recomendado) (1)

- luego escriba el asunto del certificado SSL (2)

- y haga clic en Siguiente (3).

Una vez más, verá un resumen de los cambios necesarios. Trabaje en ellos primero antes de continuar. Si no hay ninguno, puede hacer clic en el botón Guardar de inmediato.

Crear un conector No-TLS usando PowerShell

Si la creación de conectores de Office 365 a través de una interfaz gráfica no es lo suyo, siempre puede crearlos también a través de PowerShell. Para hacerlo, primero asegúrese de estar conectado a Exchange Online PowerShell.

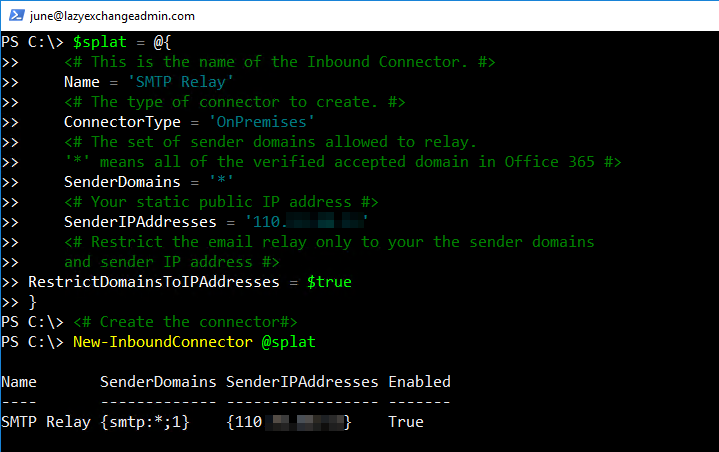

Para crear el conector, deberá ejecutar el comando New-InboundConnector. Este comando requiere varios parámetros diferentes, así que configuraré estos parámetros de antemano utilizando el splatting.

I’ve added some comments in the code itself below but here’s a breakdown of each parameter and what it’s used for:

- Nombre – Este es el nombre del conector.

- TipoConector – Este es el tipo de conector. Este valor puede ser

OnPremisesoPartner. En este escenario, el tipo apropiado esOnPremises. - DominiosRemitentes – Esta puede ser una lista de los dominios de remitentes permitidos. Solo los dominios verificados para su inquilino son opciones válidas. El asterisco (

*) significa que está permitiendo que todos sus dominios verificados envíen mensajes usando este conector. Si solo necesita permitir ciertos dominios de remitentes, cambie este valor a un conjunto de los dominios. (por ejemplo'dominio1.com','dominio2.com') - DireccionesIPRemitentes – Esta es su dirección IP pública. No olvide cambiar esto antes de la ejecución.

- RestringirDominiosADireccionesIP – Cuando este valor está establecido en

$true, indica que este conector solo aceptará correos electrónicos de direcciones de remitentes provenientes de su dirección IP pública permitida.

Al ejecutar, debería ver algo similar a lo siguiente.

Crear un conector TLS usando PowerShell

Suponiendo que estás conectado, ejecuta el siguiente código para crear un conector TLS con PowerShell también. Puedes ver a continuación que muchos parámetros son idénticos a la creación de un conector no TLS. Los parámetros requeridos que difieren de la creación de un conector no TLS son:

- RequireTLS – Esto especifica que todos los mensajes recibidos por este conector requieren transmisión TLS

- TlsSenderCertificateName – Este es el nombre (o sujeto) del certificado utilizado por el remitente.

Ejecuta el código anterior y tendrás un conector TLS creado y listo para recibir correo electrónico.

Prueba del conector de retransmisión SMTP de Office 365 con PowerShell

Después de crear el conector, prepárate para probarlo. La forma más fácil de hacerlo es mediante PowerShell. En esta sección, crearemos algunos scripts de PowerShell que te permitirán asegurarte fácilmente de que el conector esté funcionando correctamente.

Antes de comenzar las pruebas, asegúrate primero de conocer cuál es la URL del punto final MX para tu dominio de Exchange Online. Si no sabes cómo encontrar la URL del punto final MX, inicia sesión en el Portal de administración de Office 365. Haz clic en Configuración, selecciona Dominios, haz clic en el nombre de dominio y copia la dirección o valor de los puntos finales MX.

Pruebas de un retransmisor SMTP sin TLS (Dirección IP)

Nota: Estas pruebas deben realizarse desde la computadora cuya dirección IP pública esté permitida en la configuración del retransmisor SMTP de Office 365.

Utiliza el código PowerShell a continuación para las pruebas. Asegúrate de cambiar los valores de los parámetros From, To y SmtpServer para utilizar la configuración de tu propio retransmisor SMTP de Office 365 antes de ejecutarlo.

To– Debe incluir un destinatario de dominio interno y uno de dominio externo. No olvides cambiar estos valores por los tuyos.From– Debe cambiarse a tu dirección de remitente designada. La parte del dominio de la dirección de correo electrónico debe ser uno de los dominios de correo electrónico de tu inquilino.SmtpServer– Debe cambiarse a la URL del punto final MX de tu inquilino de Office 365.

Pruebas de un retransmisor SMTP con TLS (Certificado)

Nota: Debes tener el certificado SSL público en formato PFX antes de poder proceder con esta prueba.

Dado que el retransmisor SMTP TLS requiere un certificado, no puedes usar el cmdlet Send-MailMessage de PowerShell porque no te permite seleccionar un certificado específico. En su lugar, utiliza dos objetos .NET llamados System.Net.Mail.SmtpClient para definir los parámetros SMTP, y System.Net.Mail.MailMessage para componer el mensaje.

A continuación, encontrarás un fragmento de código PowerShell que puedes usar para probar el retransmisor SMTP TLS. No olvides cambiar los valores de pfxFile, pfxPass, From, To y SmtpServer para utilizar la configuración del retransmisor SMTP de Office 365 antes de ejecutarlo.

Si la configuración del conector TLS es correcta, los destinatarios definidos mediante el método Add() deberían recibir el correo electrónico de prueba.

Validación de Saltos de Retransmisión SMTP utilizando el Encabezado del Mensaje

Ahora tienes un retransmisor SMTP funcional configurado usando un servidor local y el retransmisor SMTP de Office 365. Todas las pruebas fueron exitosas y tus dispositivos pueden enviar mensajes tanto a destinatarios internos como externos. ¡Buen trabajo!

Si aún tienes dudas y necesitas confirmar si estos mensajes están pasando a través del relé SMTP de Office 365, puedes revisar los encabezados del mensaje en los correos recibidos.

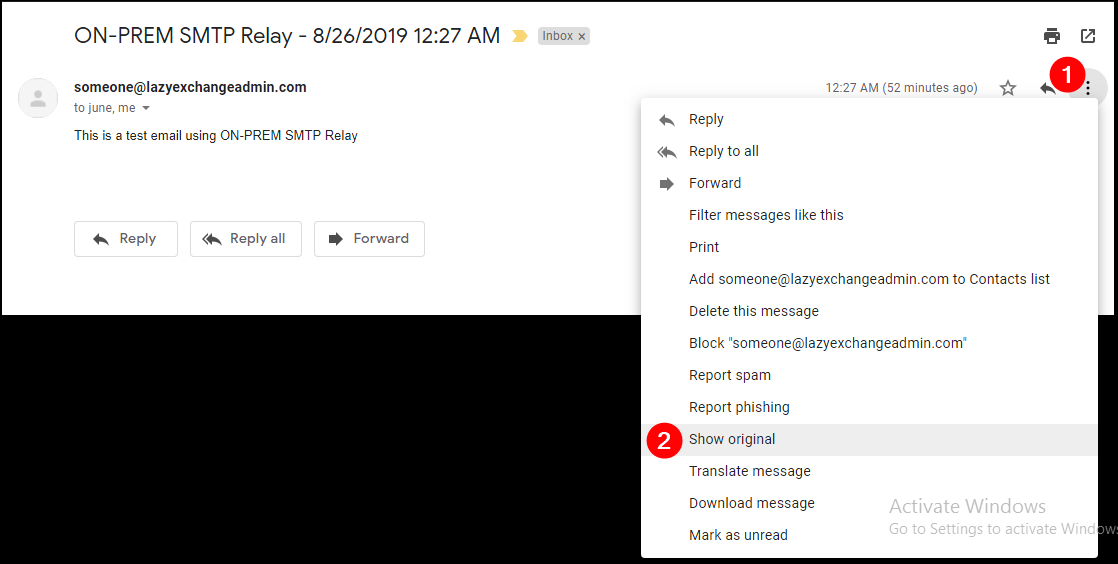

Nota: Abrir los encabezados del mensaje varía según los clientes de correo. El siguiente ejemplo es específico de Gmail.

Abre el correo en la interfaz de Gmail, luego abre el mensaje y haz clic en los tres puntos verticales (1), después haz clic en Mostrar original (2).

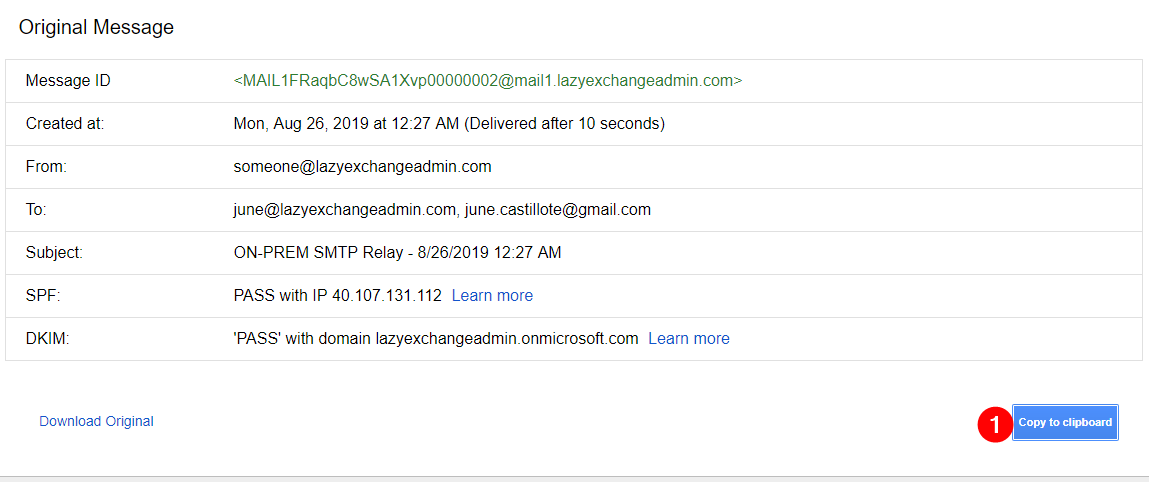

A new page will show the email message headers. Click on Copy to clipboard (1).

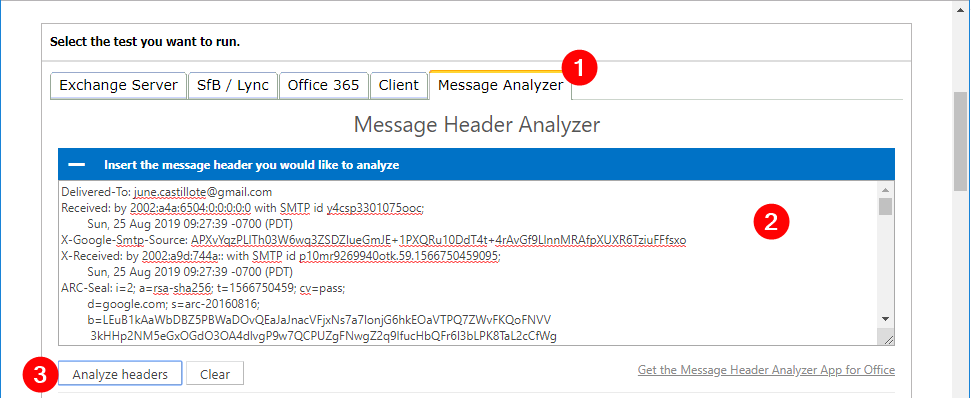

Abre una nueva pestaña del navegador y ve a https://testconnectivity.microsoft.com/.

Ve a la pestaña Analizador de mensajes (1), pega los datos copiados en el cuadro (2), y haz clic en Analizar encabezados (3).

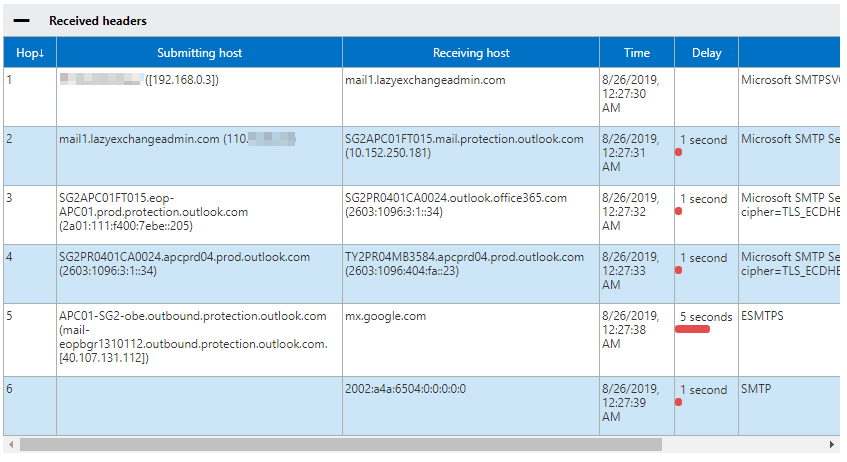

El resultado del análisis se mostrará en la tabla como se indica a continuación.

Deberías ver el siguiente flujo de trabajo en los resultados anteriores:

- Dirección IP 192.168.0.3 indica el origen de la computadora.

- El servidor de retransmisión SMTP local recibió el mensaje.

- Exchange Online Protection (EOP) recibió el mensaje.

- El servidor Exchange Online lo volvió a enrutar para la entrega saliente.

- Office 365 entregó el mensaje a google.com.

Según los resultados del análisis, puedes confirmar que el mensaje pasó por el relé SMTP de Office 365 según lo previsto.

Resumen

En este artículo, has aprendido cómo crear un relé SMTP de Office 365 con y sin TLS. También aprendiste cómo probar y confirmar su funcionalidad utilizando diferentes técnicas y cómo validar las rutas SMTP por las que había pasado el mensaje.