Über 40 % des Webs werden von WordPress betrieben. Das macht dieses beliebte CMS zu einem attraktiven Ziel für Hacker.

Wenn Sie also eine WordPress-Website betreiben, müssen Sie sicherstellen, dass sie sicher ist. Und das ist nicht nur eine technische Aufgabe, sondern auch eine wichtige Verantwortung aus mehreren Perspektiven wie Markenreputation, Datenmissbrauch und Geschäftskontinuität.

Ein Tool, das im WordPress-Ökosystem heraussticht, ist WPScan. Es ist ein Sicherheitsscanner, der speziell für WordPress entwickelt wurde. Es wird sowohl mit einer kostenpflichtigen als auch mit einer kostenlosen Lizenz angeboten, je nach Ihren Bedürfnissen. Es ist auch in Kali Linux-Distributionen vorinstalliert.

Ob Sie nun ein erfahrener Website-Administrator oder ein Website-Besitzer sind, der die Sicherheit seiner Seite verbessern möchte, WPScan kann Ihnen helfen, Schwachstellen zu identifizieren, bevor Angreifer sie ausnutzen.

Bevor wir fortfahren, eine sehr wichtige Sache: Der Zweck dieses Artikels ist es, Einzelpersonen und Organisationen zu helfen, die Sicherheit ihrer WordPress-Websites zu stärken, indem sie WPScan effektiv nutzen.

Während dieses Tool unglaublich leistungsfähig ist, um Schwachstellen zu identifizieren, ist es wichtig zu betonen, dass jede unbefugte Nutzung von WPScan – wie das Scannen von Websites ohne entsprechende Erlaubnis – nicht nur unethisch, sondern auch illegal ist.

Mein Ziel, diese Informationen zu teilen, ist es, Site-Administratoren und Entwicklern zu ermöglichen, proaktiv ihre Websites zu sichern, ihre Daten zu schützen und eine sicherere Online-Umgebung für alle zu schaffen.

Was wir behandeln werden:

Was ist WPScan?

WPScan ist ein Befehlszeilentool, das Ihnen hilft, potenzielle Sicherheitslücken in Ihrer WordPress-Installation zu identifizieren. Es ist wie ein Sicherheitsdienst für Ihre Website, der veraltete Plugins, Fehlkonfigurationen und andere häufige Probleme im Auge behält.

Was WPScan einzigartig macht, ist sein Fokus auf WordPress. Es verwendet eine von Sicherheitsexperten gepflegte Datenbank, die regelmäßig aktualisiert wird, um Tausende bekannter Sicherheitslücken im WordPress-Kern, in Plugins und Themes zu verfolgen.

Was kann WPScan tun?

Hier sind nur einige Dinge, bei denen WPScan Ihnen helfen kann:

-

Erkennen veralteter WordPress-Kernversionen.

-

Identifizieren von Sicherheitslücken in Plugins und Themes.

-

Benutzer aufzählen (zum Beispiel, Benutzernamen entdecken).

-

Testen von schwachen Passwörtern (mit einem Wörterbuchangriff).

-

Auffinden von exponierten sensiblen Dateien (wie Backups oder Debug-Protokolle).

Lassen Sie uns nun die häufigsten Befehle sehen, die Sie verwenden können.

Wie man seine WordPress-Site mit WPScan scannt

1. Grundlegender Scan

Ein grundlegender Scan bietet einen Überblick über die Sicherheit Ihrer WordPress-Website, indem er wichtige Schwachstellen oder Fehlkonfigurationen identifiziert. Er kann die WordPress-Kernversion erkennen und markiert sie, wenn sie veraltet ist, wodurch potenzielle Risiken wie SQL-Injektionen oder Cross-Site-Scripting (XSS)-Schwachstellen älterer Versionen hervorgehoben werden.

Der Scan könnte auch öffentlich zugängliche Sicherungskopien (zum Beispiel .sql oder .zip) oder Debug-Dateien wie debug.log aufdecken, die sensible Informationen wie Datenbankanmeldeinformationen oder Serverpfade preisgeben könnten.

Er kann fehlende oder falsch konfigurierte HTTP-Sicherheitsheader kennzeichnen, wie etwa Strict-Transport-Security (HSTS) oder Content-Security-Policy (CSP), die entscheidend sind, um vor Angriffen durch Protokoll-Downgrade und unautorisierter Skriptausführung zu schützen.

Offene Verzeichnisse, die die Dateistruktur Ihrer Website offenlegen und potenziell gefährdete Plugins oder Themes enthalten, können ebenfalls markiert werden, wenn sie in öffentlichen Metadaten identifiziert werden.

Diese Erkenntnisse bieten einen Ausgangspunkt, um grundlegende Sicherheitslücken zu beheben.

wpscan --url http://yourwebsite.com

Dies ist das, was Sie auf Ihrem Terminal sehen, wenn Sie diesen Befehl ausführen:

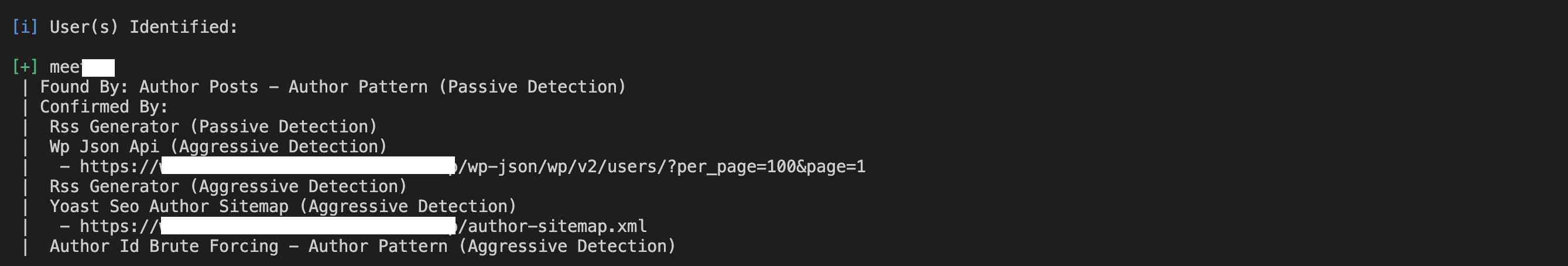

2. Benutzer aufzählen

Die Benutzer-Auflistung ist ein Prozess, um Benutzernamen auf Ihrer WordPress-Website zu identifizieren. Das Wissen um diese Benutzernamen kann Angreifern helfen, gezielt bestimmte Konten für Bruteforce-Angriffe ins Visier zu nehmen.

Um Benutzer aufzulisten, führen Sie folgendes aus:

wpscan --url http://yourwebsite.com --enumerate u

Die Ausgabe wird Benutzernamen anzeigen:

Wenn Sie Standardbenutzernamen wie admin finden, sollten Sie sie durch etwas Einzigartiges und Sicheres ersetzen.

Hier sind einige bewährte Praktiken für Benutzernamen:

-

Vermeiden Sie Standardnamen: Ersetzen Sie Standardbenutzernamen wie

adminoderuserdurch etwas Einzigartiges und nicht leicht Erratbares. -

Umbenennen von gefährdeten Benutzernamen: Um einen Benutzernamen zu ändern, können Sie einen neuen Benutzer mit Administratorrechten erstellen, Eigentum von Beiträgen oder Inhalten übertragen und dann den alten Benutzer löschen.

-

Verwenden Sie rollenbasierte Benutzernamen sorgfältig: Vermeiden Sie es, Konten nach ihren Rollen zu benennen (zum Beispiel

editor,manager), da diese leicht angreifbar sind. -

Implementieren Sie Anmelde-Sperrungen: Kombinieren Sie sichere Benutzernamen mit Plugins, die Konten nach wiederholten fehlgeschlagenen Anmeldeversuchen sperren.

- Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA): Durch Hinzufügen von 2FA wird sichergestellt, dass das Konto auch dann sicher bleibt, wenn ein Benutzername erraten wird.

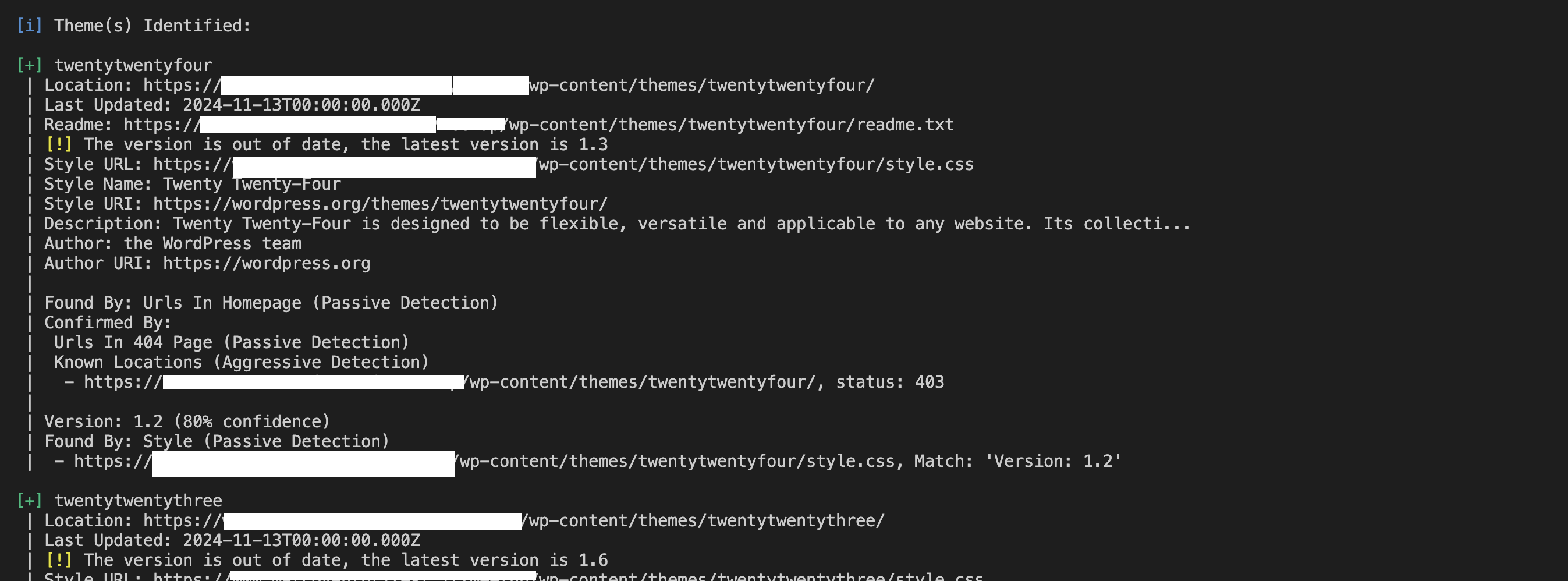

3. Überprüfung von Plugins und Themes

Plugins und Themes können Sicherheitsprobleme haben. WPScan kann alle installierten Plugins und Themes sowie eventuelle zugehörige Schwachstellen auflisten.

Führen Sie für Plugins Folgendes aus:

wpscan --url http://yourwebsite.com --enumerate p

Die Ausgabe wird etwa wie folgt aussehen:

Führen Sie für Themes Folgendes aus:

wpscan --url http://yourwebsite.com --enumerate t

Die Ausgabe wird ähnlich aussehen wie folgt:

Suchen Sie in den Ergebnissen nach veralteten Versionen oder bekannten Sicherheitslücken und aktualisieren oder ersetzen Sie diese Komponenten sofort.

Lassen Sie uns einige gängige Sicherheitsprobleme in Plugins und Themes betrachten.

Zunächst haben wir Cross-Site Scripting (XSS). Eine unsichere Eingabehandhabung in Plugins oder Themes kann es Angreifern ermöglichen, bösartige Skripte einzufügen, die potenziell Benutzerinformationen stehlen oder Admin-Sitzungen übernehmen können. Eine schlecht gesicherte WordPress-Website mit einer XSS-Sicherheitslücke kann es Angreifern ermöglichen, Sitzungscookies zu stehlen, potenziell unbefugten Admin-Zugriff zu erhalten, bösartige Weiterleitungen einzufügen, Benutzer zu Phishing-Websites zu führen, irreführende Inhalte anzuzeigen und Benutzer dazu zu verleiten, sensible Informationen bereitzustellen.

Es gibt auch SQL-Injektion. Schlecht geschriebene Plugins oder Themes können Angreifern ermöglichen, Datenbankabfragen zu manipulieren, wodurch sensible Daten offengelegt oder Ihre Website beschädigt werden können. SQL-Injektionsschwachstellen können ausgenutzt werden, um sensible Daten abzurufen, die Authentifizierung zu umgehen und Daten zu ändern oder zu löschen.

Einige Plugins oder Themes könnten bösartigen Code enthalten – absichtlich oder aufgrund von schlechter Sicherheit – der Angreifern unbefugten Zugriff auf Ihre Website gewährt, bekannt als Hintertüren. Einmal installiert, kann eine Hintertür dauerhaften Zugriff gewähren, willkürliche Datei-Uploads ermöglichen, die Integrität der Website untergraben und sensible Daten stehlen.

Es gibt auch Remote Code Execution (RCE) – Sicherheitslücken, die es Angreifern ermöglichen, beliebigen Code auf Ihrem Server auszuführen, was oft zu vollständiger Kontrolle über Ihre Website oder Ihren Server führt. Sobald Angreifer RCE-Zugriff erhalten, können sie Admin-Benutzer erstellen, Daten exfiltrieren, weitere Angriffe starten und Privilegien eskalieren.

Beste Praktiken:

-

Halten Sie immer Plugins und Themes auf dem neuesten Stand.

-

Entfernen Sie ungenutzte oder inaktive Plugins und Themes, da diese immer noch ein Risiko darstellen können.

-

Stellen Sie sicher, dass Plugins und Themes aus vertrauenswürdigen, seriösen Quellen heruntergeladen werden und eine aktive Wartungshistorie haben.

-

Erwägen Sie die Verwendung von Sicherheits-Plugins, um Änderungen an Plugin- oder Theme-Dateien zu überwachen und verdächtige Aktivitäten zu erkennen.

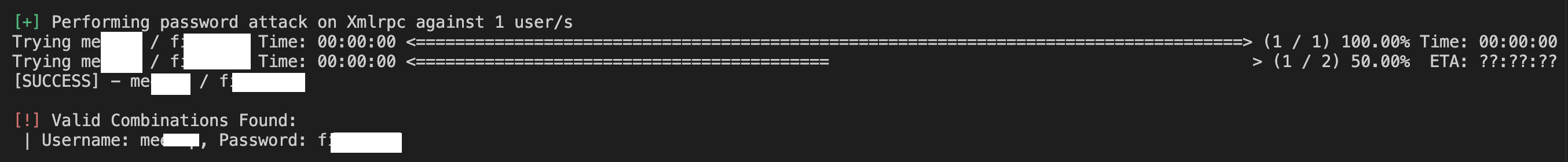

4. Passwort-Tests

WPScan kann schwache Passwörter testen, indem es einen Brute-Force-Angriff mit einer Wortliste durchführt:

wpscan --url http://yourwebsite.com --passwords /path/to/passwords.txt

und dies ist die Ausgabe in Ihrer Eingabeaufforderung:

Was ist Brute-Forcing?

Brute-Forcing ist eine Methode, die Angreifer verwenden, um Passwörter zu erraten, indem sie systematisch jede mögliche Kombination ausprobieren, bis die richtige gefunden wird. In Kombination mit einer Wortliste—einer Datei, die eine Sammlung von häufig verwendeten Passwörtern enthält—wird Brute-Forcing viel schneller und effizienter.

Eine typische Wortliste könnte enthalten:

-

Einfach Passwörter wie

123456,passwortundqwerty. -

Gewöhnliche Muster wie

Spring2024!oderwelcome123. -

Gestohlene Passwörter aus früheren Datenpannen.

Durch die Simulation dieses Angriffs kann WPScan Konten identifizieren, die schwache Passwörter verwenden, sodass Sie proaktiv Schwachstellen beheben können.

Schwache Passwörter erleichtern und beschleunigen das Brute-Forcing. Ein kurzes oder vorhersehbares Passwort könnte in Sekunden erraten werden, während ein längeres, komplexes Passwort mit einzigartigen Elementen exponentiell schwerer zu knacken ist.

Wie man starke Passwörter erstellt

Starke Passwörter sind Ihre erste Verteidigungslinie gegen Brute-Force-Angriffe. Hier sind die wichtigsten Merkmale starker Passwörter:

-

Länge: Mindestens 12–16 Zeichen lang.

-

Komplexität: Verwenden Sie eine Mischung aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen.

-

Einzigartigkeit: Vermeiden Sie die Wiederverwendung von Passwörtern über mehrere Konten hinweg.

-

Unvorhersehbarkeit: Vermeiden Sie Wörter aus dem Wörterbuch, gängige Phrasen oder persönliche Informationen wie Geburtsdaten.

Strategien zur Erstellung starker Passwörter

Es gibt verschiedene Maßnahmen, die Sie ergreifen können, um starke Passwörter zu erstellen. Verwenden Sie zunächst einen Passwortgenerator. Tools wie LastPass und Bitwarden können für Sie hochkomplexe Passwörter erstellen und speichern.

Sie sollten auch Passphrasen verwenden (anstatt nur regulärer Passwörter). Kombinieren Sie zufällige, nicht verwandte Wörter mit Zahlen und Symbolen, wie Sky#Tree!Motorbike12.

Vermeiden Sie schließlich Muster, die von einem Angreifer leicht erraten werden könnten. Verwenden Sie keine sequentiellen oder Tastaturmuster wie abcdef oder qwerty.

Verwenden Sie Tools zur Passwortverwaltung

Die Verwaltung starker Passwörter kann eine Herausforderung sein. Passwort-Manager vereinfachen dies, indem sie Ihre Anmeldeinformationen sicher speichern und automatisch ausfüllen. Beliebte Optionen sind:

-

Bitwarden

-

LastPass

Diese Tools bieten auch Funktionen wie Passwortüberprüfung, um wiederverwendete oder schwache Passwörter zu erkennen.

Verwenden Sie die Zwei-Faktor-Authentifizierung (2FA)

Die Zwei-Faktor-Authentifizierung (2FA) bietet eine zusätzliche Sicherheitsebene, indem Benutzer aufgefordert werden, ihre Identität über einen zweiten Faktor jenseits des Passworts zu bestätigen. Dies kann beinhalten:

-

Einmalige Codes, die per E-Mail oder SMS gesendet werden.

-

Vom Anwendungs-Generator erstellte Codes von Tools wie Google Authenticator oder Authy.

-

Biometrische Verifikation, wie Fingerabdrücke oder Gesichtserkennung.

Selbst wenn ein Angreifer Ihr Passwort durch Brute-Force errät, verhindert 2FA, dass er auf Ihr Konto zugreifen kann, ohne eine sekundäre Verifikation. Dieser zusätzliche Schritt macht Brute-Force-Angriffe praktisch unmöglich, da Angreifer auch Ihr 2FA-Gerät oder -Methode kompromittieren müssten.

Wie man 2FA in WordPress implementiert

-

Installieren Sie ein WordPress-Plugin wie Google Authenticator.

-

Fordern Sie alle Benutzerkonten, insbesondere Administratoren, zur Aktivierung der 2FA auf.

-

Bieten Sie Backup-Codes oder Wiederherstellungsoptionen an, falls Benutzer den Zugriff auf ihr 2FA-Gerät verlieren.

-

Testen und stellen Sie sicher, dass 2FA für alle Benutzerrollen zuverlässig funktioniert, bevor Sie es zur Pflicht machen.

Die Bedeutung der Passwort-Hygiene

Indem Sie starke Passwörter verwenden und 2FA implementieren, können Sie die Effektivität von Brute-Force-Angriffen erheblich reduzieren.

Die Passworttestfunktion von WPScan kann Ihnen helfen, schwache Anmeldedaten zu identifizieren. Sie unterstreicht auch die dringende Notwendigkeit einer proaktiven Passwort-Hygiene und zusätzlicher Sicherheitsebenen, um Ihre WordPress-Website sicher zu halten.

Was tun mit den Ergebnissen von WPScan

WPScan-Berichte bieten handlungsorientierte Einblicke in die Sicherheit Ihrer Website. Hier ist, was Sie mit den Informationen tun können:

Erstens, aktualisieren Sie WordPress-Kern, Plugins und Themes: Halten Sie alles auf dem neuesten Stand, um Sicherheitslücken zu schließen.

Zweitens, beheben Sie Konfigurationsprobleme: Beheben Sie falsch konfigurierte Dateiberechtigungen, unsichere HTTP-Header und andere Warnungen.

Hier sind ein paar Beispiele für Maßnahmen, die Sie anwenden können:

-

Verzeichnisindexierung: Wenn WPScan offene Verzeichnisse erkennt, deaktivieren Sie das Verzeichnisbrowsing, indem Sie diese Zeile zu Ihrer

.htaccess-Datei hinzufügen:Options -Indexes -

Dateiberechtigungen: Stellen Sie sicher, dass wichtige Dateien wie

wp-config.phpschreibgeschützt sind, indem Sie die Berechtigungen auf440oder400setzen mit dem Befehl:chmod 400 wp-config.php

Sie sollten auch alle Benutzerkonten absichern. Dies können Sie auf verschiedene Arten tun:

-

Schwache Passwörter aktualisieren: Verwenden Sie starke, einzigartige Passwörter für alle Benutzerkonten (siehe den Abschnitt zur Passwortprüfung für Tipps).

-

Unbenutzte Konten entfernen: Löschen Sie inaktive Konten, insbesondere solche mit Administratorrechten.

-

Umbenennen vorhersehbarer Benutzernamen: Ändern Sie Benutzernamen wie

adminin etwas weniger offensichtliches.

Stellen Sie außerdem sicher, dass Sie alle sensiblen Dateien sichern: Wenn WPScan freiliegende Dateien wie debug.log findet, löschen oder sichern Sie sie. Löschen Sie unnötige Dateien oder alte Backups.

Verschieben Sie Dateien, die Sie behalten müssen, in ein Verzeichnis außerhalb des Web-Roots. Sie können Dateien auch mit .htaccess schützen, indem Sie den Zugriff auf sensible Dateien mithilfe von Deny und Allow Regeln blockieren:

<Files wp-login.php>

Order Deny,Allow

Deny from all

Allow from 123.456.789.000

</Files>

Einschränkungen von WPScan

WPScan ist ein leistungsfähiges Tool, hat jedoch einige Einschränkungen. Seien Sie sich einfach bewusst, damit Sie andere Maßnahmen ergreifen können, um Ihre WP-Websites zu schützen.

1. Nur bekannte Schwachstellen

WPScan basiert auf seiner Datenbank bekannter Schwachstellen, daher erkennt es keine Zero-Day-Exploits oder benutzerdefinierten Schwachstellen.

Hier sind einige Tipps, wie Sie dieses Problem mildern können:

-

Bleiben Sie informiert: Überwachen Sie WordPress-Sicherheitsblogs, Schwachstellen-Datenbanken wie CVE oder WPVulnDB und Community-Foren auf aufkommende Bedrohungen.

-

Verwenden Sie eine Webanwendungs-Firewall (WAF): Tools wie Cloudflare oder Sucuri können verdächtige Aktivitäten und Versuche blockieren, unbekannte Schwachstellen auszunutzen.

-

Führen Sie manuelle Sicherheitsüberprüfungen durch: Überprüfen Sie Ihre Website regelmäßig auf ungewöhnliches Verhalten oder unautorisierte Änderungen, insbesondere in kritischen Dateien wie

wp-config.phpoder Ihrer Datenbank.

2. Kein Echtzeitschutz

WPScan ist ein Diagnosetool, keine Firewall oder ein Eindringungserkennungssystem. Für den Echtzeitschutz ist es eine gute Idee, WPScan mit anderen Tools zu kombinieren.

Einige Schritte, die Sie unternehmen können, sind:

-

Sicherheits-Plugins installieren: Verwenden Sie spezifische Sicherheits-Plugins, um eine kontinuierliche Überwachung, Malware-Scans und Firewall-Schutz bereitzustellen.

-

Aktivitätsprotokolle überwachen: Richten Sie eine Aktivitätsverfolgung ein, um verdächtige Anmeldeversuche, Dateiänderungen oder unautorisierte Benutzeraktionen zu identifizieren.

3. Ressourcenintensiv

Das Scannen großer Websites mit vielen Plugins und Themen kann zeitaufwendig sein und die Serverleistung beeinträchtigen.

Es gibt verschiedene Strategien, die Sie anwenden können, um dies zu mildern, wie das Planen von Scans während verkehrsärmerer Zeiten, um Störungen für die Besucher der Website zu minimieren. Sie können auch Scans auf einer Staging-Kopie Ihrer Website durchführen, anstatt direkt in der Live-Umgebung.

4. Lernkurve

Als Befehlszeilen-Tool kann WPScan für weniger technische Benutzer einschüchternd sein. Die Dokumentation ist jedoch ausgezeichnet, und mit Übung werden Sie sicherer im Umgang damit.

Wenn die CLI überwältigend für Sie ist, versuchen Sie, WPScan mit Sicherheits-Plugins zu kombinieren, die GUI-basierte Scans und Berichterstattung anbieten.

Best Practices für die Verwendung von WPScan

Um das Beste aus WPScan herauszuholen, sollten Sie die Nutzung auf die spezifischen Bedürfnisse Ihrer Website abstimmen und eine robuste Strategie zur Überwachung der Ergebnisse festlegen. So können Sie seine Effektivität maximieren:

Wählen Sie die richtigen Scans für Ihre Website

WPScan bietet eine Vielzahl von Scan-Optionen, von grundlegenden Scans bis hin zu gezielten Schwachstellenprüfungen für Plugins, Themen und Benutzerkonten. Die Auswahl der richtigen Scans hängt von der Art der Website ab, die Sie verwalten, und der Sensibilität der Daten, die sie verarbeitet.

Für kleine, wenig besuchte Websites:

-

Priorisieren Sie grundlegende Scans, um den WordPress-Kern, Plugins und Themes auf Updates und Sicherheitsanfälligkeiten zu überprüfen.

-

Führen Sie monatlich Scans durch oder nach größeren Updates.

-

Verwenden Sie die Benutzerenumeration (

--enumerate u), wenn Sie schwache Passwörter oder Standardbenutzernamen vermuten.

Für mittelgroße Unternehmensseiten:

-

Zusätzlich zu grundlegenden Scans sollten Sie die Plugin- und Theme-Enumeration (

--enumerate p,t) einbeziehen, um sicherzustellen, dass alle Komponenten sicher sind. -

Wöchentliche Scans, um neuen Bedrohungen einen Schritt voraus zu sein.

-

Kombinieren Sie WPScan mit Aktivitätsprotokoll-Plugins, um Benutzeraktionen und Dateiänderungen zu verfolgen.

Für stark frequentierte oder E-Commerce-Seiten:

-

Führen Sie umfassende Scans durch, einschließlich Benutzerenumeration (

--enumerate u), Datei-Enumeration (--enumerate f) und Passwort-Brute-Force-Tests (wenn erlaubt). -

Tägliche oder wöchentliche Scans zur Risikominimierung.

-

Implementieren Sie zusätzliche Maßnahmen wie 2FA für Admin-Konten, eine Web Application Firewall (WAF) und Sicherheits-Header, um Ihre Website zu stärken.

Für Websites, die sensible Daten verarbeiten:

-

Priorisieren Sie alle verfügbaren Scans, einschließlich derer für freigegebene Dateien und Konfigurationsanfälligkeiten.

-

Wöchentliche Scans mit Echtzeitüberwachung über ein Sicherheits-Plugin.

-

Verwenden Sie Staging-Umgebungen, um Sicherheitseinstellungen zu testen, ohne die Produktion zu beeinträchtigen.

Sollten Sie alle Scans verwenden?

Auch wenn es vorteilhaft erscheinen mag, jeden Scan zu nutzen, den WPScan anbietet, gibt es verschiedene Faktoren zu berücksichtigen.

Zunächst sollten Sie über die Größe Ihrer Website und Ihre Ressourcen nachdenken. Für kleinere Websites können alle Scans übermäßig sein und Ressourcen beanspruchen.

Sie werden auch darauf achten wollen, Scans durchzuführen, die die wahrscheinlichsten Schwachstellen Ihrer Website ansprechen. Zum Beispiel sollte eine E-Commerce-Website die Sicherheit von Benutzern und Zahlungen gegenüber einer umfassenden Dateiauflistung priorisieren.

Compliance-Anforderungen sind ebenfalls wichtig zu berücksichtigen. Wenn Sie Vorschriften wie die DSGVO unterliegen, stellen Sie sicher, dass Sie nach Schwachstellen im Zusammenhang mit dem Datenschutz scannen und diese adressieren.

Wie man Ergebnisse effektiv überwacht

Die Überwachung der WPScan-Ergebnisse ist wichtig. Es hilft Ihnen natürlich, Schwachstellen zu beheben, aber es hilft Ihnen auch dabei, ein System zu erstellen, um Änderungen im Laufe der Zeit zu verfolgen und wachsam zu bleiben.

Erstellen Sie Berichte

Sie können Scan-Ergebnisse in Dateien speichern, indem Sie die --output-Flag verwenden:

wpscan --url http://example.com --output /path/to/report.txt

Überprüfen Sie dann die Berichte regelmäßig und vergleichen Sie sie mit früheren Scans, um wiederkehrende Probleme oder neue Schwachstellen zu identifizieren.

Erstellen Sie einen Aktionsplan

Es ist eine gute Idee, Schwachstellen nach Schweregrad zu kategorisieren (zum Beispiel kritisch, moderat, gering).

Dies ermöglicht es Ihnen, hochgradige Probleme (wie veraltete Plugins mit bekannten Exploits) sofort anzugehen. Dann können Sie weniger dringende Aufgaben, wie Anpassungen der Dateiberechtigungen oder geringfügige Konfigurationsänderungen, für die routinemäßige Wartung planen.

Verfolgen Sie Trends im Laufe der Zeit

Verwenden Sie Tools wie Tabellenkalkulationen oder eine Projektmanagement-App (zum Beispiel Trello, Asana), um Schwachstellen, Fixes und Folgeaktionen zu protokollieren.

Stellen Sie sicher, dass Sie wiederkehrende Probleme analysieren, um Muster zu identifizieren, wie z. B. häufige Plugin-Schwachstellen, und erwägen Sie, problematische Komponenten auszutauschen.

Automatisieren von Benachrichtigungen

Wenn Sie Scans mit Cron-Jobs planen, richten Sie E-Mail-Benachrichtigungen oder Benachrichtigungen ein, um die Ergebnisse zeitnah zu überprüfen.

Verwenden Sie Sicherheits-Plugins mit Echtzeitüberwachung, um Sie über verdächtige Aktivitäten zwischen WPScan-Checks zu informieren.

Kommunizieren Sie mit Ihrem Team:

Sie möchten sicherstellen, dass Sie Berichte mit relevanten Teammitgliedern teilen, wie z. B. Entwicklern oder Website-Administratoren, damit alle potenzielle Schwachstellen kennen.

Es ist auch eine gute Idee, Protokolle für sofortiges Handeln bei der Entdeckung kritischer Schwachstellen festzulegen.

Indem Sie Scans entsprechend den spezifischen Anforderungen Ihrer Website auswählen und einen strukturierten Ansatz zur Überwachung der Ergebnisse implementieren, können Sie sicherstellen, dass WPScan effektiv eingesetzt wird. Stellen Sie außerdem sicher, dass Sie das Tool an Ihr Risikoprofil anpassen, Schwachstellen im Laufe der Zeit verfolgen und seine Ergebnisse in eine umfassendere Sicherheitsstrategie integrieren.

Dieser Ansatz verbessert nicht nur die Sicherheitslage Ihrer Website, sondern minimiert auch den Ressourcenverbrauch und den Aufwand, während gleichzeitig maximaler Schutz gewährleistet wird.

Fazit

WPScan ist ein unschätzbares Werkzeug für jeden, der eine WordPress-Website verwaltet. Es vereinfacht den Prozess der Identifizierung von Schwachstellen und bietet klare, handlungsorientierte Empfehlungen zur Stärkung der Sicherheit Ihrer Website.

Durch die Integration von WPScan in Ihren Workflow und das Befolgen bewährter Verfahren können Sie das Risiko von Angriffen reduzieren und Ihre WordPress-Website sicher halten. Sicherheit ist eine kontinuierliche Reise, und Tools wie WPScan erleichtern es, potenziellen Bedrohungen einen Schritt voraus zu bleiben.

Source:

https://www.freecodecamp.org/news/how-to-use-wpscan-to-keep-your-wordpress-site-secure/