Konfigurieren und Verwalten der Windows-Firewall für Ihren Windows Server. Im Bereich des robusten Servermanagements erweist sich die Windows-Firewall als ein entscheidendes Instrument, das unseren Windows Server zuverlässig vor verschiedenen potenziellen Sicherheitslücken schützt und gleichzeitig eine präzise Regulierung der Kommunikationsströme ermöglicht. Als wesentlicher Bestandteil des Betriebssystems Windows Server erfordert die geschickte Konfiguration und effiziente Verwaltung der Windows-Firewall ein nuanciertes Verständnis ihrer Funktionalitäten. Dieser Artikel unterzieht der akribischen und umfassenden Prüfung der vielschichtigen Facetten, die der Konfiguration und Verwaltung der Windows-Firewall in unserer Windows Server-Umgebung zugrunde liegen, um unschätzbare Erkenntnisse zur Stärkung der Befestigungen unseres Servers und zur Feinabstimmung seiner betrieblichen Effizienz bereitzustellen.

Konfigurieren und Verwalten der Windows-Firewall für Ihren Windows Server

Die Windows-Firewall ist eine integrierte Sicherheitsfunktion im Windows-Betriebssystem, die als Barriere zwischen einem Computer oder Netzwerk und potenziellen Bedrohungen aus dem Internet oder dem lokalen Netzwerk fungiert. Sie überwacht und steuert den eingehenden und ausgehenden Netzwerkverkehr und trägt dazu bei, das System vor unbefugtem Zugriff und bösartigen Aktivitäten zu schützen. Der nächste Abschnitt des Artikels erläutert, wie die Windows-Firewall deaktiviert werden kann.

Konfigurieren der Windows-Firewall mit der GUI

Die grafischen Benutzeroberflächen (GUI) von Windows sind für Heim- und Arbeitsbenutzer der schnellste Weg, um die Firewall zu verwalten. Ein Beispiel für ein GUI-Tool ist das Windows Defender Firewall-Bedienfeld.

Verwendung des Windows Defender Firewall-Bedienfelds

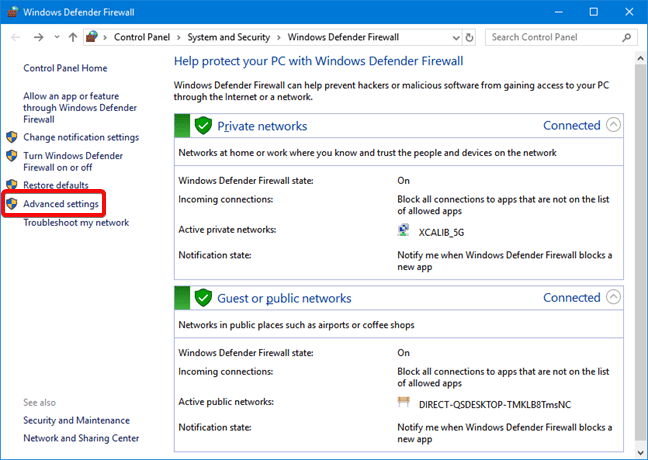

Die Windows Defender Firewall-Systemsteuerung, ein integraler Bestandteil des Windows-Betriebssystems, ermöglicht es Benutzern, eine robuste Verteidigungslinie für ihre Systeme zu orchestrieren. Über diese zugängliche Schnittstelle regeln Benutzer sorgfältig den ein- und ausgehenden Datenverkehr und stärken ihre Netzwerksicherheit, während sie die nahtlose Kommunikationsintegrität aufrechterhalten. Hier sind mehrere Möglichkeiten, die Windows Defender Firewall-Systemsteuerung zu starten:

Methode 1

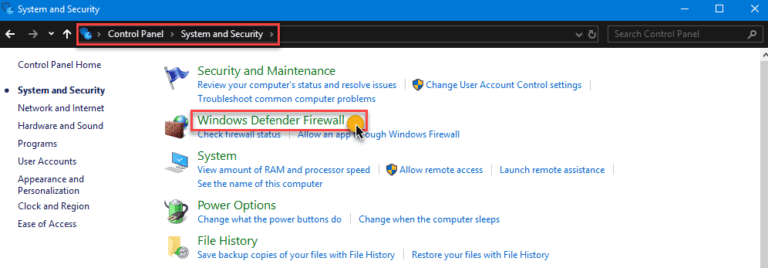

Navigieren Sie zu Systemsteuerung → System und Sicherheit → Windows Defender Firewall.

Methode 2

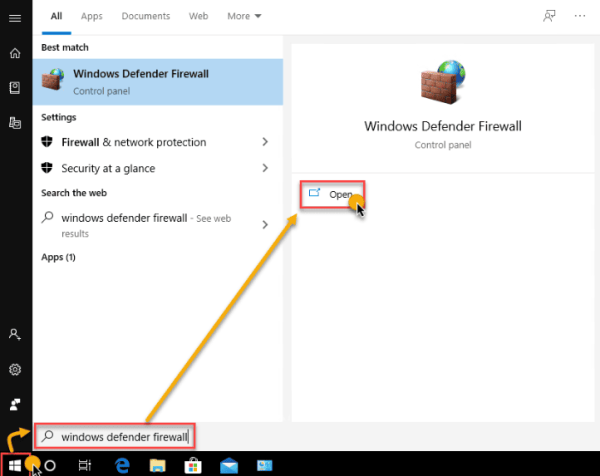

Klicken Sie auf Start und geben Sie Windows Defender Firewall ein. Klicken Sie auf den Windows Defender Firewall-Link.

Methode 3

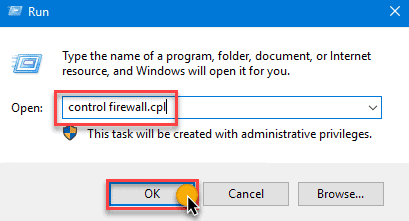

Öffnen Sie das Ausführen-Dialogfeld, geben Sie firewall.cpl ein und klicken Sie auf OK.

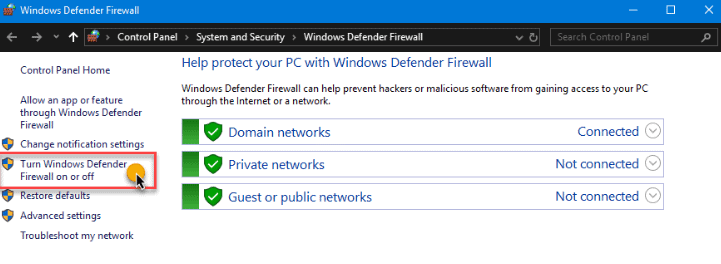

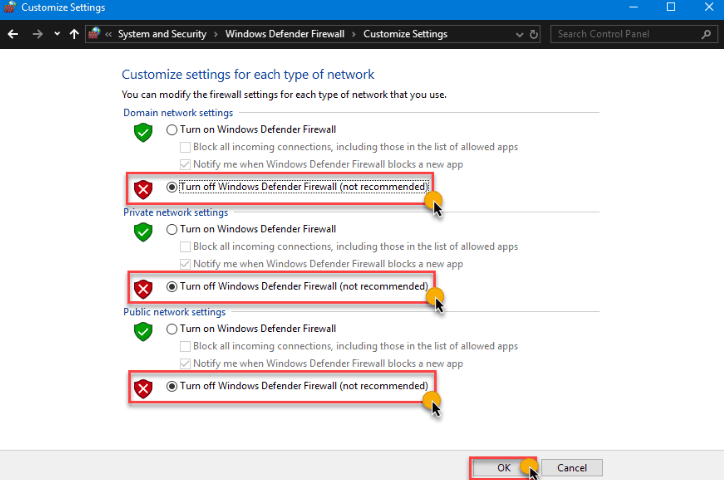

Wir sollten die Liste der Netzwerkprofile – Domain, Private und Gast oder öffentliche Netzwerke – im Windows Defender Firewall-Control Panel erkennen. Klicken Sie auf den Link Windows Defender ein- oder ausschalten auf der linken Seite.

Wir deaktivieren die Windows-Firewall für jedes Netzwerkprofil auf der Benutzerdefinierte Einstellungen-Seite. Die Windows-Firewall ist in dem untenstehenden Beispiel auf allen Netzwerkprofilen deaktiviert.

Verwendung der Gruppenrichtlinien-Verwaltungskonsole

Administratoren schalten die Windows-Firewall für ausgewählte oder alle Computer in der Domäne mithilfe eines Gruppenrichtlinienobjekts (GPO) aus. Sobald es bereitgestellt ist, wird die Deaktivierung der Windows-Firewall automatisiert, da die Konfiguration sie über Richtlinien auf alle betroffenen Computer erzwingt.

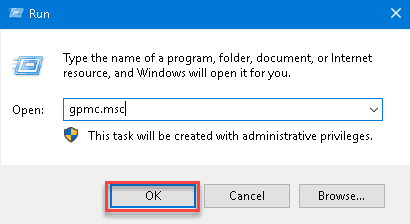

In diesem Fall verwenden wir das Gruppenrichtlinienverwaltung Konsole (GPMC) auf dem Server, um eine Gruppenrichtlinie zu erstellen. Führen Sie dazu den Befehl gpmc.msc im Ausführen-Dialog aus.

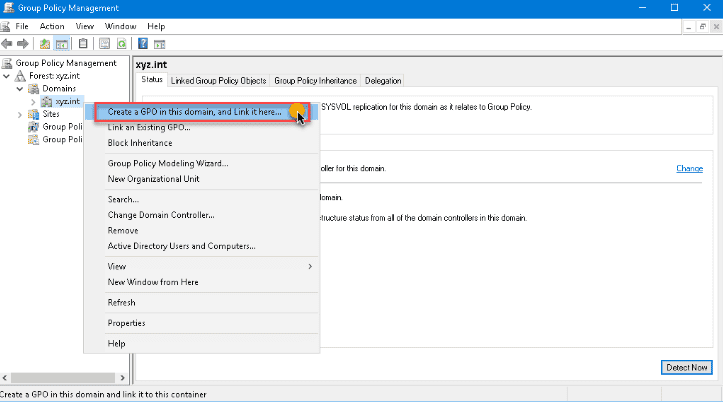

Erweitern Sie den Wald in der Gruppenrichtlinienverwaltung Konsole und wählen Sie die Domäne aus, in der wir die GPO erstellen. Sobald wir die GPO in der Domäne erstellt haben, klicken Sie mit der rechten Maustaste darauf und wählen Sie Erstellen einer GPO in dieser Domäne und Verknüpfen hier…

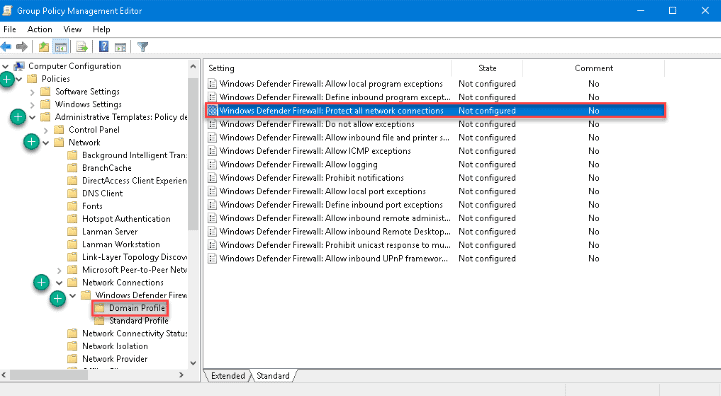

Das Neue GPO Dialogfeld wird geöffnet. Geben Sie einen Namen für die erstellte GPO ein. Klicken Sie mit der rechten Maustaste auf die neue GPO und wählen Sie dann Bearbeiten aus. Die GPO wird im Gruppenrichtlinien-Editor geöffnet. Erweitern Sie dann diese Ordner:

- Computerkonfiguration

- Richtlinien

- Administrative Vorlagen

- Netzwerk

- Netzwerkverbindungen

- Windows Defender

- Firewall

- Domänenprofil

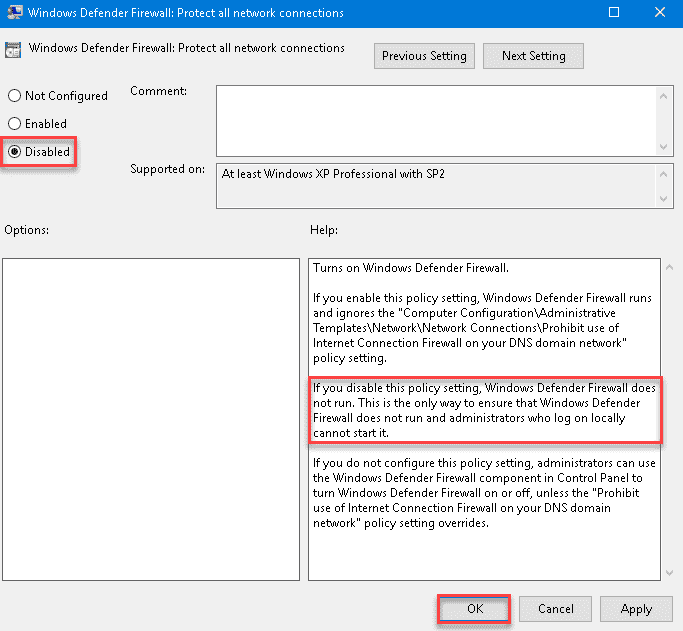

Hier sehen wir die Liste aller Windows-Firewall-Profile, die wir in unserer Domäne implementieren. Für dieses Beispiel doppelklicken Sie in der Einstellungsliste im rechten Bereich auf Windows Defender Firewall: Alle Netzwerkverbindungen schützen, um die Eigenschaften zu öffnen.

Sobald die Einstellungseigenschaft geöffnet ist, ändern Sie den Wert, indem Sie Deaktiviert auswählen und dann auf OK klicken.

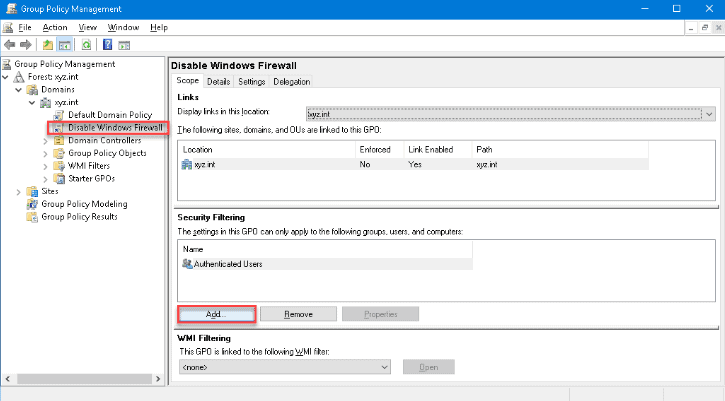

Wenden Sie die gleiche Option erneut auf die Einstellungen für das Standardprofil an. Jetzt, da wir die Gruppenrichtlinie erstellt haben, müssen wir sie auf die Domänencomputer bereitstellen.Wählen Sie die Gruppenrichtlinie zum Deaktivieren der Windows-Firewall GPO im Gruppenrichtlinien-Management, um die GPO anzuwenden. Klicken Sie dann auf die Hinzufügen Schaltfläche im Abschnitt Sicherheitsfilterung im Bereichsregister.

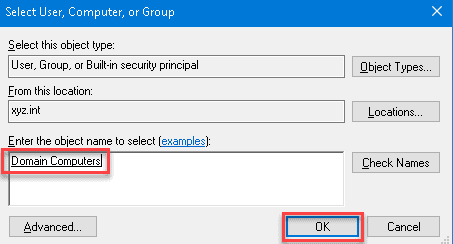

Suchen Sie in dem Dialogfeld „Benutzer, Computer oder Gruppe auswählen“ nach Domänencomputern und klicken Sie auf OK. Dadurch wird sichergestellt, dass wir eine GPO auf alle Computer anwenden, die Mitglieder der Domänencomputer Gruppe sind.

Das System schaltet die Firewall beim nächsten Mal aus, wenn die Client-Computer das Richtlinienupdate erhalten.

Da die GPO nun erstellt und bereitgestellt wurde, testen wir, ob die GPO funktioniert, indem wir ein Richtlinienupdate erzwingen. Führen Sie den Befehl gpupdate /force auf dem Client-Computer aus, um das Richtlinienupdate zu testen.

Windows-Firewall mit dem Befehlszeilen-Interface konfigurieren

Die meisten, wenn nicht alle, Funktionen der Windows-GUI haben Befehlszeilen-Äquivalente. Die Verwendung der Befehlszeilenschnittstelle (CLI) ist manchmal schneller als das Navigieren zu verschiedenen Windows-Standorten mit den GUI-Optionen. Darüber hinaus ermöglichen die Befehlszeilenoptionen Benutzern, Aufgaben zu skripten oder zu automatisieren. Hier sind einige Beispiele:

Verwalten der Windows-Firewall mit dem Netsh-Befehl

A legacy but valuable handy utility called netsh is useful to manage network configurations on a computer or, in this case, disable the Windows Firewall. Using netsh advfirewall set, we manage Windows Firewall individually on each location or all network profiles.

- netsh advfirewall set currentprofile state – Dieser Befehl verwaltet die aktive Netzwerkprofil-Firewall.

- netsh advfirewall set domainprofile state – verwaltet die Firewall des Domänen Netzwerks Profils.

- netsh advfirewall set privateprofile state – verwaltet die Firewall des Privaten Netzwerks Profils.

- netsh advfirewall set publicprofile state – Dieser Befehl verwaltet nur die Firewall im öffentlichen Netzwerkprofil.

- netsh advfirewall set all profiles state – Dieser Befehl verwaltet alle Netzwerkprofile gleichzeitig.

Die Integration von netsh-Befehlen erhöht die Möglichkeit einer genauen Firewall-Konfiguration und -Verwaltung für erfahrene Benutzer, die eine granulare Kontrolle suchen und letztendlich die Widerstandsfähigkeit des Servers gegenüber sich wandelnden Cyberbedrohungen stärken möchten.

Die Verwendung des PowerShell-Cmdlets Set-NetFirewallProfile

Das NetSecurity PowerShell-Modul enthält Cmdlets, die mit der Netzwerk- und Netzwerksicherheitskonfiguration zusammenhängen. Dieses PowerShell-Modul ist in Windows Server 2012 und höher integriert. Eines dieser Cmdlets ist Set-NetFirewallProfile, das wir zur Verwaltung der Windows Firewall verwenden.

Set-NetFirewallProfile -All -Enabled True

Set-NetFirewallProfile -Profile -Enabled FalseDer folgende Befehl deaktiviert die Firewall für die Öffentliche, Private und Domäne Netzwerkprofile:

Set-NetFirewallProfile -Profile Domain,Private,Public -Enabled FalseOhne die Angabe von Profilnamen zeigt das folgende Beispiel, wie die Windows Firewall auf allen Netzwerkprofilen deaktiviert wird, indem der Parameterumschalter –All verwendet wird.

Remotes Verwalten der Windows Firewall mit PowerShell

Wenn wir Firewalls auf vielen Computern verwalten müssen, ist es ineffizient, sich auf jeden Computer einzuloggen und die Befehle manuell auszuführen. Besonders in einer Netzwerkumgebung deaktivieren wir sie remote mit PowerShell.

Hinweis: Dieses Verfahren erfordert, dass wir die Windows Remoteverwaltung oder WinRM auf dem Zielcomputer aktivieren. In den meisten Fällen steht WinRM für domänenbeigetretene Computer für Fernverwaltungszwecke zur Verfügung.

Wenn wir planen, die Windows-Firewall auf einem Remote-Computer nach dem anderen zu deaktivieren, verwenden wir den Enter-PsSession cmdlet, um die Befehle an den Remote-Computer zu senden.

Enter-PsSession -ComputerName WINSRV01

Set-NetFirewallProfile -All -Enabled FalseDer obige Prozess ist gut, wenn wir nur wenige entfernte Computer bearbeiten. Wenn wir jedoch viele Computer haben, bei denen wir sie ausschalten müssen, benötigen wir einen Ansatz, der besser für das Skripten geeignet ist. Dafür verwenden wir den Invoke-Command Cmdlet.

$computers = @('WINSRV01','WINSRV02')

$computers | ForEach-Object {

Invoke-Command -ComputerName $_ {

Set-NetFirewallProfile -All -Enabled False

}

}Wie wir aus dem obigen Ausschnitt sehen können, speichern wir die Namen der entfernten Computer im $computers Variablen als Array. Anschließend durchläuft PowerShell für jeden entfernten Computer das Invoke-Command Cmdlet und gibt den Set-NetFirewallProfile -All -Enabled False Befehl aus.

Windows Firewall mit erweiterten Sicherheitsfunktionen

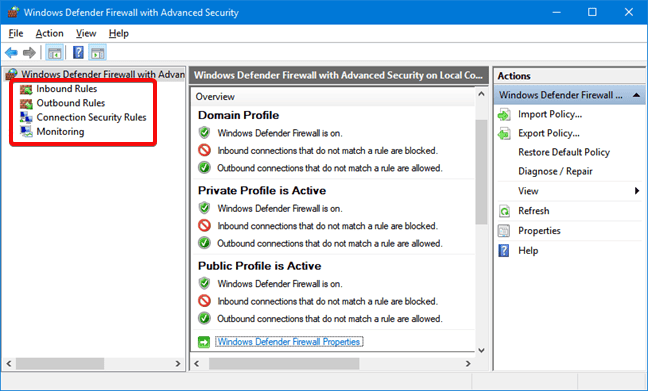

Die Unterscheidung zwischen Windows Firewall und Windows Firewall mit erweiterten Sicherheitsfunktionen liegt in ihrer Komplexität und ihren Fähigkeiten. Windows Firewall fungiert als primärer, benutzerfreundlicher Firewall, indem der eingehende und ausgehende Netzwerkverkehr mithilfe vordefinierter Regeln gesteuert wird, während Windows Firewall mit erweiterten Sicherheitsfunktionen fortgeschrittenen Benutzern und Administratoren ein detaillierteres Werkzeugset zur Verfügung stellt, das hochgradig angepasste Konfigurationen ermöglicht, die Kriterien wie IP-Adressen, Protokolle, Benutzer und Dienste umfassen, wodurch es besonders für komplexe Netzwerkumgebungen geeignet ist.

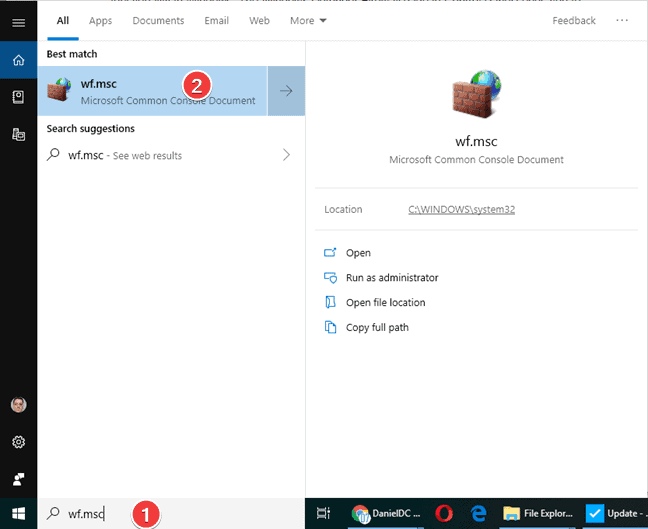

In allen drei Windows-Versionen ist das Suchen nach der ausführbaren Datei für Windows Defender Firewall mit erweiterten Sicherheitsfunktionen der einfachste Weg, um es zu starten. Klicken Sie oder drücken Sie auf das Ergebnis, nachdem Sie wf.msc in das Windows-Suchfeld eingegeben haben.

In dem Kontrollfeld, greifen wir auf Windows Defender Firewall mit erweiterten Sicherheitsfunktionen zu, indem wir System und Sicherheit -> Windows Defender Firewall klicken oder tippen und dann Erweiterte Einstellungen klicken oder tippen.

Innerhalb des Windows-Betriebssystems befindet sich ein Verknüpfung zu Windows Defender Firewall mit erweiterten Sicherheitsfunktionen bequem im Startmenü, indem man diesen Pfad verfolgt: Startmenü → Windows-Verwaltungsinstrumente → Windows Defender Firewall mit erweiterten Sicherheitsfunktionen.

Vorteile der Windows-Firewall mit erweiterter Sicherheit

Das Tool gewährt uns Zugang zu allen Funktionen der Windows Defender Firewall. Hier sind mehrere Vorteile seiner Anwendung:

- Vermindert die Anfälligkeit für netzwerkbasierte Sicherheitsverletzungen. Windows Defender Firewall mag keine umfassende Sicherheitslösung sein, jedoch verringert sie die Wahrscheinlichkeit eines erfolgreichen Netzwerkangriffs.

- Bestätigt den Zugang zu unserem Gerät unter Verwendung von IPsec (Internet Protocol Security), um die Integrität und Vertraulichkeit der Daten zu gewährleisten.

- Bietet Firewall-Funktionen ohne zusätzliche Ausgaben. Als integraler Bestandteil von Windows bietet die Windows Defender Firewall Firewall-Funktionalität ohne finanziellen Aufwand oder die Notwendigkeit einer zusätzlichen Softwareinstallation.

Windows Defender Firewall mit erweiterter Sicherheit gewährt diese Vorteile durch seine enthaltenen Mechanismen:

- Eingehende und ausgehende Regeln: Diese Regeln ermöglichen eine präzise Kontrolle über den eingehenden und ausgehenden Netzwerkverkehr, wodurch eine Anpassung basierend auf Portnummern, Programmen und IP-Adressen ermöglicht wird.

- Verbindungssicherheitsregeln: Durch die Definition von Verschlüsselungsparametern und Authentifizierungsmethoden legen diese Regeln sichere Kommunikationskanäle fest und erhöhen die Netzwerksicherheit.

- Überwachung: Die Firewall bietet umfassende Überwachungstools, die Ereignisse wie Regelübereinstimmungen und Verbindungsversuche verfolgen und somit bei rechtzeitiger Bedrohungserkennung und -antwort helfen.

Danke für das Lesen von „Konfigurieren und Verwalten der Windows-Firewall für Ihren Windows-Server“. Wir werden abschließen,

Konfigurieren und Verwalten der Windows-Firewall für Ihren Windows-Server Abschluss

Zusammenfassend ist es von größter Bedeutung, die Konfiguration und Verwaltung der Windows-Firewall auf unserem Windows-Server zu beherrschen, um eine sichere und optimal funktionierende Serverumgebung zu gewährleisten. Die Windows Defender Firewall Control Panel bietet einen zugänglichen Zugang zur Sicherung der Kommunikationsintegrität und zur Abwehr potenzieller Schwachstellen. Darüber hinaus bietet die Integration von netsh-Befehlen eine fortgeschrittene Möglichkeit zur Feinabstimmung der Firewall-Einstellungen für diejenigen, die eine erhöhte Kontrolle anstreben. Dies führt zu einem umfassenden Ansatz, der die Verteidigung unseres Servers gegenüber der dynamischen digitalen Landschaft stärkt.

Source:

https://infrasos.com/configure-and-manage-windows-firewall-for-your-windows-server/