كيفية مراقبة وتدقيق خادم Windows الخاص بك لأحداث الأمان. في المشهد الديناميكي لبنية البنية التحتية لتكنولوجيا المعلومات، فإن حماية سلامة وأمان بيئة خادم Windows لدينا أمر بالغ الأهمية. فإن المراقبة الفعالة والتدقيق ليست مجرد تدابير استباقية. إنهم الحراس اليقظون الذين يضمنون مقاومة نظامنا ضد التهديدات المحتملة والوصول غير المصرح به. يستكشف هذا المقال العناصر الأساسية للمراقبة والتدقيق في خادم Windows، مقدمًا رؤى قيمة حول الأدوات والممارسات الضرورية للاعتراف بالأحداث الأمنية ومعالجتها. وبذلك، يعزز الدفاعات الرقمية لبيئة خادمنا.

كيفية مراقبة وتدقيق خادم Windows الخاص بك لأحداث الأمان

كل نظام في شبكة المؤسسة يولد ملفات سجل من نوع ما. إدارة ومراقبة هذه البيانات السجلية أمر بالغ الأهمية لاكتشاف المشكلات التي تحدث داخل الشبكة. تعتبر السجلات مصدرًا أوليًا للأدلة الجنائية في حالة وقوع حادث. بالإضافة إلى ذلك، تساعد مراقبة السجلات أيضًا في تحقيق متطلبات الامتثال. يجب مراقبة “الدليل النشط” (AD)، وهو أكبر منصة لإدارة الهويات والوصول والحوكمة في معظم المؤسسات، بانتظام. يتم تصنيف الأحداث التي تحدث في بيئة AD (نظام التشغيل ويندوز) وتسجيلها تحت ثلاث فئات رئيسية:

- سجلات التطبيقات.

- سجلات النظام.

- سجلات الأمان.

تشمل سجلات الأمان تفاصيل حول الأحداث مثل تسجيل دخول حساب المستخدم و تسجيل الخروج، وتعديلات على المجموعات ذات الامتيازات، وإنشاء وحذف أو تعديل المهام المجدولة، إلخ. تعد هذه السجلات أحد الأدلة الجنائية الأولى التي نفحصها في حالة وقوع حادث لإنشاء الجدول الزمني وتتبع مسار الهجوم. يساعد رصد الأحداث الأمنية بشكل منتظم وتحليل السجلات المسؤولين عن الشبكات على الحصول على رؤى حول الهجمات المحتملة التي تهدد البنية التحتية لتكنولوجيا المعلومات التابعة للمؤسسة وتحسين الموقف الأمني.

أنواع مختلفة من سجلات الأحداث الأمنية

-

- فشل تسجيل الدخول – معرف الحدث 4771

- تسجيل الدخول الناجح – معرف الحدث 4624

- الفشل الناتج عن كلمات مرور سيئة – معرف الحدث 4625

تغييرات في سمات المستخدم

من الضروري الحفاظ على مراقبة التغييرات التي تطرأ على سمات المستخدم. يمكن أن تكون التغييرات غير المصرح بها على خصائص المستخدم مؤشرًا على اختراق الحساب أو هجمات الداخليين. أدناه بعض معرّفات الحدث المرتبطة بالتغييرات الحرجة:

-

- تغيير كلمة المرور للمستخدم – معرّف الحدث 4723

- تم تغيير حساب المستخدم – معرّف الحدث 4738

أحداث قفل الحساب

حل مشكلات قفل حساب الموظفين هو واحد من المهام اليومية التي يقوم بها مسؤولو تكنولوجيا المعلومات. يساعد تدقيق أحداث قفل الحساب على تحديد سبب القفل والمساعدة في حل المشكلة بسرعة. أدناه بعض معرّفات الحدث المرتبطة بأحداث قفل الحساب:

-

- قفل الحساب للمستخدم – معرّف الحدث 4740

- فتح الحساب للمستخدم – معرّف الحدث 4767

اقرأ أيضًا جرب تقارير مستخدمي InfraSOS Active Directory

أحداث إدارة المجموعات

تتبع التغييرات في عضوية مجموعات Active Directory أمر بالغ الأهمية لتحديد الوصول غير المصرح به إلى الموارد وتصاعد الامتيازات. تعطل التغييرات الخبيثة التي تم إجراؤها على المجموعات عمل المؤسسة حيث قد يفقد المستخدمون الوصول إلى الموارد التي يحتاجونها للعمل بكفاءة. فيما يلي بعض معرفات الأحداث المرتبطة بتغييرات مجموعات الأهمية:

-

- تمت إضافة مستخدم إلى مجموعة ذات امتياز – معرف الحدث 4728، 4732، 4756

- تمت إضافة عضو إلى مجموعة قياسية – معرف الحدث 4728، 4732، 4756، 4761، 4746، 4751

- تمت إزالة العضو من المجموعة – معرف الحدث 4729، 4733، 4757، 4762، 4747، 4752

تغييرات سياسة المجموعة

كائن سياسة المجموعة (GPO) يوفر منصة متكاملة لتكوين وإدارة إعدادات المستخدم، والتطبيقات، وأنظمة التشغيل في بيئة Active Directory. من الضروري مراقبة التغييرات السياسية الحرجة مثل قفل الحساب وتغييرات سياسة كلمة المرور للكشف الفوري والاستجابة للأنشطة الخبيثة. فيما يلي بعض معرفات الحدث المرتبطة بأحداث تغيير GPO الحرجة:

-

- تغييرات سياسة المجموعة – رقم الحدث 5136

- إنشاء GPOs – رقم الحدث 5137

- حذف GPOs – رقم الحدث 5141

أنشطة المستخدمين ذوي الامتياز

قد تمكن مراقبة أنشطة المستخدمين ذوي الامتياز المؤسسة من حماية الأصول الحرجة واكتشاف الأنشطة الشاذة والحد من التهديدات الخارجية والداخلية. فيما يلي بعض معرفات الأحداث المرتبطة بأحداث أنشطة المستخدمين ذوي الامتياز الحرجة:

-

- تم تعديل كائن خدمة الدليل – معرف الحدث 5236

- محاولة إعادة تعيين كلمة مرور حساب – معرف الحدث 4724

قراءة أيضًا جرب أداة تقارير InfraSOS Active Directory GPO

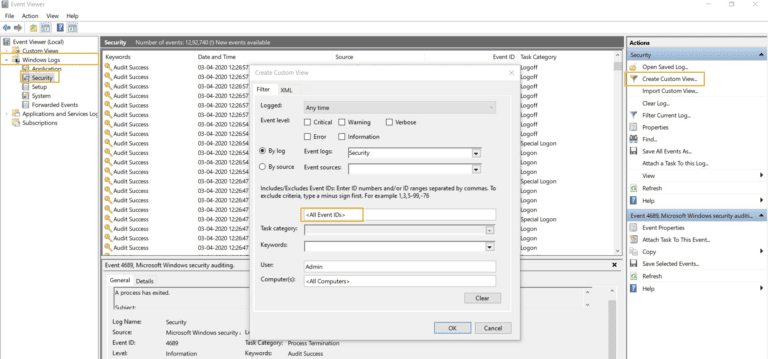

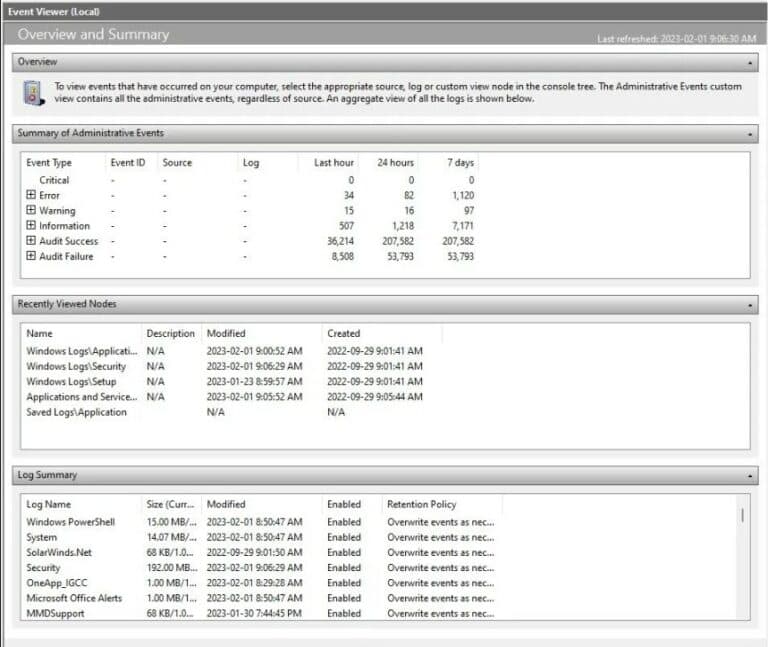

عرض الأحداث باستخدام معاين الأحداث في ويندوز

بعد تمكين التدقيق، نستخدم معاين الأحداث لرؤية السجلات والتحقيق في الأحداث من خلال اتباع الخطوات المذكورة أدناه:

- انقر على البدء ➔ الأدوات الإدارية ➔ معاين الأحداث

- انقر على سجلات ويندوز وحدد الأمان. نرى جميع الأحداث المسجلة في سجلات الأمان.

- ابحث عن معرف الحدث المطلوب باستخدام خيار الـ البحث أو إنشاء عرض مخصص للعثور على سجلات الأحداث التي نبحث عنها.

ويندوز، كونه النظام السائد في معظم شبكات الشركات، تكون سجلات الأمان التي تولدها كثيرة. فإن القيام بفحص كل حدث أمان مسجل يدويًا للتعرف على الأنشطة الشاذة يكاد يكون مستحيلاً عملياً.

أفضل الممارسات لسجل أحداث أمان Windows

بدون تخطيط، تنتج سياسات التدقيق الخاصة بنظام التشغيل Windows حجمًا كبيرًا من البيانات المرهقة. يجب علينا اتباع بعض الاستراتيجيات الأساسية لاستخدام سجلات أحداث أمان Windows بشكل فعال للأمان والامتثال. على المستوى الأعلى، يجب أن نفهم التجميع المنطقي للموارد والأنشطة التي تحتاج إلى التدقيق.

إدارة سجل Windows

- تمكين سياسات التدقيق ذات الصلة:تأكد من تنشيط سياسات التدقيق الرئيسية، بما في ذلك تسجيل الدخول/الخروج من الحسابات، استخدام الامتيازات، الوصول إلى الكائنات، تغيير السياسة، وأحداث النظام، استنادًا إلى احتياجات الأمان المؤسسية.

- مراجعة ومسح السجل الدوري:أجرِ مراجعات دورية وامسح سجلات الأحداث لمنع مشكلات السعة. نفذ عمليات تدوير وأرشفة السجل التلقائية لإدارة السجل بكفاءة.

- تسجيل مركزي:استخدم أدوات مثل إعادة توجيه أحداث Windows أو حلول الطرف الثالث لتركيز السجلات، وتوفير رؤية موحدة للتحليل والتنبيه.

- سياسة الاحتفاظ بسجل الأحداث: وضع سياسة واضحة للاحتفاظ بسجل الأحداث تتبع المتطلبات التنظيمية ومعايير الأمان التنظيمي.

- المراقبة والتنبيه الفوري: تنفيذ المراقبة في الوقت الحقيقي للأحداث الأمنية الحرجة وتكوين تنبيهات لمعرفات الأحداث الخاصة أو الأنماط لتسهيل اكتشاف التهديدات بشكل استباقي.

- مراقبة الوصول الآمنة: تقييد الوصول إلى سجلات الأحداث للموظفين المرخص لهم، تبعاً لمبدأ أدنى امتياز لمنع التلاعب غير المصرح به.

- نسخ احتياطية لسجلات الأحداث: عمل نسخ احتياطية بانتظام لسجلات الأحداث الأمنية للحفاظ على البيانات في حالة فشل النظام أو وقوع حوادث أمنية. النسخ الاحتياطية ضرورية للتحليل الجنائي.

- تحديث النظام بانتظام: تقوم شركة Microsoft بتحديث نظام التشغيل Windows والبرامج الأمنية بأحدث التصحيحات لمعالجة الثغرات المعروفة.

- تدريب الشخصي:قدم تدريبًا للشخصيات الفنية المسؤولة عن مراقبة وإدارة سجلات الأحداث الأمنية. قم بتزويدهم بمعرفة حول الأحداث الأمنية اليومية والتدابير الاستجابة المناسبة.

- التكامل مع حلول SIEM:إذا كان ذلك ذا صلة، قم بدمج سجلات الأحداث في حلول إدارة المعلومات والأحداث الأمنية (SIEM) لتعزيز قدرات التحليل والترابط والإبلاغ.

شكرًا لوقتكم. نختتم المقالة كيفية مراقبة وتدقيق خادم Windows الخاص بك لأحداث الأمان..

كيفية مراقبة وتدقيق خادم Windows الخاص بك لأحداث الأمان الختام

في الختام، فإن التنظيم الدقيق لرصد وتدقيق خوادم Windows ليس مجرد ممارسة جيدة؛ بل هو ضرورة استراتيجية في مجال الأمان السيبراني. من خلال تنفيذ أدوات الرصد القوية وممارسات التدقيق الاحترافية، تقوم المؤسسات ببناء دفاع قوي ضد التهديدات الأمنية المحتملة، مضمنة استمرارية سلامة بيئة خوادمها. مع تطور المشهد الرقمي، يصبح الالتزام باليقظة من خلال الرصد والتدقيق حافزًا وركيزة أساسية في تعزيز أسس بنية تحتية آمنة وموثوقة لخوادم Windows.

Source:

https://infrasos.com/how-to-monitor-and-audit-your-windows-server-for-security-events/